Google zei dat het meer dan 2,36 miljoen beleidsschrijvende Android-apps blokkeerde om in 2024 naar de Google Play-app-markt te worden gepubliceerd en meer dan 158.000 slechte ontwikkelaarsaccounts verbood die probeerden dergelijke schadelijke apps te publiceren.

De tech-gigant merkte ook op dat hij verhinderde dat 1,3 miljoen apps buitensporige of onnodige toegang tot gevoelige gebruikersgegevens kregen gedurende de periode door te werken met externe app-ontwikkelaars.

Bovendien identificeerde Google Play Protect, een beveiligingsfunctie die standaard is ingeschakeld op Android -apparaten om nieuwe bedreigingen te markeren, 13 miljoen nieuwe kwaadaardige apps van buiten de officiële app store.

“Als gevolg van het samenwerken van nauw samen met ontwikkelaars, gebruiken meer dan 91% van de app -installaties in de Google Play Store nu de nieuwste bescherming van Android 13 of nieuwer,” Bethel Otuteye en Khawaja Shams van het Android Security and Privacy Team, en Ron Aquino van Google Play Trust and Safety zei.

Ter vergelijking: het bedrijf blokkeerde 1,43 miljoen en 2,28 miljoen risicovolle apps om respectievelijk naar de Play Store te worden gepubliceerd in 2022 en 2023.

Google zei ook dat het gebruik van de ontwikkelaars van de Play Integrity API – waardoor ze kunnen controleren of hun apps kwaadwillig zijn aangepast of in mogelijk gecompromitteerde omgevingen worden uitgevoerd – een 80% lager gebruik van hun apps uit niet -geverifieerde en niet -vertrouwde bronnen heeft gezien .

Bovendien hebben de inspanningen van het bedrijf om de sideloading van potentieel onveilige apps in markten als Brazilië, Hong Kong, India, Kenia, Nigeria, Filippijnen, Singapore, Zuid -Afrika, Thailand en Vietnam automatisch te blokkeren, 10 miljoen apparaten van niet minder dan 36 miljoen beveiligd Risicovolle installatiepogingen, over meer dan 200.000 unieke apps.

Als aanvulling op deze initiatieven kondigde Google deze week aan dat het een nieuwe “geverifieerde” badge introduceert voor consumentengerichte VPN-apps die met succes een audit van Mobile Application Security Assessment (MASA) hebben voltooid. Google onthulde dit plan oorspronkelijk in november 2023.

“Deze nieuwe badge is ontworpen om apps te benadrukken die prioriteit geven aan de privacy en veiligheid van gebruikers, gebruikers helpen beter geïnformeerde keuzes te maken over de VPN -apps die ze gebruiken en vertrouwen op te bouwen in de apps die ze uiteindelijk downloaden,” zei het.

Uit de bevindingen blijkt dat het beschermen van het Ecosysteem van Android en Google Play een continue inspanning is, omdat nieuwe malware -stammen hun weg naar mobiele apparaten blijven vinden.

Het meest recente voorbeeld is TRIA STEALER, dat voornamelijk op Android -gebruikers is gebleken in Maleisië en Brunei. De campagne wordt verondersteld aan de gang te zijn sinds minstens maart 2024.

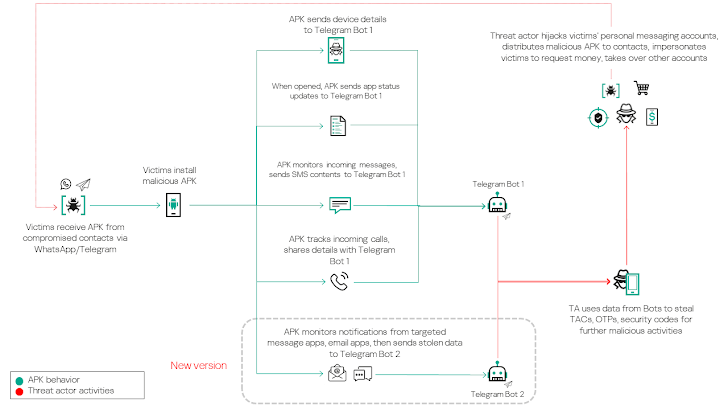

Gedistribueerd via persoonlijke en groepskats in Telegram en WhatsApp In de vorm van APK -bestanden vragen de kwaadwillende apps gevoelige machtigingen die het oogsten van een breed scala aan gegevens van apps zoals Gmail, Google Messages, Microsoft Outlook, Samsung -berichten, WhatsApp, WhatsApp mogelijk maken Zaken, en Yahoo! Mail.

Er zijn aanwijzingen dat de malware het werk is van een Indonesisch sprekende dreigingsacteur, vanwege de aanwezigheid van artefacten geschreven in de Indonesische taal en de naamgevingsconventie van de Telegram-bots die worden gebruikt voor het hosten van commando-and-control (C2) servers.

“TRIA Stealer verzamelt de sms -gegevens van slachtoffers, volgt oproeplogboeken, berichten (bijvoorbeeld van WhatsApp en WhatsApp Business) en e -mailgegevens (bijvoorbeeld Gmail en Outlook -mailboxen),” zei Kaspersky. “TRIA STEALER exfiltreert de gegevens door deze naar verschillende telegrambots te sturen met behulp van de Telegram API voor communicatie.”

De gestolen informatie wordt vervolgens gebruikt om persoonlijke berichtenaccounts zoals WhatsApp en Telegram te kapen, en zich voor te doen aan slachtoffers in een poging om geldoverdrachten van hun contacten aan bankrekeningen onder hun controle te vragen en de zwendel verder te bestendigen door het malware-gelieerd APK-bestand verder te distribueren aan al hun familie en vrienden.

Het feit dat TRIA Stealer ook in staat is om SMS-berichten te extraheren, geeft aan dat de operators ook de malware kunnen gebruiken om eenmalige wachtwoorden (OTP’s) te stelen, waardoor ze mogelijk toegang krijgen tot verschillende online services, inclusief bankrekeningen.

Kaspersky zei dat de campagne enkele overeenkomsten vertoont met een ander activiteitscluster dat een stuk malware in 2023 en begin 2024 dubeerde, gericht op Indonesische en Indiase slachtoffers met bruiloft uitnodiging, pakketbezorging en klantenondersteuning. In dit stadium is er echter geen bewijs om de twee malwarefamilies aan dezelfde dreigingsacteur te binden.