Nieuw onderzoek heeft het gordijn opgetrokken voor een ‘tekortkoming’ in de ‘Sign in with Google’-authenticatiestroom van Google, waarbij misbruik wordt gemaakt van een eigenaardigheid in het domeineigendom om toegang te krijgen tot gevoelige gegevens.

“De OAuth-login van Google biedt geen bescherming tegen iemand die het domein van een mislukte startup koopt en dit gebruikt om e-mailaccounts voor voormalige werknemers opnieuw aan te maken”, zei Dylan Ayrey, medeoprichter en CEO van Truffle Security in een rapport van maandag.

“En hoewel je geen toegang hebt tot oude e-mailgegevens, kun je die accounts wel gebruiken om in te loggen op alle verschillende SaaS-producten die de organisatie gebruikte.”

Het in San Francisco gevestigde bedrijf zei dat het probleem de potentie heeft om de gegevens van miljoenen Amerikaanse gebruikers in gevaar te brengen, simpelweg door een ter ziele gegane domein te kopen dat verband houdt met een mislukte opstart en ongeautoriseerde toegang te verkrijgen tot oude werknemersaccounts gerelateerd aan verschillende applicaties zoals OpenAI ChatGPT, Slack , Notion, Zoom en zelfs HR-systemen.

“De meest gevoelige accounts omvatten HR-systemen, die belastingdocumenten, loonstrookjes, verzekeringsinformatie, burgerservicenummers en meer bevatten,” zei Ayrey. “Interviewplatforms bevatten ook gevoelige informatie over feedback van kandidaten, aanbiedingen en afwijzingen.”

OAuth, een afkorting voor open autorisatie, verwijst naar een open standaard voor toegangsdelegatie, waarmee gebruikers websites of applicaties toegang kunnen verlenen tot hun informatie op andere websites zonder dat ze hun wachtwoord hoeven op te geven. Dit wordt bereikt door gebruik te maken van een toegangstoken om de identiteit van de gebruiker te verifiëren en de service toegang te geven tot de bron waarvoor het token bedoeld is.

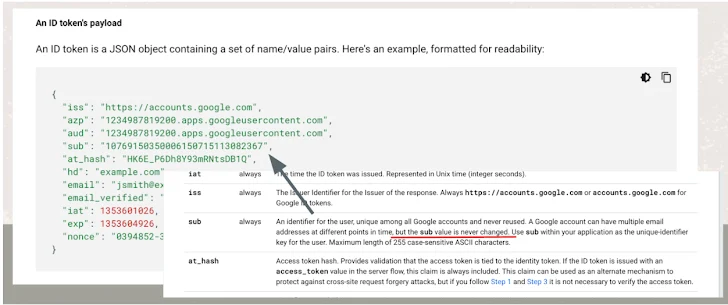

Wanneer ‘Aanmelden met Google’ wordt gebruikt om in te loggen bij een applicatie zoals Slack, stuurt Google de service een reeks claims over de gebruiker, inclusief zijn e-mailadres en het gehoste domein, die vervolgens kunnen worden gebruikt om gebruikers in te loggen op hun rekeningen.

Dit betekent ook dat als een dienst uitsluitend op deze stukjes informatie vertrouwt om gebruikers te authenticeren, dit ook de deur opent naar een scenario waarin veranderingen in domeineigendom een aanvaller in staat kunnen stellen weer toegang te krijgen tot oude werknemersaccounts.

Truffle wees er ook op dat het OAuth ID-token van Google een unieke gebruikersidentificatie bevat – de subclaim – die het probleem theoretisch zou kunnen voorkomen, maar die onbetrouwbaar blijkt te zijn. Het is vermeldenswaard dat de Entra ID-tokens van Microsoft de sub- of oid-claims bevatten om een onveranderlijke waarde per gebruiker op te slaan.

Hoewel Google aanvankelijk reageerde op de openbaarmaking van de kwetsbaarheid door te stellen dat het bedoeld gedrag was, heeft het sindsdien het bugrapport op 19 december 2024 heropend en Ayrey een premie van $ 1.337 toegekend. Het heeft de kwestie ook gekwalificeerd als een ‘misbruikgerelateerde methodologie met grote impact’.

In de tussentijd zijn er geen beschermingsmaatregelen die downstream-softwareleveranciers kunnen nemen om zich te beschermen tegen de kwetsbaarheid in de OAuth-implementatie van Google. The Hacker News heeft contact opgenomen met Google voor verder commentaar en we zullen het verhaal bijwerken als we iets horen.

“Als individu verlies je, als je eenmaal bent ontslagen bij een startup, het vermogen om je gegevens in deze accounts te beschermen, en ben je onderworpen aan welk lot de toekomst van de startup en het domein ook overkomt”, aldus Ayrey. “Zonder onveranderlijke identificatiegegevens voor gebruikers en werkruimten zullen veranderingen in domeineigendom accounts blijven compromitteren.”