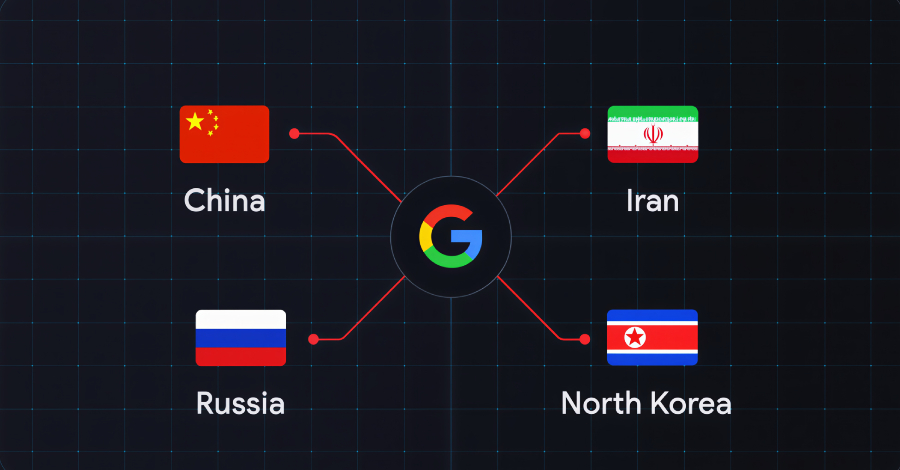

Verschillende door de staat gesponsorde actoren, hacktivistische entiteiten en criminele groepen uit China, Iran, Noord-Korea en Rusland hebben hun blik gericht op de sector van de defensie-industriële basis (DIB), volgens bevindingen van Google Threat Intelligence Group (GTIG).

De afdeling dreigingsinformatie van de technologiegigant zei dat de vijandige aanvallen op de sector rond vier hoofdthema’s zijn gecentreerd: het aanvallen van defensie-entiteiten die technologieën inzetten op het slagveld in de oorlog tussen Rusland en Oekraïne, het rechtstreeks benaderen van werknemers en het exploiteren van het aanwervingsproces door Noord-Koreaanse en Iraanse actoren, het gebruik van edge-apparaten en apparaten als initiële toegangswegen voor China-nexusgroepen, en het risico van de toeleveringsketen als gevolg van de inbreuk op de productiesector.

“Veel van de belangrijkste staatssponsors van cyberspionage en hacktivistische actoren hebben interesse getoond in autonome voertuigen en drones, omdat deze platforms een steeds grotere rol spelen in de moderne oorlogsvoering”, aldus GTIG. “Verder zet de trend van ‘ontduiking van detectie’ (…) zich voort, omdat actoren zich concentreren op afzonderlijke eindpunten en individuen, of inbraken uitvoeren op een manier die erop gericht is om eindpuntdetectie- en responshulpmiddelen (EDR) helemaal te vermijden.”

Enkele van de opmerkelijke dreigingsactoren die aan de activiteit hebben deelgenomen, zijn onder meer:

- APT44 (ook bekend als zandworm) heeft geprobeerd informatie uit de gecodeerde berichtentoepassingen van Telegram en Signal te exfiltreren, waarschijnlijk nadat hij fysieke toegang had veiliggesteld tot apparaten die waren verkregen tijdens operaties op de grond in Oekraïne. Dit omvat het gebruik van een Windows batchscript genaamd WAVESIGN om gegevens uit de desktop-app van Signal te decoderen en te exfiltreren.

- TEMP.Vermin (ook bekend als UAC-0020) heeft malware zoals VERMONSTER, SPECTRUM (ook bekend als SPECTR) en FIRMACHAGENT gebruikt met behulp van lokinhoud die draait om de productie en ontwikkeling van drones, anti-drone-verdedigingssystemen en videobewakingsbeveiligingssystemen.

- UNC5125 (ook bekend als FlyingYeti en UAC-0149) heeft zeer gerichte campagnes gevoerd, gericht op drone-eenheden in de frontlinie. Het heeft een vragenlijst gebruikt die op Google Forms wordt gehost om verkenningen uit te voeren tegen potentiële drone-operators, en via berichtenapps malware zoals MESSYFORK (ook bekend als COOKBOX) verspreid onder een Unmanned Aerial Vehicle (UAV)-operator in Oekraïne.

- UNC5125 Er wordt ook gezegd dat het gebruik heeft gemaakt van een Android-malware genaamd GREYBATTLE, een op maat gemaakte versie van de Hydra-banktrojan, om inloggegevens en gegevens te stelen door deze te verspreiden via een website die een Oekraïens militair bedrijf voor kunstmatige intelligentie voor de gek houdt.

- UNC5792 (ook bekend als UAC-0195) heeft beveiligde berichten-apps misbruikt om Oekraïense militaire en overheidsinstanties aan te vallen, evenals individuen en organisaties in Moldavië, Georgië, Frankrijk en de VS. De dreigingsactor staat bekend om het bewapenen van de apparaatkoppelingsfunctie van Signal om slachtofferaccounts te kapen.

- UNC4221 (ook bekend als UAC-0185) heeft zich ook gericht op beveiligde berichten-apps die worden gebruikt door Oekraïens militair personeel, met behulp van tactieken die vergelijkbaar zijn met UNC5792. De bedreigingsacteur heeft ook gebruik gemaakt van een Android-malware genaamd STALECOOKIE, die het Oekraïense slagveldbeheerplatform DELTA nabootst om browsercookies te stelen. Een andere tactiek die de groep gebruikt, is het gebruik van ClickFix om de TINYWHALE-downloader te leveren, die op zijn beurt de MeshAgent-software voor extern beheer verwijdert.

- UNC5976een Russisch spionagecluster dat een phishing-campagne heeft gevoerd waarbij kwaadaardige RDP-verbindingsbestanden zijn afgeleverd die zijn geconfigureerd om te communiceren met door actoren gecontroleerde domeinen die een Oekraïens telecommunicatiebedrijf nabootsen.

- UNC6096een Russisch spionagecluster dat malware-leveringsoperaties heeft uitgevoerd via WhatsApp met behulp van DELTA-gerelateerde thema’s om een kwaadaardige LNK-snelkoppeling binnen een archiefbestand af te leveren die een secundaire payload downloadt. Aanvallen gericht op Android-apparaten blijken malware te leveren met de naam GALLGRAB, die lokaal opgeslagen bestanden, contactgegevens en mogelijk gecodeerde gebruikersgegevens van gespecialiseerde slagveldapplicaties verzamelt.

- UNC5114een vermoedelijk Russisch spionagecluster dat een variant heeft geleverd van een kant-en-klare Android-malware genaamd CraxsRAT door deze voor te doen als een update voor Kropyva, een gevechtscontrolesysteem dat in Oekraïne wordt gebruikt.

- APT45 (ook bekend als Andariel) heeft zich met SmallTiger-malware op Zuid-Koreaanse defensie-, halfgeleider- en automobielproductie-entiteiten gericht.

- APT43 (ook bekend als Kimsuky) heeft waarschijnlijk gebruik gemaakt van infrastructuur die Duitse en Amerikaanse defensiegerelateerde entiteiten nabootst om een achterdeur genaamd THINWAVE in te zetten.

- UNC2970 (ook bekend als Lazarus Group) heeft de campagne Operatie Dream Job uitgevoerd om zich te richten op de lucht- en ruimtevaart-, defensie- en energiesectoren, en vertrouwt daarnaast op hulpmiddelen voor kunstmatige intelligentie (AI) om verkenningen uit te voeren op zijn doelen.

- UNC1549 (ook bekend als Nimbus Manticore) heeft zich gericht op de lucht- en ruimtevaart-, luchtvaart- en defensie-industrie in het Midden-Oosten met malwarefamilies als MINIBIKE, TWOSTROKE, DEEPROOT en CRASHPAD. Het is bekend dat de groep Dream Job-campagnes in Lazarus Group-stijl orkestreert om gebruikers te misleiden om malware uit te voeren of inloggegevens op te geven onder het mom van legitieme werkgelegenheid.

- UNC6446een Iraanse nexus-bedreigingsacteur die CV-builder- en persoonlijkheidstestapplicaties heeft gebruikt om aangepaste malware te verspreiden naar doelen in de lucht- en ruimtevaart- en defensiebranche in de VS en het Midden-Oosten.

- APT5 (ook bekend als Keyhole Panda en Mulberry Typhoon) heeft zich gericht op huidige en voormalige werknemers van grote lucht- en ruimtevaart- en defensiebedrijven met op maat gemaakte phishing-lokmiddelen.

- UNC3236 (ook bekend als Volt Typhoon) heeft verkenningsactiviteiten uitgevoerd tegen openbaar gehoste inlogportals van Noord-Amerikaanse militaire en defensie-aannemers, terwijl het het ARCMAZE-verduisteringsraamwerk gebruikt om de oorsprong ervan te verbergen.

- UNC6508een China-nexus-dreigingscluster dat zich eind 2023 richtte op een in de VS gevestigde onderzoeksinstelling door gebruik te maken van een REDCap-exploit om een aangepaste malware met de naam INFINITERED te laten vallen die in staat is tot aanhoudende toegang op afstand en diefstal van inloggegevens na het onderscheppen van het software-upgradeproces van de applicatie.

Daarnaast zei Google dat het ook China-nexus-dreigingsgroepen heeft waargenomen die operationele relay box (ORB)-netwerken gebruiken voor verkenningen tegen industriële defensiedoelen, waardoor detectie- en attributie-inspanningen worden bemoeilijkt.

“Hoewel specifieke risico’s variëren per geografische footprint en subsectorspecialisatie, is de bredere trend duidelijk: de industriële defensiebasis bevindt zich onder een staat van constante, multi-vector belegering”, aldus Google. “Financieel gemotiveerde actoren voeren afpersing uit tegen deze sector en de bredere industriële basis, net als veel van de andere branches waarop zij zich richten op geldelijk gewin.”

“De campagnes tegen defensie-aannemers in Oekraïne, de bedreigingen voor of uitbuiting van defensiepersoneel, het aanhoudende aantal inbraken door Chinese actoren en de hack, het lekken en de verstoring van de productiebasis zijn enkele van de grootste bedreigingen voor deze industrie van vandaag.”