Cybercriminelen die banden hebben met een financieel gemotiveerde groep, bekend als GoudFabriek Er is waargenomen dat er een nieuwe ronde van aanvallen op gang is gekomen gericht op mobiele gebruikers in Indonesië, Thailand en Vietnam door zich voor te doen als overheidsdiensten.

De activiteit, waargenomen sinds oktober 2024, omvat het verspreiden van aangepaste bankapplicaties die fungeren als doorgeefluik voor Android-malware, aldus Group-IB in een technisch rapport dat woensdag is gepubliceerd.

GoldFactory werd al in juni 2023 als actief beschouwd en kreeg begin vorig jaar voor het eerst aandacht, toen het cyberbeveiligingsbedrijf met het hoofdkantoor in Singapore het gebruik door de bedreigingsacteur van aangepaste malwarefamilies zoals GoldPickaxe, GoldDigger en GoldDiggerPlus, gericht op zowel Android- als iOS-apparaten, uiteenzette.

Er zijn aanwijzingen dat GoldFactory een goed georganiseerde Chineessprekende cybercriminaliteitsgroep is met nauwe banden met Gigabud, een andere Android-malware die medio 2023 werd opgemerkt. Ondanks grote verschillen in hun codebases, blijken zowel GoldDigger als Gigabud overeenkomsten te vertonen in hun imitatiedoelen en landingspagina’s.

De eerste gevallen van de laatste aanvalsgolf werden ontdekt in Thailand, waarna de dreiging eind 2024 en begin 2025 in Vietnam opdook en vanaf medio 2025 in Indonesië.

Group-IB zei dat het meer dan 300 unieke voorbeelden van aangepaste bankapplicaties heeft geïdentificeerd die tot bijna 2.200 infecties in Indonesië hebben geleid. Nader onderzoek heeft meer dan 3.000 artefacten aan het licht gebracht die naar verluidt tot niet minder dan 11.000 infecties hebben geleid. Ongeveer 63% van de gewijzigde bankapps richt zich op de Indonesische markt.

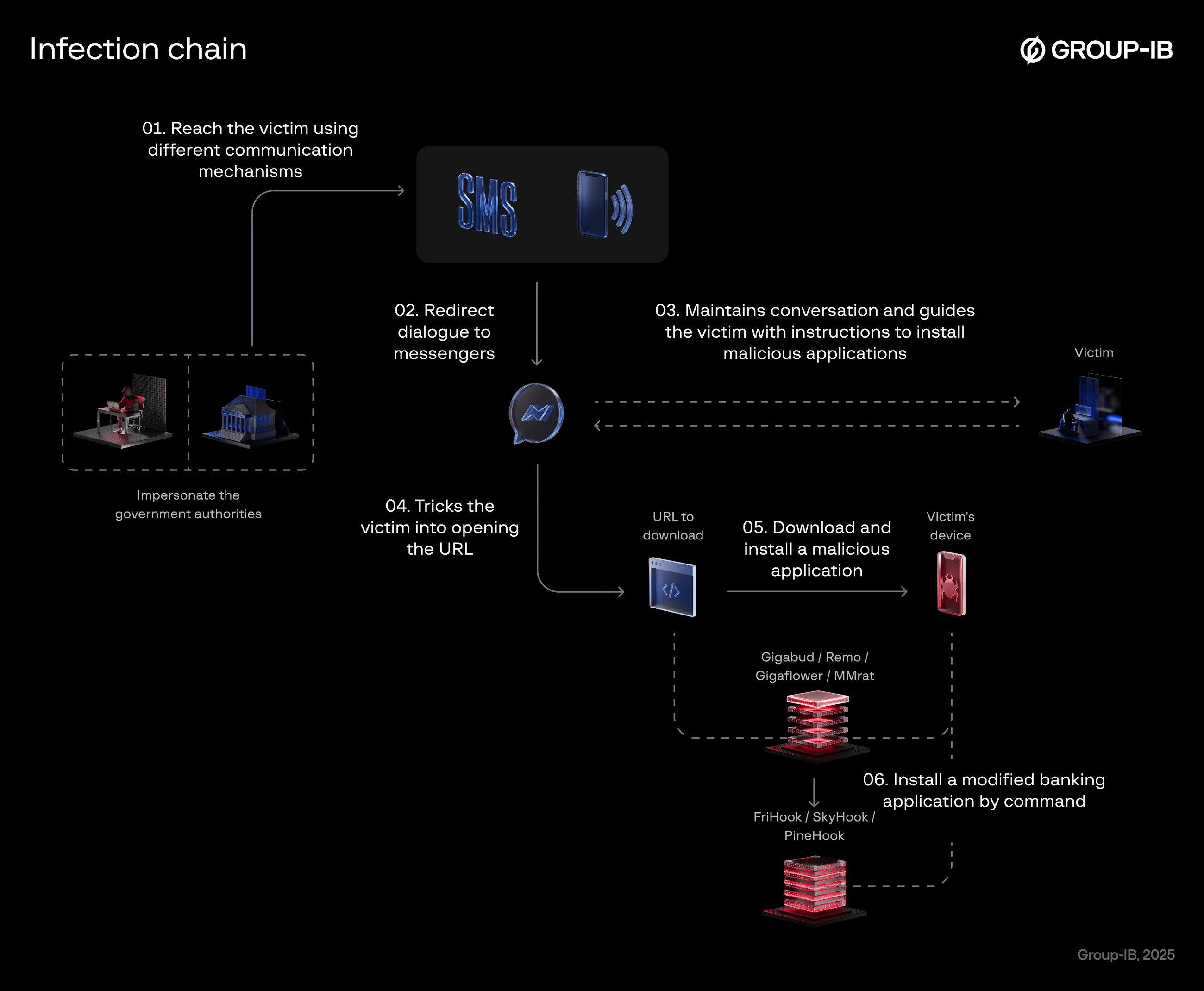

In een notendop bestaan de infectieketens uit het nabootsen van overheidsinstanties en vertrouwde lokale merken en het telefonisch benaderen van potentiële doelwitten om hen te misleiden om malware te installeren door hen te instrueren op een link te klikken die wordt verzonden via berichtenapps zoals Zalo.

In ten minste één door Group-IB gedocumenteerde zaak deden fraudeurs zich voor als het Vietnamese openbare energiebedrijf EVN en drongen er bij de slachtoffers op aan om achterstallige elektriciteitsrekeningen te betalen, anders riskeerden ze dat de dienst onmiddellijk zou worden opgeschort. Tijdens de oproep zouden de dreigingsactoren de slachtoffers hebben gevraagd hen toe te voegen aan Zalo, zodat ze een link kregen om een app te downloaden en hun accounts te koppelen.

De links leiden de slachtoffers door naar valse landingspagina’s die zich voordoen als app-vermeldingen in de Google Play Store, resulterend in de inzet van een trojan voor externe toegang zoals Gigabud, MMRat of Remo, die eerder dit jaar opdook met dezelfde tactieken als GoldFactory. Deze droppers maken vervolgens de weg vrij voor de belangrijkste lading die misbruik maakt van de toegankelijkheidsservices van Android om bediening op afstand te vergemakkelijken.

“De malware (…) is gebaseerd op de originele toepassingen voor mobiel bankieren”, aldus onderzoekers Andrey Polovinkin, Sharmine Low, Ha Thi Thu Nguyen en Pavel Naumov. “Het werkt door kwaadaardige code in slechts een deel van de applicatie te injecteren, waardoor de originele applicatie zijn normale functionaliteit behoudt. De functionaliteit van geïnjecteerde kwaadaardige modules kan van doel tot doelwit verschillen, maar omzeilt vooral de beveiligingsfuncties van de originele applicatie.”

Concreet werkt het door in te haken op de logica van de applicatie om de malware uit te voeren. Er zijn drie verschillende malwarefamilies ontdekt op basis van de raamwerken die in de aangepaste applicaties worden gebruikt om runtime hooking uit te voeren: FriHook, SkyHook en PineHook. Ongeacht deze verschillen overlapt de functionaliteit van de modules elkaar, waardoor het mogelijk wordt om:

- Verberg de lijst met applicaties waarvoor toegankelijkheidsservices zijn ingeschakeld

- Voorkom screencast-detectie

- Spoof de handtekening van een Android-applicatie

- Verberg de installatiebron

- Implementeer aangepaste integriteitstokenproviders, en

- Verkrijg de saldorekening van het slachtoffer

Terwijl SkyHook gebruik maakt van het openbaar beschikbare Dobby-framework om de hooks uit te voeren, gebruikt FriHook een Frida-gadget dat in de legitieme bankapplicatie wordt geïnjecteerd. PineHook maakt, zoals de naam al aangeeft, gebruik van een op Java gebaseerd hooking-framework genaamd Pine.

Group-IB zei dat de analyse van de kwaadaardige infrastructuur van GoldFactory ook een pre-release testversie van een nieuwe Android-malwarevariant, genaamd Gigaflower, aan het licht bracht die waarschijnlijk een opvolger is van de Gigabud-malware.

Het ondersteunt ongeveer 48 opdrachten om real-time streaming van scherm- en apparaatactiviteit mogelijk te maken met behulp van WebRTC; toegankelijkheidsdiensten bewapenen voor keylogging, het lezen van de inhoud van de gebruikersinterface en het uitvoeren van gebaren; valse schermen weergeven om systeemupdates, pincodeprompts en accountregistratie na te bootsen om persoonlijke informatie te verzamelen, en gegevens te extraheren uit afbeeldingen die zijn gekoppeld aan identiteitskaarten met behulp van een ingebouwd tekstherkenningsalgoritme.

Momenteel wordt er ook gewerkt aan een QR-codescannerfunctie die probeert de QR-code op Vietnamese identiteitskaarten te lezen, waarschijnlijk met als doel het proces van het vastleggen van de details te vereenvoudigen.

Interessant is dat GoldFactory zijn op maat gemaakte iOS-trojan lijkt te hebben gedumpt ten gunste van een ongebruikelijke aanpak die slachtoffers nu instrueert een Android-apparaat te lenen van een familielid of familielid om het proces voort te zetten. Het is momenteel niet duidelijk wat de aanleiding voor deze verschuiving is, maar er wordt aangenomen dat dit te wijten is aan strengere beveiligingsmaatregelen en app store-moderatie op iOS.

“Terwijl eerdere campagnes zich concentreerden op het exploiteren van KYC-processen, blijkt uit recente activiteiten dat legitieme bankapplicaties rechtstreeks worden gepatcht om fraude te plegen”, aldus de onderzoekers. “Het gebruik van legitieme raamwerken zoals Frida, Dobby en Pine om vertrouwde bankapplicaties aan te passen demonstreert een geavanceerde maar goedkope aanpak waarmee cybercriminelen de traditionele detectie kunnen omzeilen en hun activiteiten snel kunnen opschalen.”