Cybersecurity-onderzoekers vestigen de aandacht op een incident waarbij de populaire GitHub-actie TJ-acties/veranderde pijlen werd aangetast om geheimen van repositories te lekken met behulp van de continue integratie en continue levering (CI/CD) workflow.

Het incident omvatte de GitHub-actie van TJ-acties/veranderde pijlen, die wordt gebruikt in meer dan 23.000 repositories. Het wordt gebruikt om alle gewijzigde bestanden en mappen bij te houden en op te halen.

Het compromis van de supply chain is toegewezen aan de CVE ID CVE-2025-30066 (CVSS-score: 8.6). Het incident zou ergens vóór 14 maart 2025 hebben plaatsgevonden.

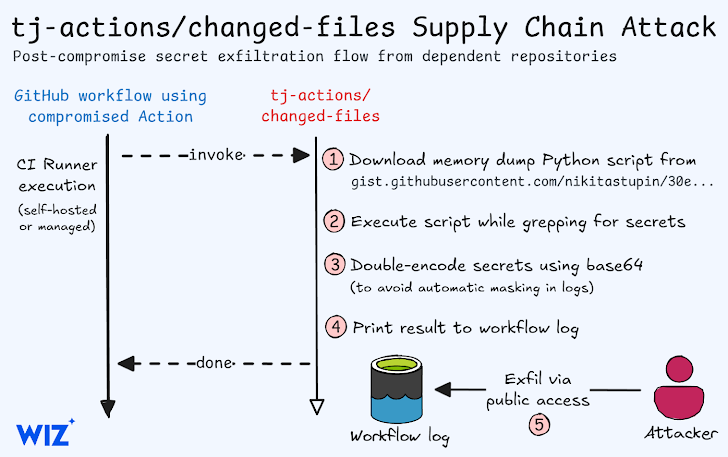

“In deze aanval hebben de aanvallers de code van de actie gewijzigd en met terugwerkende kracht meerdere verslabels bijgewerkt om te verwijzen naar de kwaadaardige commit,” zei Stepsecurity. “De gecompromitteerde actie drukken CI/CD -geheimen af in GitHub -acties bouwen logboeken.”

Het netto resultaat van dit gedrag is dat als de workflow -logboeken publiekelijk toegankelijk zijn, ze kunnen leiden tot de ongeautoriseerde blootstelling van gevoelige geheimen wanneer de actie op de repositories wordt uitgevoerd.

Dit omvat onder andere AWS Access -toetsen, Github Personal Access Tokens (PATS), NPM -tokens en privé RSA -toetsen. Dat gezegd hebbende, er is geen bewijs dat de gelekte geheimen werden overgeheveld naar een aanvallergestuurde infrastructuur.

In het bijzonder is de kwaadwillige ingevoegde code ontworpen om een Python -script uit te voeren dat wordt gehost op een GitHub -hist die de CI/CD -geheimen dumpt van het Runner Worker -proces. Er wordt gezegd dat het afkomstig is van een niet -geverifieerde broncode -commit. De GitHub -gist is sindsdien verwijderd.

“TJ-Actions/Change-Files wordt gebruikt in de softwareontwikkelingspijpleidingen van een organisatie,” zei Dimitri Stiliadis, CTO en mede-oprichter van Endor Labs, in een verklaring gedeeld met het Hacker News. “Nadat ontwikkelaars code schrijven en beoordelen, publiceren ze meestal in de hoofdtak van hun repository. Vanaf daar nemen ‘pijplijnen’ het, bouwen het voor productie en implementeren het.”

“TJ-Actions/Change-Files helpt bij het detecteren van bestandswijzigingen in een repository. Hiermee kunt u controleren welke bestanden zijn toegevoegd, gewijzigd of verwijderd tussen commits, takken of pull-aanvragen.”

“De aanvallers hebben de code van de actie gewijzigd en met terugwerkende kracht meerdere verslabels bijgewerkt om te verwijzen naar de kwaadwillende commit. De gecompromitteerde actie voert nu een kwaadaardig Python -script uit dat CI/CD -geheimen dumpt, die duizenden CI -pijpleidingen beïnvloeden.”

De projectbeheerders hebben verklaard dat de onbekende dreigingsacteur (s) achter het incident erin slaagde een Github Personal Access Token (PAT) te compromitteren die wordt gebruikt door @TJ-Actions-Bot, een bot met bevoorrechte toegang tot de gecompromitteerde repository.

Na de ontdekking is het wachtwoord van het account bijgewerkt, is de authenticatie opgewaardeerd om een Passkey te gebruiken en de machtigingsniveaus zijn bijgewerkt zodanig dat het het principe van het minst privilege volgt. GitHub heeft ook de gecompromitteerde Pat ingetrokken.

“Het getroffen persoonlijke toegangstoken werd opgeslagen als een GitHub -actie -geheim dat sindsdien is ingetrokken,” voegde de beheerders toe. “In de toekomst zou er geen PAT worden gebruikt voor alle projecten in de TJ-Actions-organisatie om een risico op herhaling te voorkomen.”

Iedereen die de GitHub -actie gebruikt, wordt geadviseerd om zo snel mogelijk bij te werken naar de nieuwste versie (46.0.1). Gebruikers wordt ook geadviseerd om alle workflows die worden uitgevoerd tussen 14 maart en 15 maart te bekijken en te controleren op “onverwachte uitvoer onder het gedeelte Wijzigde pijlen”.

Dit is niet de eerste keer dat een beveiligingsprobleem is gemarkeerd in de actie van TJ-acties/veranderde bestanden. In januari 2024 onthulde beveiligingsonderzoeker Adnan Khan details van een kritische fout (CVE-2023-49291, CVSS-score: 9.8) Tj-acties/veranderde pilen en TJ-acties/branch-namen beïnvloeden die de weg konden effenen voor willekeurige code-uitvoering.

De ontwikkeling onderstreept opnieuw hoe open-source software bijzonder gevoelig blijft voor supply chain-risico’s, wat dan ernstige gevolgen zou kunnen hebben voor verschillende stroomafwaartse klanten tegelijk.

“Vanaf 15 maart 2025 bleken alle versies van TJ-acties/gewijzigde pijlen te worden beïnvloed, omdat de aanvaller erin slaagde om bestaande versietags te wijzigen om ze allemaal te laten wijzen op hun kwaadaardige code,” zei cloudbeveiligingsbedrijf Wiz.

“Klanten die een hash-pin-versie van TJ-acties/gewijzigde pijlen gebruikten, zouden niet worden getroffen, tenzij ze tijdens het exploitatietijd hadden bijgewerkt naar een getroffen hash.”