Een Russische programmeur die ervan wordt beschuldigd geld te hebben gedoneerd aan Oekraïne, heeft door de Federale Veiligheidsdienst (FSB) in het geheim spyware op zijn Android-apparaat laten implanteren nadat hij eerder dit jaar werd gearresteerd.

De bevindingen komen als onderdeel van een gezamenlijk onderzoek door First Department en het Citizen Lab van de Universiteit van Toronto.

“Met de spyware die op zijn apparaat wordt geplaatst, kan de operator onder meer de locatie van een doelapparaat volgen, telefoongesprekken en toetsaanslagen opnemen en berichten lezen van gecodeerde berichten-apps”, aldus het rapport.

In mei 2024 werd Kirill Parubets vrijgelaten na een periode van 15 dagen in administratieve detentie door de Russische autoriteiten, gedurende welke tijd zijn telefoon, een Oukitel WP7-telefoon met Android 10, van hem in beslag werd genomen.

Gedurende deze periode werd hij niet alleen geslagen om hem te dwingen het wachtwoord van zijn apparaat bekend te maken, hij werd ook onderworpen aan een “intensieve poging” om hem te rekruteren als informant voor de FSB, anders riskeerde hij een levenslange gevangenisstraf.

Nadat hij ermee had ingestemd voor het bureau te gaan werken, al was het maar om wat tijd te winnen en weg te komen, bracht de FSB zijn apparaat terug naar het hoofdkantoor in Lubyanka. Het is in dit stadium dat Parubets begon op te merken dat de telefoon ongewoon gedrag vertoonde, waaronder een melding met de tekst “Arm cortex vx3 synchronisatie.”

Uit verder onderzoek van het Android-apparaat is gebleken dat er inderdaad met een trojan-versie van de echte Cube Call Recorder-applicatie is geknoeid. Het is vermeldenswaard dat de legitieme app de pakketnaam “com.catalinagroup.callrecorder” heeft, terwijl de pakketnaam van de frauduleuze tegenhanger “com.cortex.arm.vx3” is.

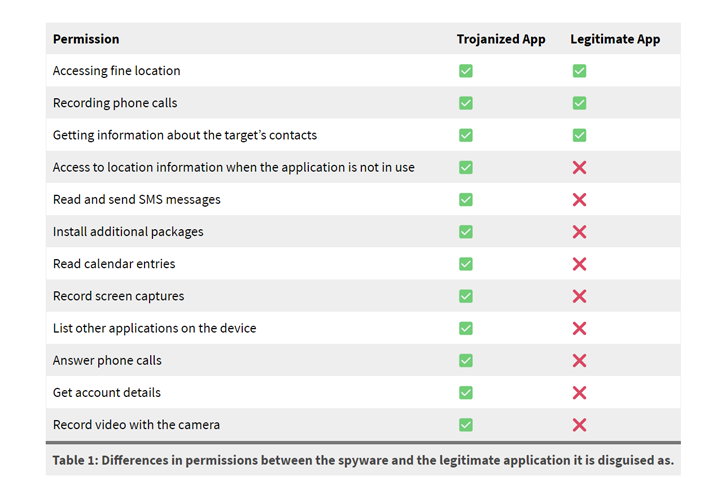

De nagemaakte app is ontworpen om opdringerige toestemmingen te vragen waarmee een breed scala aan gegevens kan worden verzameld, waaronder sms-berichten en agenda’s, extra pakketten kunnen worden geïnstalleerd en telefoongesprekken kunnen worden beantwoord. Het heeft ook toegang tot fijne locatiegegevens, kan telefoongesprekken opnemen en contactlijsten lezen, allemaal functies die deel uitmaken van de legitieme app.

“Het grootste deel van de kwaadaardige functionaliteit van de applicatie is verborgen in een gecodeerde tweede fase van de spyware”, aldus het Citizen Lab. “Zodra de spyware op de telefoon is geladen en uitgevoerd, wordt de tweede fase gedecodeerd en in het geheugen geladen.”

De tweede fase bevat functies om toetsaanslagen te loggen, bestanden en opgeslagen wachtwoorden te extraheren, chats van andere berichten-apps te lezen, JavaScript te injecteren, shell-opdrachten uit te voeren, het ontgrendelingswachtwoord voor het apparaat te verkrijgen en zelfs een nieuwe apparaatbeheerder toe te voegen.

De spyware vertoont ook enige mate van overlap met een andere Android-spyware genaamd Monokle die in 2019 door Lookout werd gedocumenteerd, waardoor de mogelijkheid ontstaat dat het een bijgewerkte versie is of dat deze is gebouwd door de codebase van Monokle te hergebruiken. Concreet is gebleken dat sommige van de command-and-control (C2)-instructies tussen de twee stammen identiek zijn.

Het Citizen Lab zei dat het ook verwijzingen naar iOS in de broncode had aangetroffen, wat erop wijst dat er mogelijk een iOS-versie van de spyware bestaat.

“Deze zaak illustreert dat het verlies van de fysieke bewaring van een apparaat aan een vijandige veiligheidsdienst als de FSB een ernstig risico kan vormen voor compromissen die verder reiken dan de periode waarin de veiligheidsdiensten de bewaring van het apparaat hebben”, aldus het rapport.

De onthulling komt op het moment dat iVerify zei dat het zeven nieuwe Pegasus-spyware-infecties ontdekte op iOS- en Android-apparaten van journalisten, overheidsfunctionarissen en bedrijfsleiders. Het mobiele beveiligingsbedrijf volgt de spyware-ontwikkelaar, NSO Group, als Rainbow Ronin.

“Eén exploit van eind 2023 op iOS 16.6, een andere potentiële Pegasus-infectie in november 2022 op iOS 15, en vijf oudere infecties die teruggaan tot 2021 en 2022 op iOS 14 en 15”, aldus beveiligingsonderzoeker Matthias Frielingsdorf. “Elk van deze vertegenwoordigde een apparaat dat stilletjes in de gaten had kunnen worden gehouden, waarbij de gegevens ervan konden worden aangetast zonder medeweten van de eigenaar.”