Dreigingsjagers hebben licht geworpen op een “verfijnde en evoluerende malware -toolkit” genaamd Ragnar Loader Dat wordt gebruikt door verschillende cybercriminaliteits- en ransomware-groepen zoals Ragnar Locker (aka monsterlijke mantis), Fin7, Fin8 en meedogenloze bidsprinkhanen (ex-revil).

“Ragnar Loader speelt een sleutelrol bij het houden van de toegang tot gecompromitteerde systemen, waardoor aanvallers in netwerken blijven voor langdurige activiteiten,” zei Swiss Cybersecurity Company PRODAFT in een verklaring gedeeld met het Hacker News.

“Hoewel het gekoppeld is aan de Ragnar Locker Group, is het onduidelijk of ze het bezitten of het gewoon aan anderen verhuren. Wat we wel weten is dat de ontwikkelaars constant nieuwe functies toevoegen, waardoor het modulair en moeilijker te detecteren is.”

Ragnar Loader, ook wel Sardonic genoemd, werd voor het eerst gedocumenteerd door Bitdefender in augustus 2021 in verband met een mislukte aanval uitgevoerd door Fin8 gericht op een niet nader genoemde financiële instelling in de VS waarvan wordt gezegd dat het sinds 2020 zou worden gebruikt.

In juli 2023 onthulde Broadcom-eigendom Symantec het gebruik van Fin8 van een bijgewerkte versie van de achterdeur om de inmiddels ter ziele gegane Blackcat-ransomware te leveren.

De kernfunctionaliteit van Ragnar Loader is het vermogen om voet aan de grond te stellen in gerichte omgevingen op lange termijn, terwijl het gebruik van een arsenaal aan technieken om detectie te omzeilen en operationele veerkracht te garanderen.

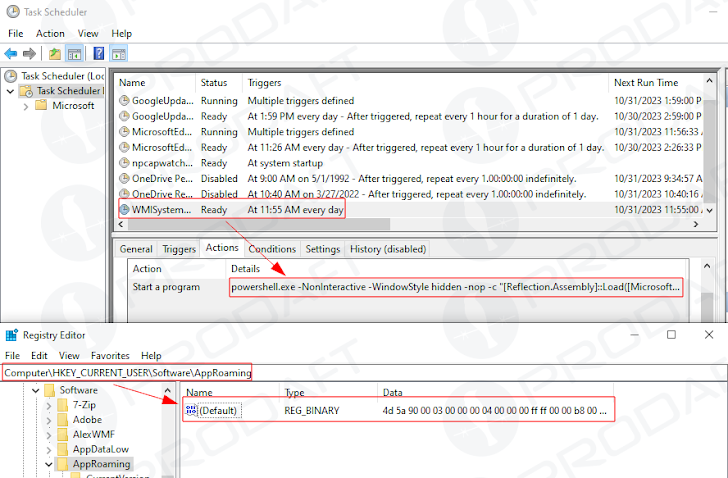

“De malware maakt gebruik van PowerShell-gebaseerde payloads voor uitvoering, omvat sterke coderings- en coderingsmethoden (inclusief RC4 en Base64) om haar activiteiten te verbergen en maakt gebruik van geavanceerde procesinjectiestrategieën om heimelijke controle over gecompromitteerde systemen,” merkte PRODAFT op.

“Deze functies verbeteren gezamenlijk zijn vermogen om detectie te ontwijken en aan te blijven in gerichte omgevingen.”

De malware wordt aangeboden aan gelieerde ondernemingen in de vorm van een archiefbestandspakket met meerdere componenten om omgekeerde shell, escalatie van lokale privileges en externe bureaubladtoegang te vergemakkelijken. Het is ook ontworpen om communicatie op te zetten met de dreigingsacteur, waardoor ze het geïnfecteerde systeem op afstand kunnen besturen via een command-and-control (C2) -paneel.

Typisch uitgevoerd op slachtoffersystemen met behulp van PowerShell, integreert Ragnar Loader een hele reeks anti-analysetechnieken om detectie en obscure controlestroomlogica te weerstaan.

Bovendien biedt het de mogelijkheid om verschillende achterdeurbewerkingen uit te voeren door DLL -plug -ins en shellcode uit te voeren, evenals het lezen en exfiltreren van de inhoud van willekeurige bestanden. Om laterale beweging binnen een netwerk mogelijk te maken, maakt het gebruik van een ander op PowerShell gebaseerd draaiend bestand.

Een andere kritieke component is een Linux uitvoerbaar ELF-bestand met de naam BC dat is ontworpen om externe verbindingen te vergemakkelijken, waardoor de tegenstander een instructies van de opdrachtregel direct op het gecompromitteerde systeem kan uitvoeren.

“Het maakt gebruik van geavanceerde obfuscatie-, codering en anti-analysetechnieken, waaronder Powershell-gebaseerde payloads, RC4 en Base64-decoderingsroutines, dynamische procesinjectie, tokenmanipulatie en laterale bewegingsmogelijkheden,” zei ProDaft. “Deze functies illustreren de toenemende complexiteit en het aanpassingsvermogen van moderne ransomware -ecosystemen.”