Onderzoekers van cybersecurity hebben een nieuwe malware-lader codenaam CodeLoader ontdekt die door Russische ransomware-bendes is gebruikt om post-exploitatiehulpmiddelen zoals Cobalt Strike en AdaptixC2 te leveren en een externe toegang Trojan bekend als PureHVNC Rat.

“Countloader wordt gebruikt als onderdeel van de toolset van een initiële toegangsmakelaar (IAB) of door een ransomware -partner met banden met de Lockbit, Black Basta en Qilin Ransomware -groepen,” zei Silent Push in een analyse.

De opkomende dreiging verschijnt in drie verschillende versies-.NET, PowerShell en JavaScript-is waargenomen in een campagne die zich richt op individuen in Oekraïne met behulp van PDF-gebaseerde phishing-kunstaas en zich voor te doen als de nationale politie van Oekraïne.

Het is vermeldenswaard dat de PowerShell-versie van de malware eerder door Kaspersky werd gemarkeerd als gedistribueerd met deepseek-gerelateerde lokvogels om gebruikers te misleiden om het te installeren.

De aanvallen, volgens de Russische cybersecurity -verkoper, leidden tot de inzet van een implantaat genaamd BrowServenom dat alle browse -instanties opnieuw kan configureren om verkeer te dwingen door een proxy die wordt bestuurd door de dreigingsactoren, waardoor de aanvallers netwerkverkeer kunnen manipuleren en gegevens kunnen verzamelen.

Het onderzoek van Silent Push heeft aangetoond dat de JavaScript -versie de meest uitgewerkte implementatie van de lader is, die zes verschillende methoden biedt voor het downloaden van bestanden, drie verschillende methoden voor het uitvoeren van verschillende malwarebinaries en een vooraf gedefinieerde functie om het apparaat van een slachtoffer te identificeren op basis van Windows -domeininformatie.

De malware is ook in staat om systeeminformatie te verzamelen, door persistentie op te zetten op de host door een geplande taak te maken die een Google -updatetaak voor de Chrome -webbrowser voorlegt en verbinding te maken met een externe server om verder te wachten op verdere instructies.

Dit omvat de mogelijkheid om DLL- en MSI -installateur -payloads te downloaden en uit te voeren met RAWDLL32.EXE en MSIEXEC.EXE, SYSTEEM METADATA Verzenden en de gemaakte geplande taak verwijderen. De zes methoden die worden gebruikt om bestanden te downloaden, omvatten het gebruik van curl, PowerShell, MSXML2.xmlhttp, winhttp.winhttprequest.5.1, bitsadmin en certutil.exe.

“Door LOLBINS te gebruiken zoals ‘certutil’ en ‘bitsadmin’, en door een ‘on the fly’ commandocodering PowerShell -generator te implementeren, demonstreren de ontwikkelaars van Countloader hier een geavanceerd begrip van het Windows -besturingssysteem en malware -ontwikkeling,” zei Silent Push.

Een opmerkelijk aspect van Countloader is het gebruik van de muziekmap van het slachtoffer als een ensceneringsplaats voor malware. De .NET-smaak deelt een zekere mate van functionele crossover met zijn JavaScript-tegenhanger, maar ondersteunt slechts twee verschillende soorten opdrachten (updatetype.zip of updatetype.exe), wat een gereduceerde, uitgeklede versie aangeeft.

Countloader wordt ondersteund door een infrastructuur die meer dan 20 unieke domeinen omvat, waarbij de malware dient als een leiding voor kobaltstaking, AdaptixC2 en PureHVNC -rat, waarvan de laatste een commercieel aanbod is van een dreigingsacteur die bekend staat als PureCoder. Het is de moeite waard om erop te wijzen dat PureHVNC -rat een voorloper is van Purerat, die ook wel resolverrat wordt genoemd.

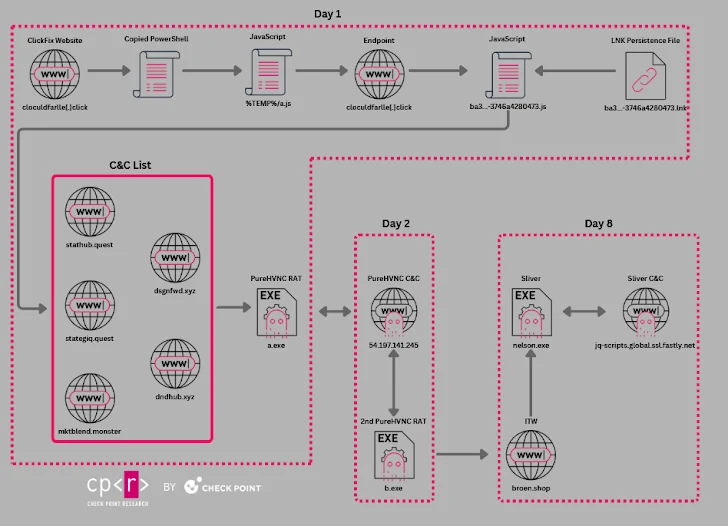

Recente campagnes die PureHVNC-rat distribueren, hebben de beproefde clickfix social engineering-tactiek als leveringsvector benut, waarbij slachtoffers naar de clickfix phishing-pagina worden gelokt via nepaanbiedingen, per controlepunt. De Trojan wordt geïmplementeerd door middel van een op roest gebaseerde lader.

“De aanvaller heeft het slachtoffer gelokt door nep -advertenties, waardoor de aanvaller een kwaadaardige PowerShell -code kon uitvoeren via de ClickFix Phishing -techniek,” zei het Cybersecurity Company en beschreef Purecoder als het gebruik van een draaiende set GitHub -accounts om bestanden te hosten die bestanden hosten die de functionaliteit van Purerat ondersteunen.

Analyse van de GitHub -commits heeft aangetoond dat activiteit werd uitgevoerd vanaf de TimeZone UTC+03: 00, die overeenkomt met veel landen, waaronder Rusland, onder andere.

De ontwikkeling komt wanneer het Domaintools Investigations -team het onderling verbonden karakter van het Russische ransomware -landschap heeft ontdekt, het identificeren van dreigingsacteur bewegingen over groepen en het gebruik van tools zoals Anydesk en Quick Assist, wat suggereert dat operationele overlappingen.

“Merkkleven onder deze operators is zwak en menselijk kapitaal lijkt het primaire actief te zijn, in plaats van specifieke malware -stammen,” zei Domaintools. “Operators passen zich aan aan marktomstandigheden, reorganiseren als reactie op verwijderingen en vertrouwensrelaties zijn van cruciaal belang. Deze personen zullen ervoor kiezen om met mensen te werken die ze kennen, ongeacht de naam van de organisatie.”