Het Amerikaanse Federal Bureau of Investigation (FBI) heeft gewaarschuwd dat cybercriminelen zich voordoen als financiële instellingen met als doel geld of gevoelige informatie te stelen om fraude met accountovernames (ATO) te vergemakkelijken.

De activiteit richt zich op individuen, bedrijven en organisaties van verschillende omvang en in verschillende sectoren, aldus het agentschap. De frauduleuze plannen hebben sinds het begin van het jaar tot meer dan 262 miljoen dollar aan verliezen geleid. De FBI zegt ruim 5.100 klachten te hebben ontvangen.

ATO-fraude verwijst doorgaans naar aanvallen waarmee bedreigingsactoren ongeoorloofde toegang kunnen verkrijgen tot een online financiële instelling, een salarissysteem of een gezondheidsspaarrekening om gegevens en geld over te hevelen voor persoonlijk gewin. De toegang wordt vaak verkregen door doelen te benaderen via social engineering-technieken, zoals sms-berichten, telefoontjes en e-mails die inspelen op de angsten van gebruikers, of via nepwebsites.

Deze methoden maken het voor aanvallers mogelijk om gebruikers te misleiden door hun inloggegevens op een phishing-site te verstrekken, waarbij ze in sommige gevallen worden aangespoord op een link te klikken om vermeende frauduleuze transacties te rapporteren die met hun accounts zijn geregistreerd.

“Een cybercrimineel manipuleert de accounteigenaar om zijn inloggegevens weg te geven, inclusief multi-factor authenticatie (MFA)-code of One-Time Passcode (OTP), door zich voor te doen als een medewerker van een financiële instelling, klantenondersteuning of technisch ondersteuningspersoneel”, aldus de FBI.

“De cybercrimineel gebruikt vervolgens inloggegevens om in te loggen op de legitieme website van de financiële instelling en een wachtwoordreset uit te voeren, waardoor hij uiteindelijk de volledige controle over de accounts krijgt.”

In andere gevallen gaat het om dreigingsactoren die zich voordoen als financiële instellingen en die contact opnemen met accounteigenaren, beweren dat hun informatie is gebruikt om frauduleuze aankopen te doen, waaronder vuurwapens, en hen vervolgens overtuigen om hun accountgegevens door te geven aan een tweede cybercrimineel die zich voordoet als wetshandhavingsinstanties.

De FBI zei dat ATO-fraude ook gepaard kan gaan met het gebruik van Search Engine Optimization (SEO)-vergiftiging om gebruikers die op zoekmachines naar bedrijven zoeken, te misleiden om op valse links te klikken die door middel van kwaadaardige zoekmachine-advertenties doorverwijzen naar een vergelijkbare site.

Ongeacht de gebruikte methode hebben de aanvallen één doel: de controle over de rekeningen overnemen en snel geld overmaken naar andere rekeningen onder hun controle, en de wachtwoorden wijzigen, waardoor de rekeningeigenaar effectief wordt buitengesloten. De rekeningen waarnaar het geld wordt overgemaakt, worden verder gekoppeld aan cryptocurrency-portefeuilles om ze om te zetten in digitale activa en het geldspoor te verdoezelen.

Om beschermd te blijven tegen de dreiging, wordt gebruikers geadviseerd voorzichtig te zijn wanneer ze online of op sociale media over zichzelf delen, accounts regelmatig te controleren op financiële onregelmatigheden, unieke, complexe wachtwoorden te gebruiken, de URL van de bankwebsites te controleren voordat ze zich aanmelden, en waakzaam te blijven tegen phishing-aanvallen of verdachte bellers.

“Door openlijk informatie te delen, zoals de naam van een huisdier, scholen waar u bent geweest, uw geboortedatum of informatie over uw familieleden, kunt u oplichters de informatie geven die ze nodig hebben om uw wachtwoord te raden of uw beveiligingsvragen te beantwoorden”, aldus de FBI.

“De grote meerderheid van de ATO-accounts waarnaar in de FBI-aankondiging wordt verwezen, is afkomstig van gecompromitteerde inloggegevens die worden gebruikt door bedreigingsactoren die nauw bekend zijn met de interne processen en workflows voor geldverkeer binnen financiële instellingen”, zegt Jim Routh, chief trust officer bij Saviynt, in een verklaring.

“De meest effectieve controles om deze aanvallen te voorkomen zijn handmatig (telefoontjes ter verificatie) en sms-berichten ter goedkeuring. De hoofdoorzaak blijft het geaccepteerde gebruik van inloggegevens voor cloudaccounts, ondanks dat er wachtwoordloze opties beschikbaar zijn.”

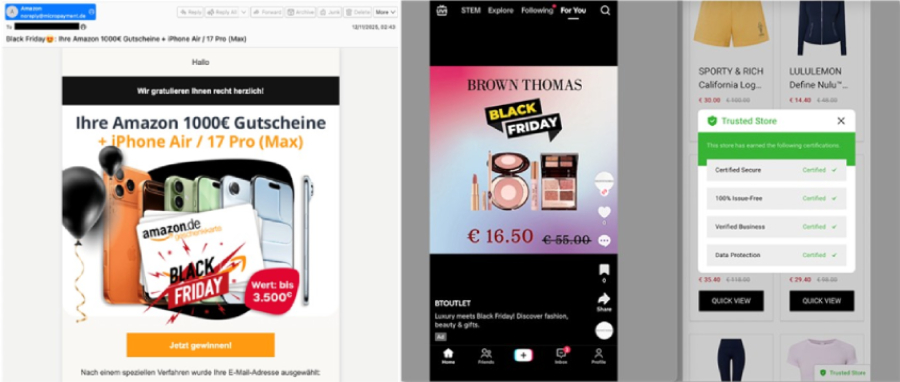

De ontwikkeling komt op het moment dat Darktrace, Flashpoint, Forcepoint, Fortinet en Zimperium de belangrijkste cyberbedreigingen vóór de feestdagen hebben benadrukt, waaronder Black Friday-oplichting, QR-codefraude, het leeglopen van cadeaubonnen en grootschalige phishing-campagnes die populaire merken als Amazon en Temu nabootsen.

Veel van deze activiteiten maken gebruik van kunstmatige intelligentie (AI)-tools om zeer overtuigende phishing-e-mails, nepwebsites en advertenties op sociale media te produceren, waardoor zelfs laaggekwalificeerde aanvallers aanvallen kunnen uitvoeren die betrouwbaar lijken en het succespercentage van hun campagnes kunnen vergroten.

Fortinet FortiGuard Labs zei dat het minstens 750 kwaadaardige domeinen met een vakantiethema heeft gedetecteerd die de afgelopen drie maanden zijn geregistreerd, waarbij veel trefwoorden gebruiken als ‘Kerstmis’, ‘Black Friday’ en ‘Flash Sale’. “De afgelopen drie maanden zijn er op ondergrondse markten ruim 1,57 miljoen inlogaccounts verzameld die verbonden zijn met grote e-commercesites en die beschikbaar zijn via stealerlogs”, aldus het bedrijf.

Er zijn ook aanvallers aangetroffen die actief misbruik maken van beveiligingskwetsbaarheden in Adobe/Magento, Oracle E-Business Suite, WooCommerce, Bagisto en andere veel voorkomende e-commerceplatforms. Enkele van de misbruikte kwetsbaarheden zijn CVE-2025-54236, CVE-2025-61882 en CVE-2025-47569.

Volgens Zimperium zLabs is er een verviervoudiging van het aantal mobiele phishing-sites (ook wel mishing-sites genoemd), waarbij aanvallers vertrouwde merknamen gebruiken om urgentie te creëren en gebruikers te misleiden om te klikken, in te loggen of kwaadaardige updates te downloaden.

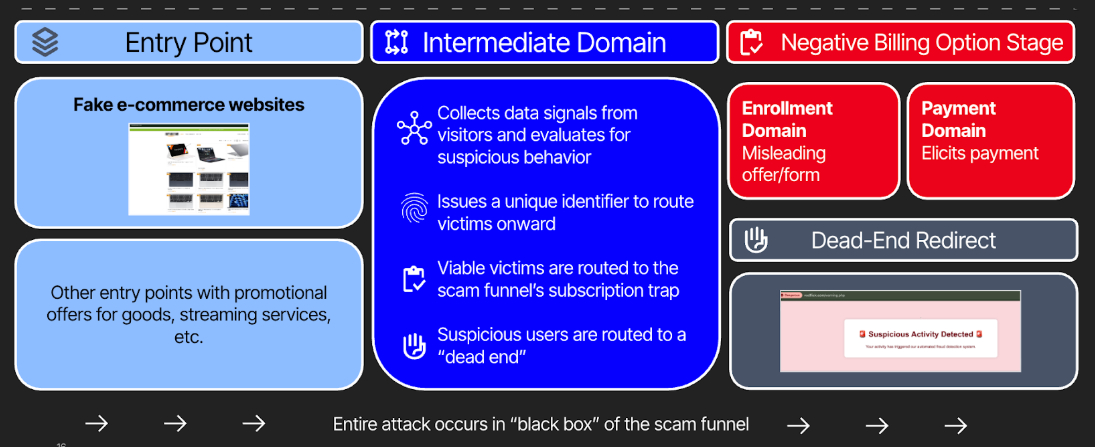

Bovendien heeft Recorded Future de aandacht gevestigd op aankoopfraude waarbij cybercriminelen nep-e-commercewinkels gebruiken om gegevens van slachtoffers te stelen en frauduleuze betalingen voor niet-bestaande goederen en diensten goed te keuren. Het omschreef de oplichting als een ‘grote opkomende fraudedreiging’.

“Een geavanceerd dark web-ecosysteem stelt bedreigingsactoren in staat snel een nieuwe infrastructuur voor aankoopzwendel op te zetten en hun impact te vergroten”, aldus het bedrijf. “Promotieactiviteiten die traditionele marketing weerspiegelen – waaronder een aanbod om gestolen kaartgegevens te verkopen op de darkweb-kaartwinkel PP24 – zijn wijdverspreid in deze underground.”

“Dreigingsactoren financieren advertentiecampagnes met gestolen betaalkaarten om oplichting bij aankopen te verspreiden, die op hun beurt meer betaalkaartgegevens in gevaar brengen, waardoor een voortdurende cyclus van fraude wordt aangewakkerd.