Hoogwaardige organisaties in Zuid-, Zuidoost- en Oost-Azië zijn het doelwit geweest van een Chinese bedreigingsacteur als onderdeel van een jarenlange campagne.

De activiteit, die zich richtte op de luchtvaart-, energie-, overheids-, wetshandhavings-, farmaceutische, technologie- en telecommunicatiesectoren, is door Palo Alto Networks Unit 42 toegeschreven aan een voorheen ongedocumenteerde groep voor dreigingsactiviteiten genaamd CL-UNK-1068waarbij “CL” verwijst naar “cluster” en “UNK” staat voor onbekende motivatie.

De beveiligingsleverancier heeft echter met “matig tot hoog vertrouwen” vastgesteld dat het primaire doel van de campagne cyberspionage is.

“Onze analyse onthult een veelzijdige toolset die aangepaste malware, aangepaste open source-hulpprogramma’s en living-off-the-land binaries (LOLBIN’s) omvat”, aldus beveiligingsonderzoeker Tom Fakterman. “Deze bieden een eenvoudige, effectieve manier voor de aanvallers om permanent aanwezig te blijven binnen gerichte omgevingen.”

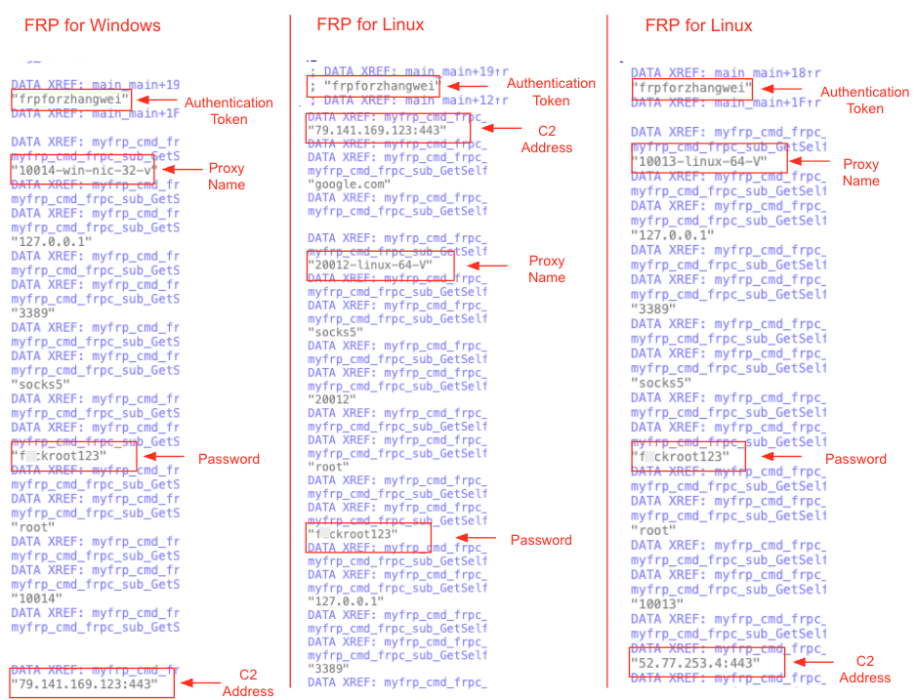

De tools zijn ontworpen om zowel Windows- als Linux-omgevingen te targeten, waarbij de tegenstander vertrouwt op een mix van open-sourcehulpprogramma’s en malwarefamilies zoals Godzilla, ANTSWORD, Xnote en Fast Reverse Proxy (FRP), die allemaal zijn gebruikt door verschillende Chinese hackgroepen.

Hoewel zowel Godzilla als ANTSWORD functioneren als webshells, is Xnote een Linux-achterdeur die sinds 2015 in het wild is gedetecteerd en is ingezet door een vijandig collectief bekend als Earth Berberoka (ook bekend als GamblingPuppet) bij aanvallen gericht op online goksites.

Typische aanvalsketens omvatten de exploitatie van webservers om webshells af te leveren en lateraal naar andere hosts te verplaatsen, gevolgd door pogingen om bestanden te stelen die overeenkomen met bepaalde extensies (‘web.config’, ‘.aspx’, ‘.asmx’, ‘.asax’ en ‘.dll’) uit de map ‘c:inetpubwwwroot’ van een Windows-webserver, waarschijnlijk in een poging om inloggegevens te stelen of kwetsbaarheden te ontdekken.

Andere bestanden die door CL-UNK-1068 worden verzameld, zijn onder meer webbrowsergeschiedenis en bladwijzers, XLSX- en CSV-bestanden van desktops en USER-directory’s, en databaseback-upbestanden (.bak) van MS-SQL-servers.

In een interessante wending is waargenomen dat de bedreigingsactoren WinRAR gebruikten om de relevante bestanden te archiveren, de archieven met Base64 codeerden door het commando certutil -encode uit te voeren en vervolgens het commando type uit te voeren om de Base64-inhoud via de webshell naar hun scherm af te drukken.

“Door de archieven als tekst te coderen en ze op hun scherm af te drukken, konden de aanvallers gegevens exfiltreren zonder daadwerkelijk bestanden te uploaden”, aldus Unit 42. “De aanvallers kozen waarschijnlijk voor deze methode omdat de shell op de host hen in staat stelde opdrachten uit te voeren en uitvoer te bekijken, maar niet om rechtstreeks bestanden over te dragen.”

Een van de technieken die bij deze aanvallen worden gebruikt, is het gebruik van legitieme uitvoerbare Python-bestanden (“python.exe” en “pythonw.exe”) om side-loading-aanvallen op DLL uit te voeren en heimelijk kwaadaardige DLL’s uit te voeren, waaronder FRP voor permanente toegang, PrintSpoofer en een op Go gebaseerde aangepaste scanner genaamd ScanPortPlus.

CL-UNK-1068 zou al in 2020 betrokken zijn geweest bij verkenningsinspanningen met behulp van een aangepaste .NET-tool genaamd SuperDump. Recente inbraken zijn overgegaan op een nieuwe methode die batchscripts gebruikt om hostinformatie te verzamelen en de lokale omgeving in kaart te brengen.

De tegenstander maakt ook gebruik van een breed scala aan hulpmiddelen om diefstal van inloggegevens te vergemakkelijken –

“Door voornamelijk gebruik te maken van open source-tools, door de gemeenschap gedeelde malware en batchscripts is de groep erin geslaagd heimelijke operaties uit te voeren terwijl ze kritische organisaties infiltreerden”, concludeerde Unit 42.

“Dit cluster van activiteiten demonstreert veelzijdigheid door zowel in Windows- als Linux-omgevingen te opereren, waarbij voor elk besturingssysteem verschillende versies van hun toolset worden gebruikt. Hoewel de focus op diefstal van inloggegevens en exfiltratie van gevoelige gegevens uit kritieke infrastructuur- en overheidssectoren sterk duidt op een spionagemotief, kunnen we de bedoelingen van cybercriminelen nog niet volledig uitsluiten.”