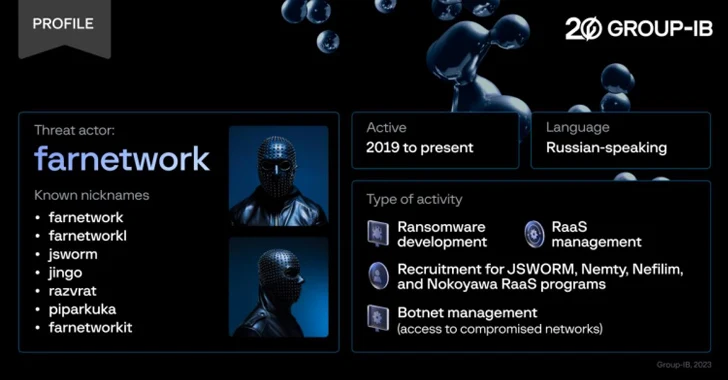

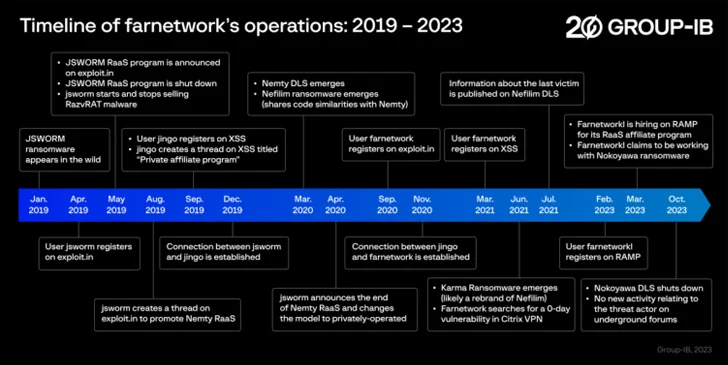

Cybersecurity-onderzoekers hebben een productieve bedreigingsacteur ontmaskerd, bekend als farnetwork, die de afgelopen vier jaar in verschillende hoedanigheden in verband is gebracht met vijf verschillende ransomware-as-a-service (RaaS)-programma’s.

Het in Singapore gevestigde Group-IB, dat probeerde te infiltreren in een particulier RaaS-programma dat gebruik maakt van de Nokoyawa-ransomware, zei dat het een ‘sollicitatiegesprek’-proces met de bedreigingsacteur heeft ondergaan, waarbij het verschillende waardevolle inzichten in hun achtergrond en rol heeft geleerd.

“Gedurende de cybercriminele carrière van de bedreigingsacteur, die in 2019 begon, is farnetwork betrokken geweest bij verschillende verbonden ransomware-projecten, waaronder JSWORM, Nefilim, Karma en Nemty, als onderdeel waarvan ze hielpen bij het ontwikkelen van ransomware en het beheren van de RaaS-programma’s voordat ze hun eigen ransomware lanceerden. RaaS-programma gebaseerd op de Nokoyawa-ransomware”, zegt Nikolay Kichatov, analist van bedreigingsinformatie bij Group-IB.

De laatste onthulling komt bijna zes maanden nadat het cyberbeveiligingsbedrijf de Qilin RaaS-bende was binnengedrongen en details over de betalingsstructuur van de aangesloten bedrijven en de interne werking van het RaaS-programma aan het licht had gebracht.

Het is bekend dat Farnetwork onder verschillende aliassen opereert, zoals farnetworkit, farnetworkl, jingo, jsworm, piparkuka en razvrat op verschillende ondergrondse forums zoals RAMP, waarbij aanvankelijk reclame werd gemaakt voor een trojan voor externe toegang, genaamd RazvRAT als leverancier.

In 2022 zou de Russischsprekende persoon niet alleen de focus hebben verlegd naar Nokoyawa, maar ook zijn eigen botnetdienst hebben gelanceerd om aangesloten bedrijven toegang te geven tot gecompromitteerde bedrijfsnetwerken.

Sinds het begin van het jaar is farnetwork gekoppeld aan rekruteringsinspanningen voor het Nokoyawa RaaS-programma, waarbij potentiële kandidaten worden gevraagd om escalatie van privileges te vergemakkelijken met behulp van gestolen bedrijfsaccountgegevens en de ransomware in te zetten om de bestanden van een slachtoffer te versleutelen, en vervolgens betaling te eisen in ruil voor de decoderingssleutel.

De inloggegevens zijn afkomstig van logbestanden van informatiestelers die worden verkocht op ondergrondse markten, waar andere bedreigingsactoren initiële toegang verkrijgen tot doeleindpunten door kant-en-klare stealer-malware zoals RedLine te verspreiden, die op zijn beurt via phishing- en malvertisingcampagnes wordt gepusht.

Met het RaaS-model kunnen affiliates 65% van het losgeldbedrag ontvangen en de eigenaar van het botnet 20%. De ransomware-ontwikkelaar krijgt daarentegen 15% van het totale aandeel, een getal dat nog verder kan dalen naar 10%.

Nokoyawa heeft sindsdien zijn activiteiten stopgezet met ingang van oktober 2023, hoewel Group-IB zei dat de kans groot is dat farnetwork weer de kop op zal steken onder een andere naam en met een nieuw RaaS-programma.

“Farnetwork is een ervaren en zeer bekwame dreigingsacteur”, zei Kichatov, terwijl hij de dreigingsactor omschreef als een van de “meest actieve spelers op de RaaS-markt.”