Dreigingsacteurs zijn waargenomen met behulp van schijnbaar legitieme kunstmatige intelligentie (AI) -hulpmiddelen en software om malware stiekem malware te laten glijden voor toekomstige aanvallen op organisaties wereldwijd.

Volgens Trend Micro gebruikt de campagne productiviteit of AI-versterkte tools om malware te leveren die zich richten op verschillende regio’s, waaronder Europa, Noord- en Zuid-Amerika, de Azië, het Midden-Oosten en Afrika (AMEA) regio.

Productie, overheid, gezondheidszorg, technologie en detailhandel zijn enkele van de topsectoren die worden getroffen door de aanvallen, met India, de VS, Frankrijk, Italië, Brazilië, Duitsland, het VK, Noorwegen, Spanje en Canada die opkomen als de regio’s met de meeste infecties, wat een wereldwijde verspreiding aangeeft.

“This swift, widespread distribution across multiple regions strongly indicates that EvilAI is not an isolated incident but rather an active and evolving campaign currently circulating in the wild,” security researchers Jeffrey Francis Bonaobra, Joshua Aquino, Emmanuel Panopio, Emmanuel Roll, Joshua Lijandro Tsang, Armando Nathaniel Pedragoza, Melvin Singwa, Mohammed Malubay en Marco Dela Vega zeiden.

De campagne is Codenaam -Evilai van Trend Micro en beschrijft de aanvallers achter de operatie als “zeer capabel” vanwege hun vermogen om de lijn te vervagen tussen authentieke en misleidende software voor malwareverdeling en hun vermogen om zijn kwaadaardige functies te verbergen in anders functionele toepassingen.

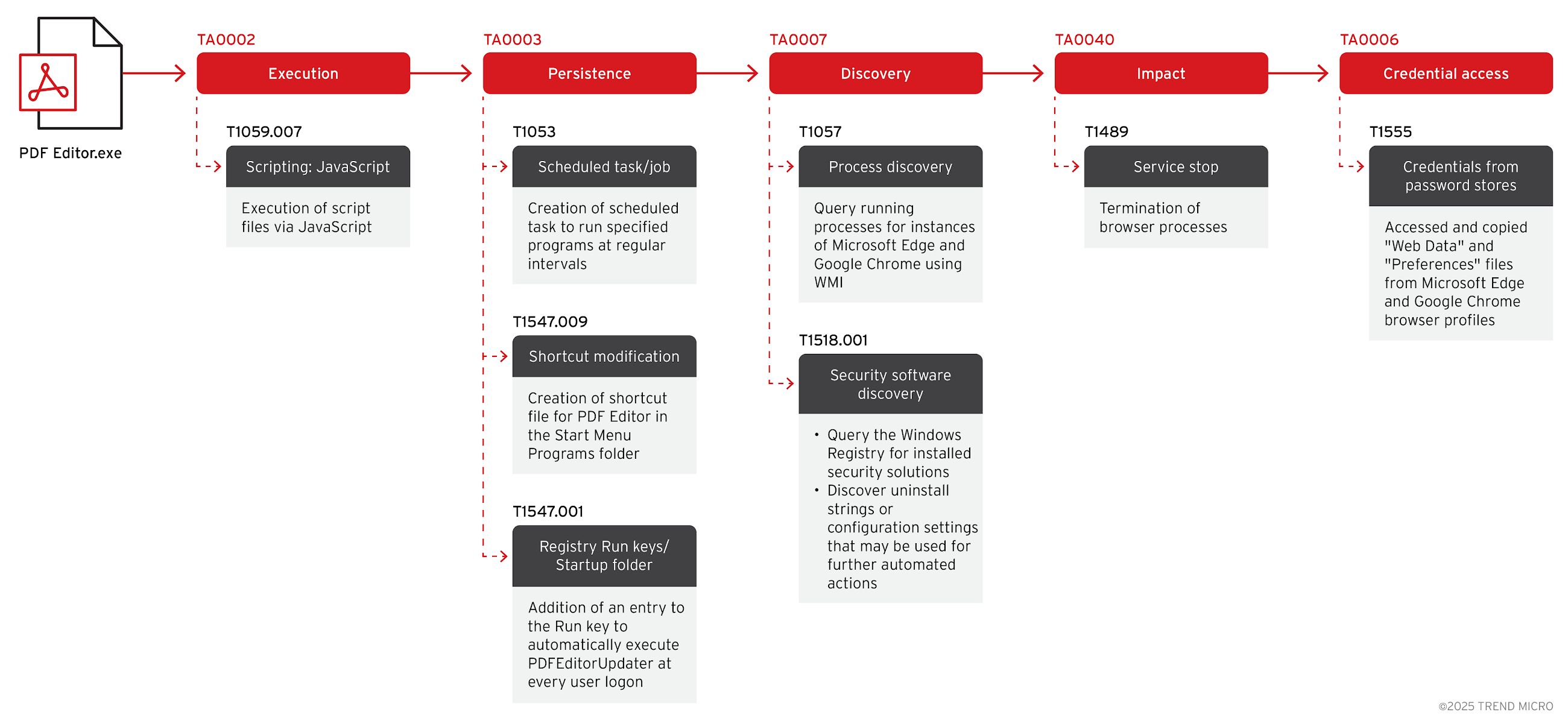

Sommige van de programma’s die zijn gedistribueerd met behulp van de methode omvatten AppSuite, EPI -browser, JustAskjacky, Manual Finder, Onestart, PDF -editor, Recept Lister en geknoeid chef. Sommige aspecten van de campagne werden vorige maand gedetailleerd gedetailleerd door Expel, G -gegevens en Truesec.

Wat belangrijk is aan de campagne is de lengte waarop de aanvallers zijn gegaan om deze apps te laten lijken en uiteindelijk een hele reeks snode activiteiten op de achtergrond uit te voeren, zonder rode vlaggen te verhogen. Het bedrog wordt verder verbeterd door het gebruik van ondertekeningscertificaten van wegwerpbedrijven, omdat oudere handtekeningen worden ingetrokken.

“Evilai vermomt zichzelf als productiviteit of AI-versterkte tools, met professioneel ogende interfaces en geldige digitale handtekeningen die het moeilijk maken voor gebruikers en beveiligingshulpmiddelen om het te onderscheiden van legitieme software,” zei Trend Micro.

Het einddoel van de campagne is om uitgebreide verkenning uit te voeren, gevoelige browsergegevens te exfiltreren en gecodeerde, realtime communicatie met zijn command-and-control (C2) -servers te onderhouden met behulp van AES-gecodeerde kanalen om aanvallersopdrachten te ontvangen en extra pays te implementeren.

Het maakt in wezen gebruik van verschillende propagatiemethoden, waaronder het gebruik van nieuw geregistreerde websites die leveranciersportals, kwaadaardige advertenties, SEO -manipulatie en gepromote downloadlinks op forums en sociale media nabootsen.

Evilai, per trend micro, wordt gebruikt als een stager, die vooral als een kanaal fungeert om initiële toegang te krijgen, doorzettingsvermogen te vestigen en het geïnfecteerde systeem voor te bereiden op extra payloads, terwijl stappen worden gezet om geïnstalleerde beveiligingssoftware op te sommen en analyse te hinderen.

“In plaats van te vertrouwen op duidelijk kwaadaardige bestanden, bootsen deze Trojanen het uiterlijk van echte software na om onopgemerkt te blijven in zowel zakelijke als persoonlijke omgevingen, waardoor ze vaak aanhoudende toegang krijgen voordat ze een verdenking verhogen,” zei het bedrijf. “Aan deze dual-purpose benadering wordt ervoor gezorgd dat aan de verwachtingen van de gebruiker wordt voldaan, waardoor de kans op verdenking of onderzoek verder wordt verlaagd.”

Verdere analyse door G GATA heeft ook vastgesteld dat de dreigingsactoren achter Onestart, ManualFinder en Appsuite hetzelfde zijn en dat de serverinfrastructuur wordt gedeeld voor het distribueren en configureren van al deze programma’s.

“Ze hebben malware vermomd als games, printrecept, receptenvinder, handmatige vinder en de laatste tijd, het buzzword ‘ai’ toevoegen om gebruikers te lokken,” zei beveiligingsonderzoeker Banu Ramakrishnan.

Expel zei dat de ontwikkelaars achter Appsuite- en PDF-editorcampagnes ten minste 26 code-ondertekeningcertificaten hebben gebruikt die zijn uitgegeven voor bedrijven in Panama en Maleisië, de afgelopen zeven jaar om hun software legitiem te laten lijken.

Het Cybersecurity Company volgt de malware die is ondertekend met behulp van deze certificaten onder de naam Baoloader, en voegt eraan toe dat het anders is dan TamperedChef, onder verwijzing naar verschillen in de gedragsverschillen en de certificaatpatronen.

Het is vermeldenswaard dat de naam TamperedChef eerst werd toegeschreven aan een kwaadwillende receptapplicatie die is geconfigureerd om een heimelijk communicatiekanaal in te stellen met een externe server en opdrachten ontvangen die gegevensdiefstal vergemakkelijken.

“Graamdchef gebruikte code-ondertekenende certificaten uitgegeven aan bedrijven in Oekraïne en Groot-Brittannië, terwijl Baoloader consequent certificaten uit Panama en Maleisië gebruikte,” merkte het bedrijf op.

En dat is niet alles. Field Effect en GuidePoint Security hebben sindsdien meer digitaal ondertekende binaries ontdekt die zich voordoen als agenda- en beeldviewerhulpmiddelen, en maken gebruik van het NeutralinoJS -desktopframework om willekeurige JavaScript -code en sifon gevoelige gegevens uit te voeren.

“Het gebruik van NeutralinoJS om JavaScript -payloads uit te voeren en te interageren met native systeem API’s ingeschakeld Covert File System Toegang, processpawning en netwerkcommunicatie,” zei Field Effect. “Door het gebruik van de malware van Unicode-homogliefen om payloads te coderen binnen schijnbaar goedaardige API-reacties kon het door string gebaseerde detectie en handtekening matching omzeilen.”

Het Canadese cybersecuritybedrijf zei dat de aanwezigheid van verschillende code-ondertekenende uitgevers in meerdere monsters suggereert dat een gedeelde malware-as-a-service provider of een code-ondertekenende marktplaats die een brede distributie vergemakkelijkt.

“De MAYPEREDCHEF -campagne illustreert hoe dreigingsacteurs hun leveringsmechanismen evolueren door mogelijk ongewenste applicaties te bewapenen, digitale codes ondertekening te misbruiken en geheime coderingstechnieken te implementeren,” zei het. “Met deze tactieken kan malware zich vermomden als legitieme software, omzeilen eindpuntverdedigingen en exploiteren gebruikersvertrouwen.”