De financieel gemotiveerde dreigingsacteur bekend als Code is waargenomen om geavanceerde phishing -campagnes te orkestreren om informatie -stealers en ransomware te implementeren, terwijl hij ook werkt aan een nieuw product genaamd Encryptrat.

“Encryphub is waargenomen gericht op gebruikers van populaire applicaties, door Trojanized -versies te distribueren,” zei Outpost24 Krakenlabs in een nieuw rapport gedeeld met The Hacker News. “Bovendien heeft de dreigingsacteur ook gebruik gemaakt van distributiediensten van derden-per-installatie (PPI) (PPI).”

Het Cybersecurity Company beschreef de dreigingsacteur als een hackgroep die operationele beveiligingsfouten maakt en als iemand die exploits voor populaire beveiligingsfouten opneemt in hun aanvalscampagnes.

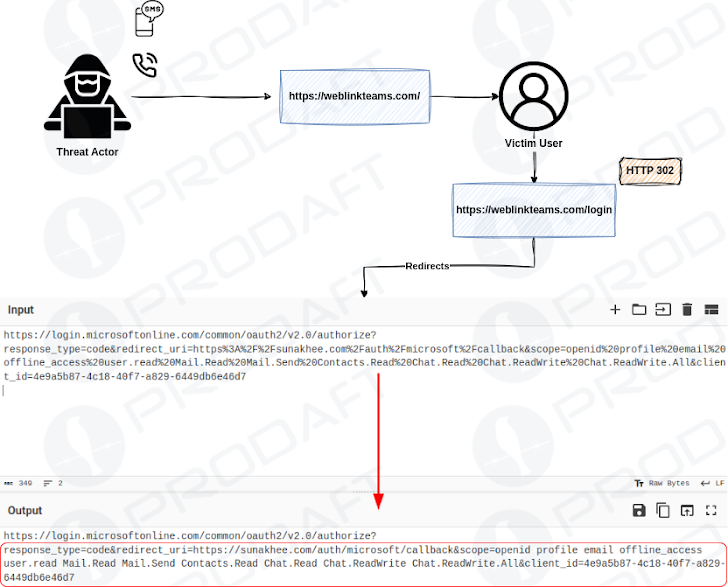

Encryphub, ook gevolgd door Swiss Cybersecurity Company PRODAFT als larve-208, wordt beoordeeld als actief te zijn geworden tegen het einde van juni 2024, afhankelijk van verschillende benaderingen, variërend van SMS phishing (Smishing) tot spraak phishing (VISH) in een poging om prospectieve doelen te storten in het installeren van externe monitoring en management (RMM) software.

Het bedrijf vertelde The Hacker News dat de Spear-phishing-groep is aangesloten bij RansomHub en Blacksuit Ransomware-groepen en geavanceerde social engineering-tactieken heeft gebruikt om hoogwaardige doelen in meerdere industrieën in gevaar te brengen.

“De acteur creëert meestal een phishing -site die zich richt op de organisatie om de VPN -referenties van het slachtoffer te verkrijgen,” zei PRODAFT. “Het slachtoffer wordt vervolgens gebeld en gevraagd om de gegevens van het slachtoffer in de phishing -site in te voeren voor technische problemen, die zich voordoet als een IT -team of helpdesk. Als de aanval gericht op het slachtoffer geen telefoontje is, maar een direct sms -sms -bericht, wordt een nep Microsoft -teams -link gebruikt om het slachtoffer te overtuigen.”

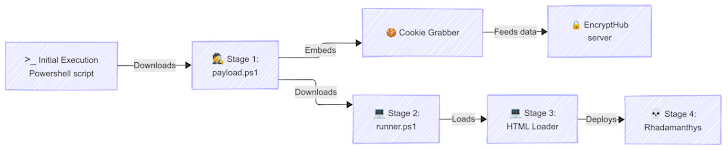

De phishing -sites worden georganiseerd op kogelvrije hostingproviders zoals Yalishand. Zodra de toegang is verkregen, voert Encryphub PowerShell -scripts uit die leiden tot de inzet van Stealer -malware zoals Fickle, Stealc en Rhadamanthys. Het einddoel van de aanvallen in de meeste gevallen is om ransomware te leveren en een losgeld te eisen.

Een van de andere gemeenschappelijke methoden die zijn aangenomen door dreigingsactoren betreft het gebruik van Trojanized -applicaties vermomd als legitieme software voor initiële toegang. Deze omvatten namaakversies van QQ Talk, QQ Installer, WeChat, Dingtalk, VoOV -vergadering, Google Meet, Microsoft Visual Studio 2022 en Palo Alto Global Protect.

Deze booby-gevangen applicaties, eenmaal geïnstalleerd, veroorzaken een proces van meerdere fasen dat fungeert als een bezorgvoertuig voor de volgende fase payloads zoals Kematian Stealer om cookie-diefstal te vergemakkelijken.

Ten minste sinds 2 januari 2025 is een cruciaal onderdeel van de distributieketen van Encryphub het gebruik van een PPI-service van derden genaamd Labinstalls, die bulkmalware-installaties vergemakkelijkt voor betalende klanten vanaf $ 10 (100 ladingen) tot $ 450 (10.000 ladingen).

“Encryphub bevestigde inderdaad hun klant te zijn door positieve feedback achter te laten in LabInstalls die thread verkopen op de top van Russisch sprekende Underground Forum XSS, zelfs met een screenshot die het gebruik van de service bewijst,” zei OutPost24.

“De dreigingsacteur heeft deze service hoogstwaarschijnlijk ingehuurd om de distributiebelasting te verlichten en het aantal doelen dat zijn malware zou kunnen bereiken uit te breiden.”

Deze veranderingen onderstrepen actieve tweaks om de kill-keten van codering te coderen, waarbij de dreigingsacteur ook nieuwe componenten ontwikkelt, zoals Encryptrat, een command-and-control (C2) -paneel om actieve infecties te beheren, externe commando’s uit te geven en toegestane gegevens te openen. Er zijn aanwijzingen dat de tegenstander misschien wil commercialiseren om de tool te commercialiseren.

“Encrypthub blijft zijn tactieken ontwikkelen, wat de kritische behoefte aan continue monitoring en proactieve defensiemaatregelen onderstreept,” zei het bedrijf. “Organisaties moeten waakzaam blijven en meerlagige beveiligingsstrategieën aannemen om de risico’s van dergelijke tegenstanders te verminderen.”