LastPass-gebruikers op Android en andere platforms zijn het doelwit van een phishing-campagne die valse klantenservice-oproepen combineert met slim ontworpen e-mails met de merknaam van het bedrijf om hun hoofdwachtwoorden te stelen. Deze meerlaagse aanval maakt gebruik van social engineering-tactieken om slachtoffers te misleiden zodat ze de sleutels van hun wachtwoordkluis overhandigen, waardoor mogelijk al hun online accounts in gevaar kunnen worden gebracht.

Het phishing-programma, onlangs onthuld door LastPass, maakt gebruik van een beruchte phishing-kit die bekend staat als CryptoChameleon. Met deze kit kunnen cybercriminelen eenvoudig valse inlogpagina's maken die legitieme services nabootsen, zoals LastPass, in een misleidende poging om inloggegevens te stelen.

Van misleidende telefoontjes tot valse e-mails

De aanval verloopt in een reeks berekende stappen die bedoeld zijn om paniek te zaaien en de slachtoffers onder druk te zetten om overhaaste beslissingen te nemen. De eerste handeling omvat een telefoontje, zogenaamd van LastPass-ondersteuning. De beller informeert het slachtoffer dat toegang is verkregen tot zijn account vanaf een onbekend apparaat. Om het gevoel van urgentie te vergroten, instrueert de beller het slachtoffer om een specifiek nummer op het toetsenbord van zijn telefoon in te drukken. Dit is om de veronderstelde ongeautoriseerde toegang toe te staan of te blokkeren.

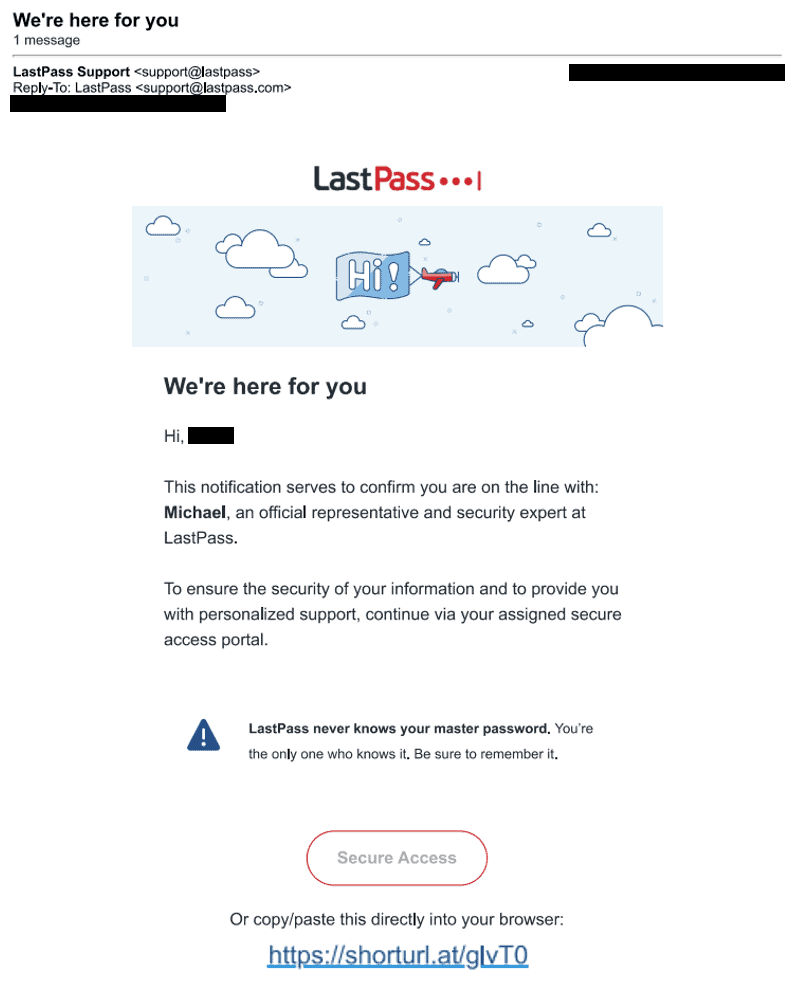

U kunt ervoor kiezen om de toegang te blokkeren. Maar de schertsvertoning gaat verder met de beller die een vervolggesprek belooft door een ‘klantvertegenwoordiger’ om het probleem op te lossen. Deze tweede oproep komt echter van een vervalst nummer, waardoor de ware identiteit van de aanvaller wordt gemaskeerd. De oplichter doet zich voor als een legitieme LastPass-medewerker en stuurt vervolgens een ogenschijnlijk officiële e-mail met een link om uw account te ‘resetten’. De urgentie die door de telefoontjes wordt gecreëerd, in combinatie met de officieel ogende e-mail, kan zelfs slimme gebruikers gemakkelijk laten geloven dat hun account daadwerkelijk is gehackt. Door op de link in de e-mail te klikken, wordt het slachtoffer naar een slim ontworpen phishing-website geleid: een bijna perfecte replica, compleet met de LastPass-branding en inlogpagina. Het slachtoffer is zich niet bewust van de misleiding en kan zijn hoofdwachtwoord invoeren in een poging de controle over zijn account terug te krijgen.

Zodra het hoofdwachtwoord op de valse inlogpagina is ingevoerd, krijgt de aanvaller volledige toegang tot de LastPass-kluis van het slachtoffer. Dit geeft hen de mogelijkheid om niet alleen alle opgeslagen gebruikersnamen en wachtwoorden te stelen. Maar verander mogelijk ook kritieke accountinformatie, zoals e-mailadressen en telefoonnummers. Met dit toegangsniveau kunnen aanvallers de online accounts van het slachtoffer kapen, financiële schade aanrichten en zich zelfs voordoen als het slachtoffer om zich op hun sociale kringen te richten.

LastPass is niet het enige CryptoChameleon-slachtoffer

CryptoChameleon is gebruikt om zich te richten op een breder scala aan online diensten dan LastPass. Beveiligingsonderzoekers bij Lookout ontdekten dat phishing-campagnes die de kit gebruikten, populaire platforms zoals Binance en Coinbase nabootsten. Zelfs socialemediagiganten als X en Facebook blijven niet gespaard. Dit duidt op een bredere campagne van cybercriminelen die tot doel hebben inloggegevens van verschillende online diensten te stelen.

Toen LastPass ontdekte dat de phishing-campagne zich op zijn gebruikers richtte, ondernam het snel actie om de schade te beperken. Het bedrijf heeft de frauduleuze website verwijderd die door de aanvallers werd gebruikt om inloggegevens te stelen. Bovendien informeert LastPass zijn gebruikersbestand actief over het phishing-programma en dringt er bij hen op aan op hun hoede te zijn voor verdachte telefoontjes, sms-berichten en e-mails, inclusief berichten met de officiële merknaam van het bedrijf.

De schaduw van eerdere breuken doemt groot op

De recente phishing-campagne gericht op LastPass-gebruikers komt op een bijzonder gevoelig moment voor het wachtwoordbeheerbedrijf. LastPass erkende dat er in 2022 sprake was van een gegevensbeveiligingsincident, waarbij hackers toegang kregen tot delen van de klantgegevens. Zeker, LastPass beweerde dat de hoofdwachtwoorden veilig bleven. Deze eerdere inbreuk heeft echter ongetwijfeld het vertrouwen van gebruikers aangetast en de zorgen rond de veiligheid van hun wachtwoorden vergroot.

Om veilig te blijven benadrukt LastPass een cruciaal punt. Legitieme klantenservicemedewerkers zullen nooit om uw hoofdwachtwoord vragen. Als u een telefoontje, sms of e-mail ontvangt waarin wordt beweerd dat u van LastPass bent en waarin wordt aangedrongen op onmiddellijke actie, vooral als het om uw hoofdwachtwoord gaat, is dit een waarschuwingssignaal. Klik niet op links. Hang ook onmiddellijk de telefoon op en meld de verdachte communicatie rechtstreeks aan LastPass via [email protected].

Vergeet niet dat uw hoofdwachtwoord de hoeksteen van uw online veiligheid is. U moet waakzaam blijven en een gezonde dosis scepsis aan de dag leggen ten aanzien van ongevraagde communicatie. Zo verkleint u de kans aanzienlijk dat u slachtoffer wordt van deze sluwe phishing-pogingen.