Volgens een rapport van het LAB52-dreigingsinformatieteam van S2 Grupo zijn Oekraïense entiteiten het doelwit geworden van een nieuwe campagne die waarschijnlijk wordt georkestreerd door dreigingsactoren die banden hebben met Rusland.

Er is vastgesteld dat de campagne, die in februari 2026 werd waargenomen, overlap vertoont met een eerdere campagne van Laundry Bear (ook bekend als UAC-0190 of Void Blizzard) gericht op Oekraïense strijdkrachten met een malwarefamilie die bekend staat als PLUGGYAPE.

Bij de aanvalsactiviteit “worden verschillende lokmiddelen met juridische en liefdadigheidsthema’s gebruikt om een op JavaScript gebaseerde achterdeur in te zetten die via de Edge-browser loopt”, aldus het cyberbeveiligingsbedrijf. Codenaam BOORAPPkan de malware bestanden uploaden en downloaden, gebruik maken van de microfoon en beelden vastleggen via de webcam door gebruik te maken van de functies van de webbrowser.

Er zijn twee verschillende versies van de campagne geïdentificeerd, waarbij de eerste iteratie begin februari werd ontdekt door gebruik te maken van een Windows-snelkoppelingsbestand (LNK) om een HTML-toepassing (HTA) in de tijdelijke map te maken, die vervolgens een extern extern script laadt dat wordt gehost op Pastefy, een legitieme plakservice.

Om persistentie tot stand te brengen, worden de LNK-bestanden naar de Windows Opstartmap gekopieerd, zodat ze automatisch worden gestart na een herstart van het systeem. De aanvalsketen geeft vervolgens een URL weer met lokmiddelen die verband houden met de installatie van Starlink of een Oekraïense liefdadigheidsinstelling genaamd Come Back Alive Foundation.

Het HTML-bestand wordt uiteindelijk uitgevoerd via de Microsoft Edge-browser in headless-modus, die vervolgens het op afstand versluierde script laadt dat op Pastefy wordt gehost.

De browser wordt uitgevoerd met extra parameters zoals –no-sandbox, –disable-web-security, –allow-file-access-from-files, –use-fake-ui-for-media-stream, –auto-select-screen-capture-source=true, en –disable-user-media-security, waardoor toegang wordt verleend tot het lokale bestandssysteem, evenals tot camera, microfoon en schermopname zonder dat enige gebruikersinteractie nodig is.

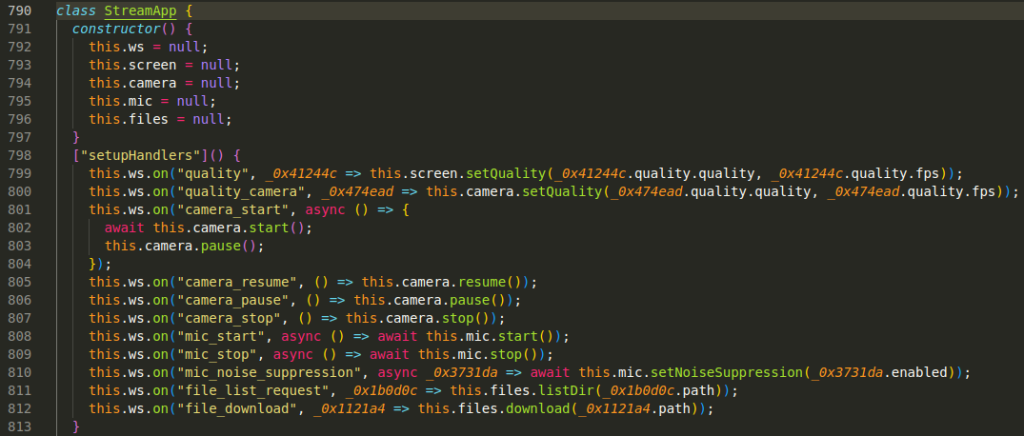

Het artefact functioneert in wezen als een lichtgewicht achterdeur om toegang tot het bestandssysteem te vergemakkelijken en audio van de microfoon, video van de camera en afbeeldingen van het scherm van het apparaat via de browser vast te leggen. Het genereert ook een apparaatvingerafdruk met behulp van een techniek die canvasvingerafdruk wordt genoemd wanneer het voor de eerste keer wordt uitgevoerd, en gebruikt Pastefy als dead drop-resolver om een WebSocket-URL op te halen die wordt gebruikt voor command-and-control (C2)-communicatie.

De malware verzendt de vingerafdrukgegevens van het apparaat samen met het land van het slachtoffer, dat wordt bepaald aan de hand van de tijdzone van het apparaat. Er wordt specifiek gecontroleerd of de tijdzones overeenkomen met Groot-Brittannië, Rusland, Duitsland, Frankrijk, China, Japan, de VS, Brazilië, India, Oekraïne, Canada, Australië, Italië, Spanje en Polen. Als dat niet het geval is, gaat het standaard naar de VS

De tweede versie van de campagne, die eind februari 2026 werd gespot, mijdt LNK-bestanden voor Windows Control Panel-modules, terwijl de infectievolgorde grotendeels intact blijft. Een andere opmerkelijke verandering betreft de achterdeur zelf, die nu is geüpgraded om recursieve bestandsopsomming, batchbestandsuploads en willekeurige bestandsdownloads mogelijk te maken.

“Om veiligheidsredenen staat JavaScript het downloaden van bestanden op afstand niet toe”, aldus LAB52. “Dit is de reden waarom de aanvallers het Chrome DevTools Protocol (CDP) gebruiken, een intern protocol van Chromium-gebaseerde browsers dat alleen kan worden gebruikt als de parameter –remote-debugging-port is ingeschakeld.”

Er wordt aangenomen dat de achterdeur zich nog in de beginfase van ontwikkeling bevindt. Er is waargenomen dat een vroege variant van de malware die op 28 januari 2026 in het wild werd gedetecteerd, alleen maar communiceerde met het domein “gnome(.)com” in plaats van de primaire payload van Pastefy te downloaden.

“Een van de meest opvallende aspecten is het gebruik van de browser om een achterdeur in te zetten, wat erop wijst dat de aanvallers nieuwe manieren onderzoeken om detectie te omzeilen”, aldus de Spaanse beveiligingsleverancier.

“De browser is voordelig voor dit soort activiteiten omdat het een gebruikelijk en over het algemeen niet-verdacht proces is. Het biedt uitgebreide mogelijkheden die toegankelijk zijn via foutopsporingsparameters die onveilige acties mogelijk maken, zoals het downloaden van externe bestanden, en het biedt legitieme toegang tot gevoelige bronnen zoals de microfoon, camera of schermopname zonder onmiddellijke waarschuwingen te activeren.”