Dreigingsactoren zijn geobserveerd gericht op internetinformatie -services (IIS) -servers in Azië als onderdeel van een manipulatiecampagne voor zoekmachineoptimalisatie (SEO) die is ontworpen om Badiis -malware te installeren.

“Het is waarschijnlijk dat de campagne financieel gemotiveerd is omdat het omleiden van gebruikers naar illegale gokwebsites aantoont dat aanvallers Badiis inzetten voor winst,” zeiden trend micro -onderzoekers Ted Lee en Lenart Bermejo in een analyse die vorige week werd gepubliceerd,

Doelen van de campagne zijn onder meer IIS -servers in India, Thailand, Vietnam, Filippijnen, Singapore, Taiwan, Zuid -Korea, Japan en Brazilië. Deze servers worden geassocieerd met overheid, universiteiten, technologiebedrijven en telecommunicatiesectoren.

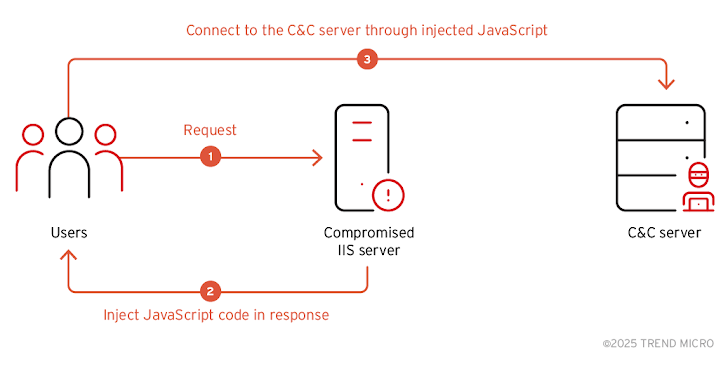

Verzoeken aan de gecompromitteerde servers kunnen vervolgens gewijzigde inhoud van aanvallers worden geserveerd, variërend van omleidingen tot goksites tot verbinding met malafide servers die malware hosten of oogstpagina’s voor referenties.

Er wordt vermoed dat de activiteit het werk is van een Chinees sprekende dreigingsgroep die bekend staat als Dragonrank, die vorig jaar door Cisco Talos werd gedocumenteerd als het leveren van de Badiis-malware via SEO-manipulatieschema’s.

De Dragonrank -campagne zou op zijn beurt worden geassocieerd met een entiteit die in 2021 groep 9 door ESET wordt genoemd en die gecompromitteerde IIS -servers voor proxydiensten en SEO -fraude gebruikt.

Trend Micro merkte echter op dat de gedetecteerde malware -artefacten overeenkomsten delen met een variant die wordt gebruikt door groep 11, met twee verschillende modi voor het uitvoeren van SEO -fraude en het injecteren van verdachte JavaScript -code in antwoorden voor verzoeken van legitieme bezoekers.

“De geïnstalleerde Badiis kan de HTTP -responskopinformatie wijzigen die is gevraagd bij de webserver,” zeiden de onderzoekers. “Het controleert de velden ‘User-Agent’ en ‘Reference’ in de ontvangen HTTP-header.”

“Als deze velden specifieke zoekportalites of zoekwoorden bevatten, geeft Badiis de gebruiker om naar een pagina die is gekoppeld aan een online illegale goksite in plaats van een legitieme webpagina.”

De ontwikkeling komt als Silent Push het in China gevestigde Funnull Content Delivery Network (CDN) koppelt aan een praktijk die het infrastructuur witwassen noemt, waarin dreigingsactoren IP-adressen huren van reguliere hostingproviders zoals Amazon Web Services (AWS) en Microsoft Azure en gebruik hen om criminele websites te hosten.

Funnull zou meer dan 1200 IP’s hebben gehuurd van Amazon en bijna 200 IP’s van Microsoft, die sindsdien allemaal zijn verwijderd. De kwaadwillende infrastructuur, genaamd Triad Nexus, is gebleken om phishing -regelingen voor de detailhandel, romantiek te voeden die zwendel en het witwassen van geld via nepgoksites.

“Maar nieuwe IP’s worden om de paar weken voortdurend overgenomen,” zei het bedrijf. “Funnull gebruikt waarschijnlijk frauduleuze of gestolen accounts om deze IP’s te verwerven om in kaart te brengen aan hun cnames.”