Onderzoekers op het gebied van cyberbeveiliging hebben een ‘ernstige ontwerpfout’ in de domeinbrede delegatiefunctie (DWD) van Google Workspace beschreven die door bedreigingsactoren kan worden uitgebuit om escalatie van bevoegdheden te vergemakkelijken en ongeautoriseerde toegang tot Workspace API’s te verkrijgen zonder hoofdbeheerdersrechten.

“Dergelijke uitbuiting zou kunnen resulteren in diefstal van e-mails uit Gmail, data-exfiltratie uit Google Drive of andere ongeautoriseerde acties binnen Google Workspace API’s op alle identiteiten in het doeldomein”, aldus cyberbeveiligingsbedrijf Hunters in een technisch rapport gedeeld met The Hacker News. .

De ontwerpzwakte – die tot op heden actief blijft – heeft de codenaam gekregen DeelVriend vanwege de mogelijkheid om bestaande delegaties in het Google Cloud Platform (GCP) en Google Workspace te manipuleren zonder over superbeheerdersrechten te beschikken.

Domeinbrede delegatie is volgens Google een “krachtige functie” waarmee externe en interne apps toegang kunnen krijgen tot de gegevens van gebruikers in de Google Workspace-omgeving van een organisatie.

Het beveiligingslek is geworteld in het feit dat de configuratie van een domeindelegatie wordt bepaald door de serviceaccountresource-ID (OAuth ID) en niet door de specifieke privésleutels die zijn gekoppeld aan het identiteitsobject van het serviceaccount.

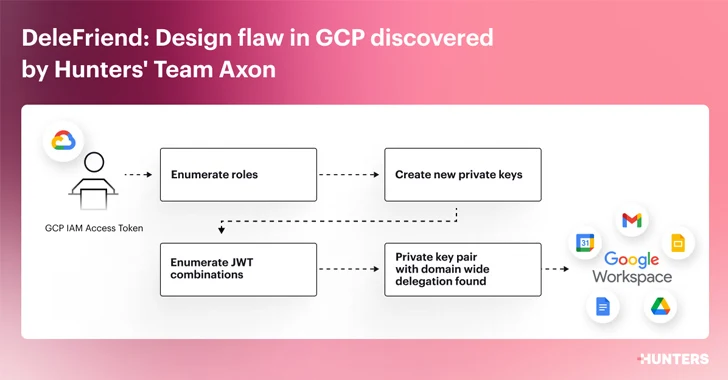

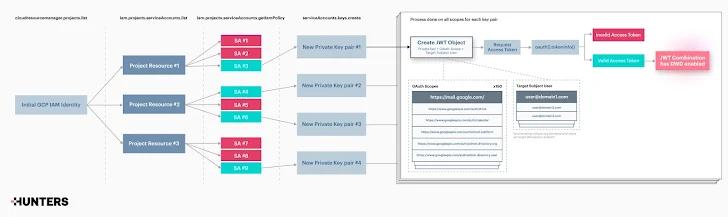

Als gevolg hiervan zouden potentiële bedreigingsactoren met minder bevoorrechte toegang tot een doel-GCP-project “talrijke JSON-webtokens (JWT’s) kunnen creëren die zijn samengesteld uit verschillende OAuth-scopes, met als doel succesvolle combinaties van privésleutelparen en geautoriseerde OAuth-scopes te lokaliseren die aangeven dat de service account heeft domeinbrede delegatie ingeschakeld.”

Anders gezegd: een IAM-identiteit die toegang heeft om nieuwe privésleutels te maken voor een relevante GCP-serviceaccountbron die over bestaande domeinbrede delegatierechten beschikt, kan worden gebruikt om een nieuwe privésleutel te maken, die kan worden gebruikt om API-aanroepen uit te voeren Google Workspace namens andere identiteiten in het domein.

Succesvol misbruik van de fout kan het exfiltreren van gevoelige gegevens uit Google-services zoals Gmail, Drive, Agenda en andere mogelijk maken. Hunters heeft ook een proof-of-concept (PoC) beschikbaar gesteld dat kan worden gebruikt om DWD-misconfiguraties te detecteren.

“De potentiële gevolgen van kwaadwillige actoren die domeinbrede delegatie misbruiken zijn ernstig”, zegt Hunters-veiligheidsonderzoeker Yonatan Khanashvili. “In plaats van slechts één identiteit te beïnvloeden, zoals bij individuele OAuth-toestemming, kan het exploiteren van DWD met bestaande delegatie invloed hebben op elke identiteit binnen het Workspace-domein.