Populaire wachtwoordbeheerderplug-ins voor webbrowsers zijn vatbaar gevonden voor clickjacking beveiligingskwetsbaarheden die kunnen worden benut om accountgegevens, tweefactor-authenticatie (2FA) -codes en creditcardgegevens onder bepaalde voorwaarden te stelen.

De techniek is Document Object Model (DOM) gebaseerde extensie Clickjacking genoemd door onafhankelijke beveiligingsonderzoeker Marek Tóth, die eerder deze maand de bevindingen presenteerde op de DEF Con 33 Security Conference.

“Een enkele klik ergens op een aanvaller-gecontroleerde website kan aanvallers in staat stellen de gegevens van gebruikers te stelen (creditcardgegevens, persoonlijke gegevens, inloggegevens, waaronder TOTP),” zei Tóth. “De nieuwe techniek is algemeen en kan worden toegepast op andere soorten extensies.”

Clickjacking, ook wel UI -herstel genoemd, verwijst naar een soort aanval waarin gebruikers worden misleid om een reeks acties uit te voeren op een website die schijnbaar onschadelijk lijken, zoals klikken op knoppen, wanneer ze in werkelijkheid onbedoeld het aanbod van de aanvaller uitvoeren.

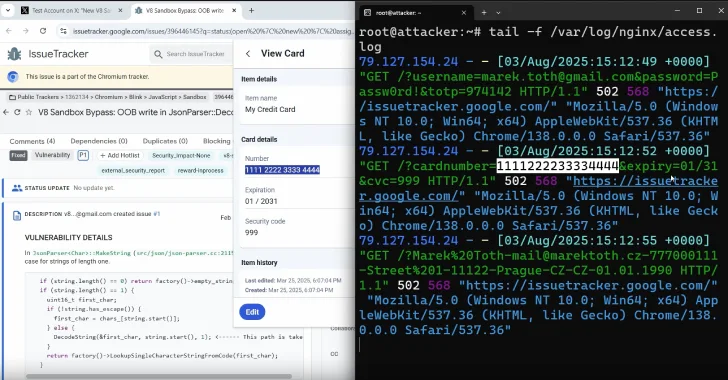

De nieuwe techniek die door Tóth wordt beschreven, omvat in wezen het gebruik van een kwaadaardig script om UI-elementen te manipuleren in een webpagina die browservertensies in de DOM injecteren-bijvoorbeeld automatische vulprompts, door ze onzichtbaar te maken door hun dekking op nul te stellen.

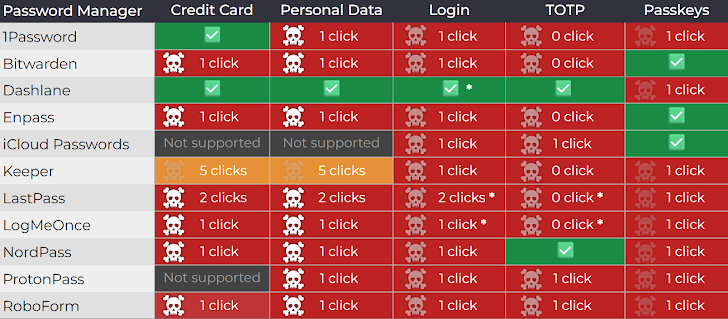

Het onderzoek is specifiek gericht op 11 populaire wachtwoordbeheer-browser-add-ons, variërend van 1Password tot iCloud-wachtwoorden, die allemaal gevoelig zijn gebleken voor DOM-gebaseerde extensie clickjacking. Gezamenlijk hebben deze extensies miljoenen gebruikers.

Om de aanval uit te voeren, hoeft een slechte acteur alleen een nep-site te maken met een opdringerige pop-up, zoals een inlogscherm of een cookie-toestemmingsbanner, terwijl het insluiten van een onzichtbaar inlogformulier zodat klikken op de site om de pop-up te sluiten, waardoor de informatie over de duikonderwijs wordt gevuld door het wachtwoordbeheerder en de externe server.

“Alle wachtwoordbeheerders vulden inloggegevens niet alleen op het ‘belangrijkste’ domein, maar ook voor alle subdomeinen,” legde Tóth uit. “Een aanvaller kan gemakkelijk XSS of andere kwetsbaarheden vinden en de opgeslagen referenties van de gebruiker stelen met een enkele klik (10 van de 11), inclusief TOTP (9 van de 11). In sommige scenario’s kan Passkey -authenticatie ook worden geëxploiteerd (8 van de 11).”

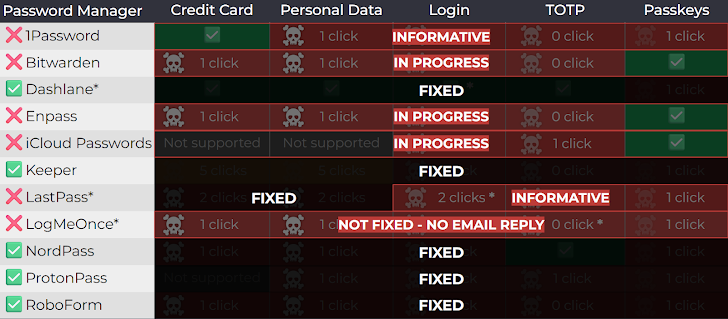

Na verantwoorde openbaarmaking moeten zes van de leveranciers nog fixes vrijgeven voor het defect –

- 1Password wachtwoordbeheerder 8.11.4.27

- Apple iCloud -wachtwoorden 3.1.25

- Bitwarden wachtwoordbeheerder 2025.7.0

- EnPass 6.11.6

- LastPass 4.146.3

- Logmeonce 7.12.4

Software Supply Chain Security Beveiligingsbedrijf Socket, die het onderzoek onafhankelijk beoordeelde, zei dat Bitwarden, EnPass en iCloud -wachtwoorden actief werken aan fixes, terwijl 1Password en LastPass ze als informatief markeerden. Het heeft ook contact opgenomen met US-CERT om CVE-IDS toe te wijzen voor de geïdentificeerde problemen.

Totdat fixes beschikbaar zijn, wordt geadviseerd dat gebruikers de auto-vulfunctie in hun wachtwoordbeheerders uitschakelen en alleen copy/plakken gebruiken.

“Voor chroomgebaseerde browsergebruikers wordt het aanbevolen om site toegang te configureren tot ‘op klikken’ in extensie-instellingen,” zei Tóth. “Met deze configuratie kunnen gebruikers de functionaliteit van de automatische vulling handmatig regelen.”