Maar liefst 77 bankinstellingen, cryptocurrency-uitwisselingen en nationale organisaties zijn het doelwit geworden van een nieuw ontdekte Android remote access trojan (RAT), genaamd DroidBot.

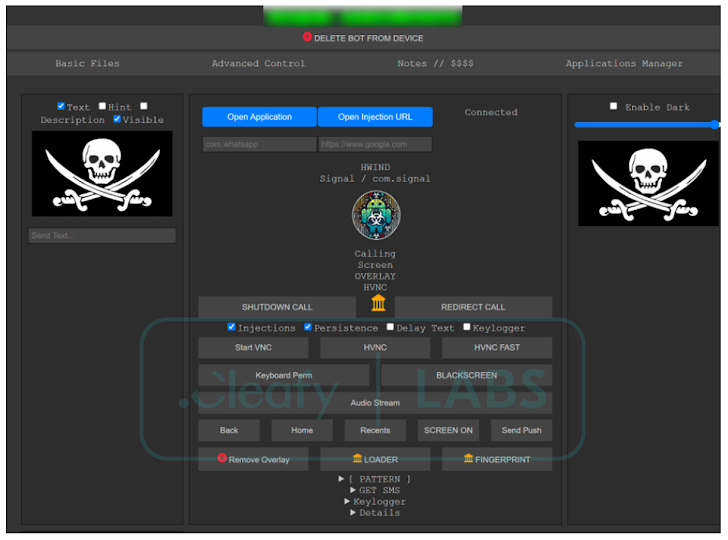

“DroidBot is een moderne RAT die verborgen VNC- en overlay-aanvalstechnieken combineert met spyware-achtige mogelijkheden, zoals keylogging en monitoring van de gebruikersinterface”, aldus Cleafy-onderzoekers Simone Mattia, Alessandro Strino en Federico Valentini.

“Bovendien maakt het gebruik van tweekanaalscommunicatie, waarbij uitgaande gegevens via MQTT worden verzonden en inkomende opdrachten worden ontvangen via HTTPS, waardoor de operationele flexibiliteit en veerkracht worden verbeterd.”

Het Italiaanse fraudepreventiebedrijf zei dat het de malware eind oktober 2024 ontdekte, hoewel er aanwijzingen zijn dat het al sinds juni actief is en opereert onder een Malware-as-a-Service (MaaS)-model voor een maandelijks bedrag van $ 3.000.

Er zijn niet minder dan 17 aangesloten groepen geïdentificeerd die betalen voor toegang tot het aanbod. Dit omvat ook toegang tot een webpaneel van waaruit ze de configuratie kunnen wijzigen om aangepaste APK-bestanden te maken waarin de malware is ingesloten, en om te communiceren met de geïnfecteerde apparaten door verschillende opdrachten uit te voeren.

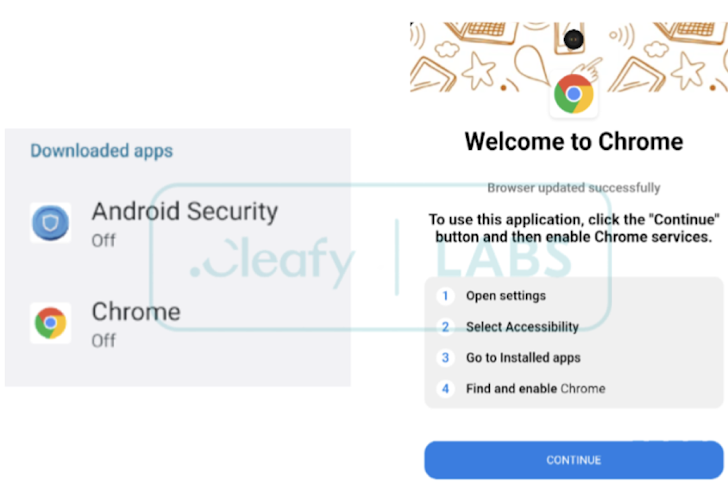

Campagnes waarbij gebruik wordt gemaakt van DroidBot zijn voornamelijk waargenomen in Oostenrijk, België, Frankrijk, Italië, Portugal, Spanje, Turkije en het Verenigd Koninkrijk. De kwaadaardige apps zijn vermomd als generieke beveiligingsapplicaties, Google Chrome of populaire bankapps.

Hoewel de malware sterk leunt op het misbruiken van de toegankelijkheidsservices van Android om gevoelige gegevens te verzamelen en het Android-apparaat op afstand te bedienen, onderscheidt de malware zich door het gebruik van twee verschillende protocollen voor command-and-control (C2).

Concreet gebruikt DroidBot HTTPS voor inkomende opdrachten, terwijl uitgaande gegevens van geïnfecteerde apparaten worden verzonden met behulp van een berichtenprotocol genaamd MQTT.

“Deze scheiding vergroot de operationele flexibiliteit en veerkracht”, aldus de onderzoekers. “De MQTT-makelaar die door DroidBot wordt gebruikt, is georganiseerd in specifieke onderwerpen die de soorten communicatie categoriseren die worden uitgewisseld tussen de geïnfecteerde apparaten en de C2-infrastructuur.”

De exacte oorsprong van de dreigingsactoren achter de operatie is niet bekend, hoewel uit een analyse van de malwaremonsters is gebleken dat zij Turkssprekenden zijn.

“De hier gepresenteerde malware blinkt misschien niet uit vanuit technisch oogpunt, omdat deze vrij gelijkaardig is aan bekende malwarefamilies”, merkten de onderzoekers op. “Wat echter echt opvalt is het operationele model, dat sterk lijkt op een Malware-as-a-Service (MaaS)-schema – iets dat niet vaak voorkomt bij dit soort bedreigingen.”