Het Midden -Oosten en Noord -Afrika zijn het doelwit geworden van een nieuwe campagne die sinds september 2024 een aangepaste versie van een bekende malware genaamd ASYNCRAT levert.

“De campagne, die gebruik maakt van sociale media om malware te distribueren, is gekoppeld aan het huidige geopolitieke klimaat van de regio”, aldus Positive Technologies onderzoekers Klimentiy Galkin en Stanislav Pyzhov in een analyse die vorige week werd gepubliceerd. “De aanvallers hosten malware in legitieme online bestandsuitwisselingsaccounts of telegramkanalen die speciaal voor dit doel zijn ingesteld.”

De campagne zal naar schatting sinds de herfst 2024 ongeveer 900 slachtoffers hebben geclaimd, voegde het Russische cybersecuritybedrijf eraan toe, wat aangeeft dat het wijdverbreide aard is. Een meerderheid van de slachtoffers bevindt zich in Libië, Saoedi -Arabië, Egypte, Turkije, de Verenigde Arabische Emiraten, Qatar en Tunesië.

De activiteit, toegeschreven aan een bedreigingsacteur nagesynchroniseerd Woestijn Dexterwerd ontdekt in februari 2025. Het omvat vooral het maken van tijdelijke accounts en nieuwskanalen op Facebook. Deze accounts worden vervolgens gebruikt om advertenties te publiceren met links naar een service voor het delen van bestanden of telegramkanaal.

De links leiden op hun beurt gebruikers om naar een versie van de asyncrat -malware die is gewijzigd om een offline keylogger op te nemen; Zoek naar 16 verschillende extensies en toepassingen van cryptocurrency -portemonnee; en communiceer met een telegram -bot.

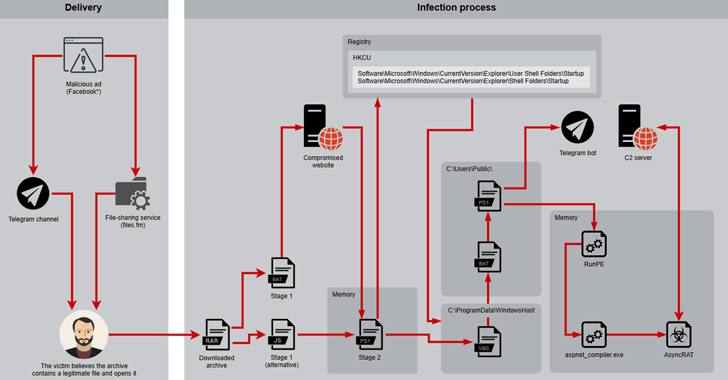

De kill -keten begint met een RAR -archief dat een batchscript of een JavaScript -bestand bevat, die zijn geprogrammeerd om een PowerShell -script uit te voeren dat verantwoordelijk is voor het activeren van de tweede fase van de aanval.

In het bijzonder beëindigt het processen die zijn gekoppeld aan verschillende .NET -services die kunnen voorkomen dat de malware starten, bestanden verwijdert met de extensies BAT, PS1 en VBS van “C: ProgramData WindowShost” en “C: Users Public” mappen en een nieuw VBS -bestand in C: ProgramData WindowShost, en Bat and PS1 -bestanden in C: gebruikers gebruikers public.

Het script stelt vervolgens persistentie vast op het systeem, verzamelt en exfiltreert systeeminformatie naar een telegram -bot, neemt een screenshot en lanceert uiteindelijk de asyncrat -lading door het te injecteren in het uitvoerbare “ASPNET_COMPILER.EXE”.

Het is momenteel niet bekend wie achter de campagne zit, hoewel Arabische taalcommentaar in het JavaScript -bestand verwijzen naar hun mogelijke oorsprong.

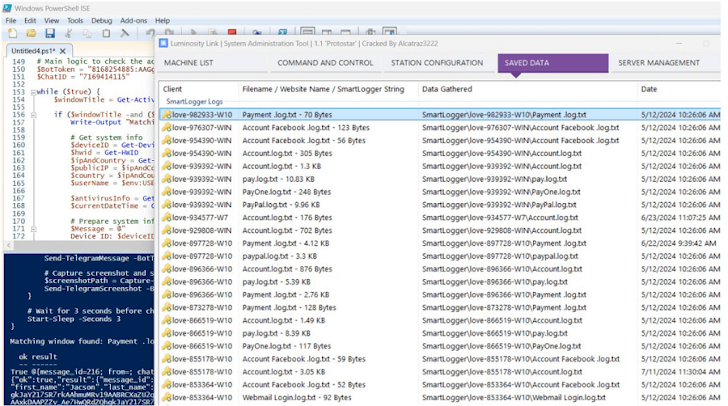

Verdere analyse van de berichten die naar de Telegram -bot zijn verzonden, heeft screenshots onthuld van het eigen bureaublad van de aanvaller genaamd “Dextermsi”, met het PowerShell -script en een tool met de naam Luminosity Link Rat. Ook aanwezig in de Telegram -bot is een link naar een telegramkanaal genaamd “Dexterly”, wat suggereert dat de dreigingsacteur uit Libië zou kunnen komen. Het kanaal is gemaakt op 5 oktober 2024.

“De meerderheid van de slachtoffers zijn gewone gebruikers, waaronder werknemers in de volgende sectoren: olieproductie, constructie, informatietechnologie, (en) landbouw,” zeiden de onderzoekers.

“De tools die door woestijn Dexter worden gebruikt, zijn niet bijzonder geavanceerd. De combinatie van Facebook -advertenties met legitieme diensten en verwijzingen naar de geopolitieke situatie heeft echter geleid tot de infectie van talloze apparaten.”

De ontwikkeling komt wanneer Qianxin details onthulde van een speer-phishing-campagne genaamd Operation Sea Elephant die is gevonden op wetenschappelijke onderzoeksinstellingen in China met als doel een achterdeur te leveren die gevoelige informatie kan oogsten met betrekking tot oceaanwetenschappen en -technologieën.

De activiteit is toegeschreven aan een cluster genaamd UTG-Q-011, dat volgens hem een subset is binnen een ander tegenstanders collectief genaamd CNC-groep die tactische overlappingen deelt met patchwork, een dreigingsacteur die vermoedelijk uit India komt.