Niet-menselijke werknemers worden de toekomst van cyberbeveiliging, en bedrijven moeten zich dienovereenkomstig voorbereiden. Naarmate organisaties kunstmatige intelligentie (AI) en cloudautomatisering opschalen, is er sprake van een exponentiële groei in niet-menselijke identiteiten (NHI’s), waaronder bots, AI-agents, serviceaccounts en automatiseringsscripts. Sterker nog, 51% van de respondenten in het 2025 Future of Identity Security Report van ConductorOne zei dat de veiligheid van NHI’s nu net zo belangrijk is als die van menselijke accounts. Maar ondanks hun aanwezigheid in moderne organisaties opereren NHI’s vaak buiten het bereik van traditionele Identity and Access Management (IAM)-systemen.

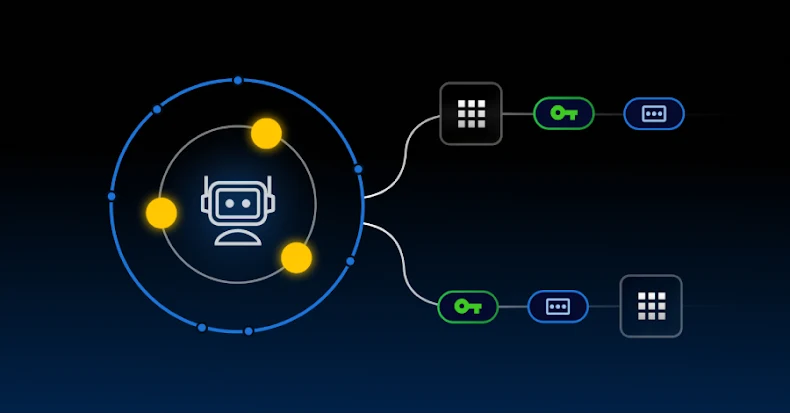

Deze groeiende afhankelijkheid van niet-menselijke gebruikers creëert nieuwe aanvalsoppervlakken waar organisaties zich dringend op moeten voorbereiden. Zonder volledige zichtbaarheid en goed toezicht kunnen NHI’s te veel permanente toegang en statische inloggegevens hebben, waardoor ze waardevolle doelwitten zijn voor cybercriminelen. Om NHI’s met dezelfde precisie te beveiligen als menselijke identiteiten, moeten organisaties moderne beveiligingsstrategieën ontwikkelen die zero-trust-beveiliging, toegang met de minste privileges, geautomatiseerde referentieroulatie en geheimenbeheer omvatten. Door hun strategieën te moderniseren kunnen organisaties eraan werken om de veiligheidsrisico’s te verminderen en te voorkomen dat geprivilegieerde accounts worden gecompromitteerd, ongeacht of de gebruiker een mens is.

Waarom niet-menselijke identiteiten een groeiend cyberveiligheidsrisico vormen

In tegenstelling tot menselijke gebruikers blijven NHI’s en hun activiteiten doorgaans onopgemerkt, ook al hebben ze krachtige toegang tot gevoelige systemen. NHI’s krijgen vaak brede, permanente toegang tot infrastructuur, cloudomgevingen en CI/CD-pijplijnen. Eenmaal ingericht, wordt de NHI-toegang zelden gecontroleerd of ingetrokken, waardoor het een belangrijk doelwit is voor cybercriminelen. De belangrijkste veiligheidsrisico’s die met NHI’s gepaard gaan, zijn onder meer inloggegevens die hardgecodeerd zijn in scripts, geheimen die zijn ingebed in de broncode en een gebrek aan inzicht in de manier waarop NHI’s worden gebruikt. Vaak is er weinig tot geen registratie of monitoring van NHI’s, waardoor gecompromitteerde machinereferenties kwetsbaar zijn voor misbruik, waardoor cybercriminelen weken of zelfs maanden onopgemerkt kunnen blijven. In cloudomgevingen zijn er aanzienlijk meer niet-menselijke gebruikers dan menselijke gebruikers, waardoor de aanvalsoppervlakken groter worden en er nog veel meer beveiligingskwetsbaarheden ontstaan. Wanneer NHI’s over het hoofd worden gezien bij beveiligingsaudits of worden uitgesloten van traditioneel IAM-beleid, lopen beveiligingsteams het risico dat het gemak van automatisering een grote blinde vlek wordt.

Hoe u niet-menselijke toegang kunt beveiligen met zero-trust-principes

Om NHI-gerelateerde veiligheidsrisico’s te verminderen, moeten organisaties zero-trust-beveiliging voor elke identiteit afdwingen door bots, AI-agents en serviceaccounts gelijk te behandelen als mensen. De belangrijkste manieren om niet-menselijke toegang te beveiligen met zero-trust-beveiliging zijn onder meer:

- Pas zero trust toe op machinegebruikers: Elke NHI moet worden geauthenticeerd en geautoriseerd, waarbij alleen de minimaal noodzakelijke toegang wordt verleend. Alle activiteiten moeten worden geregistreerd, gemonitord en controleerbaar om naleving van wettelijke vereisten te garanderen.

- Toegang met de minste rechten afdwingen: Wijs op rollen gebaseerde toegangscontroles (RBAC) toe en stel op tijd gebaseerd beleid voor het verlopen van inloggegevens in om ervoor te zorgen dat NHI’s alleen toegang hebben tot wat ze nodig hebben, wanneer ze het nodig hebben.

- Maak gebruik van Just-in-Time (JIT)-toegang en kortstondige geheimen: Elimineer permanente toegang door statische inloggegevens te vervangen door API-tokens met een korte levensduur. Automatiseer bovendien de rotatie van referenties nadat een taak is voltooid of volgens een vast schema.

Het implementeren van een aantal van deze praktijken kan de blootstelling van NHI’s aanzienlijk verminderen, waardoor ze op schaal controleerbaar en beheersbaar worden. Als u bijvoorbeeld API-tokens na de implementatie automatisch laat verlopen, wordt het risico geminimaliseerd dat deze geheimen worden misbruikt. Hetzelfde geldt voor serviceaccounts die alleen toegang vragen wanneer dat nodig is voor een specifieke taak, in plaats van permanente toegang te behouden. Door deze praktijken te operationaliseren, kunnen organisaties NHI’s effectief besturen met hetzelfde controleniveau als menselijke gebruikers in elke zero-trust-architectuur.

Geheimen en geprivilegieerde toegang op schaal beheren

Geheimen zoals API-sleutels, tokens en SSH-referenties zijn cruciaal voor automatisering en NHI’s, maar zonder goed beheer introduceren ze aanzienlijke beveiligingsproblemen. Om de controle over geheimen en geprivilegieerde toegang te behouden, moeten organisaties weten wie of wat toegang heeft gehad tot welke bronnen en wanneer. Zonder dergelijk gedetailleerd inzicht kunnen onbeheerde geheimen zich verspreiden over omgevingen wanneer ze hardgecodeerd zijn in scripts, onveilig zijn opgeslagen in leesbare tekst of worden gedeeld zonder tracking of vervaldatum.

Gelukkig kunnen organisaties geheimenbeheer en Privileged Access Management (PAM)-oplossingen gebruiken om de controle over zowel geheimen als geprivilegieerde toegang te centraliseren. Oplossingen zoals KeeperPAM® bieden een zero-trust, zero-knowledge-architectuur die inloggegevens beveiligt, geprivilegieerde sessies bewaakt en inloggegevens automatisch rouleert over cloudinfrastructuren. Als uniforme oplossing integreert KeeperPAM ondernemingswachtwoordbeheer, geheimenbeheer en eindpuntbeheer, waardoor zowel menselijke als niet-menselijke gebruikers in gelijke mate worden beschermd.

Identiteitsbeveiliging moet verder reiken dan menselijke identiteiten

Naarmate de bedrijfsinfrastructuur moderner en geautomatiseerder wordt, vormen NHI’s nu een permanent onderdeel van het aanvalsoppervlak. Om zich te verdedigen tegen meer geavanceerde cyberaanvallen moeten organisaties niet-menselijke werknemers als eersteklas identiteiten behandelen en deze net als menselijke werknemers beveiligen en besturen. Elk serviceaccount, script en AI-agent moet worden beveiligd en voortdurend worden gemonitord om ervoor te zorgen dat ze de juiste toegang krijgen tot de noodzakelijke gegevens en systemen. Om NHI-gerelateerde cyberbedreigingen een stap voor te blijven, moeten organisaties zero-trust-principes verankeren in alle toegangslagen voor zowel mensen als machines.

Opmerking: Dit artikel is vakkundig geschreven en bijgedragen door Ashley D’Andrea, Content Writer bij Keeper Security.