Beveiligingsleiders omarmen AI voor triage, detectie -engineering en dreigingsjacht als alert volumes en burn -out breekpunten.

Een uitgebreid overzicht van 282 beveiligingsleiders bij bedrijven in de industrie onthult een grimmige realiteit waarmee moderne beveiligingsoperatiescentra worden geconfronteerd: alarmvolumes hebben onhoudbaar niveau bereikt, waardoor teams worden gedwongen om kritieke bedreigingen niet te onderwerpen. U kunt het volledige rapport hier downloaden. Het onderzoek, voornamelijk uitgevoerd onder de Amerikaanse organisaties, toont aan dat AI-acceptatie in beveiligingsoperaties is verschoven van experimenteel naar essentieel omdat teams worstelen om gelijke tred te houden met een steeds groeiende stroom van beveiligingswaarschuwingen.

De bevindingen schetsen een beeld van een industrie op een omslagpunt, waar traditionele SOC-modellen knikken onder operationele druk en AI-aangedreven oplossingen opkomen als het primaire pad vooruit.

Alert Volume bereikt het breekpunt

Beveiligingsteams verdrinken in meldingen, waarbij organisaties gemiddeld 960 meldingen per dag verwerken. Grote ondernemingen worden geconfronteerd met een nog meer ontmoedigende realiteit en hanteren meer dan 3000 dagelijkse meldingen van een gemiddelde van 30 verschillende alert-genererende beveiligingshulpmiddelen.

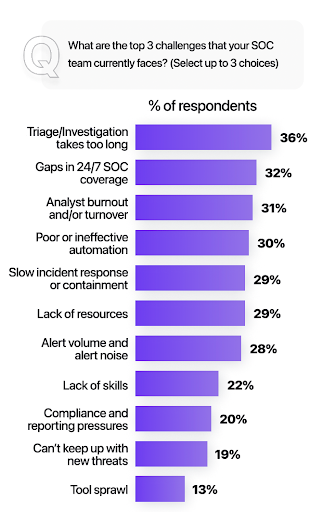

Dit volume creëert een fundamentele operationele crisis waarbij beveiligingsteams moeilijke detectie- en onderzoeksbeslissingen moeten nemen onder extreme tijdsdruk. Uit het onderzoek blijkt dat alert vermoeidheid verder is geëvolueerd dan een emotionele last om een meetbaar operationeel risico te worden.

Onderzoek blijft traag en handmatig

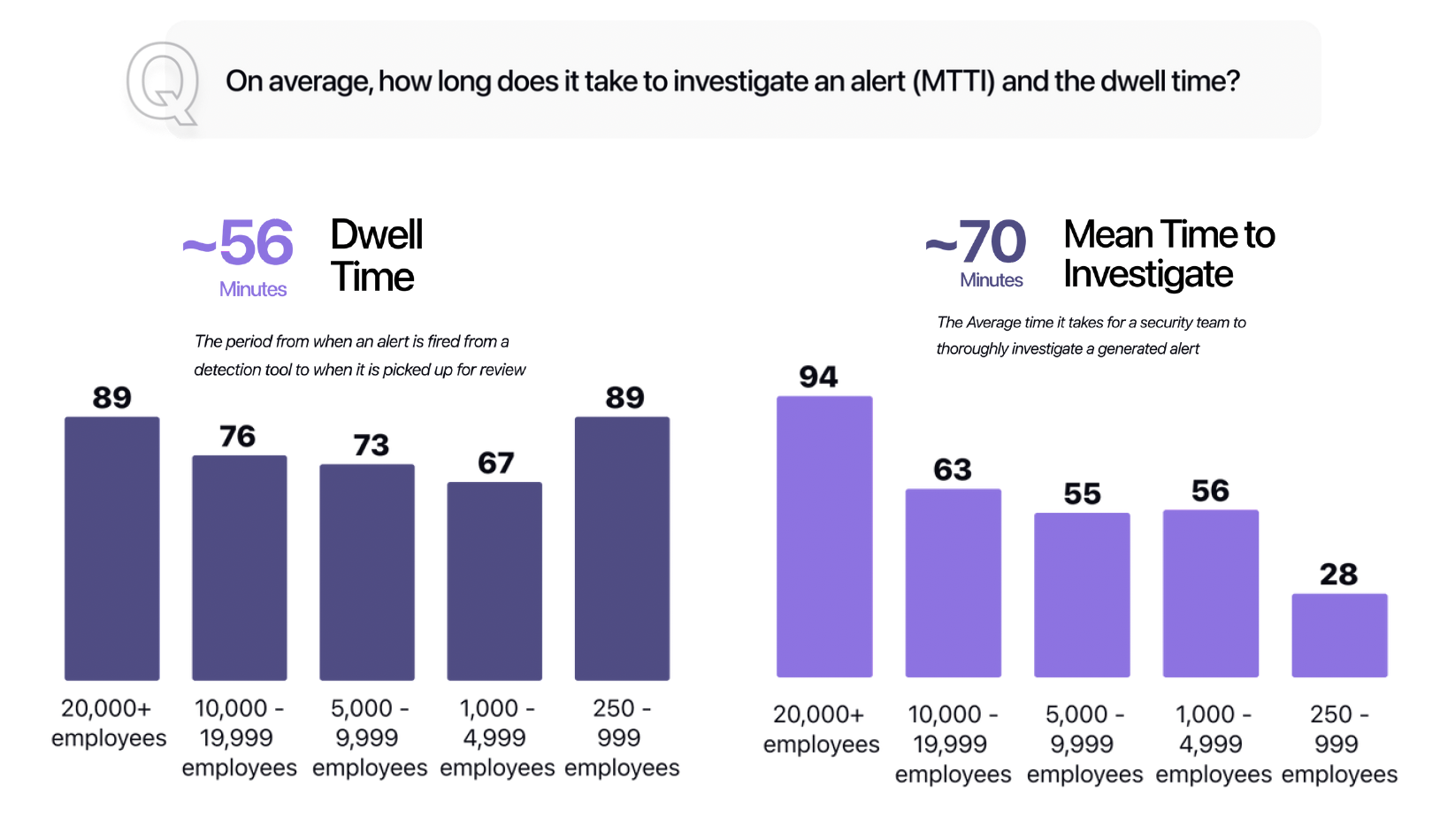

De pure wiskunde van waarschuwingsverwerking legt de schaal van het probleem bloot. Uit de onderzoeksresultaten bleek dat het gemiddeld 70 minuten duurt om een waarschuwing volledig te onderzoeken, dat wil zeggen als iemand de tijd kan vinden om ernaar te kijken. Volgens de enquête gaat gemiddeld een volledige 56 minuten voorbij voordat iemand op een melding handelt. Deze onmogelijkheid dwingt moeilijke keuzes over welke waarschuwingen aandacht krijgen en die worden genegeerd.

De onderzoeksresultaten hebben ondubbelzinnig een kritische en bekende uitdaging aangetoond binnen Security Operations Centers (SOC’s): het enorme volume van waarschuwingen die dagelijks gegenereerd zijn, overschrijdt de capaciteit van menselijke analisten om ze grondig te onderzoeken. Vergroten van het probleem, moderne beveiligingsstapels en gegevensbronnen blijven groeien in aantal en complexiteit, wat leidt tot langere onderzoekstijden.

Voor incidenten met een hoge prioriteit die onmiddellijke aandacht vereisen, vertegenwoordigen deze tijdschema’s onaanvaardbare vertragingen die de ernst van de inbreuk kunnen vergroten. Volgens het laatste CrowdStrike Cyber Threat -rapport duurt het gemiddeld slechts 48 minuten voor een cyberdreiging zoals een e -mailcompromis voor zakelijke e -mail om te resulteren in een incident.

De verborgen kosten van overweldigde SOC’s

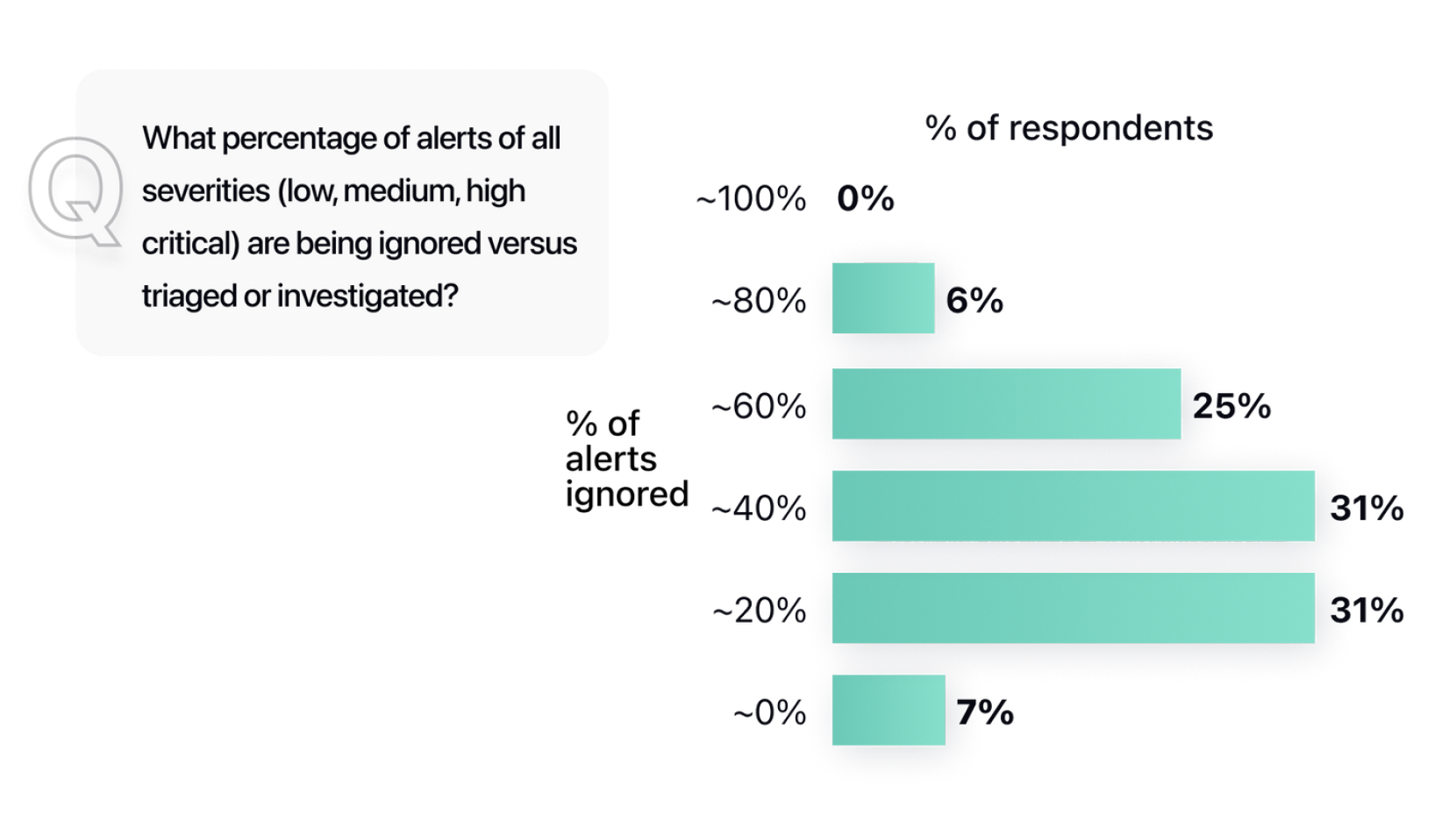

Deze overweldigende instroom creëert een onmogelijk dilemma, waardoor SOC -teams worden gedwongen om moeilijke en vaak risicovolle keuzes te maken over welke waarschuwingen aandacht krijgen en die noodzakelijkerwijs worden genegeerd. Het gevolg van deze onmogelijke situatie is een verhoogd risico op het missen van echte bedreigingen temidden van het lawaai, wat uiteindelijk de beveiligingshouding van een organisatie in gevaar brengt.

40% van de beveiligingswaarschuwingen wordt volledig niet onderzocht vanwege volume- en resource -beperkingen. Nog verontrustender, 61% van de beveiligingsteams gaf toe dat ze waarschuwingen negeerden die later kritische beveiligingsincidenten bleken te zijn.

Deze statistiek vertegenwoordigt een fundamentele uitsplitsing in beveiligingsactiviteiten. Teams die zijn ontworpen om organisaties te beschermen, zijn systematisch niet in staat om bijna de helft van de potentiële bedreigingen die ze detecteren te onderzoeken. Uit het onderzoek blijkt dat dit geen nalatigheid is, maar eerder een gedwongen aanpassing aan onmogelijke werklasteisen.

SOC -teams worstelen met 24/7 operaties

De enquête legt kritieke hiaten bloot bij de dagelijkse beveiligingsdekking. Veel organisaties missen voldoende personeel om effectieve 24/7 SOC-operaties te behouden, waardoor kwetsbaarheidsvensters worden gecreëerd tijdens off-uren wanneer skeletploegen dezelfde alertvolumes verwerken die dagverschuivingen met volle sterkte overweldigen.

Analist Burnout is een kwantificeerbaar probleem geworden in plaats van alleen een HR -zorg. Teams melden dat het onderdrukken van detectieregels een standaard coping -mechanisme is geworden wanneer alertvolumes onhandelbaar worden. Deze aanpak vermindert onmiddellijke werklast, maar creëert mogelijk blinde vlekken in veiligheidsdekking.

De personeelsuitdagingen worden verergerd door de gespecialiseerde aard van beveiligingsanalysewerk. Organisaties kunnen hun teams niet gemakkelijk schalen om de groei van de alarmvolume te evenaren, vooral gezien het tekort aan ervaren cybersecurity -professionals op de huidige arbeidsmarkt.

AI -overgangen van experiment naar strategische prioriteit

AI voor beveiligingsactiviteiten heeft snel de prioriteitsladder beklommen, nu rangschikken als een top-drie-initiatief naast kernbeveiligingsprogramma’s zoals cloudbeveiliging en gegevensbeveiliging. Dit duidt op een fundamentele verschuiving in hoe beveiligingsleiders AI vandaag als een cruciale enabler beschouwen voor operationeel succes.

Momenteel implementeert 55% van de beveiligingsteams al AI -copiloten en assistenten in de productie ter ondersteuning van alert triage- en onderzoeksworkflows.

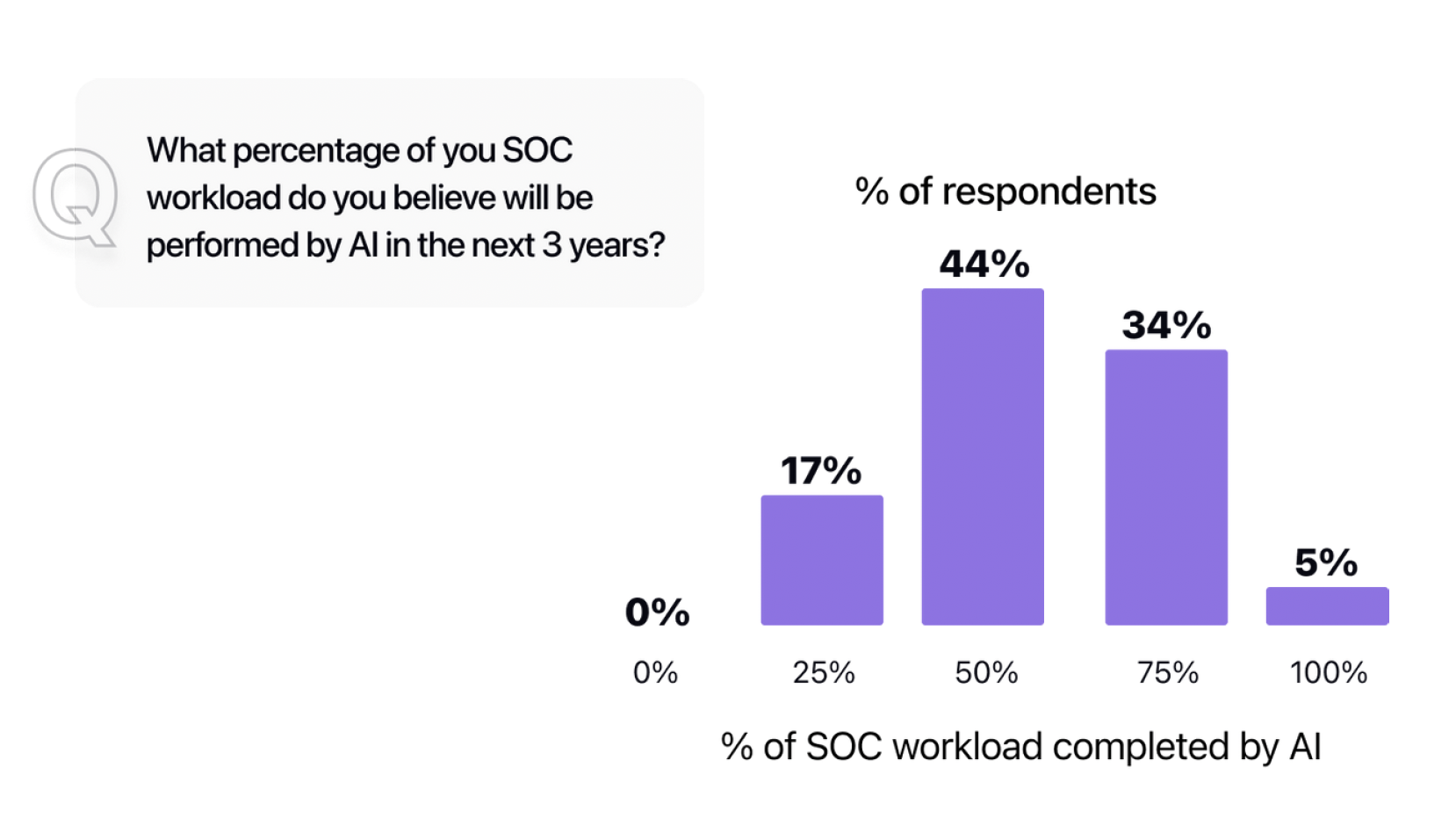

De volgende golf van adoptie komt snel. Onder teams die AI nog niet gebruiken, is 60% van plan om AI-aangedreven SOC-oplossingen binnen het jaar te evalueren. En vooruitkijkend wordt volgens de enquête naar verwachting 60% van alle SOC -werklast door AI afgehandeld in de komende drie jaar.

Organisaties zoeken AI voor kernonderzoektaken

Beveiligingsteams hebben geïdentificeerd waar AI het grootste onmiddellijke verschil kan maken. Triage staat bovenaan de lijst op 67%, op de voet gevolgd door detectieafstemming (65%) en de jacht op dreigingen (64%).

Deze prioriteiten weerspiegelen een groeiende wens om AI toe te passen op de vroege stadia van onderzoek en het opduiken van betekenisvolle waarschuwingen terwijl het initiële context wordt geboden en repetitieve analyse te ontladen. Het gaat niet om het automatiseren van het menselijk oordeel, maar om het versnellen van workflows en het slijpen van de menselijke focus.

Er blijven barrières bestaan, maar het momentum is duidelijk

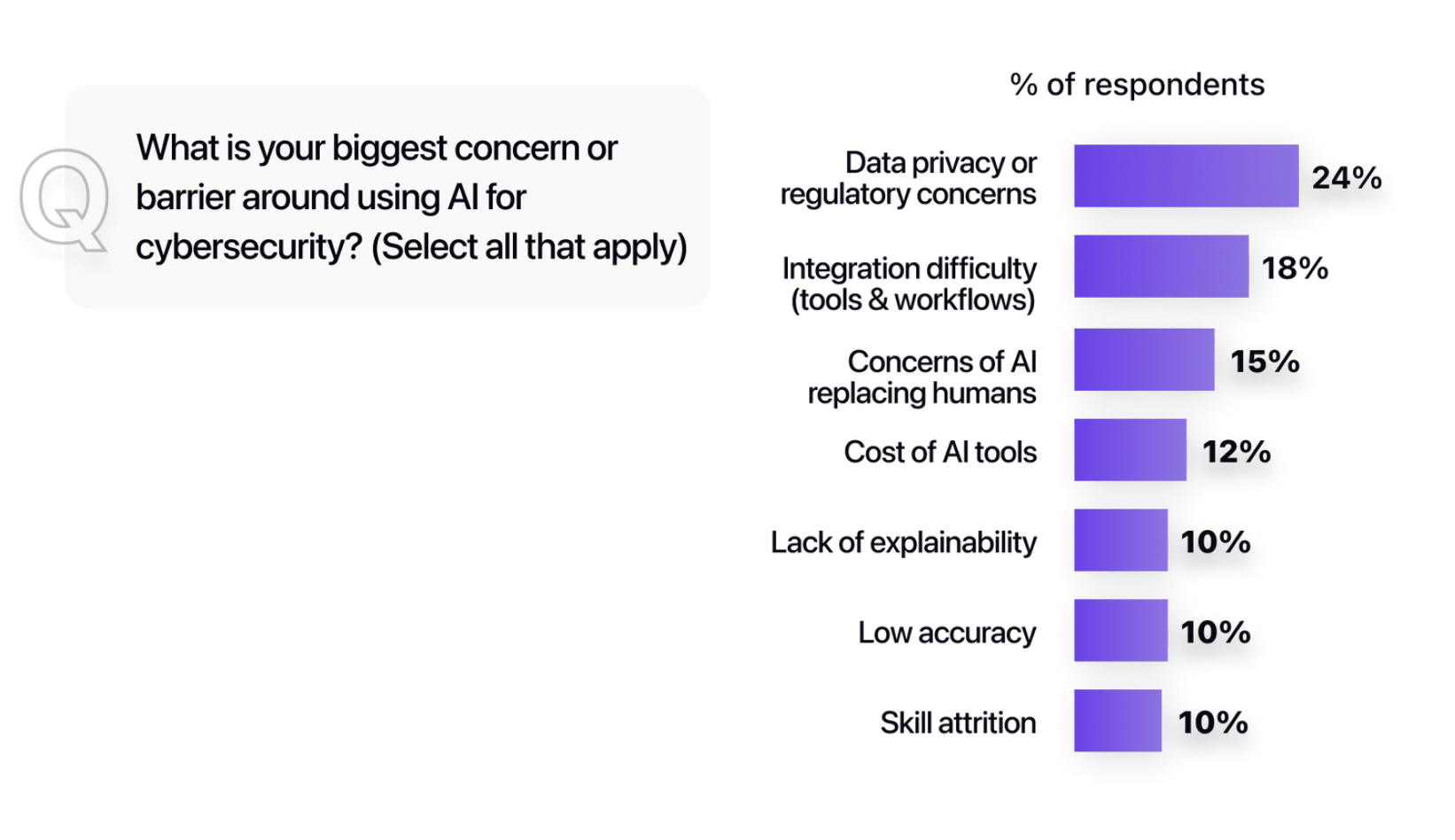

Ondanks sterke adoptie -intenties identificeren beveiligingsleiders zinvolle barrières voor de implementatie van AI. Gegevensprivacyproblemen, integratiecomplexiteit en verklaringvereisten bovenaan de lijst van organisatorische aarzelingen.

De toekomstige SOC krijgt vorm

De enquêtegegevens onthullen een duidelijk traject naar hybride beveiligingsactiviteiten waarbij AI routinematige analysetaken afhandelt en menselijke analisten richten op complexe onderzoeken en strategische besluitvorming. Deze evolutie belooft zowel het volumeprobleem als de analistburn -out tegelijkertijd aan te pakken.

Successtatistieken voor deze transformatie zullen waarschijnlijk gericht zijn op operationele efficiëntieverbeteringen. Organisaties zullen de voortgang meten door een verminderde gemiddelde tijd tot onderzoek (MTTI) en gemiddelde tijd tot respons (MTTR) naast traditionele alert sluitingspercentages. Andere zinvolle successtatistieken zijn het gebruik van AI om de nieuwe SOC -analist te trainen en een dramatisch oprit te versnellen.

Door te zorgen voor uitgebreide alertdekking door AI -augmentatie, kunnen organisaties de risicotolerantie verminderen die momenteel wordt gedwongen door volumebeperkingen. De Future SOC zal meer meldingen grondiger onderzoeken en die minder handmatige inspanningen van menselijke analisten vereisen.

Hoe profeetbeveiliging klanten helpt

Profeetbeveiliging helpt organisaties verder te gaan dan handmatig onderzoek en vermoeidheid te waarschuwen met een agentisch AI SOC -platform dat triage automatiseert, onderzoeken versnelt en ervoor zorgt dat elke waarschuwing de aandacht krijgt die het verdient. Door te integreren in de bestaande stapel, verbetert de profeet AI de efficiëntie van de analisten, vermindert de incidentige verblijftijd en levert meer consistente beveiligingsresultaten. Beveiligingsleiders gebruiken profeet AI om de waarde van hun mensen en hulpmiddelen te maximaliseren, hun veiligheidshouding te versterken en dagelijkse SOC -activiteiten om te zetten in meetbare bedrijfsresultaten. Bezoek Prophet Security voor meer informatie of vraag een demo aan en kijk hoe profeet AI uw SOC -operaties kan verheffen.