Er zijn maar liefst 3.136 individuele IP-adressen geïdentificeerd die zijn gekoppeld aan waarschijnlijke doelwitten van de Contagious Interview-activiteit, waarbij de campagne 20 potentiële slachtofferorganisaties claimt in de sectoren kunstmatige intelligentie (AI), cryptocurrency, financiële dienstverlening, IT-diensten, marketing en softwareontwikkeling in Europa, Zuid-Azië, het Midden-Oosten en Midden-Amerika.

De nieuwe bevindingen zijn afkomstig van de Insikt Group van Recorded Future, die het Noord-Koreaanse dreigingsactiviteitencluster volgt onder de naam PaarsBravo. De campagne werd voor het eerst gedocumenteerd eind 2023 en staat ook bekend als CL-STA-0240, DeceptiveDevelopment, DEV#POPPER, Famous Chollima, Gwisin Gang, Tenacious Pungsan, UNC5342, Void Dokkaebi en WaterPlum.

Er wordt geschat dat de 3.136 individuele IP-adressen, voornamelijk geconcentreerd in Zuid-Azië en Noord-Amerika, het doelwit waren van de tegenstander van augustus 2024 tot september 2025. De twintig slachtofferbedrijven zouden gevestigd zijn in België, Bulgarije, Costa Rica, India, Italië, Nederland, Pakistan, Roemenië, de Verenigde Arabische Emiraten (VAE) en Vietnam.

“In verschillende gevallen is het waarschijnlijk dat werkzoekende kandidaten kwaadaardige code op bedrijfsapparaten uitvoerden, waardoor organisatorische blootstelling ontstond die verder reikte dan het individuele doelwit”, aldus het bedrijf voor bedreigingsinformatie in een nieuw rapport gedeeld met The Hacker News.

De onthulling komt een dag nadat Jamf Threat Labs een belangrijke versie van de Contagious Interview-campagne heeft beschreven, waarin de aanvallers kwaadaardige Microsoft Visual Studio Code (VS Code)-projecten misbruiken als aanvalsvector om een achterdeur te verspreiden, wat de voortdurende exploitatie van vertrouwde ontwikkelaarsworkflows onderstreept om hun tweeledige doelen van cyberspionage en financiële diefstal te bereiken.

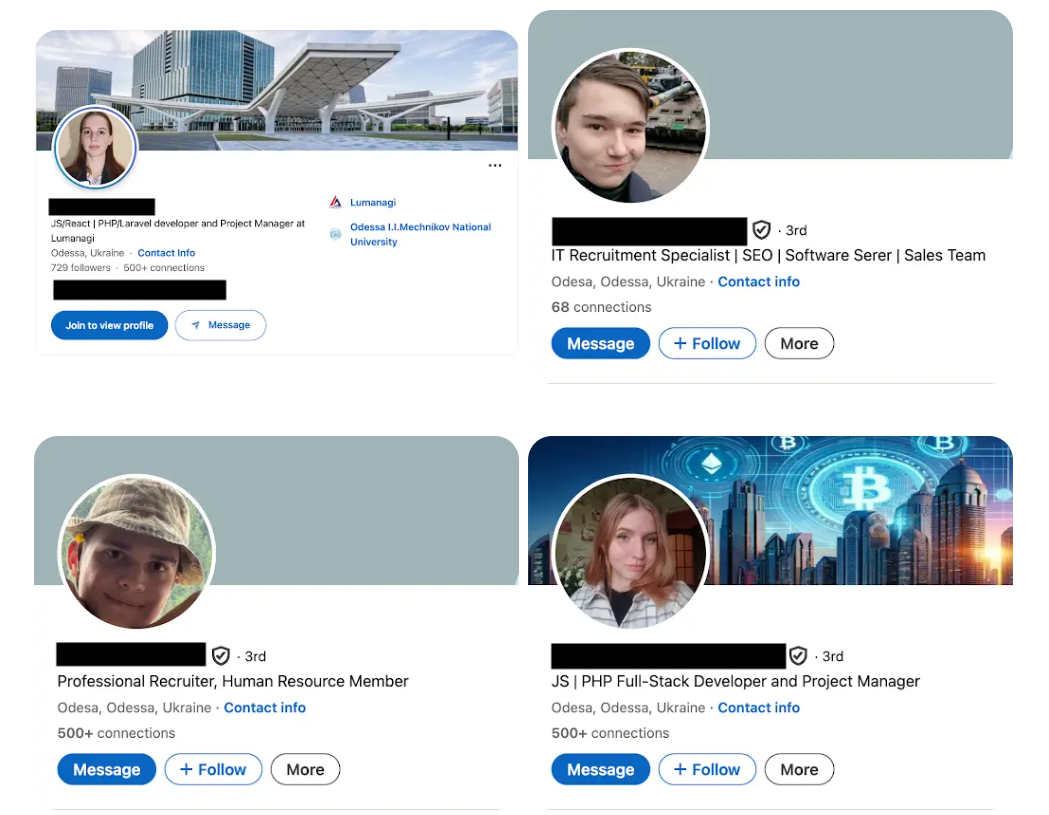

Het bedrijf dat eigendom is van Mastercard zei dat het vier LinkedIn-persona’s heeft gedetecteerd die mogelijk geassocieerd zijn met PurpleBravo, die zich voordoen als ontwikkelaars en recruiters en beweren afkomstig te zijn uit de Oekraïense stad Odesa, samen met verschillende kwaadaardige GitHub-repository’s die zijn ontworpen om bekende malwarefamilies zoals BeaverTail te leveren.

Er is ook waargenomen dat PurpleBravo twee verschillende sets command-and-control (C2)-servers beheert voor BeaverTail, een JavaScript-infostealer en -lader, en een op Go gebaseerde achterdeur bekend als GolangGhost (ook bekend als flexibleFerret of WeaselStore) die is gebaseerd op de open source-tool HackBrowserData.

De C2-servers, gehost door 17 verschillende providers, worden beheerd via Astrill VPN en vanuit IP-bereiken in China. Het gebruik van Astrill VPN door Noord-Koreaanse dreigingsactoren bij cyberaanvallen is door de jaren heen goed gedocumenteerd.

Het is de moeite waard om erop te wijzen dat Contagious Interview een aanvulling vormt op een tweede, afzonderlijke campagne die Wagemole (ook bekend als PurpleDelta) wordt genoemd, waarbij IT-medewerkers van de Hermit Kingdom-acteurs ongeautoriseerd werk zoeken onder frauduleuze of gestolen identiteiten bij organisaties in de VS en andere delen van de wereld voor zowel financieel gewin als spionage.

Hoewel de twee clusters als uiteenlopende activiteiten worden behandeld, bestaan er aanzienlijke tactische en infrastructurele overlappingen tussen beide clusters, ondanks het feit dat de dreiging voor IT-werknemers al sinds 2017 aanhoudt.

“Dit omvat waarschijnlijk een PurpleBravo-operator die activiteit vertoont die consistent is met het gedrag van Noord-Koreaanse IT-werkers, IP-adressen in Rusland gekoppeld aan Noord-Koreaanse IT-werkers die communiceren met PurpleBravo C2-servers, en administratieverkeer van hetzelfde Astrill VPN IP-adres geassocieerd met PurpleDelta-activiteit”, aldus Recorded Future.

Tot overmaat van ramp blijkt dat kandidaten die door PurpleBravo worden benaderd met fictieve vacatures, de coderingstest afleggen op door het bedrijf uitgegeven apparaten, waardoor hun werkgevers feitelijk in gevaar worden gebracht. Dit benadrukt dat de toeleveringsketen van IT-software “net zo kwetsbaar” is voor infiltratie van andere Noord-Koreaanse tegenstanders dan de IT-werkers.

“Veel van deze (potentiële slachtoffer)organisaties adverteren met grote klantenbestanden, wat een acuut supply chain-risico met zich meebrengt voor bedrijven die werk in deze regio’s uitbesteden”, aldus het bedrijf. “Hoewel de werkgelegenheidsbedreiging voor Noord-Koreaanse IT-werknemers op grote schaal bekend is gemaakt, verdient het risico van de toeleveringsketen van PurpleBravo evenveel aandacht, zodat organisaties het lekken van gevoelige gegevens naar Noord-Koreaanse bedreigingsactoren kunnen voorbereiden, verdedigen en voorkomen.”