Googlen Chrome onderzoekt een innovatieve manier om te voorkomen dat kwaadwillende websites de thuisnetwerken van mensen binnendringen. De browser zal binnenkort een functie ontvangen genaamd “Private Network Access Protections” die tot doel heeft cyberaanvallen via thuisapparaten te verminderen. Daartoe behoren printers en routers die via DNS-routers met uw netwerk zijn verbonden.

Nieuwe Google Chrome-update beschermt tegen infiltratiepogingen

Deze nieuwe functie, die naar verwachting wordt gelanceerd met Chrome v123, heeft een alleen-waarschuwingsindeling. Het fungeert als een virtuele poortwachter door verzoeken te onderzoeken die zijn ingediend via openbare websites die proberen toegang te krijgen tot uw privénetwerk. In plaats van andere verdedigingen richt deze zich op navigatie. Het onderzoekt verdachte verzoeken, zodat het privénetwerk van de gebruiker beschermd kan worden tegen mogelijke bedreigingen.

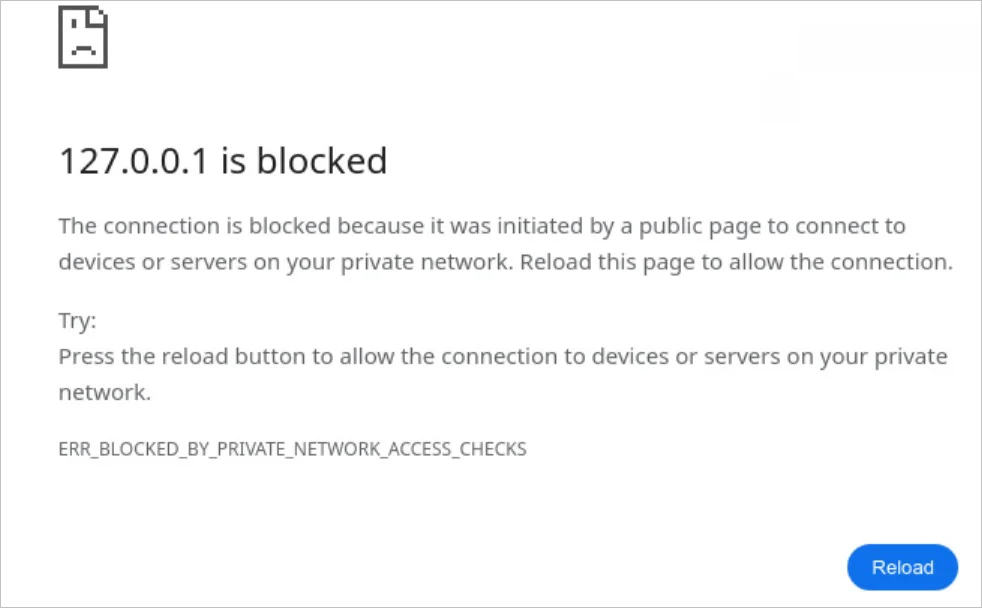

Om de effectiviteit ervan aan te tonen, geeft Google een voorbeeld op ChromeStatus waarbij een HTML-iframe op een openbare website een CSRF-aanval probeert uit te voeren die de DNS-configuratie van de router van de gebruiker zou veranderen. Als een openbaar toegankelijke site bijvoorbeeld een intern apparaat probeert te bereiken, verschijnt er een preflightverzoek in de browser. Het interne apparaat kan vervolgens toegang toestaan of weigeren met behulp van ‘Access-Control-Request-Private-Network’.

Zelfs als de controles mislukken tijdens de eerste waarschuwingsfase, blokkeert de functie hier niet direct verzoeken. In plaats daarvan ontvangen ontwikkelaars een waarschuwing in de DevTools-console om hen de kans te geven deze problemen aan te pakken voordat er strengere handhaving plaatsvindt. Door dit te doen, maakt deze voorzorgsaanpak het mogelijk dat ontwikkelaars zich gemakkelijk en soepel kunnen aanpassen als ze vertrouwd raken met nieuwe beveiligingsmaatregelen.

Automatisch opnieuw laden kan de Private Network Access Protection kwetsbaar maken

Maar om deze functie überhaupt te laten bestaan, suggereert Bleepingcomputer dat Google eerst één ernstige kwetsbaarheid moet aanpakken: de actie voor automatisch herladen. De suggestie zou zijn dat als er een weigering was door Private Network Access op een eerder verzoek, automatisch herladen niet beschikbaar zou moeten zijn. Op deze manier blijft het beveiligingsprotocol intact in geval van onbedoeld herladen.

Deze innovatie wordt gedreven door de toenemende bezorgdheid over websites van derden. Ze profiteren van fouten die worden aangetroffen in servers of routers die zich binnen de privénetwerken van gebruikers bevinden. Dergelijke initiatieven pakken risico’s aan zoals ‘SOHO Pharming’-aanvallen en Cross-Site Request Forgery (CSRF)-kwetsbaarheden; waardoor lokale routers en software-interfaces worden beschermd tegen toegang zonder toestemming.