Denk je dat betaling IFRAMES beveiligd is door ontwerp? Denk nog eens na. Geavanceerde aanvallers hebben stilletjes kwaadwillende overlaytechnieken ontwikkeld om kassa -pagina’s te exploiteren en creditcardgegevens te stelen door het beveiligingsbeleid te omzeilen dat is ontworpen om ze te stoppen.

Download hier de volledige IFRAME -beveiligingsgids.

Tl; dr: iframe beveiliging blootgesteld

Betaling Iframes worden actief geëxploiteerd door aanvallers met behulp van kwaadaardige overlays om creditcardgegevens af te schaffen. Deze pixel-perfecte nepvormen omzeilen traditionele beveiliging, zoals bewezen door een recente Stripe-campagne die al tientallen handelaren heeft aangetast.

Dit artikel onderzoekt:

- Anatomie van de 2024 Stripe Skimmer -aanval.

- Waarom oude verdedigingen zoals CSP en X-frame-opties falen.

- Moderne aanvalsvectoren: overlays, postmessage spoofing en CSS -exfiltratie.

- Hoe scripts van derden in betaling IFRAMES nieuwe risico’s creëren.

- Hoe de nieuwe PCI DSS 4.0.1 -regels verkopers dwingen om de hele pagina te beveiligen.

- Een zesstaps verdedigingsstrategie gericht op realtime monitoring en CSP.

Bottom line: Een iframe is slechts zo veilig als de hostpagina. Aanvallers breken Iframes niet meer; Ze exploiteren de blinde vlekken om hen heen. Actieve monitoring is nu verplicht, niet optioneel.

Een wake-up call: de Stripe Iframe Skimmer-campagne

Betaling Iframes zijn ontworpen om veilige sandboxen te zijn en creditcardgegevens van de site van de handelaar isoleren. Aanvallers omzeilen echter deze bescherming door zich te richten op de hostpagina zelf.

De Stripe Iframe Skimmer -campagne (augustus 2024) is een goed voorbeeld. Het injecteert kwaadaardig JavaScript via kwetsbare platforms zoals WordPress om de legitieme streep-iframe te verbergen en te vervangen door een pixel-perfecte kwaadaardige overlay.

Deze geavanceerde aanval heeft al 49 handelaren al gecompromitteerd en gebruikt een verouderde Stripe API om gestolen kaarten in realtime te valideren, waardoor de diefstal onzichtbaar is voor de klant.

Dit is geen geïsoleerde bedreiging. Het aanvaloppervlak is alarmerend breed, met 18% van de websites met tools zoals Google Tag Manager rechtstreeks in hun betaling IFRAMES, waardoor enorme beveiligingsblinde vlekken worden gecreëerd.

Het snel groeiende aanvalsoppervlak

Moderne frameworks veroverden veel oude bedreigingen, maar introduceerde nieuwe kwetsbaarheden van IFRAME. De aanvallers van vandaag benut:

- Supply chain compromissen gericht op vertrouwde iframe-geladen betalingsprocessors

- DOM-gebaseerde IFRAME-injectie in spa’s die server-side bescherming omzeilen

- Op CSS gebaseerde data-exfiltratie door slimme stylingmanipulatie

- AI snelle injectie om LLMS te bedriegen in het genereren van onzekere iframe -code

Dit betekent dat een eenvoudige frame-src ‘geen’ richtlijn gewoon niet genoeg is. Over het algemeen zijn CVE -rapporten het afgelopen jaar met 30% gestegen, volgens Qualys Research, en met XSS -aanvallen bestaande uit meer dan 30% van de aanvallen van webtoepassingen, veel met IFRAME -exploitatie, is deze hoek van het aanvalsoppervlak nog nooit zo volatiel en kwetsbaarder geweest.

Waarom de huidige verdedigingen tekort schieten

De meeste beveiligingsgidsen richten zich nog steeds op headers van de tien jaar oude X-Frame-Options. Maar deze bieden weinig bescherming bij het omgaan met:

- CSP frame-SRC-beperkingen: Zelfs met frame-src ‘zelf’, kunnen aanvallers in gevaar worden gebracht, toegestane domeinen of benutten na de message kwetsbaarheden om gegevens te exfiltreren vanuit goedgekeurde IFRAMES.

- Sandbox Bypass -technieken: Overdreven tolerante instellingen zoals ALLAGE-SAME-ORIGIN + TAKKENDE-SCRIPTS NICEATE BEREIKINGEN

- Same-origin beleidslocaties: Omzeild door postmessage jokertekens en CORS misconfiguraties

De realiteitscontrole van het framework

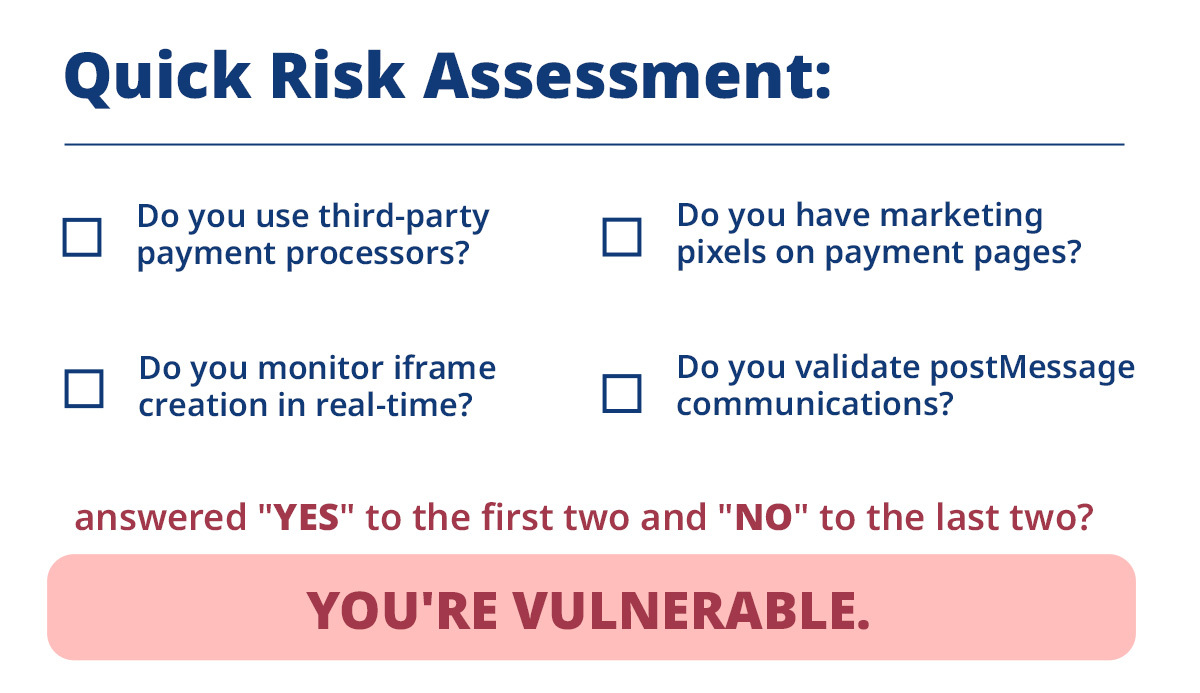

Zelfs moderne frameworks bewaren u niet OU -O -DE BOX. Beschouw dit gemeenschappelijke reactpatroon:

Dit schijnbaar onschuldige reactpatroon is geëxploiteerd in meer dan 200 gedocumenteerde aanvallen alleen al in 2024:

Het gebruik van gevaarlijksetinnerhtml in de buurt van een betaling IFRAME creëert kansen voor aanvallers om verborgen IFRAMES te injecteren die betalingsgegevens oogsten via event -luisteraars of communicatie manipuleren tussen het betaling IFRAME en het oudervenster.

Moderne injectietechnieken ontmaskerd

Evenementhandler IFRAME Injectie: Aanvallers injecteren onzichtbare iframes via onerror -attributen op beeldtags. Deze IFRAMES laden scripts die luisteraars aan betalingsvelden op de bovenliggende pagina koppelen, door gegevens te exfiltreren als gebruikerstypen.

Postmessage iframe spoofing: Toepassingen gebruiken postmessage voor legitieme IFRAME -communicatie. Aanvallers injecteren kwaadaardige iframes die frauduleuze “betalingscomplete” berichten verzenden, waarbij applicaties worden getroffen om bestellingen te bevestigen zonder dat reële betalingen worden ontvangen.

Op CSS gebaseerde gegevens-exfiltratie: Zelfs met strikte CSP injecteren aanvallers CSS die gegevens lekken. Met behulp van attribuut-selectors op invoervelden, laten browsers om unieke URL’s vragen voor elk getypt teken, waardoor creditcardnummers één cijfer per keer naar aanvaller-gecontroleerde servers worden verzonden.

Iframe -overlay -aanvallen: Zoals aangetoond in de Stripe -campagne, verbergen aanvallers legitieme betaling iframes en overlay ze met kwaadaardige replica’s die het oorspronkelijke uiterlijk perfect nabootsen terwijl alle ingevoerde gegevens vastleggen.

Download hier de volledige IFRAME -handleiding voor beveiligingsbeveiliging.

Risico-gebaseerde implementatieprioriteit

Niet alle iframe -bedreigingen zijn gelijk. Beveiligingsteams moeten prioriteit geven aan verdediging op basis van deze risicomatrix:

Begin met IFRAME -monitoring en strikte CSP; Deze twee bedieningselementen voorkomen dat de meerderheid van de gedocumenteerde IFRAME -aanvallen, terwijl ze minimale ontwikkelingsinspanningen vereisen.

Hoewel geavanceerde monitoring meer ontwikkelingsinspanningen vereist dan fundamenteel CSP -beleid, moeten organisaties hun technische gereedheid beoordelen vóór de implementatie. Teams met beperkte JavaScript-expertise moeten beginnen met CSP-beleid en externe monitoringhulpmiddelen, terwijl organisaties met speciale bronnen voor beveiligingsgineering de volledige 10-uurs bewakingsoplossing kunnen implementeren die aanvallen voorkomt die gemiddeld $ 2 miljoen aan breekstaming kost. Overweeg om samen te werken met het beveiligingsteam van uw betalingsverwerker tijdens de eerste implementatie om de effectiviteit van de monitoring tegen hun testomgevingen te valideren.

Een verdediging-in-diepgaande aanpak voor iframes

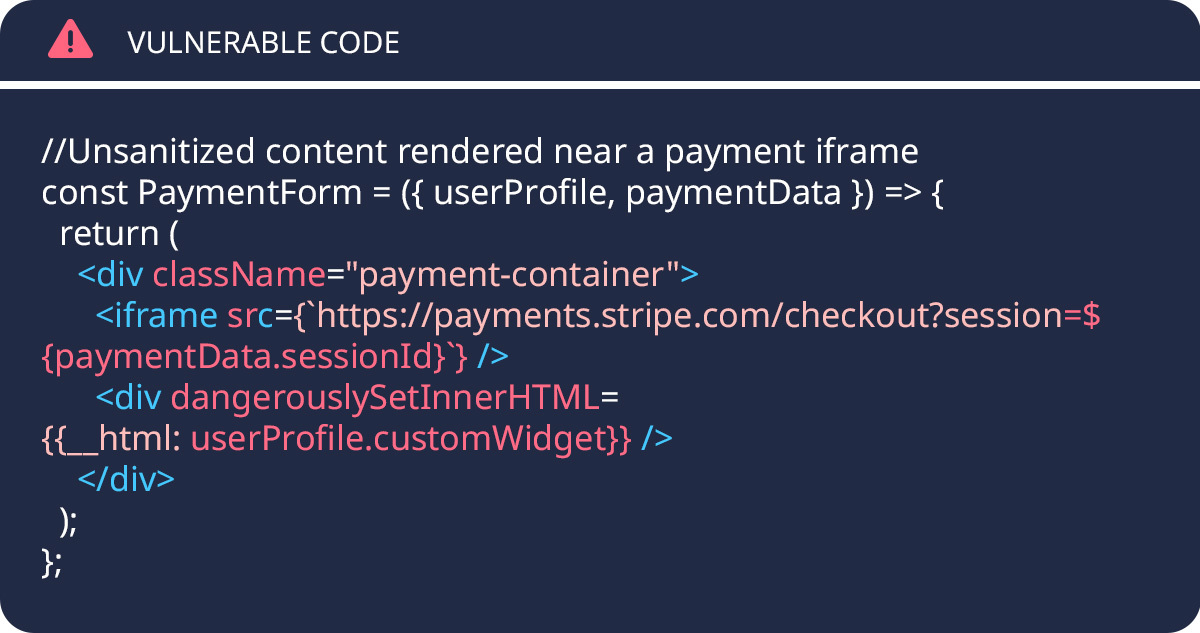

Effectieve IFRAME -beveiliging vereist gelaagde verdedigingen op maat gemaakt voor gevoelige gegevenscontexten:

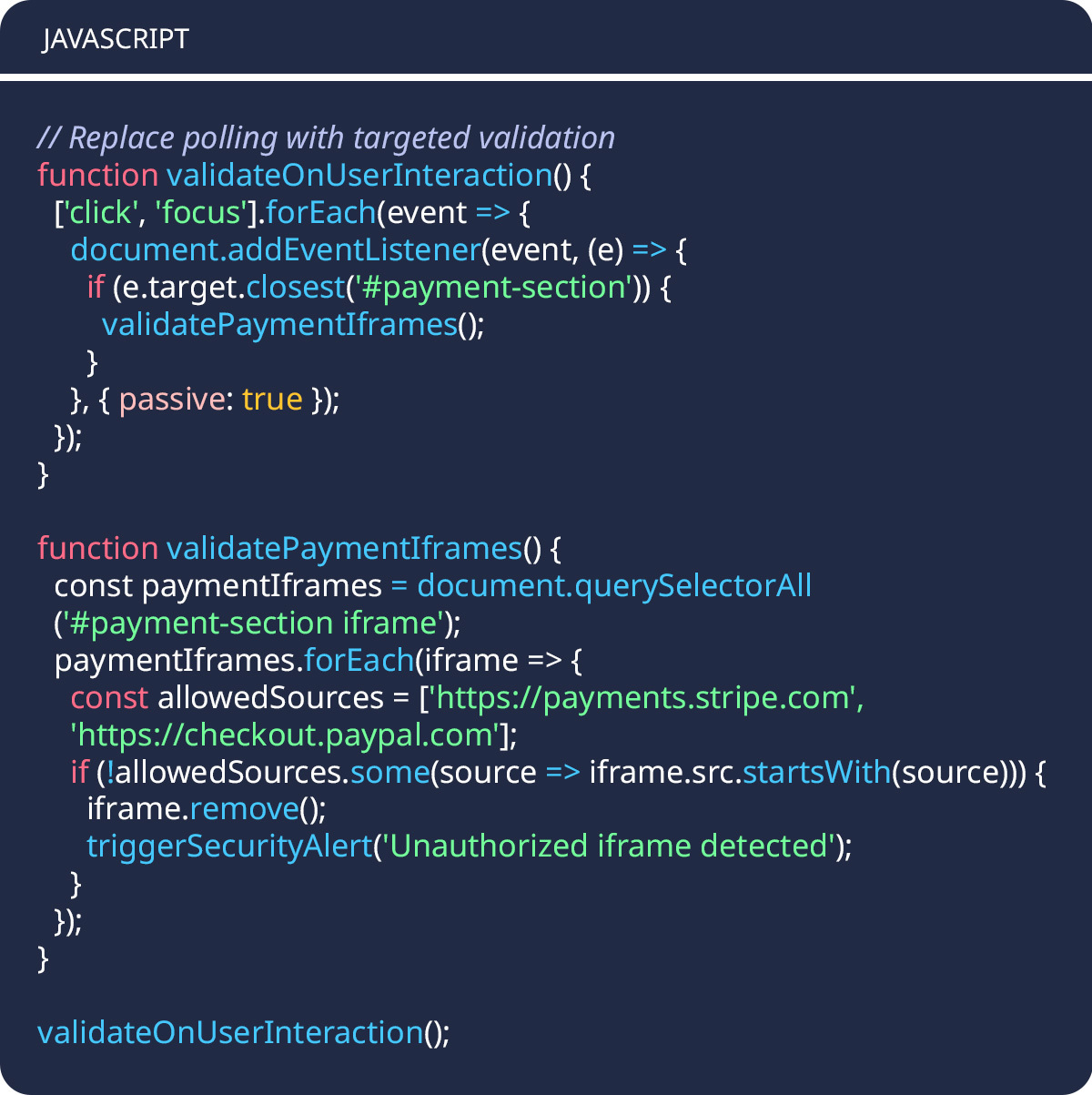

1. Strikte CSP met iframe focus

Content-Security-Policy:

frame-src https://payments.stripe.com https://checkout.paypal.com;

script-src 'nonce-abc123' 'strict-dynamic';

object-src 'none';

base-uri 'self';

frame-ancestors 'none';2. Geavanceerde iframe -monitoring

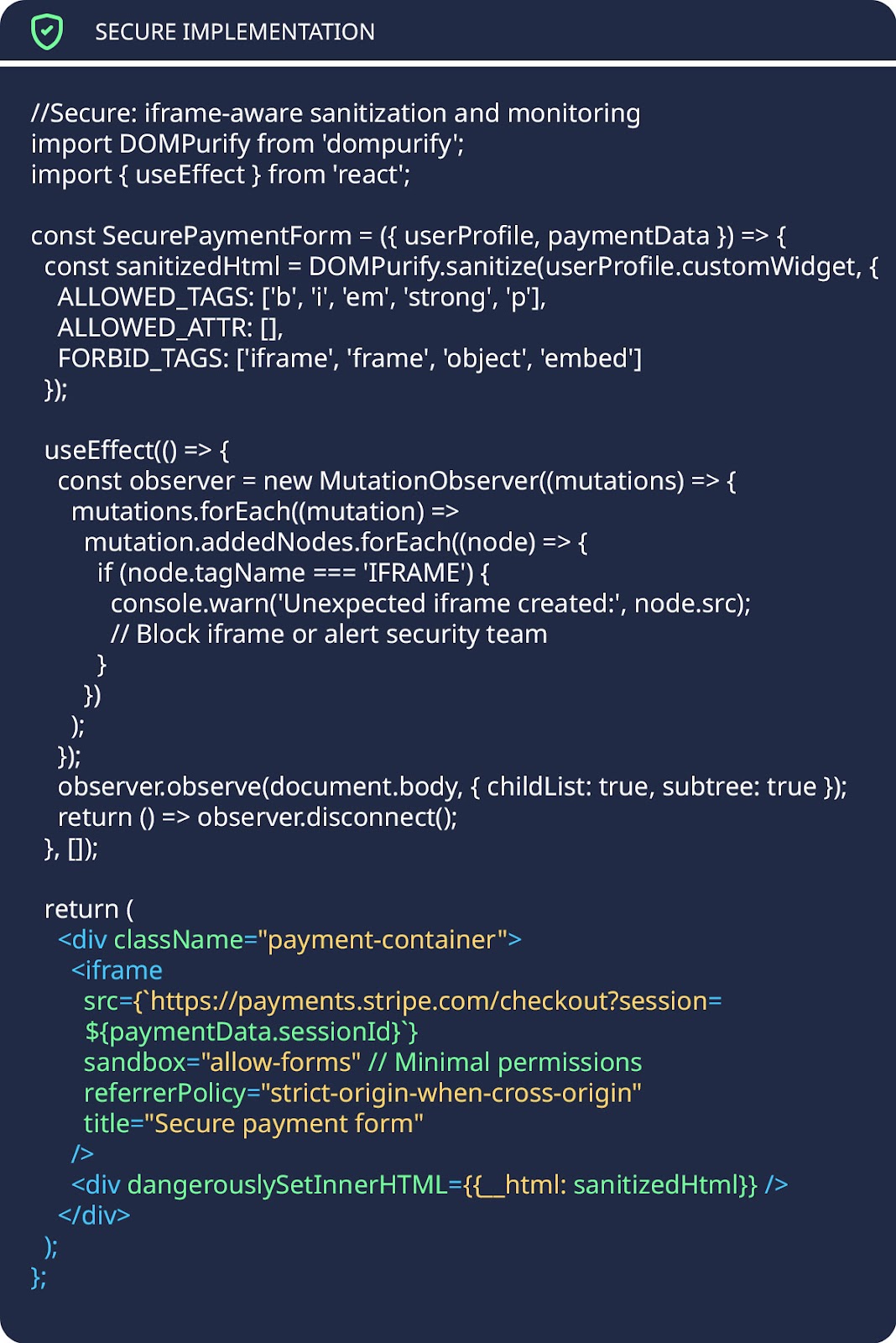

Gebruik een mutationobserver om de DOM in realtime te controleren op het maken van onverwachte iframe. Als er een IFRAME van een niet-witkleurige bron verschijnt, verwijdert u deze en activeert u beveiligingsmeldingen.

Prestatie -impact: Gebeurtenisgestuurde monitoring voegt <0,1 ms per DOM verandering toe versus 5-50ms voor polling-benaderingen.

False Positive Management: Legitieme iframes kunnen af en toe waarschuwingen activeren tijdens normale bewerkingen (browservertensies, A/B -testtools). Implementeer een witte-reviewproces waarbij beveiligingsteams snel bekende-goede bronnen kunnen goedkeuren en alle meldingen kunnen registreren met context (gebruikerssessie, tijdstempel, IFRAMe-bron) om patronen te identificeren en ruis in de loop van de tijd te verminderen.

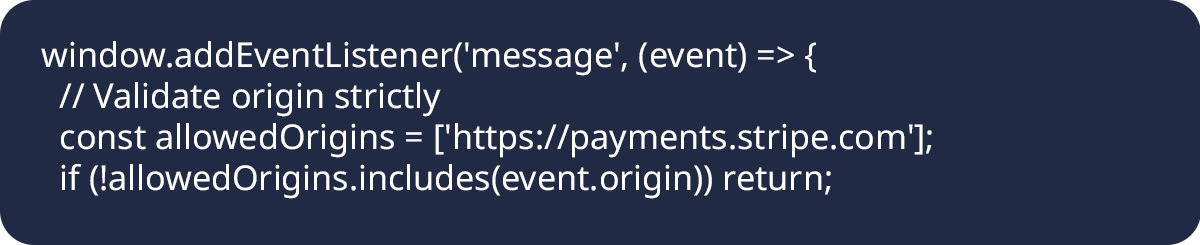

3. Veilige postmessageafhandeling

Vertrouw nooit IFRAME -berichten zonder verificatie. Valideer altijd de oorsprong van gebeurtenissen en berichtstructuur:

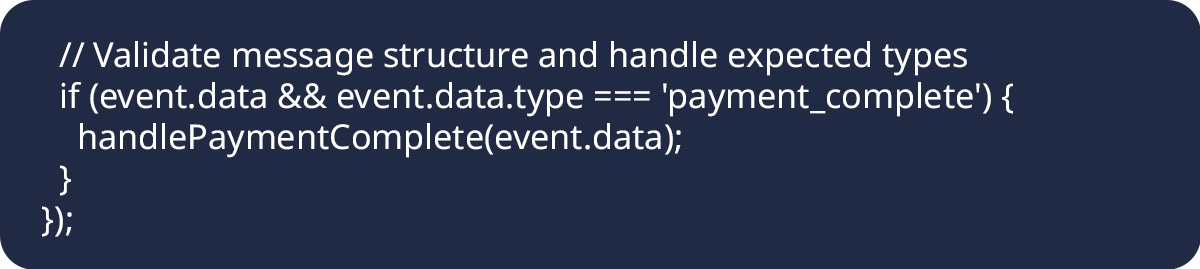

4. SubResource -integriteit voor externe scripts

5. Contextbewuste codering

Bewaar onbewerkte gegevens en past coderen specifiek toe voor elke context, HTML -entiteiten voor inhoud in de buurt van IFRAMES, JavaScript ontsnapt voor IFRAME -communicatievaringen en URL -codering wanneer doorgegeven aan IFRAME SRC -parameters.

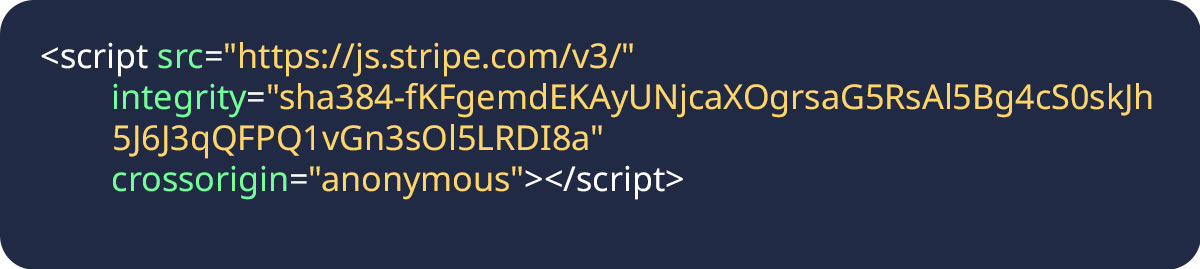

6. Real-time IFRAME-validatie (performance-geoptimaliseerd)

Implementeer cheques om ervoor te zorgen dat IFRAME -bronnen de verwachte betalingsverwerkers overeenkomen en zijn niet geknoeid met:

Prestatie -impact: vermindert validatie overhead met behoud van de effectiviteit van de beveiliging door alleen te activeren op gebruikersinteractie met betalingselementen.

PCI DSS 4.0.1 Compliance reality

De gegevensbeveiligingsstandaard van de betaalkaartindustrie legt nu meer nadruk op het beveiligen van pagina’s die betaling van IFRAMES hosten. Belangrijkste vereisten zijn onder meer:

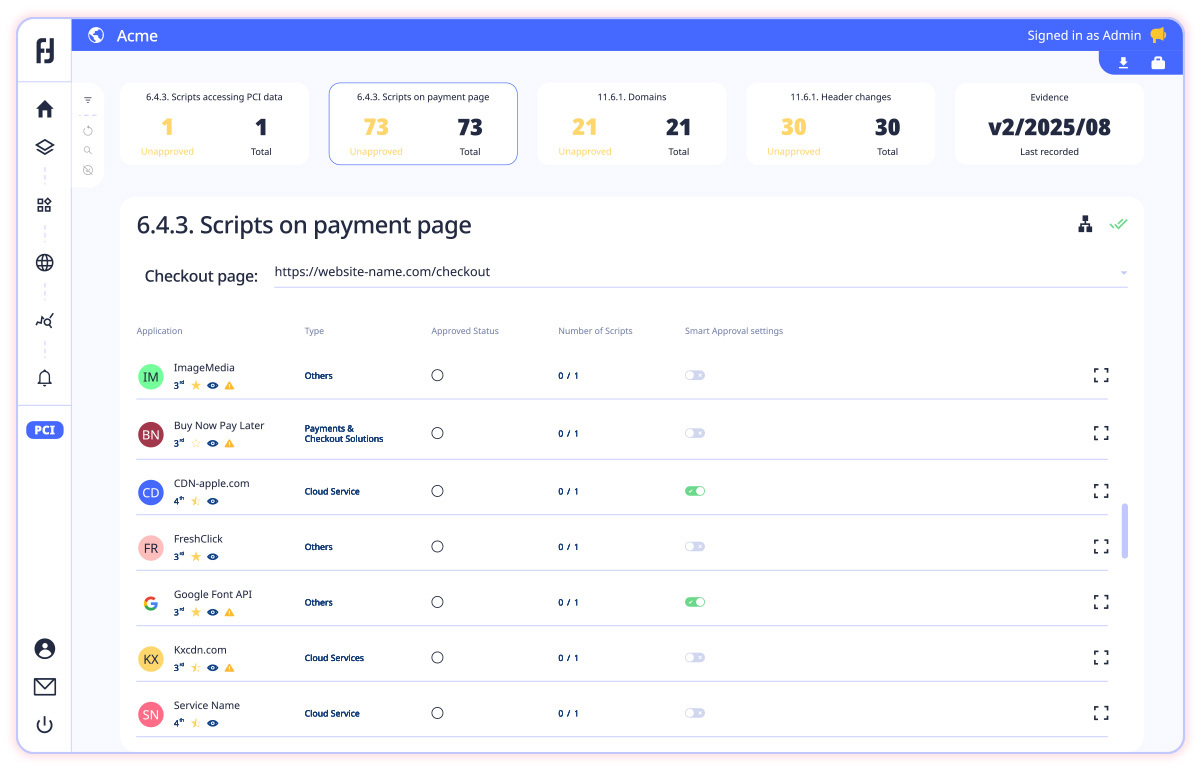

- Vereiste 6.4.3: Alle scripts op betalingspagina’s die IFRames hosten, moeten worden beheerd en geautoriseerd

- Vereiste 11.6.1: Detectiemechanismen wijzigen moeten de betalingspagina’s bewaken voor ongeautoriseerde IFRAME -wijzigingen

Het gedeelde verantwoordelijkheidsmodel betekent dat verkopers de IFRAME -hostingomgeving moeten beveiligen, waardoor hiaten worden gesloten die IFRAME -injectie aanvallen exploiteert.

De bottom line

- Het paradigma is verschoven: De beveiliging van een iframe is niet relevant als de hostpagina wordt aangetast. Aanvallers breken het iframe niet meer; Ze exploiteren de blinde vlekken eromheen.

- Het bewijs is in het wild: De Stripe Skimmer-campagne maakt gebruik van pixel-perfecte overlays om diefstal onzichtbaar te maken, waaruit blijkt dat het traditionele, statisch beveiligingsbeleid nu verouderd is.

- Actieve verdediging is verplicht: Een gelaagde strategie voor nul-trust is de enige haalbare oplossing. Dit vereist het combineren van een strikte CSP met proactieve, realtime monitoring voor ongeautoriseerde DOM-veranderingen.

- Dit is geen theoretische dreiging: Deze kwetsbaarheden worden nu actief geëxploiteerd. In deze omgeving zal passieve beveiliging gegarandeerd falen.

De kritische vraag voor elke organisatie met een aanwezigheid op het web: wilt u deze zes defensiestrategieën dit kwartaal implementeren, of wachten tot u een andere statistiek wordt in een gegevensbreukrapport? Begin vandaag met IFRAME -monitoring – het kan binnen een uur worden geïmplementeerd en zal onmiddellijk uw belichting worden onthuld.

De volledige IFRAME -beveiligingsgids met zes geteste strategieën is hier beschikbaar.