Is ai Echt Het landschap van het cyberdreiging hervormen, of is de constante drumbeat van de hype de werkelijke, meer tastbare, real-world gevaren? Volgens Picus Labs ‘ Red Report 2025 die meer dan een miljoen malwaremonsters analyseerde, er is tot nu toe geen significante toename geweest van AI-aangedreven aanvallen. Ja, tegenstanders blijven zeker innoveren, en hoewel AI zeker een grotere en grotere rol zal beginnen te spelen, suggereren de nieuwste gegevens dat een set bekende tactieken, technieken en procedures (TTP’s) nog steeds het veld domineren.

De hype rond kunstmatige intelligentie heeft zeker media -krantenkoppen domineren; Toch schetsen de gegevens uit de praktijk een veel genuanceerder beeld van welke malwaredreigingen bloeien, en waarom. Hier is een glimp van de meest kritische bevindingen en trends die de meest ingezette tegenstandercampagnes van het jaar vormen en welke stappen cybersecurity -teams moeten nemen om erop te reageren.

Waarom de AI -hype tekort schiet … althans voor nu

Terwijl de krantenkoppen AI trompetten als het one-size-fits-all nieuwe geheime wapen voor cybercriminelen, vertellen de statistieken-nog verstandig tot nu toe-een heel ander verhaal. In feite, na het hebben over de gegevens, Picus Labs vond geen zinvolle opleving in AI-gebaseerde tactieken in 2024. Ja, tegenstanders zijn begonnen met het opnemen van AI voor efficiëntiewinsten, zoals het maken van meer geloofwaardige phishing -e -mails of het maken/ debuggen van kwaadwillende code, maar ze hebben AI’s transformationele kracht nog niet in de overgrote meerderheid van hun aanvallen tot nu toe getapt. In feite de gegevens van de Red Report 2025 laat zien dat je de meeste aanvallen nog steeds kunt dwarsbomen door je te concentreren op beproefde TTP’s.

“Beveiligingsteams moeten prioriteit geven aan het identificeren en aanpakken van kritieke hiaten in hun verdediging, in plaats van te fixeren op de mogelijke invloed van AI.” – Picus Red Report 2025

Diefstal van de referentie spijkert meer dan 3x (8% → 25%)

Aanvallers richten zich in toenemende mate gericht op wachtwoordwinkels, door browser opgeslagen referenties en in de cache opgeslagen aanmeldingen, stolen sleutels gebruiken om rechten te escaleren en zich binnen netwerken te verspreiden. Deze drievoudige sprong onderstreept de dringende behoefte aan doorlopend en robuuste referentiebeheer in combinatie met proactieve dreigingsdetectie.

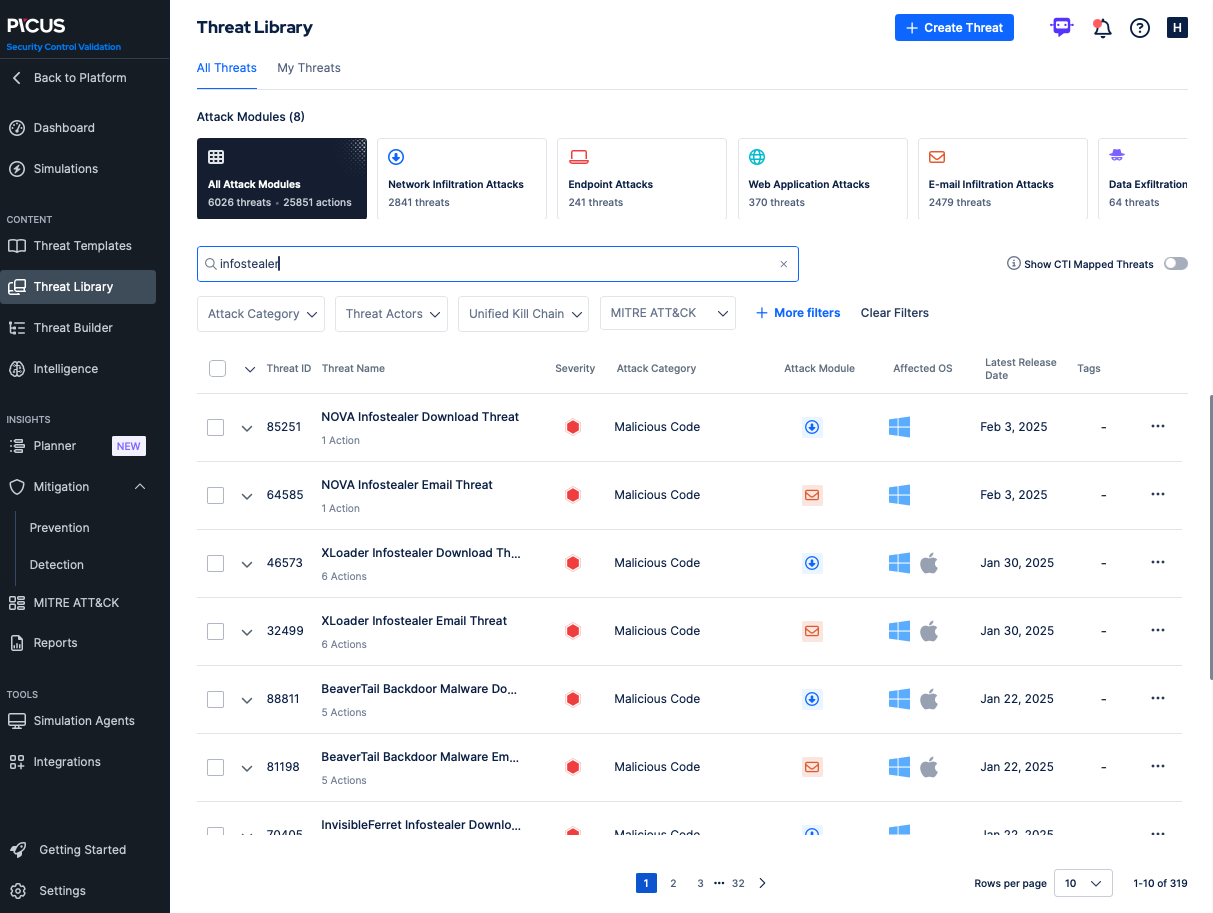

Moderne Infostealer Malware orkestreert multi-fasen stijloverval die stealth, automatisering en persistentie combineert. Met legitieme processen die kwaadwillende bewerkingen en daadwerkelijke dagelijkse netwerkverkeer verbergen die snode gegevens uploads verbergen, kunnen slechte acteurs gegevens recht onder de spreekwoordelijke neus van uw beveiligingsteam, geen “smash-and-grab” in Hollywood-stijl, verboden. Zie het als het digitale equivalent van een perfect gechoreografeerde inbraak. Alleen de criminelen pellen niet in een ontsnappingsauto; Ze loerden zwijgend op de loer, in afwachting van je volgende misstap of opening.

93% van de malware maakt gebruik van ten minste één Top 10 Mitre ATT & CK -techniek

Ondanks het uitgestrekte MITER ATT & CK® -framework houden de meeste tegenstanders vast aan een kernset van TTP’s. Onder de top 10 ATT & CK -technieken die in het Red Report worden verstrekt, blijven de volgende exfiltratie- en stealth -technieken het meest gebruikt:

Het gecombineerde effect? Legitieme-uitzoekende processen gebruiken legitieme tools om gegevens te verzamelen en te verzenden over veel gebruikte netwerkkanalen. Het is niet verrassend dat deze technieken moeilijk te detecteren zijn via op kenmerken gebaseerde methoden alleen. Het gebruik van gedragsanalyse, met name wanneer meerdere technieken worden gebruikt om gegevens samen te controleren en te correleren, maakt het veel gemakkelijker om afwijkingen te herkennen. Beveiligingsteams moeten zich concentreren op het zoeken naar kwaadaardige activiteiten die vrijwel niet te onderscheiden zijn van normaal netwerkverkeer.

Terug naar de basis voor een betere verdediging

De bedreigingen van vandaag koelen vaak talloze aanvalsfasen samen om te infiltreren, aanhouden en exfiltreren. Tegen de tijd dat de ene stap wordt geïdentificeerd, zijn aanvallers misschien al doorgegaan naar de volgende. Dus, hoewel het dreigingslandschap onmiskenbaar geavanceerd is, is de zilveren voering ontdekt in het Red Report 2025 nogal eenvoudig: De meest huidige kwaadaardige activiteit draait eigenlijk om een kleine set aanvalstechnieken. Door te verdubbelen op moderne fundamentals van cyberbeveiliging, zoals rigoureuze referentiebescherming, geavanceerde dreigingsdetectie en continue beveiligingsvalidatie, kunnen organisaties de tsunami van de AI -hype voorlopig met vertrouwen negeren en zich in plaats daarvan concentreren op het confronteren van de bedreigingen die zich op hen vandaag daadwerkelijk richten.

Klaar om de AI -hype door te snijden en uw verdediging te versterken?

Terwijl de krantenkoppen zijn gefixeerd op AI, is Picus Security, de pionier van inbreuk en aanvalssimulatie (BAS) sinds 2013, aandachtig gericht op de methoden en technieken die aanvallers daadwerkelijk gebruiken: beproefde TTP’s. Het PICUS Security Validation Platform beoordeelt en versterken de verdediging van organisaties en versterken de nadruk op fundamentals zoals de bescherming van de referentie en snelle detectie van dreigingen.

Klaar om het verschil voor jezelf te zien? Download het Picus Red Report 2025 of bezoek picussecurity.com om te leren hoe u de hype kunt afstemmen en echte bedreigingen op afstand kunt houden.

Opmerking: Dit artikel is geschreven door Dr. Suleyman Ozarslanmede-oprichter van Picus Security en VP van Picus Labs, waar het simuleren van cyberdreigingen en het versterken van de verdediging van organisaties zijn wat we elke dag doen.