De exploitatie van een onlangs onthulde kritieke beveiligingsfout in Motex Lanscope Endpoint Manager wordt toegeschreven aan een cyberspionagegroep die bekend staat als Vink aan.

De kwetsbaarheid, bijgehouden als CVE-2025-61932 (CVSS-score: 9,3), stelt aanvallers op afstand in staat willekeurige opdrachten uit te voeren met SYSTEEM-rechten op lokale versies van het programma. JPCERT/CC zei in een waarschuwing die deze maand werd uitgegeven dat het berichten heeft bevestigd van actief misbruik van het beveiligingsfoutje om een achterdeur op gecompromitteerde systemen te laten vallen.

Tick, ook bekend als Bronze Butler, Daserf, REDBALDKNIGHT, Stalker Panda, Stalker Taurus en Swirl Typhoon (voorheen Tellurium), is een vermoedelijke Chinese cyberspionageacteur die bekend staat om zijn uitgebreide targeting op Oost-Azië, met name Japan. Er wordt geschat dat het actief is sinds ten minste 2006.

De geavanceerde campagne, waargenomen door Sophos, omvatte de exploitatie van CVE-2025-61932 om een bekende achterdeur te creëren, Gokcpdoor genaamd, die een proxyverbinding tot stand kan brengen met een externe server en kan fungeren als een achterdeur om kwaadaardige opdrachten uit te voeren op de gecompromitteerde host.

“De 2025-variant stopte de ondersteuning voor het KCP-protocol en voegde multiplexcommunicatie toe met behulp van een bibliotheek van derden (smux) voor de C2-communicatie (command-and-control), ” zei de Sophos Counter Threat Unit (CTU) donderdag in een rapport.

Het cyberbeveiligingsbedrijf zei dat het twee verschillende soorten Gokcpdoor heeft gedetecteerd die verschillende gebruiksscenario’s dienen:

- Een servertype dat luistert naar inkomende clientverbindingen om externe toegang mogelijk te maken

- Een clienttype dat verbindingen initieert met hardgecodeerde C2-servers met als doel een geheim communicatiekanaal op te zetten

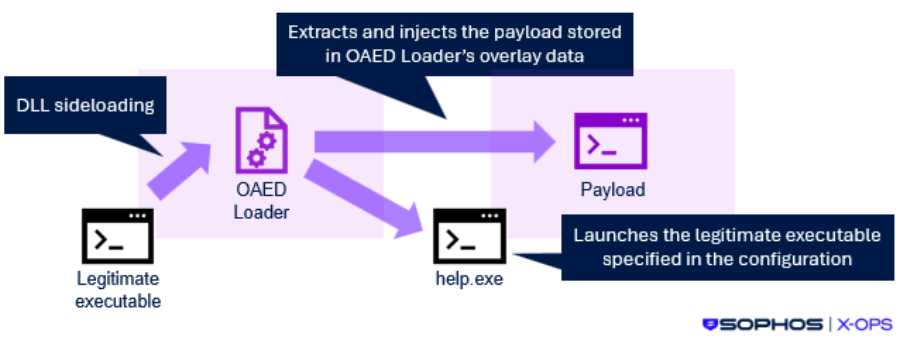

De aanval wordt ook gekenmerkt door de inzet van het Havoc-post-exploitatieframework op bepaalde systemen, waarbij de infectieketens afhankelijk zijn van DLL-sideloading om een DLL-lader genaamd OAED Loader te lanceren om de payloads te injecteren.

Enkele van de andere tools die bij de aanval worden gebruikt om laterale verplaatsing en data-exfiltratie te vergemakkelijken, zijn onder meer goddi, een open-source Active Directory-tool voor het dumpen van informatie; Remote Desktop, voor externe toegang via een achterdeurtunnel; en 7 ritssluiting.

Er is ook ontdekt dat de bedreigingsactoren tijdens externe desktopsessies toegang hebben tot clouddiensten zoals io, LimeWire en Piping Server via de webbrowser in een poging de verzamelde gegevens te exfiltreren.

Dit is niet de eerste keer dat Tick gebruik maakt van een zero-day-fout in zijn aanvalscampagnes. In oktober 2017 gaf Secureworks, eigendom van Sophos, gedetailleerde informatie over de exploitatie door de hackgroep van een toen nog niet gepatchte kwetsbaarheid voor het uitvoeren van externe code (CVE-2016-7836) in SKYSEA Client View, een Japanse software voor het beheer van IT-middelen, om machines in gevaar te brengen en gegevens te stelen.

“Organisaties upgraden kwetsbare Lanscope-servers waar nodig in hun omgeving”, aldus Sophos TRU. “Organisaties moeten ook internetgerichte Lanscope-servers beoordelen waarop het Lanscope-clientprogramma (MR) of detectieagent (DA) is geïnstalleerd om te bepalen of er een zakelijke noodzaak is om deze openbaar te maken.”