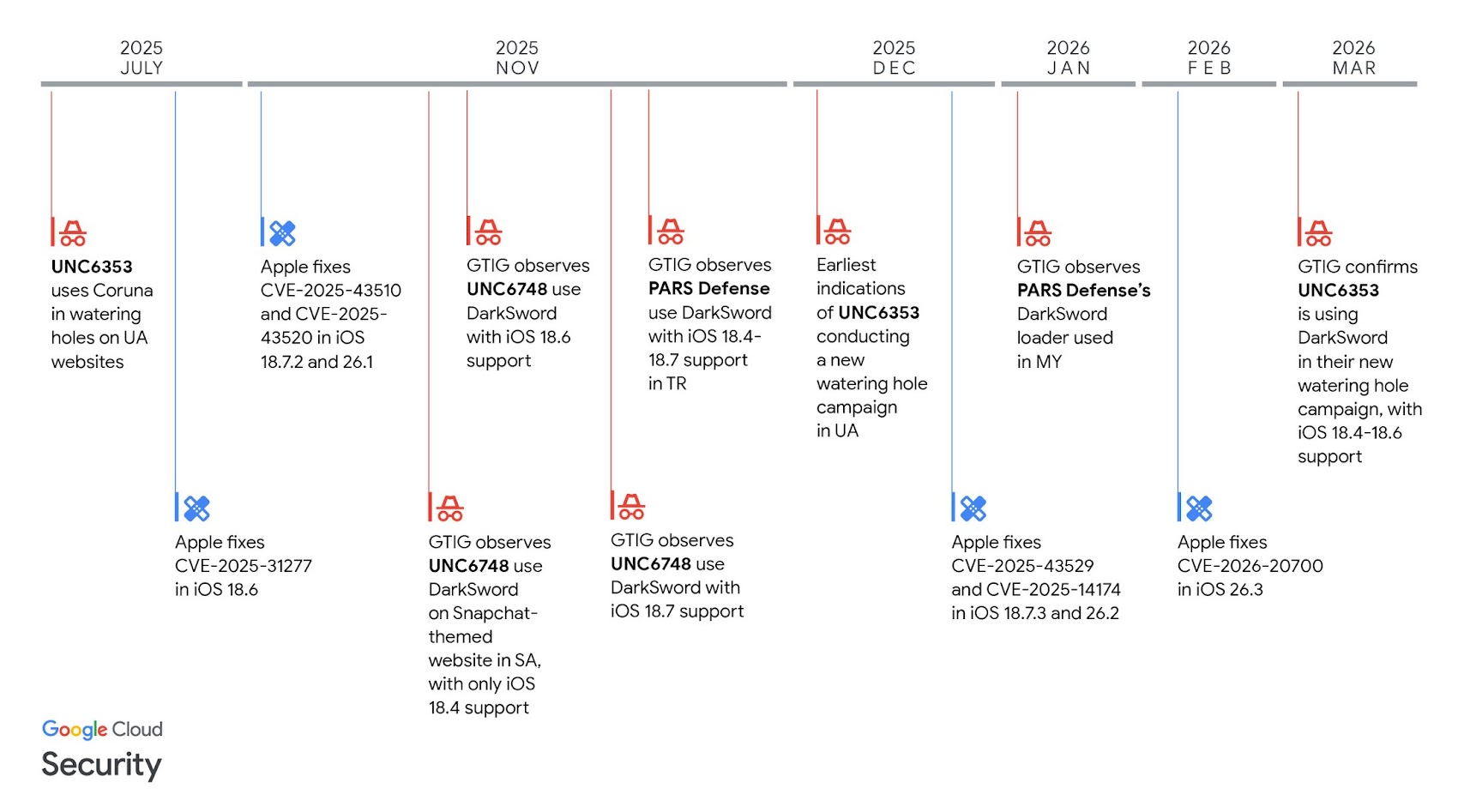

Volgens rapporten van Google Threat Intelligence Group (GTIG), iVerify en Lookout wordt sinds minstens november 2025 een nieuwe exploitkit voor Apple iOS-apparaten gebruikt die is ontworpen om gevoelige gegevens van te stelen.

Volgens GTIG hebben meerdere commerciële surveillanceleveranciers en vermoedelijke door de staat gesponsorde actoren gebruik gemaakt van de full-chain exploit kit, met de codenaam DonkerZwaardin verschillende campagnes gericht op Saoedi-Arabië, Turkije, Maleisië en Oekraïne.

De ontdekking van DarkSword maakt het, na Coruna, de tweede iOS-exploitkit die binnen een maand wordt ontdekt. De kit is ontworpen om zich te richten op iPhones met iOS-versies tussen iOS 18.4 en 18.7, en zou zijn ingezet door een vermoedelijke Russische spionagegroep genaamd UNC6353 bij aanvallen gericht op Oekraïense gebruikers.

Het is vermeldenswaard dat UNC6353 ook in verband is gebracht met het gebruik van de Coruna bij aanvallen gericht op Oekraïners door het JavaScript-framework in gecompromitteerde websites te injecteren.

“DarkSword heeft tot doel een uitgebreide reeks persoonlijke informatie, inclusief inloggegevens, van het apparaat te extraheren en richt zich specifiek op een overvloed aan crypto-wallet-apps, wat duidt op een financieel gemotiveerde bedreigingsacteur”, aldus Lookout. “Met name lijkt DarkSword een ‘hit-and-run’-aanpak te hanteren door de beoogde gegevens binnen enkele seconden of hoogstens minuten van het apparaat te verzamelen en te exfiltreren, gevolgd door opschoning.”

Exploitketens zoals Coruna en DarkSword zijn ontworpen om volledige toegang tot het apparaat van een slachtoffer te vergemakkelijken, waarbij weinig tot geen interactie van de kant van de gebruiker nodig is. De bevindingen laten eens te meer zien dat er een tweedehands markt is voor exploits die bedreigingsgroepen met beperkte middelen en doelstellingen die niet noodzakelijkerwijs in lijn zijn met cyberspionage, in staat stelt ‘top-of-the-line exploits’ te verwerven en deze te gebruiken om mobiele apparaten te infecteren.

“Het gebruik van zowel DarkSword als Coruna door een verscheidenheid aan actoren toont het voortdurende risico aan van proliferatie van exploits onder actoren van verschillende geografie en motivatie”, aldus GTIG.

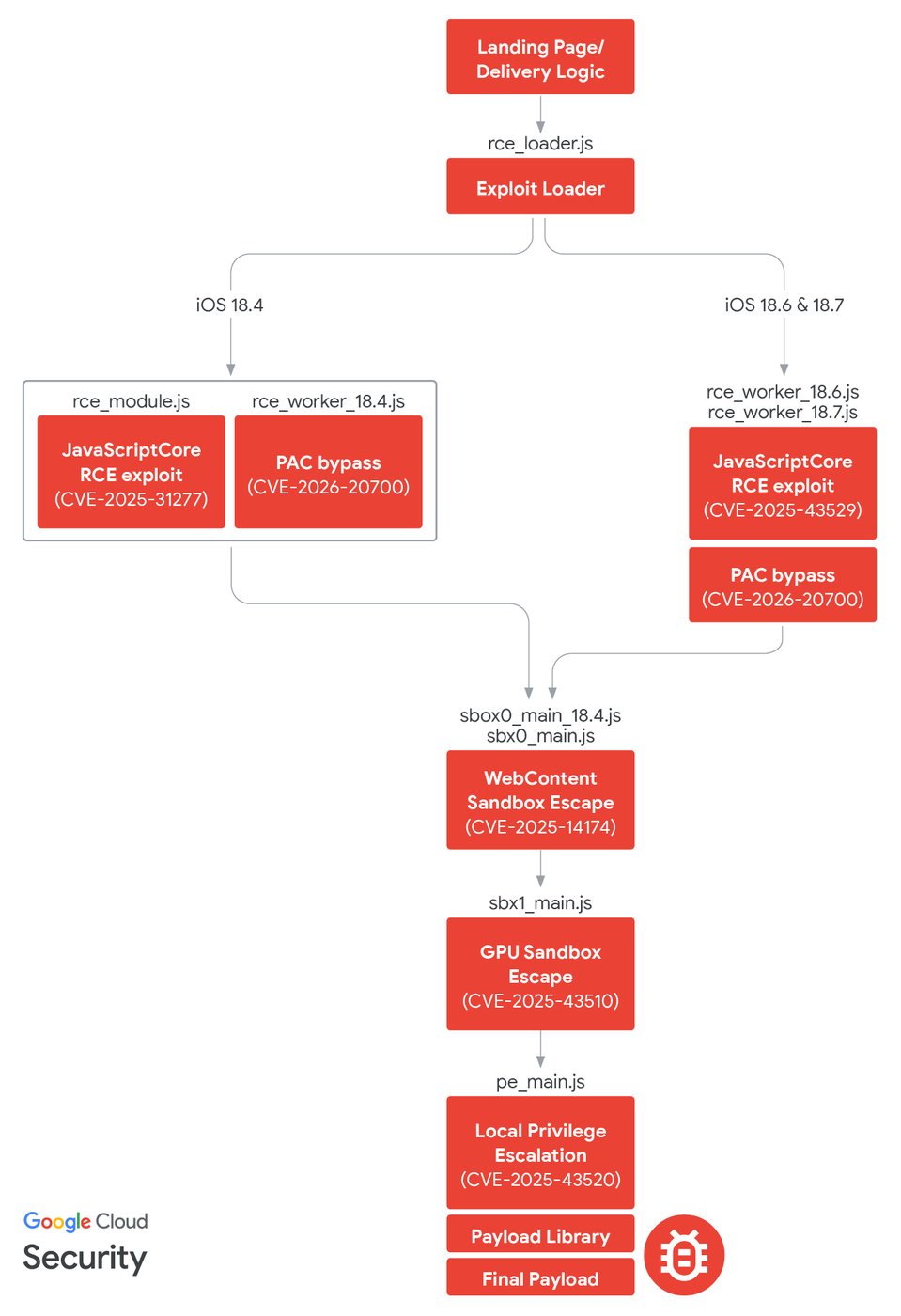

De exploitketen die aan de nieuw ontdekte kit is gekoppeld, maakt gebruik van zes verschillende kwetsbaarheden om drie payloads te implementeren, waarvan CVE-2026-20700, CVE-2025-43529 en CVE-2025-14174 als zero-days werden uitgebuit, voordat ze door Apple werden gepatcht:

- CVE-2025-31277 – Kwetsbaarheid voor geheugenbeschadiging in JavaScriptCore (gepatcht in versie 18.6)

- CVE-2026-20700 – Gebruikersmodus Pointer Authentication Code (PAC) bypass in dyld (gepatcht in versie 26.3)

- CVE-2025-43529 – Kwetsbaarheid voor geheugenbeschadiging in JavaScriptCore (gepatcht in versies 18.7.3 en 26.2)

- CVE-2025-14174 – Kwetsbaarheid voor geheugenbeschadiging in ANGLE (gepatcht in versies 18.7.3 en 26.2)

- CVE-2025-43510 – Kwetsbaarheid in geheugenbeheer in de iOS-kernel (gepatcht in versies 18.7.2 en 26.1)

- CVE-2025-43520 – Kwetsbaarheid voor geheugenbeschadiging in de iOS-kernel (gepatcht in versies 18.7.2 en 26.1)

Lookout zei dat het DarkSword ontdekte na een analyse van de kwaadaardige infrastructuur geassocieerd met UNC6353, waarbij werd vastgesteld dat een van de gecompromitteerde domeinen een kwaadaardig iFrame-element hostte dat verantwoordelijk is voor het laden van JavaScript op vingerafdrukapparaten die de site bezoeken en bepaalt of het doelwit moet worden gerouteerd naar de iOS-exploitketen. De exacte manier waarop de websites worden geïnfecteerd is momenteel niet bekend.

Wat dit opmerkelijk maakte, was dat JavaScript specifiek zocht naar iOS-apparaten met versies tussen 18.4 en 18.6.2, in tegenstelling tot Coruna, dat zich richtte op oudere iOS-versies van 13.0 tot en met 17.2.1.

“DarkSword is een complete exploit-keten en infostealer geschreven in JavaScript”, legt Lookout uit. “Het maakt gebruik van meerdere kwetsbaarheden om geprivilegieerde code-uitvoering tot stand te brengen om toegang te krijgen tot gevoelige informatie en deze van het apparaat te exfiltreren.”

Net als bij Coruna begint de aanvalsketen wanneer een gebruiker via Safari een webpagina bezoekt die het iFrame bevat dat JavaScript bevat. Eenmaal gelanceerd, kan DarkSword de grenzen van de WebContent-sandbox (ook wel Safari’s rendererproces genoemd) doorbreken en WebGPU gebruiken om te injecteren in mediaplaybackd, een systeemdaemon die door Apple is geïntroduceerd om media-afspeelfuncties af te handelen.

Hierdoor kan de dataminer-malware – ook wel GHOSTBLADE genoemd – toegang krijgen tot bevoorrechte processen en beperkte delen van het bestandssysteem. Na een succesvolle escalatie van bevoegdheden wordt een Orchestrator-module gebruikt om extra componenten te laden die zijn ontworpen om gevoelige gegevens te verzamelen, en om een exfiltratie-payload in Springboard te injecteren om de gefaseerde informatie via HTTP(S) naar een externe server over te hevelen.

Dit omvat e-mails, iCloud Drive-bestanden, contacten, sms-berichten, Safari-browsegeschiedenis en cookies, cryptocurrency-portemonnee en uitwisselingsgegevens, gebruikersnamen, wachtwoorden, foto’s, belgeschiedenis, Wi-Fi WiFi-configuratie en wachtwoorden, locatiegeschiedenis, agenda, mobiele en SIM-informatie, geïnstalleerde app-lijst, gegevens van Apple-apps zoals Notes en Gezondheid, en berichtgeschiedenis van apps zoals Telegram en WhatsApp.

iVerify zei in zijn eigen analyse van DarkSword dat de exploit-keten JavaScriptCore JIT-kwetsbaarheden in het Safari-rendererproces (CVE-2025-31277 of CVE-2025-43529) op basis van de iOS-versie bewapent om externe code-uitvoering te bereiken via CVE-2026-20700, en vervolgens uit de sandbox te ontsnappen via het GPU-proces door te profiteren van CVE-2025-14174 en CVE-2025-43510.

In de laatste fase wordt een escalatiefout in de kernelprivilege (CVE-2025-43520) benut om willekeurige lees-/schrijf- en willekeurige functieaanroepmogelijkheden binnen mediaplaybackd te verkrijgen, en uiteindelijk de geïnjecteerde JavaScript-code uit te voeren.

“Deze malware is zeer geavanceerd en lijkt een professioneel ontworpen platform te zijn dat snelle ontwikkeling van modules mogelijk maakt via toegang tot een programmeertaal van hoog niveau”, aldus Lookout. “Deze extra stap laat zien dat er aanzienlijke inspanningen zijn geleverd bij de ontwikkeling van deze malware, met aandacht voor onderhoudbaarheid, langetermijnontwikkeling en uitbreidbaarheid.”

Bij verdere analyse van de JavaScript-bestanden die in DarkSword worden gebruikt, is gebleken dat deze verwijzingen bevatten naar iOS-versies 17.4.1 en 17.5.1, wat aangeeft dat de kit is overgezet van een eerdere versie die zich richtte op oudere versies van het besturingssysteem.

Een ander aspect dat DarkSword onderscheidt van andere spyware is dat het niet bedoeld is voor permanente surveillance en gegevensverzameling. Met andere woorden: zodra de data-exfiltratie is voltooid, onderneemt de malware stappen om de geënsceneerde bestanden op te schonen en af te sluiten. Het einddoel, zo merkte Lookout op, is om de verblijftijd te minimaliseren en de gegevens die het identificeert zo snel mogelijk te exfiltreren.

Er is zeer weinig bekend over UNC6353, behalve het gebruik van zowel Coruna als DarkSword via watergataanvallen op gecompromitteerde Oekraïense websites. Dit geeft aan dat de hackgroep waarschijnlijk goed gefinancierd is om hoogwaardige iOS-exploitketens veilig te stellen die waarschijnlijk zijn ontwikkeld voor commerciële surveillance. Er wordt geoordeeld dat UNC6353 een technisch minder geavanceerde bedreigingsacteur is die opereert met motieven die aansluiten bij de Russische inlichtingenvereisten.

“Gezien het feit dat zowel Coruna als DarkSword capaciteiten hebben voor diefstal van cryptocurrency en het verzamelen van inlichtingen, moeten we de mogelijkheid overwegen dat UNC6353 een door Rusland gesteunde privateergroep of criminele proxy-bedreigingsacteur is”, aldus Lookout.

“Het volledige gebrek aan verduistering in de DarkSword-code, het gebrek aan verduistering in de HTML voor de iframes en het feit dat de DarkSword File Receiver zo eenvoudig is ontworpen en duidelijk een naam heeft, doen ons geloven dat UNC6353 mogelijk geen toegang heeft tot sterke technische middelen of, als alternatief, zich niet bezighoudt met het nemen van passende OPSEC-maatregelen.”

Het gebruik van DarkSword is ook in verband gebracht met twee andere bedreigingsactoren:

- UNC6748dat zich in november 2025 richtte op Saoedi-Arabische gebruikers met behulp van een website met Snapchat-thema, snapshare(.)chat, die gebruik maakte van de exploitketen om GHOSTKNIFE te leveren, een JavaScript-achterdeur die informatiediefstal mogelijk maakt.

- Activiteit geassocieerd met Turkse commerciële surveillanceleverancier PARS-verdediging dat DarkSword in november 2025 gebruikte om GHOSTSABER te leveren, een JavaScript-achterdeur die communiceert met een externe server om de opsomming van apparaten en accounts, het weergeven van bestanden, data-exfiltratie en de uitvoering van willekeurige JavaScript-code te vergemakkelijken.

Google zei dat het waargenomen UNC6353-gebruik van DarkSword in december 2025 alleen iOS-versies van 18.4 tot 18.6 ondersteunde, terwijl dat toegeschreven aan UNC6748 en PARS Defense zich ook richtte op iOS-apparaten met versie 18.7.

“Voor de tweede keer in een maand hebben bedreigingsactoren waterhole-aanvallen ingezet om iPhone-gebruikers aan te vallen”, aldus iVerify. “Opmerkelijk genoeg was geen van deze aanvallen individueel gericht. De gecombineerde aanvallen treffen nu waarschijnlijk honderden miljoenen niet-gepatchte apparaten met iOS-versies van 13 tot 18.6.2.”

“In beide gevallen werden de tools ontdekt als gevolg van aanzienlijke operationele veiligheidsfouten (OPSEC) en onzorgvuldigheid bij de inzet van de offensieve mogelijkheden van iOS. Deze recente gebeurtenissen roepen verschillende belangrijke vragen op: hoe groot en goed uitgerust is de markt voor iOS 0-day en n-day exploits voor iOS-apparaten? Hoe toegankelijk zijn zulke krachtige mogelijkheden voor financieel gemotiveerde actoren?”