Phishingcampagnes die malwarefamilies zoals DarkGate en PikaBot leveren, volgen dezelfde tactieken die eerder werden gebruikt bij aanvallen waarbij gebruik werd gemaakt van de inmiddels ter ziele gegane QakBot-trojan.

“Deze omvatten gekaapte e-mailthreads als initiële infectie, URL’s met unieke patronen die de toegang van gebruikers beperken, en een infectieketen die vrijwel identiek is aan wat we hebben gezien bij de bezorging van QakBot”, zei Cofense in een rapport gedeeld met The Hacker News.

“De gebruikte malwarefamilies komen ook overeen met wat we van QakBot-filialen zouden verwachten.”

QakBot, ook wel QBot en Pinkslipbot genoemd, werd eerder deze augustus gesloten als onderdeel van een gecoördineerde wetshandhavingsinspanning met de codenaam Operatie Duck Hunt.

Het gebruik van DarkGate en PikaBot in deze campagnes is niet verrassend, omdat ze allebei kunnen fungeren als kanalen om extra ladingen naar gecompromitteerde hosts te leveren, waardoor ze allebei een aantrekkelijke optie zijn voor cybercriminelen.

De parallellen van PikaBot met QakBot werden eerder benadrukt door Zscaler in zijn analyse van de malware in mei 2023, waarbij overeenkomsten werden opgemerkt in de “distributiemethoden, campagnes en malwaregedrag.”

DarkGate van zijn kant bevat geavanceerde technieken om detectie door antivirussystemen te omzeilen, naast mogelijkheden om toetsaanslagen te loggen, PowerShell uit te voeren en een reverse shell te implementeren waarmee operators een geïnfecteerde host op afstand kunnen overnemen.

“De verbinding is bidirectioneel, wat betekent dat de aanvallers in realtime opdrachten kunnen verzenden en reacties kunnen ontvangen, waardoor ze door het systeem van het slachtoffer kunnen navigeren, gegevens kunnen exfiltreren of andere kwaadaardige acties kunnen uitvoeren”, aldus Sekoia in een nieuw technisch rapport van de malware.

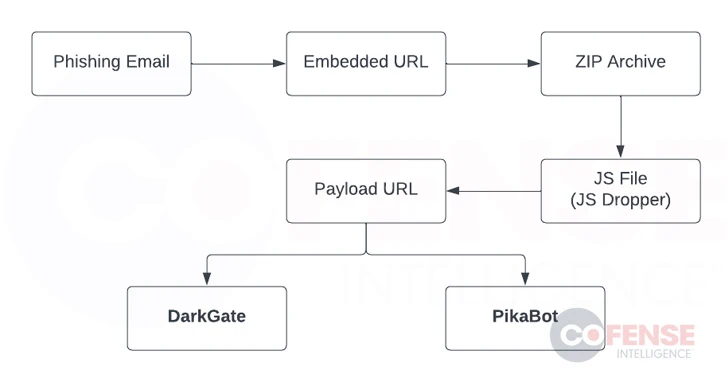

Cofense’s analyse van de grootschalige phishing-campagne laat zien dat deze zich richt op een breed scala aan sectoren, waarbij de aanvalsketens een boobytrap-URL verspreiden die naar een ZIP-archief verwijst in gekaapte e-mailthreads.

Het ZIP-archief bevat een JavaScript-dropper die op zijn beurt contact maakt met een tweede URL om de DarkGate- of PikaBot-malware te downloaden en uit te voeren.

Er is een opmerkelijke variant van de aanvallen waargenomen waarbij gebruik werd gemaakt van Excel-invoegtoepassingen (XLL) in plaats van JavaScript-droppers om de uiteindelijke lading te leveren.

“Een succesvolle DarkGate- of PikaBot-infectie kan leiden tot de levering van geavanceerde cryptominingsoftware, verkenningstools, ransomware of elk ander kwaadaardig bestand dat de bedreigingsactoren op de machine van een slachtoffer willen installeren”, aldus Cofense.