Cybersecurity-instanties uit Australië, Canada, Duitsland, Japan, Nieuw-Zeeland, Zuid-Korea, het Verenigd Koninkrijk en de VS hebben een gezamenlijk advies uitgebracht over een cyberespionagegroep met banden met China, genaamd APT40waarin wordt gewaarschuwd voor de mogelijkheid om exploits voor recent onthulde beveiligingslekken binnen enkele uren of dagen na de openbare bekendmaking ervan te gebruiken.

“APT 40 heeft eerder organisaties in verschillende landen aangevallen, waaronder Australië en de Verenigde Staten”, aldus de instanties. “APT 40 beschikt met name over de mogelijkheid om kwetsbaarheidsproofs-of-concept (PoC’s) snel te transformeren en aan te passen voor targeting-, verkennings- en exploitatieoperaties.”

Het vijandige collectief, ook bekend als Bronze Mohawk, Gingham Typhoon (voorheen Gadolinium), ISLANDDREAMS, Kryptonite Panda, Leviathan, Red Ladon, TA423 en TEMP.Periscope, is sinds ten minste 2013 actief en voert cyberaanvallen uit op entiteiten in de regio Azië-Pacific. Het is geschat dat het gevestigd is in Haikou.

In juli 2021 verklaarden de VS en haar bondgenoten officieel dat de groep banden heeft met het Chinese Ministerie van Staatsveiligheid (MSS). Verschillende leden van de hackersbende werden aangeklaagd voor het organiseren van een jarenlange campagne die gericht was op verschillende sectoren om de diefstal van bedrijfsgeheimen, intellectueel eigendom en waardevolle informatie te vergemakkelijken.

De afgelopen jaren is APT40 in verband gebracht met inbraakgolven die het ScanBox-verkenningsframework leveren, evenals met de exploitatie van een beveiligingslek in WinRAR (CVE-2023-38831, CVSS-score: 7,8) als onderdeel van een phishingcampagne die gericht was op Papoea-Nieuw-Guinea om een backdoor genaamd BOXRAT te leveren.

Eerder deze maand maart beschuldigde de Nieuw-Zeelandse regering de dreigingsactor van de inmenging van het Parliamentary Counsel Office en de Parliamentary Service in 2021.

“APT40 identificeert nieuwe exploits in veelgebruikte openbare software zoals Log4j, Atlassian Confluence en Microsoft Exchange om de infrastructuur van de bijbehorende kwetsbaarheid aan te vallen”, aldus de opstellers van de kwetsbaarheid.

“APT40 voert regelmatig verkenningen uit tegen netwerken van belang, waaronder netwerken in de landen van de auteursagentschappen, op zoek naar mogelijkheden om zijn doelen te compromitteren. Deze regelmatige verkenning stelt de groep in staat om kwetsbare, end-of-life of niet langer onderhouden apparaten op netwerken van belang te identificeren en om snel exploits te implementeren.”

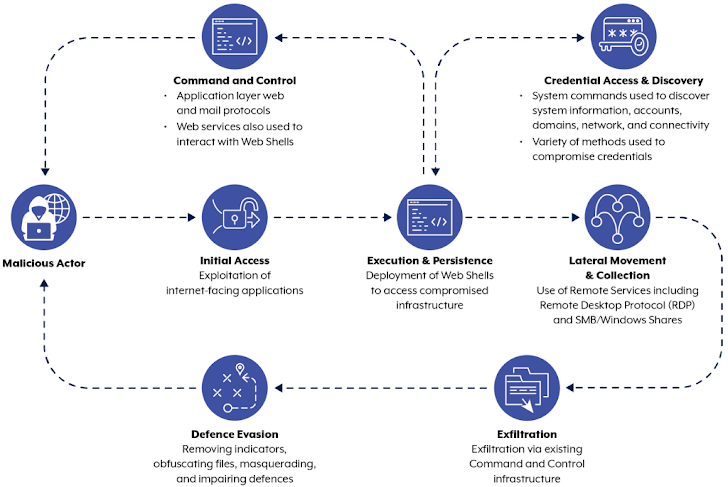

Een opvallend staaltje vakmanschap van de door de staat gesponsorde hackersbende is het inzetten van webshells om persistentie te creëren en toegang tot de omgeving van het slachtoffer te behouden. Ook gebruiken ze Australische websites voor command-and-control (C2)-doeleinden.

Ook is waargenomen dat het verouderde of niet-gepatchte apparaten, zoals SOHO-routers (Small-Office/Home-Office), inzet als onderdeel van zijn aanvalsinfrastructuur. Het probeert kwaadaardig verkeer om te leiden en detectie te omzeilen. Deze operationele stijl is vergelijkbaar met die van andere in China gevestigde groepen, zoals Volt Typhoon.

Aanvalsketens omvatten bovendien het uitvoeren van verkennings-, privilege-escalatie- en laterale verplaatsingsactiviteiten met behulp van het Remote Desktop Protocol (RDP) om inloggegevens te stelen en interessante informatie te exfiltreren.

Om de risico’s die dergelijke bedreigingen met zich meebrengen te beperken, wordt aanbevolen om adequate registratiemechanismen te implementeren, multi-factor-authenticatie (MFA) af te dwingen, een robuust patchmanagementsysteem te implementeren, apparatuur die het einde van de levensduur heeft bereikt te vervangen, ongebruikte services, poorten en protocollen uit te schakelen en netwerken te segmenteren om toegang tot gevoelige gegevens te voorkomen.