Dreigingsacteurs zijn waargenomen met behulp van de misleidende social engineering -tactiek die bekend staat als ClickFix om een veelzijdige achterdeur codenaam cornflake te implementeren.v3.

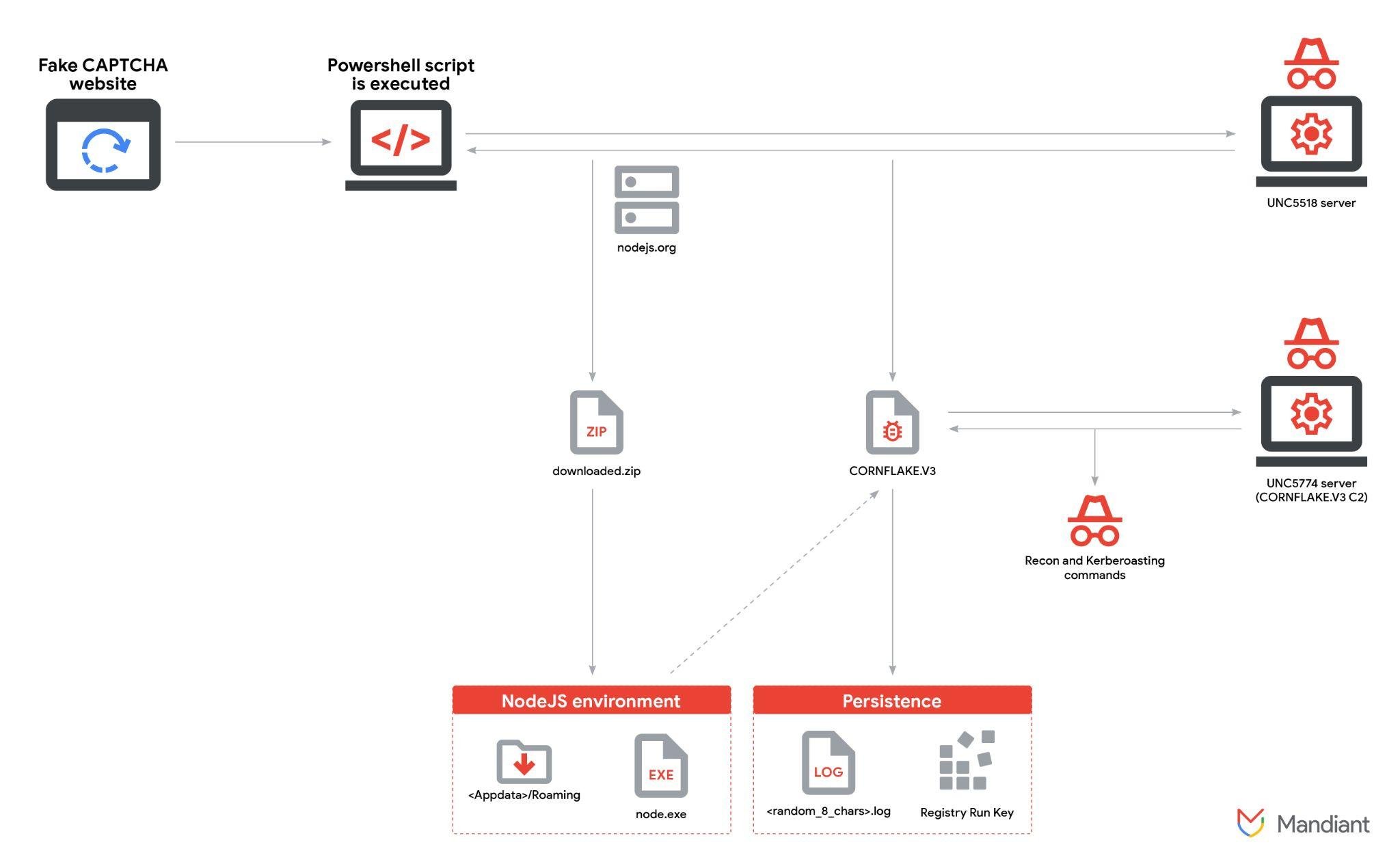

Google-eigendom Mandiant beschreef de activiteit, die het volgt als UNC5518, als onderdeel van een Access-as-a-Service-schema dat nep-captcha-pagina’s gebruikt als kunstaas om gebruikers te misleiden om initiële toegang tot hun systemen te bieden, die vervolgens worden gemoneteerd door andere bedreigingsgroepen.

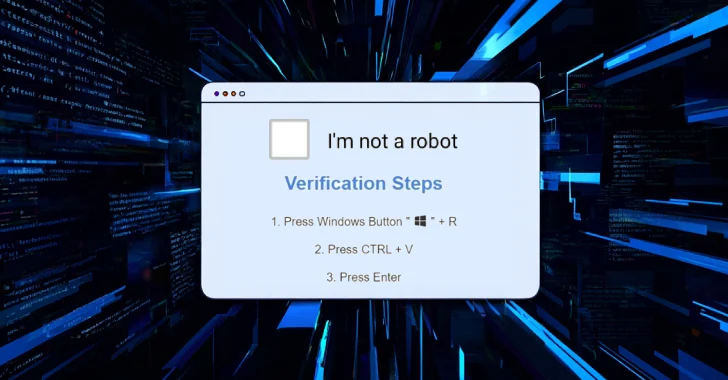

“De initiële infectievector, nagesynchroniseerd ClickFix, houdt in dat gebruikers op gecompromitteerde websites lokken om een kwaadaardig PowerShell -script te kopiëren en uit te voeren via het dialoogvenster Windows Run,” zei Google in een rapport dat vandaag is gepubliceerd.

De toegang tot UNC5518 wordt beoordeeld als gebruik door ten minste twee verschillende hackgroepen, UNC5774 en UNC4108, om een infectieproces met meerdere fasen te starten en extra payloads te laten vallen –

- UNC5774, een andere financieel gemotiveerde groep die Cornflake levert als een manier om verschillende latere ladingen in te zetten

- UNC4108, een dreigingsacteur met onbekende motivatie die PowerShell gebruikt om tools zoals Voltmarker en NetSupport Rat in te zetten

De aanvalsketen begint waarschijnlijk met het slachtoffer dat een nep -captcha -verificatiepagina belandt na interactie met zoekresultaten die gebruik maken van zoekmachineoptimalisatie (SEO) vergiftiging of kwaadaardige advertenties.

De gebruiker wordt vervolgens misleid om een kwaadwillende PowerShell-opdracht uit te voeren door het Windows Run-dialoogvenster te starten, dat vervolgens de druppel-lading van de volgende fase van een externe server uitvoert. Het nieuw gedownloade script controleert of het wordt uitgevoerd in een gevirtualiseerde omgeving en lanceert uiteindelijk Cornflake.v3.

Waargenomen in zowel JavaScript- als PHP-versies, is Cornflake.v3 een achterdeur die de uitvoering van payloads ondersteunt via HTTP, inclusief uitvoerbare bestanden, Dynamic-Link Libraries (DLL’s), JavaScript-bestanden, batchscripts en PowerShell-opdrachten. Het kan ook basissysteeminformatie verzamelen en naar een externe server verzenden. Het verkeer wordt geproduceerd via CloudFlare -tunnels in een poging om detectie te voorkomen.

“Cornflake.v3 is een bijgewerkte versie van cornflake.v2, die een aanzienlijk deel van de codebase deelt,” zei Mandiant onderzoeker Marco Galli. “In tegenstelling tot V2, die uitsluitend functioneerde als een downloader, beschikt V3 in dat host -persistentie via een register -run -toets en ondersteunt extra payloadtypen.”

Beide generaties verschillen duidelijk van hun voorloper, een C-gebaseerde downloader die TCP-sockets gebruikt voor command-and-control (C2) communicatie en alleen de mogelijkheid heeft om DLL-payloads uit te voeren.

Persistentie op de gastheer wordt bereikt door middel van Windows -registerveranderingen. Ten minste drie verschillende ladingen worden geleverd via Cornflake.v3. Dit omvat een Active Directory Reconnaissance Utility, een script om referenties te oogsten via kerberoasting, en een andere achterdeur aangeduid als Windytwist.Sea, een C -versie van Windytwist die ondersteunt door het doorgeven van TCP -verkeer, die een omgekeerde shell, uitvoerende commando’s en verwijderde zichzelf ondersteunt.

Selecteer versies van Windytwist.sea zijn ook waargenomen om lateraal te bewegen in het netwerk van de geïnfecteerde machine.

“Om de uitvoering van malware te verminderen via ClickFix, moeten organisaties het dialoogvenster Windows Run waar mogelijk uitschakelen,” zei Galli. “Regelmatige simulatie -oefeningen zijn cruciaal om deze en andere social engineering -tactieken tegen te gaan. Bovendien zijn robuuste logboek- en monitoringsystemen essentieel voor het detecteren van de uitvoering van daaropvolgende payloads, zoals die geassocieerd met cornflake.v3.”

USB -infectie daalt XMrig Miner

De openbaarmaking komt als het bedreigingsinlichtingenbedrijf dat een voortdurende campagne heeft gedetailleerd die USB -schijven in dienst heeft om andere gastheren te infecteren en sinds september 2024 cryptocurrency -mijnwerkers te infecteren.

“Dit toont de voortdurende effectiviteit van initiële toegang via geïnfecteerde USB -schijven,” zei Mandiant. “De lage kosten en het vermogen om netwerkbeveiliging te omzeilen, maken deze techniek een dwingende optie voor aanvallers.”

De aanvalsketen begint wanneer een slachtoffer wordt misleid in het uitvoeren van een Windows -snelkoppeling (LNK) in de gecompromitteerde USB -drive. Het LNK -bestand resulteert in de uitvoering van een visuele basiscript dat ook in dezelfde map is gelegen. Het script van zijn kant lanceert een batchscript om de infectie te initiëren –

- Dirtybulkeen C ++ DLL -launcher om de uitvoering van andere kwaadaardige componenten te initiëren, zoals Cutfail

- Kokereen C ++ malware-druppelaar die verantwoordelijk is voor het decoderen en installeren

- Highrepseen downloader die extra bestanden ophaalt om de volharding van pumpbench te garanderen

- Pompbankeen C ++ achterdeur die verkenning vergemakkelijkt, externe toegang biedt door een PostgreSQL -databaseserver te communiceren en XMRIG te downloaden

- Xmrigeen open-source software voor het mijnen van cryptocurrencies zoals Monero, Dero en Ravencoin

“Pumpbench verspreidt zich door USB -schijven te infecteren,” zei Mandiant. “Het scant het systeem op beschikbare schijven en maakt vervolgens een batchbestand, een VBScript -bestand, een snelkoppelingsbestand en een DAT -bestand.”