Een malware-campagne die de Xloader-malware distribueert, is waargenomen met behulp van de DLL-side-load-techniek door gebruik te maken van een legitieme applicatie geassocieerd met de Eclipse Foundation.

“De legitieme applicatie die in de aanval wordt gebruikt, Jarsigner, is een bestand dat is gemaakt tijdens de installatie van het IDE -pakket gedistribueerd door de Eclipse Foundation,” zei het Ahnlab Security Intelligence Center (ASEC). “Het is een hulpmiddel voor het ondertekenen van potten (Java Archive) -bestanden.”

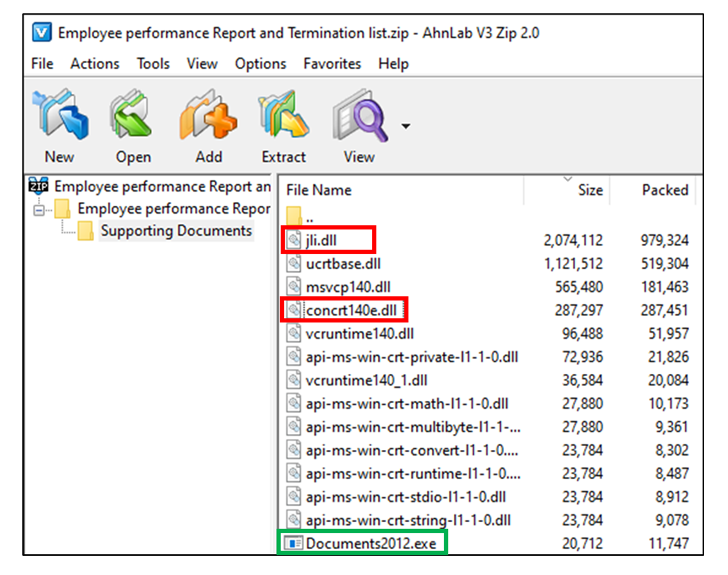

Het Zuid -Koreaanse cybersecuritybedrijf zei dat de malware wordt gepropageerd in de vorm van een gecomprimeerd zip -archief dat het legitieme uitvoerbare bestand omvat, evenals de DLL’s die aan de kant zijn geladen om de malware te lanceren –

Documents2012.exe, een hernoemde versie van de legitieme jarsigner.exe binaire jli.dll, een dll -bestand dat door de dreigingsacteur is gewijzigd om concrt140e.dll concrt140e.dll, de xloader payload te decoderen en te injecteren

De aanvalsketen gaat over naar de kwaadaardige fase wanneer “documenten2012.exe” wordt uitgevoerd, waardoor de uitvoering van de geknoeid “jli.dll” -bibliotheek wordt geactiveerd om de xloader -malware te laden.

“Het Distributed Concrt140e.dll -bestand is een gecodeerde payload die is gedecodeerd tijdens het aanvalsproces en geïnjecteerd in het legitieme bestand ASPNET_WP.EXE voor uitvoering,” zei ASEC.

“De geïnjecteerde malware, xloader, steelt gevoelige informatie zoals de pc van de gebruiker en browserinformatie en voert verschillende activiteiten uit, zoals het downloaden van extra malware.”

Xloader, een opvolger van de Formbook Malware, werd voor het eerst in het wild gedetecteerd in 2020. Het is te koop beschikbaar aan andere criminele acteurs onder een malware-as-a-service (MAAS) -model. In augustus 2023 werd een MacOS -versie van de Information Stealer en Keylogger ontdekt die zich voordeed als Microsoft Office.

“Xloader-versies 6 en 7 omvatten extra obfuscatie- en coderingslagen die bedoeld zijn om kritische code en informatie te beschermen om op handtekeningen gebaseerde detectie te verslaan en omgekeerde engineering-inspanningen te compliceren,” zei ZScaler Threat Labz in een tweedelig rapport dat deze maand is gepubliceerd.

“Xloader heeft technieken geïntroduceerd die eerder werden waargenomen in Smokeloader, inclusief het coderen van delen van code tijdens runtime en NTDLL Hook -ontduiking.”

Verdere analyse van de malware heeft het gebruik van hard gecodeerde loklijsten aangetoond om echte command-and-control (C2) netwerkcommunicatie te combineren met verkeer naar legitieme websites. Zowel de lokvogels als echte C2 -servers worden gecodeerd met behulp van verschillende toetsen en algoritmen.

Zoals in het geval van malwarefamilies zoals Pushdo, is de bedoeling achter het gebruik van Decoys om netwerkverkeer te genereren naar legitieme domeinen om echt C2 -verkeer te verbergen.

DLL Side-loading is ook misbruikt door de Smartapesg (AKA ZPHP of HaneyManey) bedreigingsacteur om NetSupport Rat te leveren via legitieme websites gecompromitteerd met JavaScript-webinjecties, met de externe toegang Trojan die fungeert als een kondiging om de Stealc Stealer te laten vallen.

De ontwikkeling wordt geleverd als ZScaler gedetailleerde twee andere malware -laders met de naam Nodeloader en Riseloader die is gebruikt om een breed scala aan informatie -stealers, cryptocurrency -mijnwerkers en botnet -malware zoals Vidar, Lumma, Phemedrone, Xmrig en Socks5systemz te verspreiden.

“Riseloader en Risepro delen verschillende overeenkomsten in hun netwerkcommunicatieprotocollen, waaronder berichtstructuur, het initialisatieproces en de payloadstructuur,” merkte het op. “Deze overlappingen kunnen erop wijzen dat dezelfde dreigingsacteur achter beide malwarefamilies zit.”