Cybersecurity -onderzoekers hebben een nieuwe cryptojacking -campagne ontdekt die zich richt op publiek toegankelijke DevOps -webservers zoals die geassocieerd met Docker, Gitea en Hashicorp Consul en Nomad om cryptocurrencies illegaal te ontginnen.

Cloud -beveiligingsbedrijf Wiz, dat de activiteit onder de naam volgt Jinx-0132zei dat de aanvallers een breed scala aan bekende verkeerde configuraties en kwetsbaarheden exploiteren om de payload van de mijnwerker te leveren.

“Met name is deze campagne wat wij denken dat het de eerste publiekelijk gedocumenteerde exemplaar is van nomad -misverbonden die worden uitgebuit als een aanvalsvector in het wild,” zei onderzoekers Gili Tikochinski, Danielle Aminov en Merav Bar in een rapport dat werd gedeeld met het hacker -nieuws.

Wat deze aanvallen verder oplevert, is dat de slechte acteurs de benodigde tools rechtstreeks van Github -repositories downloaden in plaats van hun eigen infrastructuur te gebruiken voor verzameldoeleinden. Het gebruik van kant-en-klare tools wordt gezien als een opzettelijke poging om toeschrijving te cloud.

Van Jinx-0132 wordt gezegd dat het Nomad-instanties heeft gecompromitteerd die honderden klanten beheren die, gezien de gecombineerde CPU- en RAM-middelen, tienduizenden dollars per maand zouden kosten. Dit dient ook om de rekenkracht te benadrukken die de cryptojacking -activiteit stimuleert.

Het is vermeldenswaard dat misbruik van Docker API een bekend lanceerplatform is voor dergelijke aanvallen. Vorige week onthulde Kaspersky dat dreigingsacteurs zich richten op verkeerd geconfigureerde Docker API -instanties om ze in te schakelen bij een cryptocurrency -mijnbotnet.

Blootgestelde Docker API -instanties openen de deur voor dreigingsacteurs om kwaadaardige code uit te voeren door containers te spinnen die het hostbestandssysteem monteren of een cryptocurrency -afbeelding starten door standaard Docker -eindpunten op te roepen zoals “/containers/create” en “/containers/{id}/start.”

Wiz zei dat de dreigingsactoren ook profiteren van een kwetsbaarheid (bijv. CVE-2020-14144) of een verkeerde configuratie in Gitea, een lichtgewicht open-source oplossing voor het hosten van git-repositories, om een eerste voet in het doel te verkrijgen.

Specifiek is gebleken dat openbaar blootgestelde instanties van Gitea kwetsbaar zijn voor externe code -uitvoering als de aanvaller toegang heeft tot een bestaande gebruiker met toestemming om Git Hooks te maken, ze hebben versie 1.4.0 uitgevoerd, of de installatiepagina is ontgrendeld (IE, Install_Lock = False).

Hashicorp -consul zou ook de weg kunnen effenen voor willekeurige code -uitvoering als het systeem niet correct is geconfigureerd en het kan elke gebruiker met externe toegang tot de server tot de server registreren en gezondheidscontroles definiëren, die op zijn beurt een bash -opdracht kunnen bevatten die door de geregistreerde agent zal worden uitgevoerd.

“In de campagne georkestreerd door Jinx-0132 misbruikten ze deze mogelijkheid om kwaadaardige controles toe te voegen die in de praktijk gewoon mijnbouwsoftware uitvoeren,” zei Wiz. “Jinx-0132 voegt meerdere services toe met schijnbaar willekeurige namen waarvan het echte doel was om de XMRIG-payload te downloaden en uit te voeren.”

Jinx-0132 is ook waargenomen met het benutten van misconfiguraties in publiek blootgestelde Nomad Server API om meerdere nieuwe taken te maken op gecompromitteerde hosts die verantwoordelijk zijn voor het downloaden van de XMRIG Miner Payload van Github en het uitvoeren ervan. De aanvallen hangen af van het feit dat NOMAD niet beveiligd is om deze banen te creëren en uit te voeren.

“Deze standaardconfiguratie betekent effectief dat onbeperkte toegang tot de server -API kan worden neergestort op mogelijkheden voor externe code -uitvoering (RCE) op de server zelf en alle verbonden knooppunten,” zei Wiz.

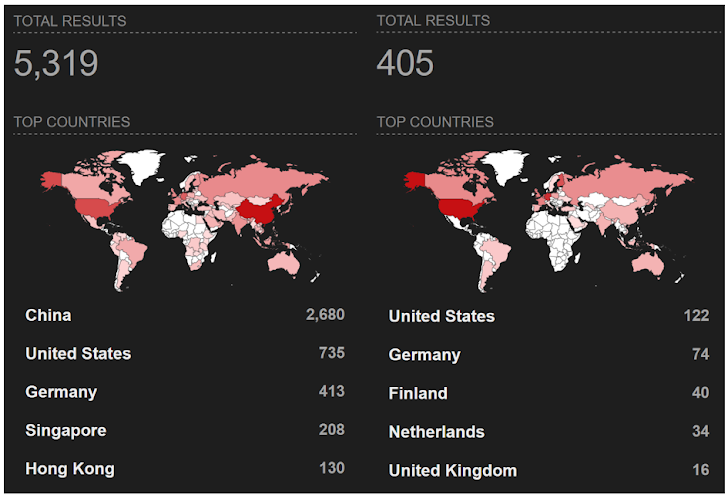

Volgens gegevens van Shodan zijn er meer dan 5.300 blootgestelde consul -servers en meer dan 400 blootgestelde nomad -servers over de hele wereld. Een meerderheid van de blootstellingen is geconcentreerd rond China, de Verenigde Staten, Duitsland, Singapore, Finland, Nederland en het Verenigd Koninkrijk.

Aanvaller maakt gebruik van internet-blootgestelde open webui-systeem om mijnwerker te runnen

De openbaarmaking komt wanneer Sysdig details onthulde van een malware-campagne die zich richt op Linux en Windows door een verkeerd geconfigureerd systeem te exploiteren dat Open WebUI host om een kunstmatige intelligentie (AI) te uploaden, door gegenereerd Python-script en uiteindelijk cryptocurrency-mijnwerkers leveren.

“De blootstelling aan internet stelde iedereen in staat om commando’s op het systeem uit te voeren – een gevaarlijke foutaanvallers zijn zich terdege bewust van en actief scannen”, zeiden beveiligingsonderzoekers Miguel Hernandez en Alessandra Rizzo in een rapport dat met de publicatie wordt gedeeld.

“Zodra de aanvallers het blootgestelde trainingssysteem ontdekten, begonnen ze Open WebUI -tools te gebruiken, een plug -insysteem dat werd gebruikt om LLM -mogelijkheden te verbeteren. Met open WebUI kunnen Python -scripts worden geüpload zodat LLM’s ze kunnen gebruiken om hun functionaliteit uit te breiden.

De Python-code, zei Sysdig, is ontworpen om cryptocurrency-mijnwerkers zoals T-Rex en XMRIG te downloaden en uit te voeren, creëert een SystemD-service voor persistentie en maakt gebruik van een Discord-webhook voor command-and-control (C2). De malware bevat ook bibliotheken zoals ProcessHider en Argvhider om het mijnbouwproces op Linux -systemen te verbergen en dient als een verdedigingsontduiking.

Op gecompromitteerde Windows-systemen gaat de aanval volgens vergelijkbare lijnen, maar houdt ook de implementatie van de Java Development Kit (JDK) in om een JAR-bestand (“Application-ref.Jar”) te downloaden van 185.208.159 (.) 155. Het JAR-bestand van zijn kant dient als een op Java gebaseerde lader om een secundaire potpayload uit te voeren.

De aanvalsketen culmineert met de uitvoering van twee bestanden “int_d.dat” en “int_j.dat”, waarvan de laatste is uitgerust om referenties te stelen die zijn geassocieerd met discord- en cryptocurrency -portemonnee -extensies geïnstalleerd in Google Chrome.

Sysdig zei dat er meer dan 17.000 open WebUI -instanties zijn die toegankelijk zijn via internet. Het is echter niet duidelijk hoeveel er daadwerkelijk verkeerd zijn geconfigureerd of vatbaar voor andere zwakke punten van de beveiliging.

“Accidentele verkeerde configuraties waarbij systemen zoals Open WebUI worden blootgesteld aan internet, blijven een ernstig probleem,” zeiden de onderzoekers. “De aanvaller richtte zich ook op zowel Linux- als Windows -systemen, met de Windows -versie inclusief geavanceerde infostealer- en ontwijkingstechnieken.”