De Noord-Korea-gekoppelde Lazarus -groep is gekoppeld aan een actieve campagne die gebruik maakt van nep LinkedIn -vacatures in de cryptocurrency- en reissectoren om malware te leveren die in staat zijn om Windows, MacOS en Linux -besturingssystemen te infecteren.

Volgens Cybersecurity Company Bitdefender begint de zwendel met een bericht dat op een professioneel sociaal media-netwerk wordt verzonden, waardoor ze worden verleid met de belofte van externe werkzaamheden, parttime flexibiliteit en goed loon.

“Zodra het doelwit interesse toont, ontvouwt het ‘wervingsproces’ zich, waarbij de oplichter om een CV of zelfs een persoonlijke GitHub -repository -link vraagt,” zei het Roemeense bedrijf in een rapport dat wordt gedeeld met het Hacker News.

“Hoewel schijnbaar onschuldig, kunnen deze verzoeken snode doeleinden dienen, zoals het oogsten van persoonlijke gegevens of het lenen van een fineer van legitimiteit aan de interactie.”

Zodra de gevraagde details zijn verkregen, gaat de aanval naar de volgende fase waar de dreigingsacteur, onder het mom van een recruiter, een link deelt naar een GitHub of Bitbucket -repository met een minimaal levensvatbaar product (MVP) -versie van een veronderstelde gedecentraliseerde uitwisseling ( Dex) projecteert en instrueert het slachtoffer om het te bekijken en hun feedback te geven.

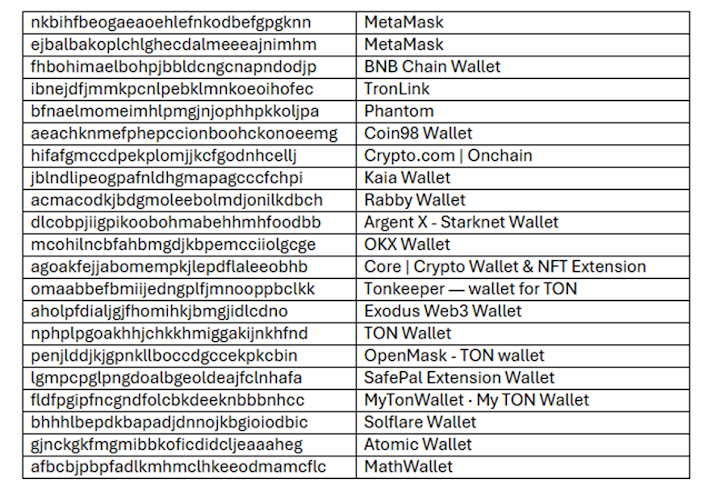

Aanwezig in de code is een verduisterd script dat is geconfigureerd om een volgende fase payload op te halen van API.NPoint (.) IO, een platformonafhankelijke JavaScript-informatie-staler die in staat is om gegevens te oogsten van verschillende cryptocurrency-portemonnee-extensies die kunnen worden geïnstalleerd op de slachtoffer browser.

De Stealer verdubbelt ook als lader om een op Python gebaseerde achterdeur op te halen die verantwoordelijk is voor het bewaken van wijzigingen in de klembordinhoud, het handhaven van persistente externe toegang en het laten vallen van extra malware.

In dit stadium is het vermeldenswaard dat de tactieken die zijn gedocumenteerd door Bitdefender -tentoonstelling overlapt met een bekende aanvalsactiviteitcluster nagesynchroniseerd besmettelijk interview (aka ontsteekte ontwikkeling en dev#popper), die is ontworpen om een JavaScript -stealer te laten vallen genaamd Beavertail en Python implantaat. .

De malware geïmplementeerd door middel van de Python-malware is een .NET Binairy die een Tor Proxy-server kan downloaden en starten om te communiceren met een command-and-control (C2) -server, exfiltreer basissysteeminformatie en leveren een andere payload die op zijn beurt, op zijn beurt , kunnen gevoelige gegevens overhangen, logtakels inlogt en een cryptocurrency -mijnwerker lanceren.

“De infectieketen van de dreigingsacteurs is complex, met kwaadaardige software geschreven in meerdere programmeertalen en het gebruik van een verscheidenheid aan technologieën, zoals meerlagige python-scripts die recursief decoderen en uitvoeren, een JavaScript-stealer die eerst browsergegevens oogst vóór het draaien naar Verdere payloads, en .NET-gebaseerde stagers die in staat zijn om beveiligingstools uit te schakelen, een TOR-proxy te configureren en crypto-mijnwerkers te lanceren, “zei Bitdefender.

Er zijn aanwijzingen dat deze inspanningen vrij wijdverbreid zijn, met rapporten die worden gedeeld op LinkedIn en Reddit, met kleine aanpassingen aan de algemene aanvalsketen. In sommige gevallen worden de kandidaten gevraagd om een Web3 -repository te klonen en lokaal uit te voeren als onderdeel van een interviewproces, terwijl ze in andere worden geïnstrueerd om opzettelijk geïntroduceerde bugs in de code op te lossen.

Een van de Bitbucket -repositories in kwestie verwijst naar een project genaamd “Miketoken_v2.” Het is niet langer toegankelijk op het codehostingplatform.

De openbaarmaking komt een dag nadat Sentinelone onthulde dat de besmettelijke interviewcampagne wordt gebruikt om een andere malware -codenaam flexibelret te leveren.