Een Russisch sprekende cybercriminaliteitsbende bekend als Crazy Evil is gekoppeld aan meer dan 10 actieve sociale media-oplichting die een breed scala aan op maat gemaakte kunstaas benutten om slachtoffers te misleiden en te misleiden om malware te installeren zoals Stealc, Atomic MacOS Stealer (aka AMOS), en Angel Drainer.

“Specialisatie in identiteitsfraude, diefstal van cryptocurrency en informatie-stelende malware, heeft Crazy Evil een goed gecoördineerd netwerk van mensenhandelaren-experts op het gebied van sociaal engineering die belast zijn met het omleiden van legitiem verkeer naar kwaadaardige phishing-pagina’s,” zei de Insikt Group van Future in een analyse in een analyse.

Het gebruik van een diverse malware -arsenaal cryptoscam -groep is een teken dat de dreigingsacteur zich richt op gebruikers van zowel Windows- als MacOS -systemen, waardoor een risico inhoudt voor het gedecentraliseerde financiële ecosysteem.

Crazy Evil is sinds minstens 2021 als actief beoordeeld, en functioneert voornamelijk als een Traffer -team dat belast is met het omleiden van legitiem verkeer naar kwaadaardige bestemmingspagina’s die worden beheerd door andere criminele bemanningen. Naar verluidt gerund door een dreigingsacteur die op Telegram bekend staat als @Abrahamcrazyevil, dient het meer dan 4.800 abonnees op het berichtenplatform (@crazyevilcorp).

“Ze hebben gekoppeld aan het verkeer naar deze Botnet-operators die van plan zijn om gebruikers op grote schaal te compromitteren, of specifiek naar een regio, of een besturingssysteem,” zei het Franse cybersecuritybedrijf Sekoia in een diep duikverslag over mensenhandel in augustus 2022.

“De belangrijkste uitdaging tegenover de mensenhandelaar is daarom om verkeer van hoge kwaliteit te genereren zonder bots, niet gedetecteerd of geanalyseerd door beveiligingsleveranciers, en uiteindelijk gefilterd door het verkeerstype. Met andere woorden, de activiteit van mensenhandel is een vorm van leadgeneratie.”

In tegenstelling tot andere oplichting die draaien om het opzetten van namaakwinkelsites om frauduleuze transacties te vergemakkelijken, richt Crazy Evil zich op de diefstal van digitale activa met niet-gunste tokens (NFT’s), cryptocurrencies, betaalkaarten en online bankrekeningen. Naar schatting heeft het meer dan $ 5 miljoen aan illegale inkomsten gegenereerd en tienduizenden apparaten wereldwijd gecompromitteerd.

Het heeft ook een nieuwe bekendheid gekregen in de nasleep van exit -zwendel met twee andere cybercriminaliteitsgroepen Markopolo en Cryptolove, die beide eerder door Sekoia werden geïdentificeerd als verantwoordelijk voor een ClickFix -campagne met behulp van nep Google Meet Pages in oktober 2024.

“Crazy Evil is expliciet het slachtoffer van de cryptocurrency-ruimte met op maat gemaakte speer-phishing kunstaas,” zei Future. “Crazy Evil Traffers nemen soms dagen of weken van verkenningstijd om operaties te reiken, doelen te identificeren en opdrachten te initiëren.”

Naast het orkestreren van aanvalsketens die informatie -stealers en portemonnee -drainers leveren, beweren de beheerders van de groep instructiemedewerkers en begeleiding te bieden voor zijn taffers en crypterdiensten voor kwaadaardige payloads en opscheppen van een aangesloten structuur om de activiteiten te delegeren.

Crazy Evil is de tweede cybercrime -groep na Telekopye die de afgelopen jaren wordt blootgesteld, en het concentreert zijn activiteiten rond Telegram. Nieuw aangeworven filialen worden geleid door een door de dreiging acteur -gecontroleerde telegram -bot naar andere privékanalen –

- Betalingendie inkomsten aankondigt voor handelaars

- Aanloopdie een auditspoorbaan biedt voor aanvallen van informatie -stealer, details over gestolen gegevens en als de doelen herhaalde slachtoffers zijn

- Infodie regelmatige administratieve en technische updates biedt voor handelaars

- Wereldwijde chatdie dient als een belangrijke communicatieruimte voor discussies, variërend van werk tot memes

De cybercriminaliteitsgroep is gevonden om zes sub -teams, Avland, getypt, deland, zoomland, defi en kevland te omvatten, die elk zijn toegeschreven aan een specifieke zwendel waarbij slachtoffers worden gedupeerd om de tool te installeren van nepwebsites –

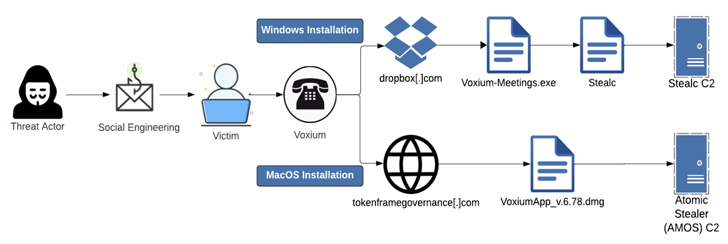

- Avland (aka avs | rg of arvenge), die gebruik maakt van het werkaanbod en investeringszwendel om Stealc- en Amos -stealers te propageren onder het mom van een Web3 -communicatietool genaamd Voxium (“VoxiumCalls (.) Com”)

- Getyptdie de AMOS Stealer propageert onder het mom van een kunstmatige intelligentiesoftware genaamd Typerdex (“TyperDex (.) Ai”)

- Delanddie de AMOS Stealer propageert onder het mom van een community -ontwikkelingsplatform met de naam Demeet (“Demeet (.) App”)

- Zoomlanddie gebruik maakt van generieke zwendel die zich voordoet als Zoom en WeChat (“App-Whechat (.) Com”) om de AMOS Stealer te propageren

- Defidie de AMOS -stealer propageert onder het mom van een digitale activabeheerplatform met de naam Selenium Finance (“Selenium (.) Fi”)

- Kevlanddie de AMOS-stealer propageert onder het mom van een AI-versterkte virtuele vergadersoftware genaamd Gatherum (“Gatherum (.) CA”)

“Aangezien Crazy Evil succes blijft behalen, zullen andere cybercriminele entiteiten waarschijnlijk zijn methoden emuleren en beveiligingsteams dwingen om voortdurend waakzaam te blijven om wijdverbreide inbreuken en erosie van vertrouwen binnen de cryptocurrency-, gaming- en softwaresectoren te voorkomen, zei Future.

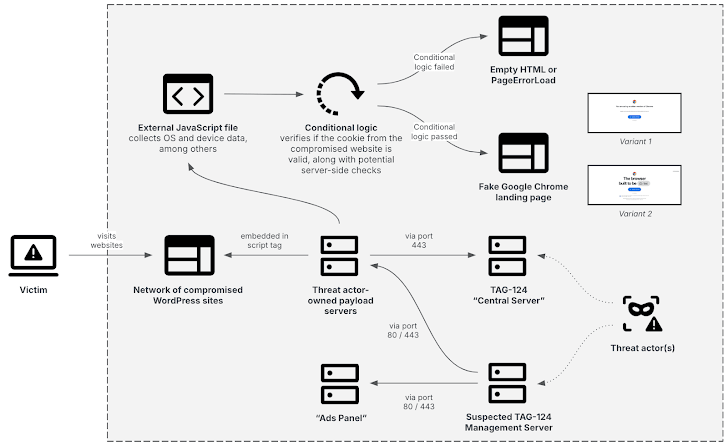

De ontwikkeling komt wanneer het Cybersecurity Company een verkeersdistributiesysteem (TDS) heeft blootgesteld dat TAG-124 wordt genoemd, die overlapt met activiteitenclusters bekend als LandUpdate808, 404 TDS, Kongtuke en Chaya_002. Meerdere bedreigingsgroepen, waaronder die geassocieerd met ransomware van Rhysida, Interlock Ransomware, TA866/Asylum Ambuscade, Socgholish, D3F@CK Loader en TA582 zijn gevonden om de TDS te gebruiken in hun eerste infectiessequenties.

“TAG-124 bestaat uit een netwerk van gecompromitteerde WordPress-sites, acteur-gecontroleerde payload-servers, een centrale server, een vermoedelijke managementserver, een extra paneel en andere componenten,” zei het. “Als bezoekers voldoen aan specifieke criteria, tonen de gecompromitteerde WordPress -websites nep Google Chrome Update -bestemmingspagina’s, die uiteindelijk leiden tot malware -infecties.”

Opgenomen Future merkte ook op dat het gedeelde gebruik van TAG-124 de verbinding tussen Rhysida en interlock ransomware-stammen versterkt, en dat recente variaties van TAG-124-campagnes de ClickFix-techniek hebben gebruikt om bezoekers te instrueren om een opdracht te executeren die voor hun klemboard is gekoppeld aan hun klemboard Start de malware -infectie.

Sommige van de payloads die als onderdeel van de aanval zijn geïmplementeerd, zijn onder meer Remcos Rat en Cleanuploader (aka Broomstick of Oyster), waarvan de laatste dient als een leiding voor Rhysida en interlock ransomware.

Gecompromitteerde WordPress-sites, in totaal meer dan 10.000, zijn ook ontdekt dat ze als een distributiekanaal voor AMOS en Socgholish fungeren als onderdeel van wat is beschreven als een aanval op cliëntzijde.

“JavaScript geladen in de browser van de gebruiker genereert de neppagina in een iframe,” zei C/Side -onderzoeker Himanshu Anand. “De aanvallers gebruiken verouderde WordPress-versies en plug-ins om detectie moeilijker te maken voor websites zonder dat een client-side monitoringtool op zijn plaats is.”

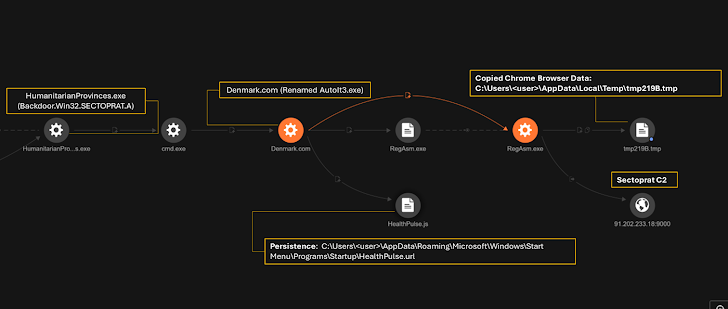

Bovendien hebben bedreigingsacteurs de trust gebruikt die is geassocieerd met populaire platforms zoals GitHub om kwaadaardige installateurs te hosten die leiden tot de inzet van Lumma Stealer en andere payloads zoals Sectoprat, Vidar Stealer en Cobalt Strike Beacon.

De activiteit van Trend Micro vertoont belangrijke overlappingen met tactieken die worden toegeschreven aan een dreigingsacteur die Stargazer Goblin wordt genoemd, die een track record heeft van het gebruik van GitHub -repositories voor payload distributie. Een cruciaal verschil is echter dat de infectieketen begint met geïnfecteerde websites die omleiden naar kwaadwillende GitHub -release -links.

“De distributiemethode van Lumma Stealer blijft evolueren, waarbij de dreigingsacteur nu GitHub -repositories gebruikt om malware te hosten,” zeiden beveiligingsonderzoekers Buddy Tancio, Fe Cureg en Jovit Samaniego.

“Het Malware-as-a-Service (MAAS) -model biedt kwaadaardige acteurs een kosteneffectieve en toegankelijke middelen om complexe cyberaanvallen uit te voeren en hun kwaadaardige doelstellingen te bereiken, waardoor de verdeling van bedreigingen zoals Lumma Stealer wordt vergemakkelijkt.”