Google zei dat het een “nieuwe en krachtige” exploitkit heeft geïdentificeerd, genaamd Coruna (ook bekend als CryptoWaters) gericht op Apple iPhone-modellen met iOS-versies tussen 13.0 en 17.2.1.

De exploitkit bevatte vijf volledige iOS-exploitketens en in totaal 23 exploits, aldus Google Threat Intelligence Group (GTIG). Het is niet effectief tegen de nieuwste versie van iOS. De bevindingen werden voor het eerst gerapporteerd door WIRED.

“De technische kernwaarde van deze exploitkit ligt in de uitgebreide verzameling iOS-exploits, waarbij de meest geavanceerde gebruikmaken van niet-openbare exploitatietechnieken en mitigatie-bypasses”, aldus GTIG. “Het raamwerk rondom de exploitkit is buitengewoon goed ontworpen; de exploitonderdelen zijn allemaal op natuurlijke wijze met elkaar verbonden en gecombineerd met behulp van gemeenschappelijke hulpprogramma’s en exploitatieframeworks.”

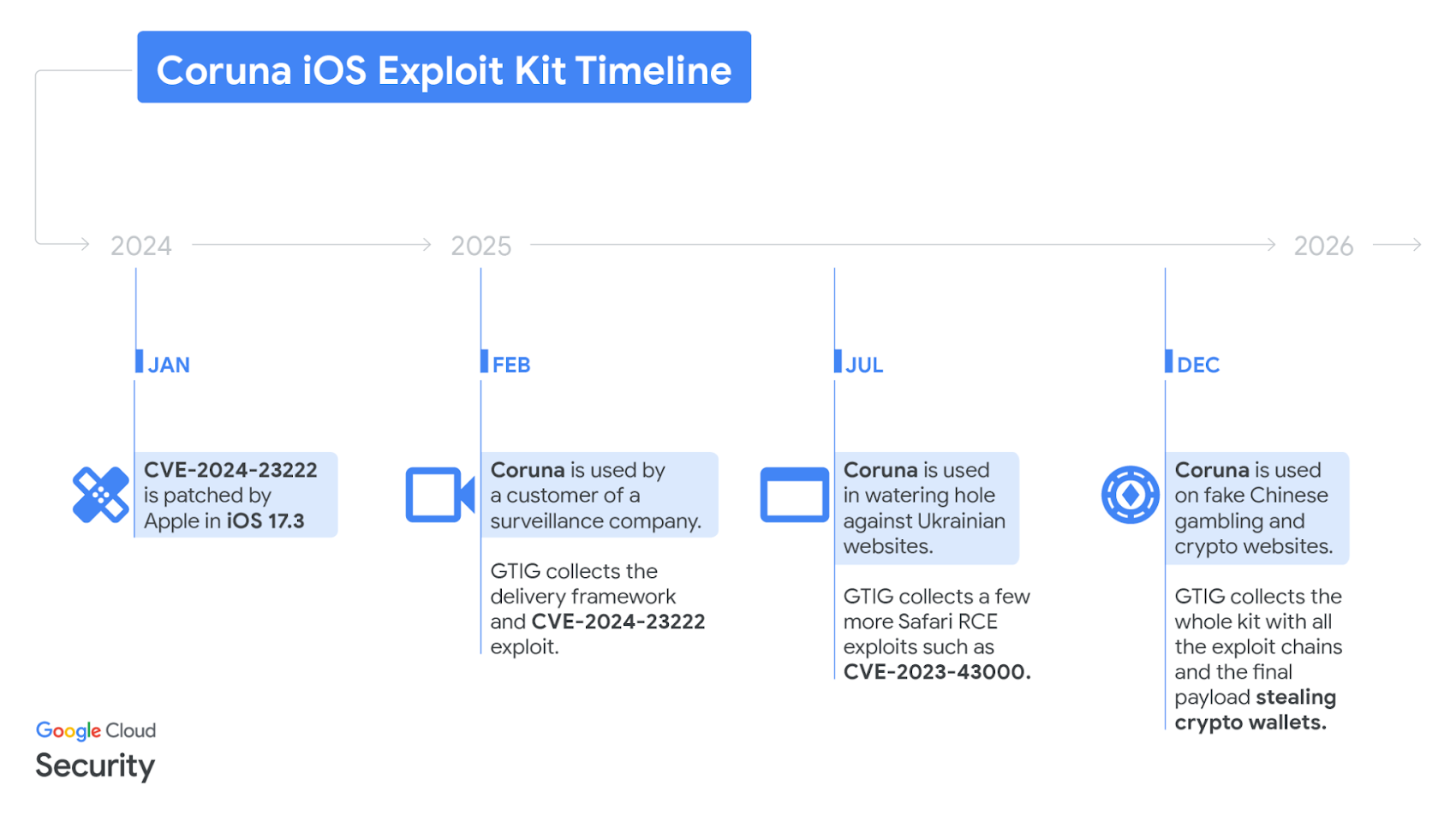

Het pakket zou sinds februari 2025 onder meerdere dreigingsactoren hebben gecirculeerd, waarbij het van een commerciële surveillance-operatie overging op een door de overheid gesteunde aanvaller, en uiteindelijk in december naar een financieel gemotiveerde dreigingsacteur die vanuit China opereerde.

Het is momenteel niet bekend hoe de exploitkit van eigenaar is veranderd, maar de bevindingen wijzen op een actieve markt voor tweedehands zero-day exploits, waardoor andere bedreigingsactoren deze voor hun eigen doeleinden kunnen hergebruiken. In een gerelateerd rapport zei iVerify dat de exploitkit overeenkomsten vertoont met eerdere raamwerken die zijn ontwikkeld door bedreigingsactoren die banden hebben met de Amerikaanse overheid.

“Coruna is een van de belangrijkste voorbeelden die we hebben gezien van geavanceerde mogelijkheden op spyware-niveau die zich verspreiden van commerciële surveillanceleveranciers in de handen van nationale actoren en uiteindelijk grootschalige criminele operaties”, aldus iVerify.

De leverancier van mobiele beveiliging zei dat het gebruik van het geavanceerde exploit-framework de eerste waargenomen massale uitbuiting van iOS-apparaten markeert, wat aangeeft dat spyware-aanvallen verschuiven van zeer gericht naar breed inzetbaar.

Google zei dat het begin vorig jaar voor het eerst delen van een iOS-exploitketen had vastgelegd die werd gebruikt door een klant van een niet nader genoemd surveillancebedrijf, waarbij de exploits werden geïntegreerd in een nog nooit eerder vertoond JavaScript-framework. Het raamwerk is ontworpen om vingerafdrukken van het apparaat te maken om te bepalen of het echt is en om details te verzamelen, waaronder het specifieke iPhone-model en de iOS-softwareversie waarop het draait.

Het raamwerk laadt vervolgens de juiste WebKit Remote Code Execution (RCE)-exploit op basis van de vingerafdrukgegevens, gevolgd door het uitvoeren van een pointer authenticatiecode (PAC)-bypass. De exploit in kwestie heeft betrekking op CVE-2024-23222, een typeverwarringsbug in WebKit die in januari 2024 door Apple werd gepatcht met iOS 17.3 en iPadOS 17.3 en iOS 16.7.5 en iPadOS 16.7.5.

Snel vooruit naar juli 2025, werd hetzelfde JavaScript-framework gedetecteerd op het domein ‘cdn.uacounter(.)com’, dat als een verborgen iFrame werd geladen op gecompromitteerde Oekraïense websites. Dit omvatte websites voor industriële apparatuur, detailhandelsinstrumenten, lokale diensten en e-commerce. Er wordt aangenomen dat een vermoedelijke Russische spionagegroep genaamd UNC6353 achter de campagne zit.

Het interessante aan de activiteit was dat het raamwerk alleen aan bepaalde iPhone-gebruikers vanaf een specifieke geolocatie werd geleverd. De exploits die als onderdeel van het raamwerk werden ingezet, bestonden uit CVE-2024-23222, CVE-2022-48503 en CVE-2023-43000, waarvan de laatste een ‘use-after-free’-fout in WebKit is.

Het is vermeldenswaard dat CVE-2023-43000 door Apple werd aangepakt in iOS 16.6 en iPadOS 16.6, uitgebracht in juli 2023. De opmerkingen bij de beveiligingsrelease werden echter pas op 11 november 2025 bijgewerkt met een vermelding voor de kwetsbaarheid.

De derde keer dat het JavaScript-framework in het wild werd gedetecteerd, was in december 2025. Een cluster van nep-Chinese websites, waarvan de meeste gerelateerd waren aan financiën, bleek de iOS-exploitkit te laten vallen nadat gebruikers de opdracht hadden gekregen deze vanaf een iPhone of iPad te bezoeken voor een betere gebruikerservaring. De activiteit wordt toegeschreven aan een bedreigingscluster dat wordt bijgehouden als UNC6691.

Zodra deze websites toegankelijk zijn via een iOS-apparaat, wordt een verborgen iFrame geïnjecteerd om de Coruna-exploitkit te leveren die CVE-2024-23222 bevat. De levering van de exploit werd in dit geval niet beperkt door geolocatiecriteria.

Verdere analyse van de infrastructuur van de bedreigingsactoren leidde tot de ontdekking van een debug-versie van de exploitkit, samen met verschillende voorbeelden van vijf volledige iOS-exploitketens. Er zijn in totaal 23 exploits geïdentificeerd, verspreid over versies van iOS 13 tot iOS 17.2.1.

Enkele van de CVE’s die door de kit worden uitgebuit en de overeenkomstige iOS-versies waarop ze zich richten, worden hieronder vermeld:

“Photon en Gallium maken misbruik van kwetsbaarheden die ook als zero-days werden gebruikt als onderdeel van Operatie Triangulatie”, aldus Google. “De Coruna-exploitkit bevat ook herbruikbare modules om de exploitatie van de bovengenoemde kwetsbaarheden te vergemakkelijken.”

In juni 2023 beweerde de Russische regering dat de campagne het werk was van de Amerikaanse National Security Agency, waarbij zij deze ervan beschuldigde “enkele duizenden” Apple-apparaten van binnenlandse abonnees en buitenlandse diplomaten te hacken als onderdeel van een “verkenningsoperatie”.

Er is waargenomen dat UNC6691 de exploit bewapent om een stager binaire codenaam PlasmaLoader (ook bekend als PLASMAGRID) te leveren die is ontworpen om QR-codes van afbeeldingen te decoderen en extra modules uit te voeren die zijn opgehaald van een externe server, waardoor het cryptocurrency-portefeuilles of gevoelige informatie uit verschillende apps zoals Base, Bitget Wallet, Exodus en MetaMask kan exfiltreren.

“Het implantaat bevat een lijst met hardgecodeerde C2’s, maar heeft een terugvalmechanisme voor het geval de servers niet reageren”, voegde GTIG eraan toe. “Het implantaat integreert een aangepast algoritme voor het genereren van domeinen (DGA) met behulp van de string ‘lazarus’ als zaad om een lijst met voorspelbare domeinen te genereren. De domeinen zullen 15 tekens hebben en .xyz als TLD gebruiken. De aanvallers gebruiken de openbare DNS-resolver van Google om te valideren of de domeinen actief zijn.”

Een opmerkelijk aspect van Coruna is dat het de uitvoering overslaat op apparaten in de Lockdown-modus of als de gebruiker privé aan het browsen is. Om de dreiging tegen te gaan, wordt iPhone-gebruikers geadviseerd om hun apparaten up-to-date te houden en de Lockdown-modus in te schakelen voor verbeterde beveiliging.