De bedreigingsacteur bekend als Commando Kat is gekoppeld aan een voortdurende cryptojacking-aanvalscampagne die slecht beveiligde Docker-instanties gebruikt om cryptocurrency-mijnwerkers in te zetten voor financieel gewin.

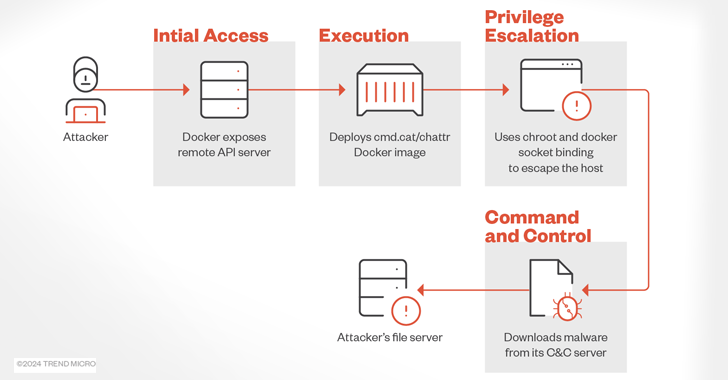

“De aanvallers gebruikten de cmd.cat/chattr docker-imagecontainer die de payload ophaalt uit hun eigen command-and-control (C&C) infrastructuur”, zeiden Trend Micro-onderzoekers Sunil Bharti en Shubham Singh in een analyse van donderdag.

Commando Cat, zo genoemd vanwege het gebruik van het open-source Commando-project om een goedaardige container te genereren, werd eerder dit jaar voor het eerst gedocumenteerd door Cado Security.

De aanvallen worden gekenmerkt door het aanvallen van verkeerd geconfigureerde externe API-servers van Docker om een Docker-image met de naam cmd.cat/chattr in te zetten, die vervolgens wordt gebruikt als basis om een container te instantiëren en uit zijn grenzen te breken met behulp van de opdracht chroot, en toegang te krijgen tot de container. naar het hostbesturingssysteem.

De laatste stap bestaat uit het ophalen van het kwaadaardige binaire bestand met behulp van een curl- of wget-opdracht van een C&C-server (“leetdbs.anondns(.)net/z”) door middel van een shellscript. Er wordt vermoed dat het binaire bestand ZiggyStarTux is, een open-source IRC-bot gebaseerd op de Kaiten-malware (ook bekend als Tsunami).

“Het belang van deze aanvalscampagne ligt in het gebruik van Docker-images om cryptojacking-scripts op gecompromitteerde systemen te implementeren”, aldus de onderzoekers. “Deze tactiek stelt aanvallers in staat kwetsbaarheden in Docker-configuraties te misbruiken en tegelijkertijd detectie door beveiligingssoftware te omzeilen.”

De onthulling komt op het moment dat Akamai onthulde dat jarenlange beveiligingsfouten in ThinkPHP-applicaties (bijvoorbeeld CVE-2018-20062 en CVE-2019-9082) worden uitgebuit door een vermoedelijk Chinees sprekende bedreigingsacteur om een webshell genaamd Dama te leveren als onderdeel van een campagne die sinds 17 oktober 2023 loopt.

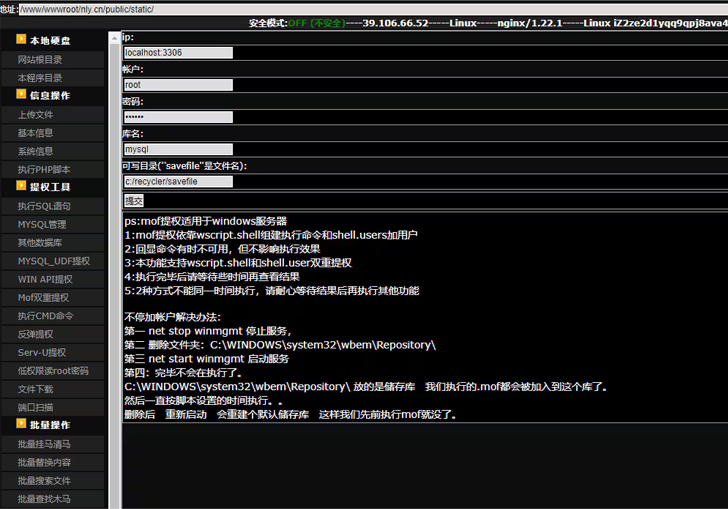

“De exploit probeert aanvullende versluierde code van een andere gecompromitteerde ThinkPHP-server op te halen om aanvankelijk voet aan de grond te krijgen”, aldus Akamai-onderzoekers Ron Mankivsky en Maxim Zavodchik. “Nadat ze het systeem succesvol hebben misbruikt, installeren de aanvallers een Chineestalige webshell met de naam Dama om blijvende toegang tot de server te behouden.”

De webshell is uitgerust met verschillende geavanceerde mogelijkheden om systeemgegevens te verzamelen, bestanden te uploaden, netwerkpoorten te scannen, bevoegdheden te escaleren en door het bestandssysteem te navigeren. Met dit laatste kunnen bedreigingsactoren bewerkingen uitvoeren zoals het bewerken, verwijderen en wijzigen van tijdstempels. verduisteringsdoeleinden.

“De recente aanvallen, afkomstig van een Chineessprekende tegenstander, benadrukken een aanhoudende trend waarbij aanvallers een volwaardige webshell gebruiken, ontworpen voor geavanceerde slachtoffercontrole”, aldus de onderzoekers. “Interessant is dat niet alle beoogde klanten ThinkPHP gebruikten, wat erop wijst dat de aanvallers zich zonder onderscheid op een breed scala aan systemen kunnen richten.”