Organisaties in Wit -Rusland, Kazachstan en Rusland zijn naar voren gekomen als het doelwit van een phishing -campagne die wordt uitgevoerd door een eerder hackinggroep zonder papieren genaamd Comicform Sinds ten minste april 2025.

De activiteit was voornamelijk gericht op industriële, financiële, toerisme, biotechnologie, onderzoek en handelssectoren, zei Cybersecurity Company F6 in een analyse die vorige week werd gepubliceerd.

De aanvalsketen omvat het verzenden van e -mails met onderwerpregels zoals “Wachten op het ondertekende document”, “factuur voor betaling”, of “Verzoeningswet voor handtekening”, dringt er bij ontvangers op aan een RR -archief te openen, waarbinnen er een Windows -uitvoerbaar bestand bestaat dat een masquerades als een PDF -document (bijv. “А аCach ас_Cach pdf 010.exe” bestaat. De berichten, geschreven in het Russisch of Engels, worden verzonden vanuit e-mailadressen die zijn geregistreerd in de Du, .By en .kz top-niveau domeinen.

Het uitvoerbare bestand is een verdoezelde .NET-lader die is ontworpen om een kwaadwillende DLL te starten (“MechMatrix Pro.Dll”), die vervolgens een derde fasen payload uitvoert, een andere DLL genaamd “Montero.dll” die dient als een druppel voor de formbook Malware, maar niet voordat hij een geplande taak maakt en Microsoft Defender Excusions to Evade Detection.

Interessant is dat het binair ook ook tumblr -links bevat die wijzen op volledig onschadelijke gifs van strip -superhelden zoals Batman, waardoor de dreigingsacteur zijn naam krijgt. “Deze afbeeldingen werden bij geen enkele aanval gebruikt, maar maakten slechts deel uit van de malwarecode,” zei F6 -onderzoeker Vladislav Kugan.

Analyse van de infrastructuur van Comicform heeft tekenen aangetoond dat phishing -e -mails ook zijn gericht tegen een niet -gespecificeerd bedrijf dat in juni 2025 in Kazachstan actief is en in april 2025 een Wit -Russische bank.

F6 zei ook dat het phishing-e-mails had gedetecteerd en geblokkeerd naar Russische productiebedrijven vanuit het e-mailadres van een in Kazachstan gevestigd industrieel bedrijf al recent op 25 juli 2025. Deze digitale missives geven aanstaande potentiële doelen om op een ingebedde link te klikken om hun account te bevestigen en een potentieel blok te vermijden.

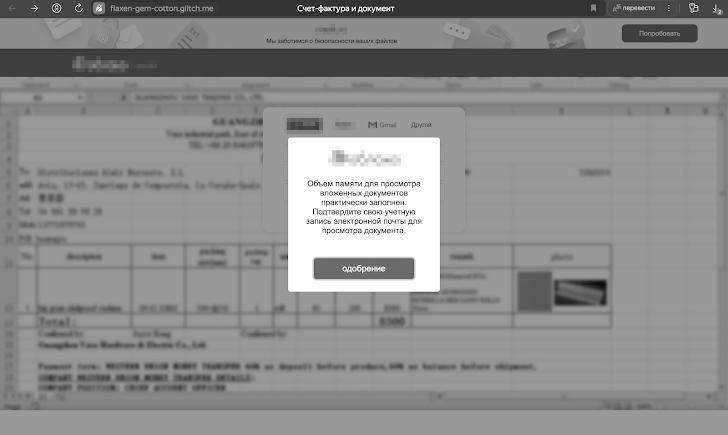

Gebruikers die op de link klikken, worden doorgestuurd naar een nep-bestemmingspagina die de inlogpagina van een binnenlandse documentbeheerservice nabootst om diefstal van de referenties te vergemakkelijken door de ingevoerde informatie naar een aanvullend domein te verzenden in de vorm van een HTTP-postverzoek.

“Bovendien is JavaScript -code gevonden in de pagina -body die het e -mailadres uit de URL -parameters extraheert, het invoerveld met ID =” e -mail “vult, haalt het domein uit het e -mailadres en stelt een screenshot in van de website van dat domein (via de screenshotapi (.) Net API) als de achtergrond van de phishing -pagina,” Kugan verklaarde.

De aanval gericht op de Wit-Russische bank omvatte het verzenden van een phishing-e-mail met een lokmiddel met een factuurthema om gebruikers te misleiden om hun e-mailadressen en telefoonnummers in een formulier in te voeren, die vervolgens worden vastgelegd en naar een extern domein worden verzonden.

“De groep valt Russische, Wit-Russische en Kazachse bedrijven uit verschillende sectoren aan, en het gebruik van Engelstalige e-mails suggereert dat de aanvallers zich ook richten op organisaties in andere landen,” zei F6. “De aanvallers maken gebruik van zowel phishing -e -mails die formook -malware distribueren en phishing -bronnen vermomd als webservices om toegang te oogsten.”

Pro-Russische groep richt zich op Zuid-Korea met formook

De openbaarmaking komt wanneer het NSHC Threatrecon-team details onthulde van een pro-Russische cybercriminaliteitsgroep die zich richt op productie-, energie- en halfgeleidersectoren in Zuid-Korea. De activiteit is toegeschreven aan een cluster genaamd SectorJ149 (aka UAC-0050).

De aanvallen, waargenomen in november 2024, begonnen met speer-phishing-e-mails die gericht zijn op leidinggevenden en werknemers met behulp van kunstaas met betrekking tot de aankopen van productiefaciliteiten of aanhalingstekens, wat leidt tot de uitvoering van grondstoffenmalwarefamilies zoals Lumma Stealer, Formbook en Remcos Rat door middel van een visueel basic script gedistribueerd als een microsoft-kabinet (CAB) archief.

Het Visual Basic -script is ontworpen om een PowerShell -opdracht uit te voeren dat een bitbucket- of Github -repository reikt om een JPG -afbeeldingsbestand op te halen, dat een uitvoerbaar bestand van de lader verbergt die verantwoordelijk is voor het starten van de uiteindelijke stealer en rattenpayloads.

“De PE-malware die rechtstreeks in het geheugengebied wordt uitgevoerd, is een lader-type malware die extra kwaadaardige gegevens downloadt die zijn vermomd als een tekstbestand (.txt) via een URL die is opgenomen in de verstrekte parameterwaarden, de decodeert en vervolgens de PE Malware genereert en uitvoert,” zei het Singaporean Cybersecurity Company.

“In het verleden opereerde de SectorJ149 -groep voornamelijk voor financieel gewin, maar de recente hackactiviteiten die gericht zijn op Koreaanse bedrijven worden verondersteld een sterke hacktivistische aard te hebben, met behulp van hackingtechnieken om politieke, sociale of ideologische berichten over te brengen.”