Er zijn drie verschillende ClickFix-campagnes gevonden die fungeren als leveringsvector voor de inzet van een macOS-informatiesteler genaamd MacSync.

“In tegenstelling tot traditionele, op exploits gebaseerde aanvallen, is deze methode volledig afhankelijk van gebruikersinteractie – meestal in de vorm van het kopiëren en uitvoeren van commando’s – waardoor het bijzonder effectief is tegen gebruikers die de implicaties van het uitvoeren van onbekende en versluierde terminalcommando’s misschien niet inzien”, aldus Sophos-onderzoekers Jagadeesh Chandraiah, Tonmoy Jitu, Dmitry Samosseiko en Matt Wixey.

Het is momenteel niet bekend of de campagnes het werk zijn van dezelfde bedreigingsacteur. Het gebruik van ClickFix-lokmiddelen om de malware te verspreiden werd in december 2025 ook opgemerkt door Jamf Threat Labs. De details van de drie campagnes zijn als volgt:

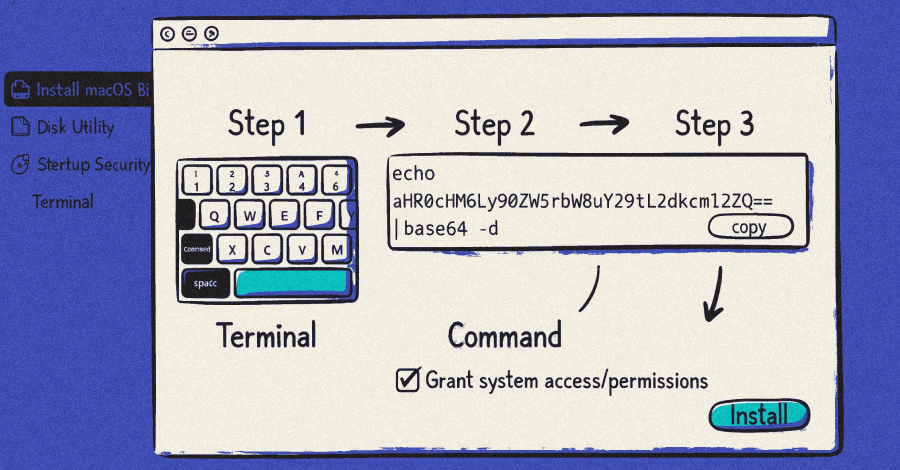

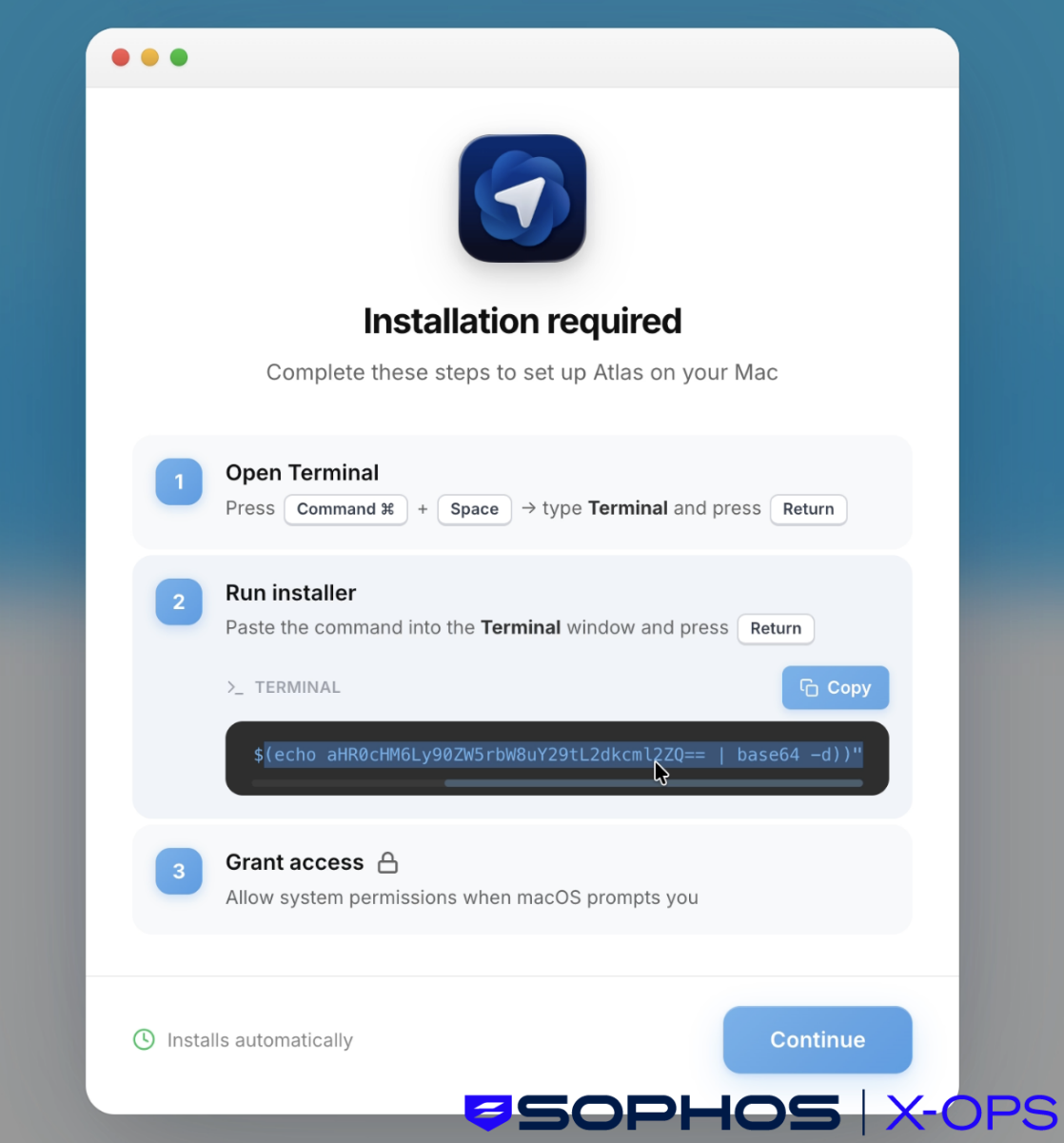

- November 2025: Een campagne waarbij de OpenAI Atlas-browser als lokaas werd gebruikt, geleverd via gesponsorde zoekresultaten op Google, om gebruikers naar een valse Google Sites-URL te leiden met een downloadknop die, wanneer erop werd geklikt, instructies weergeeft om de Terminal-app te openen en er een opdracht in te plakken. Met deze actie wordt een shellscript gedownload, dat de gebruiker vraagt het systeemwachtwoord in te voeren en MacSync uit te voeren met machtigingen op gebruikersniveau.

- December 2025: Een malvertisingcampagne die gebruik maakte van gesponsorde links die verband hielden met zoekopdrachten als ‘hoe u uw Mac kunt opruimen’ op Google om gebruikers naar gedeelde gesprekken op de legitieme OpenAI ChatGPT-site te leiden om de indruk te wekken dat de links veilig waren. De ChatGPT-gesprekken stuurden de slachtoffers door naar kwaadaardige landingspagina’s met een GitHub-thema, die gebruikers ertoe verleidden kwaadaardige opdrachten uit te voeren in de Terminal-app.

- Februari 2026: Een campagne gericht op België, India en delen van Noord- en Zuid-Amerika, waarbij een nieuwe variant van MacSync werd gedistribueerd, geleverd via ClickFix-lokmiddelen. De nieuwste versie ondersteunt dynamische AppleScript-payloads en uitvoering in het geheugen om statische analyses te omzeilen, gedragsdetecties te omzeilen en de respons op incidenten te bemoeilijken.

Het shellscript dat wordt gelanceerd nadat het Terminal-commando is uitgevoerd, is ontworpen om contact te maken met een hardgecodeerde server en de AppleScript-infostealer-payload op te halen, terwijl tegelijkertijd stappen worden ondernomen om bewijs van gegevensdiefstal te verwijderen. De stealer is uitgerust om een breed scala aan gegevens van gecompromitteerde hosts te verzamelen, waaronder het exfiltreren van inloggegevens, bestanden, sleutelhangerdatabases en zaadzinnen uit cryptocurrency-portefeuilles.

De nieuwste bevindingen suggereren dat de bedreigingsactoren de formule aanpassen om beveiligingstools een stap voor te blijven, terwijl ze het vertrouwen dat gepaard gaat met ChatGPT-gesprekken bewapenen om gebruikers ervan te overtuigen kwaadaardige opdrachten uit te voeren.

De nieuwe variant die in de meest recente campagne werd waargenomen, vertegenwoordigt waarschijnlijk de malware-ontwikkelaar die zich aanpast aan beveiligingsmaatregelen voor het besturingssysteem en de software om de effectiviteit te behouden, aldus Sophos. “Verfijningen van de typische Social Engineering-tactieken van ClickFix zijn daarom een manier waarop dergelijke campagnes zich in de toekomst kunnen blijven ontwikkelen.”

De afgelopen maanden hebben ClickFix-campagnes legitieme platforms zoals Cloudflare Pages (pages.dev), Squarespace en Tencent EdgeOne gebruikt om valse instructies te hosten voor het installeren van ontwikkelaarstools zoals Claude Code van Anthropic. De URL’s worden verspreid via kwaadaardige zoekmachineadvertenties.

De instructies misleiden, net als voorheen, slachtoffers om in plaats daarvan infostealer-malware zoals Amatera Stealer te installeren. De social engineering-aanval heeft de codenaam InstallFix of GoogleFix gekregen. Volgens Nati Tal, hoofd van Guardio Labs, leiden soortgelijke infectieketens tot de inzet van Alien infostealer op Windows en Atomic Stealer op macOS.

De PowerShell-opdracht die wordt uitgevoerd na het plakken en uitvoeren van de veronderstelde installatieopdracht voor Claude Code haalt een legitiem Chrome-extensiepakket op binnen een kwaadaardig HTML-toepassingsbestand (HTA), dat vervolgens een versluierde .NET-lader voor Alien in het geheugen lanceert, aldus Tal.

“Terwijl traditionele ClickFix-aanvallen de gebruiker een reden moeten geven om een opdracht uit te voeren: een valse CAPTCHA, een verzonnen foutmelding, een valse systeemprompt – heeft InstallFix daar niets van nodig”, aldus Push Security. “Het voorwendsel is simpelweg dat de gebruiker legitieme software wil installeren.”

Volgens Pillar Security zijn er tussen februari en maart 2026 minstens twintig verschillende malwarecampagnes geweest die zich richtten op kunstmatige intelligentie (AI) en vibe-coderingstools. Deze omvatten code-editors, AI-agents, platforms voor grote taalmodellen (LLM), door AI aangedreven browserextensies, AI-videogeneratoren en AI-bedrijfstools. Hiervan zijn er negen die zich zowel op Windows als macOS richten, terwijl nog eens zeven uitsluitend macOS-gebruikers treffen.

“De reden is duidelijk: gebruikers van AI/vibe-coderingstools neigen sterk naar macOS, en macOS-gebruikers hebben doorgaans waardevollere inloggegevens (SSH-sleutels, cloudtokens, cryptocurrency-wallets)”, zegt Pillar Security-onderzoeker Eilon Cohen.

“De ClickFix/InstallFix-techniek (gebruikers ertoe verleiden commando’s in Terminal te plakken) is uniek effectief tegen ontwikkelaars omdat curl | sh een legitiem installatiepatroon is. Homebrew, Rust, nvm en vele andere ontwikkelaarstools gebruiken dit exacte patroon. De kwaadaardige commando’s verbergen zich in het volle zicht.”

Het is onnodig om te zeggen dat het voordeel van ClickFix (en zijn varianten) ertoe heeft geleid dat de tactiek door meerdere bedreigingsactoren en -groepen is overgenomen. Dit omvat een kwaadaardig verkeersdistributiesysteem (TDS) genaamd KongTuke (ook bekend als 404 TDS, Chaya_002, LandUpdate808 en TAG-124), dat gecompromitteerde WordPress-websites en valse CAPTCHA-lokmiddelen gebruikt om een op Python gebaseerde trojan genaamd ModeloRAT af te leveren.

De aanvallers injecteren kwaadaardig JavaScript in legitieme WordPress-websites die gebruikers ertoe aanzetten een PowerShell-opdracht uit te voeren die verantwoordelijk is voor het initiëren van een meerfasig infectieproces om de trojan te implementeren.

“De groep blijft deze methode gebruiken naast de nieuwere CrashFix-techniek, die gebruikers ertoe verleidt een kwaadaardige browserextensie te installeren om een infectie te initiëren”, aldus Trend Micro. “De malware controleert specifiek of een systeem deel uitmaakt van een bedrijfsdomein en identificeert geïnstalleerde beveiligingstools voordat hij verdergaat, wat erop wijst dat de nadruk ligt op bedrijfsomgevingen in plaats van op opportunistische infecties.”

Dat is niet alles. KongTuke-campagnes zijn ook opgemerkt met behulp van DNS TXT-records in hun ClickFix-script. Deze DNS TXT-records voeren een opdracht uit om een PowerShell-script op te halen en uit te voeren.

Andere pastejacking-aanvallen in ClickFix-stijl die in het wild zijn gedetecteerd, worden hieronder vermeld:

- Gecompromitteerde websites gebruiken om lokmiddelen weer te geven voor ClickFix-pagina’s die Google’s ‘Aw Snap!’ nabootsen fout- of browserupdates om droppers, downloaders en kwaadaardige browserextensies te verspreiden.

- Het gebruik van ClickFix-lokvogels die worden aangeboden via malvertising/phishing-links om gebruikers naar kwaadaardige pagina’s te leiden die leiden tot de inzet van Remcos RAT.

- Het gebruik van een nep-CAPTCHA-verificatielokmiddel op een nepwebsite die een $TEMU airdrop-zwendel promoot om de uitvoering van een PowerShell-opdracht te activeren die willekeurige Python-code uitvoert die is opgehaald van een server.

- Het gebruiken van een nepwebsite die reclame maakt voor CleanMyMac om gebruikers te misleiden zodat ze een kwaadaardig Terminal-commando uitvoeren om een macOS-stealer met de naam SHub Stealer en backdoor-cryptocurrency-wallets zoals Exodus, Atomic Wallet, Ledger Wallet en Ledger Live in te zetten om de zaadzinnen te stelen.

- Het gebruik van een nep-CAPTCHA-verificatielokmiddel op besmette websites om een PowerShell-script uit te voeren dat een MSI-dropper levert, die vervolgens de Deno JavaScript-runtime installeert om versluierde code uit te voeren die uiteindelijk CastleRAT in het geheugen installeert door middel van een Python-lader genaamd CastleLoader.

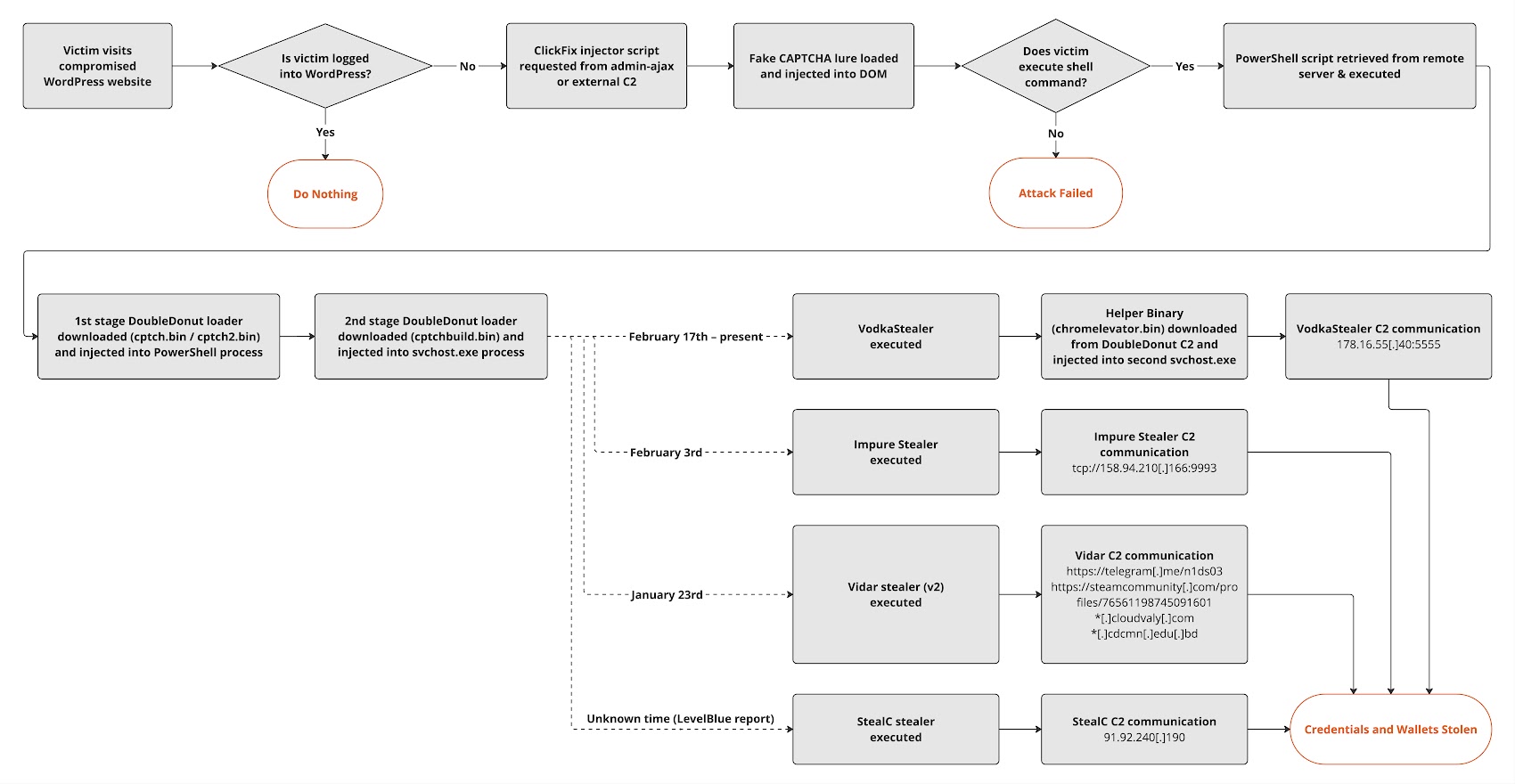

In een vorige week gepubliceerd rapport onthulde Rapid7 dat zeer vertrouwde WordPress-websites worden gecompromitteerd als onderdeel van een voortdurende, wijdverbreide campagne die is ontworpen om een ClickFix-implantaat te injecteren dat een menselijke verificatie-uitdaging van Cloudflare nabootst. De activiteit is actief sinds december 2025.

Er zijn meer dan 250 geïnfecteerde websites geïdentificeerd in ten minste 12 landen, waaronder Australië, Brazilië, Canada, Tsjechië, Duitsland, India, Israël, Singapore, Slowakije, Zwitserland, het Verenigd Koninkrijk en de VS. De websites zijn geïdentificeerd als regionale nieuwsmedia en lokale bedrijven.

Het uiteindelijke doel van dit kunstaas is om de Windows-systemen in gevaar te brengen met verschillende stealer-malwarefamilies: StealC Stealer, een verbeterde versie van Vidar Stealer, een .NET-stealer genaamd Impure Stealer, en een C++-stealer genaamd VodkaStealer. De gestolen gegevens kunnen vervolgens fungeren als startpunt voor financiële diefstal of vervolgaanvallen.

De exacte methode waarmee de WordPress-sites worden gehackt, is momenteel niet bekend. Er wordt echter vermoed dat het gaat om misbruik van onlangs onthulde beveiligingsfouten in WordPress-plug-ins en thema’s, eerder gestolen beheerdersreferenties of openbaar toegankelijke wp-admin-interfaces.

Om de dreiging tegen te gaan, wordt sitebeheerders geadviseerd om hun sites up-to-date te houden, sterke wachtwoorden te gebruiken voor beheerderstoegang, tweefactorauthenticatie (2FA) in te stellen en te scannen op verdachte beheerdersaccounts.

“De beste verdediging voor individuen die op internet surfen is om voorzichtig te blijven, een zero-trust-mentaliteit te handhaven, gerenommeerde beveiligingssoftware te gebruiken en zichzelf op de hoogte te houden van de nieuwste phishing- en ClickFix-tactieken die door kwaadwillende actoren worden gebruikt”, aldus Rapid7. “Een belangrijke conclusie uit dit rapport zou moeten zijn dat zelfs vertrouwde websites kunnen worden gecompromitteerd en als wapen kunnen worden ingezet tegen nietsvermoedende bezoekers.”