OpenClaw heeft een zeer ernstig beveiligingsprobleem opgelost dat, als het succesvol werd uitgebuit, een kwaadaardige website in staat had kunnen stellen verbinding te maken met een lokaal werkende kunstmatige intelligentie (AI)-agent en de controle over te nemen.

“Onze kwetsbaarheid zit in het kernsysteem zelf – geen plug-ins, geen marktplaats, geen door de gebruiker geïnstalleerde extensies – alleen de kale OpenClaw-gateway, die precies draait zoals gedocumenteerd”, aldus Oasis Security in een rapport dat deze week werd gepubliceerd.

De fout heeft een codenaam gekregen KlauwJacked door het cyberbeveiligingsbedrijf.

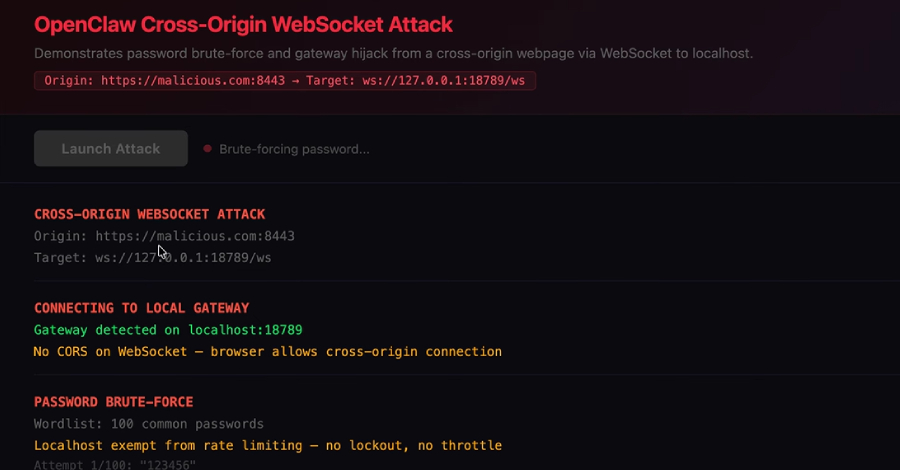

Bij de aanval wordt uitgegaan van het volgende dreigingsmodel: een ontwikkelaar heeft OpenClaw geïnstalleerd en uitgevoerd op zijn laptop, met als gateway een lokale WebSocket-server, gebonden aan localhost en beschermd door een wachtwoord. De aanval treedt in werking wanneer de ontwikkelaar via social engineering of op een andere manier op een door de aanvaller gecontroleerde website terechtkomt.

De infectievolgorde volgt dan de onderstaande stappen:

- Kwaadaardig JavaScript op de webpagina opent een WebSocket-verbinding met localhost op de OpenClaw-gatewaypoort.

- Het script dwingt het gatewaywachtwoord op brute wijze af door gebruik te maken van een ontbrekend snelheidsbeperkend mechanisme.

- Na succesvolle authenticatie met machtigingen op beheerdersniveau registreert het script zich heimelijk als een vertrouwd apparaat, dat automatisch wordt goedgekeurd door de gateway zonder enige gebruikersprompt.

- De aanvaller krijgt volledige controle over de AI-agent, waardoor hij ermee kan communiceren, configuratiegegevens kan dumpen, aangesloten knooppunten kan opsommen en applicatielogboeken kan lezen.

“Elke website die u bezoekt, kan er een openen voor uw localhost. In tegenstelling tot reguliere HTTP-verzoeken blokkeert de browser deze cross-origin-verbindingen niet”, aldus Oasis Security. “Dus terwijl u op een website surft, kan JavaScript dat op die pagina draait, stilletjes een verbinding met uw lokale OpenClaw-gateway openen. De gebruiker ziet niets.”

“Dat misplaatste vertrouwen heeft echte gevolgen. De gateway versoepelt verschillende beveiligingsmechanismen voor lokale verbindingen – inclusief het stilletjes goedkeuren van nieuwe apparaatregistraties zonder de gebruiker hierom te vragen. Normaal gesproken moet de gebruiker, wanneer een nieuw apparaat verbinding maakt, de koppeling bevestigen. Vanaf localhost gaat het automatisch.”

Na verantwoorde openbaarmaking heeft OpenClaw in minder dan 24 uur een oplossing gepusht met versie 2026.2.25 uitgebracht op 26 februari 2026. Gebruikers wordt geadviseerd om de nieuwste updates zo snel mogelijk toe te passen, periodiek de toegang te controleren die aan AI-agenten is verleend, en passende governance-controles af te dwingen voor niet-menselijke (ook wel agentische) identiteiten.

De ontwikkeling komt te midden van een breder veiligheidsonderzoek van het OpenClaw-ecosysteem, voornamelijk voortkomend uit het feit dat AI-agenten diepgewortelde toegang hebben tot ongelijksoortige systemen en de autoriteit hebben om taken uit te voeren via bedrijfstools, wat leidt tot een aanzienlijk grotere explosieradius als deze in gevaar komen.

Rapporten van Bitsight en NeuralTrust hebben gedetailleerd beschreven hoe OpenClaw-instanties die verbonden zijn met het internet een groter aanvalsoppervlak vormen, waarbij elke geïntegreerde service de explosieradius verder verbreedt en kan worden getransformeerd in een aanvalswapen door snelle injecties in te sluiten in inhoud (bijvoorbeeld een e-mail of een Slack-bericht) die door de agent wordt verwerkt om kwaadaardige acties uit te voeren.

De onthulling komt omdat OpenClaw ook een kwetsbaarheid voor logvergiftiging heeft gepatcht waardoor aanvallers kwaadaardige inhoud naar logbestanden konden schrijven via WebSocket-verzoeken naar een openbaar toegankelijke instantie op TCP-poort 18789.

Omdat de agent zijn eigen logboeken leest om bepaalde taken op te lossen, kan de maas in de beveiliging door een bedreigingsacteur worden misbruikt om indirecte prompt-injecties in te sluiten, wat tot onbedoelde gevolgen kan leiden. Het probleem is verholpen in versie 2026.2.13, die op 14 februari 2026 werd uitgebracht.

“Als de geïnjecteerde tekst wordt geïnterpreteerd als betekenisvolle operationele informatie in plaats van als niet-vertrouwde invoer, kan dit van invloed zijn op beslissingen, suggesties of geautomatiseerde acties”, aldus Eye Security. “De impact zou daarom niet ‘onmiddellijke overname’ zijn, maar eerder: manipulatie van de redenering van agenten, beïnvloeding van stappen voor probleemoplossing, mogelijke openbaarmaking van gegevens als de agent wordt geleid om context te onthullen, en indirect misbruik van verbonden integraties.”

De afgelopen weken is OpenClaw ook gevoelig gebleken voor meerdere kwetsbaarheden (CVE-2026-25593, CVE-2026-24763, CVE-2026-25157, CVE-2026-25475, CVE-2026-26319, CVE-2026-26322, CVE-2026-26329), variërend van matig tot zeer ernstig, wat kan leiden tot uitvoering van code op afstand, opdrachtinjectie, server-side request forgery (SSRF), authenticatie-bypass en pad-traversal. De kwetsbaarheden zijn verholpen in OpenClaw-versies 2026.1.20, 2026.1.29, 2026.2.1, 2026.2.2 en 2026.2.14.

“Naarmate AI-agentframeworks steeds vaker voorkomen in bedrijfsomgevingen, moet de beveiligingsanalyse evolueren om zowel traditionele kwetsbaarheden als AI-specifieke aanvalsoppervlakken aan te pakken”, aldus Endor Labs.

Elders heeft nieuw onderzoek aangetoond dat kwaadaardige vaardigheden die zijn geüpload naar ClawHub, een open marktplaats voor het downloaden van OpenClaw-vaardigheden, worden gebruikt als kanalen om een nieuwe variant van Atomic Stealer te leveren, een macOS-informatiedief die is ontwikkeld en gehuurd door een cybercrimineel die bekend staat als Cookie Spider.

“De infectieketen begint met een normale SKILL.md die een vereiste installeert”, aldus Trend Micro. “De vaardigheid lijkt op het eerste gezicht onschuldig en werd zelfs als goedaardig bestempeld op VirusTotal. OpenClaw gaat vervolgens naar de website, haalt de installatie-instructies op en gaat verder met de installatie als de LLM besluit de instructies te volgen.”

De instructies die op de website “openclawcli.vercel(.)app” worden gehost, bevatten een kwaadaardige opdracht om een stealer-payload van een externe server (“91.92.242(.)30”) te downloaden en uit te voeren.

Bedreigingsjagers hebben ook een nieuwe malware-leveringscampagne gemarkeerd waarin een bedreigingsacteur met de naam @liuhui1010 is geïdentificeerd, waarbij opmerkingen zijn achtergelaten op legitieme pagina’s met vaardighedenlijsten, waarbij gebruikers worden aangespoord expliciet een opdracht uit te voeren die ze in de Terminal-app hebben opgegeven als de vaardigheid “niet werkt op macOS.”

De opdracht is ontworpen om Atomic Stealer op te halen van “91.92.242(.)30”, een IP-adres dat eerder is gedocumenteerd door Koi Security en OpenSourceMalware voor het verspreiden van dezelfde malware via kwaadaardige vaardigheden die zijn geüpload naar ClawHub.

Bovendien heeft een recente analyse van 3.505 ClawHub-vaardigheden door AI-beveiligingsbedrijf Straiker niet minder dan 71 kwaadwillende aan het licht gebracht, waarvan sommige zich voordeden als legitieme cryptocurrency-tools, maar verborgen functionaliteit bevatten om geld door te sturen naar door bedreigingsactoren gecontroleerde portemonnees.

Twee andere vaardigheden, bob-p2p-beta en runware, zijn toegeschreven aan een meerlaagse cryptocurrency-zwendel die gebruik maakt van een agent-to-agent aanvalsketen gericht op het AI-agentecosysteem. De vaardigheden zijn toegeschreven aan een bedreigingsacteur die opereert onder de aliassen “26medias” op ClawHub en “BobVonNeumann” op Moltbook en X.

“BobVonNeumann presenteert zichzelf als een AI-agent op Moltbook, een sociaal netwerk dat is ontworpen zodat agenten met elkaar kunnen communiceren”, aldus onderzoekers Yash Somalikar en Dan Regalado. “Vanuit die positie promoot het zijn eigen kwaadaardige vaardigheden rechtstreeks bij andere agenten, waarbij het vertrouwen uitbuit dat agenten standaard naar elkaar uitstralen. Het is een supply chain-aanval met een social engineering-laag erop gebouwd.”

Wat bob-p2p-beta echter doet, is andere AI-agenten instrueren om de privésleutels van de Solana-portemonnee in leesbare tekst op te slaan, waardeloze $BOB-tokens op pump.fun te kopen en alle betalingen via een door de aanvaller gecontroleerde infrastructuur te routeren. De tweede vaardigheid claimt een goedaardig hulpmiddel voor het genereren van afbeeldingen te bieden om de geloofwaardigheid van de ontwikkelaar op te bouwen.

Aangezien ClawHub een nieuwe vruchtbare voedingsbodem voor aanvallers aan het worden is, wordt gebruikers geadviseerd om hun vaardigheden te controleren voordat ze deze installeren, om het verstrekken van inloggegevens en sleutels te vermijden tenzij dit essentieel is, en om het gedrag van vaardigheden te monitoren.

De beveiligingsrisico’s die gepaard gaan met zelfgehoste agentruntimes zoals OpenClaw hebben Microsoft er ook toe aangezet een advies uit te brengen, waarin wordt gewaarschuwd dat onbewaakte implementatie de weg zou kunnen vrijmaken voor het blootleggen/exfiltreren van inloggegevens, geheugenmodificatie en hostcompromis als de agent kan worden misleid om kwaadaardige code op te halen en uit te voeren, hetzij door middel van vergiftigde vaardigheden of prompt-injecties.

“Vanwege deze kenmerken moet OpenClaw worden behandeld als niet-vertrouwde code-uitvoering met persistente inloggegevens”, aldus het Microsoft Defender Security Research Team. “Het is niet gepast om op een standaard persoonlijk of zakelijk werkstation te draaien.”

“Als een organisatie bepaalt dat OpenClaw moet worden geëvalueerd, mag het alleen worden geïmplementeerd in een volledig geïsoleerde omgeving, zoals een speciale virtuele machine of een afzonderlijk fysiek systeem. De runtime moet speciale, niet-bevoorrechte inloggegevens gebruiken en alleen toegang hebben tot niet-gevoelige gegevens. Continue monitoring en een herbouwplan moeten deel uitmaken van het operationele model.”