Telecommunicatieorganisaties in Zuidoost-Azië zijn het doelwit van een door de staat gesponsorde dreigingsacteur die bekend staat als CL-STA-0969 om de afstandsbediening over gecompromitteerde netwerken te vergemakkelijken.

Palo Alto Networks Unit 42 zei dat het meerdere incidenten in de regio waarnam, waaronder een gericht op kritische telecommunicatie -infrastructuur tussen februari en november 2024.

De aanvallen worden gekenmerkt door het gebruik van verschillende tools om toegang op afstand mogelijk te maken, evenals de implementatie van CordScan, die locatiegegevens van mobiele apparaten kunnen verzamelen.

Het Cybersecurity Company zei echter dat het geen bewijs vond van gegevens -exfiltratie van de netwerken en systemen die het onderzocht. Evenmin waren er inspanningen van de aanvallers om te volgen of te communiceren met doelapparaten binnen mobiele netwerken.

“De dreigingsacteur achter CL-STA-0969 handhaafde High Operational Security (OPSEC) en gebruikte verschillende technieken voor defensie-ontduiking om detectie te voorkomen,” zeiden beveiligingsonderzoekers Renzon Cruz, Nicolas Bareil en Navin Thomas.

CL-STA-0969, per eenheid 42, deelt belangrijke overlappingen met een cluster gevolgd door Crowdstrike onder de naam Liminal Panda, een China-Nexus Spionage Group die is toegeschreven aan aanvallen gericht tegen telecommunicatie-entiteiten in Zuid-Azië en Afrika sinds minstens 2020 met het doel van intelligentie-verzameling.

Het is vermeldenswaard dat sommige aspecten van Liminal Panda’s TradeCraft eerder werden toegeschreven aan een andere dreigingsacteur genaamd Lightbasin (AKA UNC1945), die sinds 2016 ook de telecomsector heeft uitgekozen. Lightbasin, van zijn kant, overlapt met een derde cluster met een derde cluster met een derde cluster UNC2891, een financieel gemotiveerde bemot van de aanvallen op Automatic Machine (Atm) Infrastraste.

“Hoewel deze cluster aanzienlijk overlapt met liminale panda, hebben we ook overlappingen waargenomen bij aanvallersgereedschap met andere gerapporteerde groepen en activiteitsclusters, waaronder Light Basin, UNC3886, UNC2891 en UNC1945,” meldden de onderzoekers.

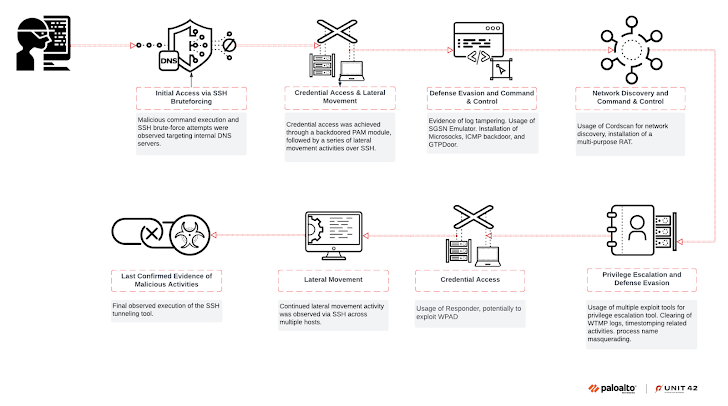

In ten minste één geval wordt aangenomen dat CL-STA-0969 brute-force-aanvallen op SSH-authenticatiemechanismen voor het eerste compromis heeft gebruikt, waardoor de toegang wordt gebruikt om verschillende implantaten te laten vallen, zoals-

- AutodoorEen kwaadaardige pluggable authenticatiemodule (PAM) die vergelijkbaar is met Slapstick (oorspronkelijk toegeschreven aan UNC1945) om diefstal van referenties uit te voeren en aanhoudende toegang te bieden tot de gecompromitteerde host via een hard gecodeerd magisch wachtwoord

- Cordscaneen netwerkscan- en pakketopvang hulpprogramma (eerder toegeschreven aan liminale panda)

- GTPDooreen malware die expliciet is ontworpen om te worden geïmplementeerd in telecomnetwerken die grenzen aan GPRS -zwervende beurzen

- Echobackdooreen passieve achterdeur die luistert voor ICMP Echo-aanvraagpakketten met instructies voor commando-and-control (C2) om de opdracht te extraheren en de resultaten van de uitvoering terug te sturen naar de server via een niet-gecodeerd ICMP Echo Antwoordpakket

- Serving GPRS Support Node (SGSN) Emulator (SGSNEMU)een emulatiesoftware naar tunnelverkeer via het telecommunicatienetwerk en omzeilen firewallbeperkingen (eerder toegeschreven aan liminale panda)

- Chronosrateen modulair elf binair getal dat in staat is tot uitvoering van shellcode, bestandsbewerkingen, keylogging, port forwarding, externe shell, screenshot capture en proxy -mogelijkheden

- Nodepdns (Intern aangeduid als MYDNS), een Golang -achterdeur die een onbewerkte socket maakt en passief luistert voor UDP -verkeer op poort 53 om inkomende opdrachten te parseren via DNS -berichten

“CL-STA-0969 Leveraged verschillende shell-scripts die een omgekeerde SSH-tunnel hebben vastgesteld, samen met andere functionaliteiten,” merkten eenheid 42 onderzoekers op. “CL-STA-0969 wist systematisch logboeken en verwijdert uitvoerbare bestanden wanneer ze niet langer nodig zijn, om een hoge mate van OPSEC te behouden.”

Adding to the already broad portfolio of malicious tools that the threat actor has deployed are Microsocks proxy, Fast Reverse Proxy (FRP), FScan, Responder, and ProxyChains, as well as programs to exploit flaws in Linux and UNIX-based systems (CVE-2016-5195, CVE-2021-4034, and CVE-2021-3156) to achieve privilege escalatie.

Naast het gebruik van een combinatie van op maat gemaakte en openbaar beschikbare tooling, zijn de dreigingsactoren gevonden om een aantal strategieën aan te nemen om onder de radar te vliegen. Dit omvat DNS-tunneling van verkeer, het routeren van verkeer door gecompromitteerde mobiele operators, het wissen van authenticatielogboeken, het uitschakelen van beveiligingsversterkte Linux (Selinux) en vermomde procesnamen met overtuigende namen die overeenkomen met de doelomgeving.

“CL-STA-0969 toont een diep begrip van telecommunicatieprotocollen en infrastructuur,” zei Unit 42. “De malware, tools en technieken onthullen een berekende inspanning om aanhoudende, heimelijke toegang te behouden. Het heeft dit bereikt door verkeer te proxyen via andere telecomknooppunten, gegevens te tunnelen met minder gescheurde protocollen en verschillende verdedigingsontduiking technieken te gebruiken.”

China beschuldigt Amerikaanse agentschappen van het richten van militaire en onderzoeksinstellingen

De openbaarmaking komt wanneer het National Computer Network Emergency Response Technical Team/Coordination Center van China (CNCERT) Amerikaanse inlichtingendiensten beschuldigde van het wapen van een Microsoft Exchange Zero-Day Exploit om defensie-gerelateerde informatie te stelen en meer dan 50 apparaten te kapen die behoren tot een “grote Chinese militaire onderneming” tussen juli 2022 en juli 2023.

Het bureau zei ook dat hightech militaire universiteiten, wetenschappelijk onderzoeksinstituten en ondernemingen in het land het doelwit waren van deze aanvallen om waardevolle gegevens van gecompromitteerde gastheren te overhevelen. Onder de doelstellingen was een Chinese militaire onderneming in de communicatie- en satellietinternetsectoren die van juli tot november 2024 werd aangevallen door het exploiteren van kwetsbaarheden in elektronische bestandssystemen, beweerde CNCert.

De attributie-inspanning weerspiegelt tactieken uit het Westen, die China herhaaldelijk de schuld heeft gegeven voor grote cyberaanvallen, waarbij de nieuwste zero-day exploitatie van Microsoft SharePoint Server wordt geteld.

Vorige maand gevraagd over Chinese hacking in ons telecomsystemen en diefstal van intellectueel eigendom op Fox News, zei de Amerikaanse president Donald Trump: “Je denkt niet dat we dat met hen aandoen? We doen. We doen veel dingen. Dat is de manier waarop de wereld werkt. Het is een vervelende wereld.”