Nieuw onderzoek van het Citizen Lab heeft aanwijzingen gevonden dat de Keniaanse autoriteiten een commerciële forensische extractietool, vervaardigd door het Israëlische bedrijf Cellebrite, hebben gebruikt om in te breken in de telefoon van een prominente dissident. Dit is daarmee het nieuwste geval van misbruik van de technologie gericht op het maatschappelijk middenveld.

De interdisciplinaire onderzoekseenheid van de Munk School of Global Affairs & Public Policy van de Universiteit van Toronto zei de indicatoren te hebben gevonden op een persoonlijke telefoon van Boniface Mwangi, een Keniaanse pro-democratische activist die plannen heeft aangekondigd om zich in 2027 kandidaat te stellen voor het presidentschap.

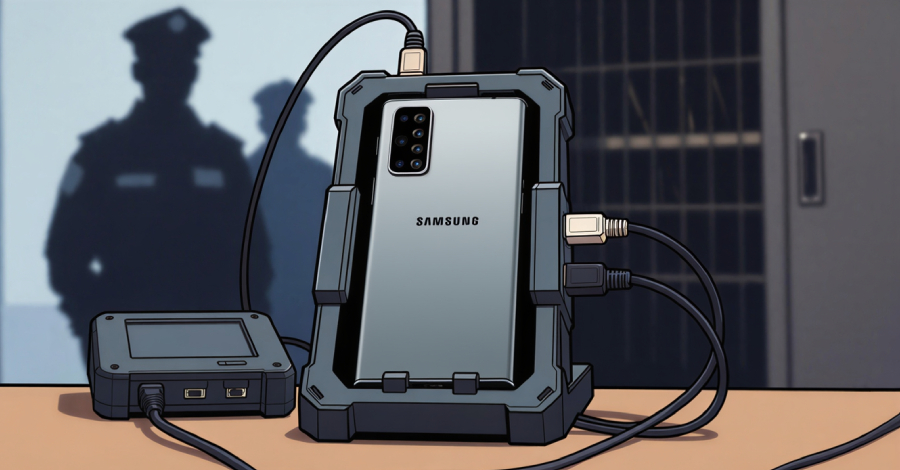

Concreet is gebleken dat de forensische extractietools van Cellebrite op zijn Samsung-telefoon werden gebruikt terwijl deze zich in politiehechtenis bevond na zijn arrestatie in juli 2025.

De telefoon werd bijna twee maanden later, in september, aan hem teruggegeven. Op dat moment ontdekte Mwangi dat de telefoon niet langer met een wachtwoord was beveiligd en kon worden ontgrendeld zonder dat er een wachtwoord nodig was. Er is met grote zekerheid vastgesteld dat de technologie van Cellebrite op of rond 20 juli en 21 juli 2025 aan de telefoon is gebruikt.

“Het gebruik van Cellebrite had de volledige extractie van al het materiaal van Mwangi’s apparaat mogelijk kunnen maken, inclusief berichten, privémateriaal, persoonlijke bestanden, financiële informatie, wachtwoorden en andere gevoelige informatie”, aldus het Citizen Lab.

De laatste bevindingen volgen op een afzonderlijk rapport dat vorige maand werd uitgebracht, waarin de onderzoekers zeiden dat functionarissen in Jordanië waarschijnlijk Cellebrite hebben gebruikt om informatie te extraheren uit de mobiele telefoons van activisten en mensenrechtenverdedigers die kritisch waren geweest over Israël en zich hadden uitgesproken ter ondersteuning van de Palestijnen in Gaza.

De apparaten werden tijdens detenties, arrestaties en ondervragingen door de Jordaanse autoriteiten in beslag genomen en vervolgens aan hen teruggegeven. De gedocumenteerde incidenten vonden plaats tussen eind 2023 en medio 2025, aldus het Citizen Lab.

In reactie op de bevindingen vertelde een woordvoerder van Cellebrite aan The Guardian dat de technologie van het bedrijf wordt gebruikt om “alleen toegang te krijgen tot privégegevens in overeenstemming met een eerlijk proces of met de juiste toestemming om onderzoeken juridisch te ondersteunen nadat een gebeurtenis heeft plaatsgevonden.”

De twee zaken dragen bij aan een groeiende hoeveelheid bewijsmateriaal dat het misbruik van Cellebrite-technologie door overheidsklanten documenteert. Het weerspiegelt ook een breder ecosysteem van surveillance-misbruik door verschillende regeringen over de hele wereld om zeer gerichte surveillance mogelijk te maken met behulp van huurspy-spyware zoals Pegasus en Predator.

Predator-spyware richt zich op Angolese journalist

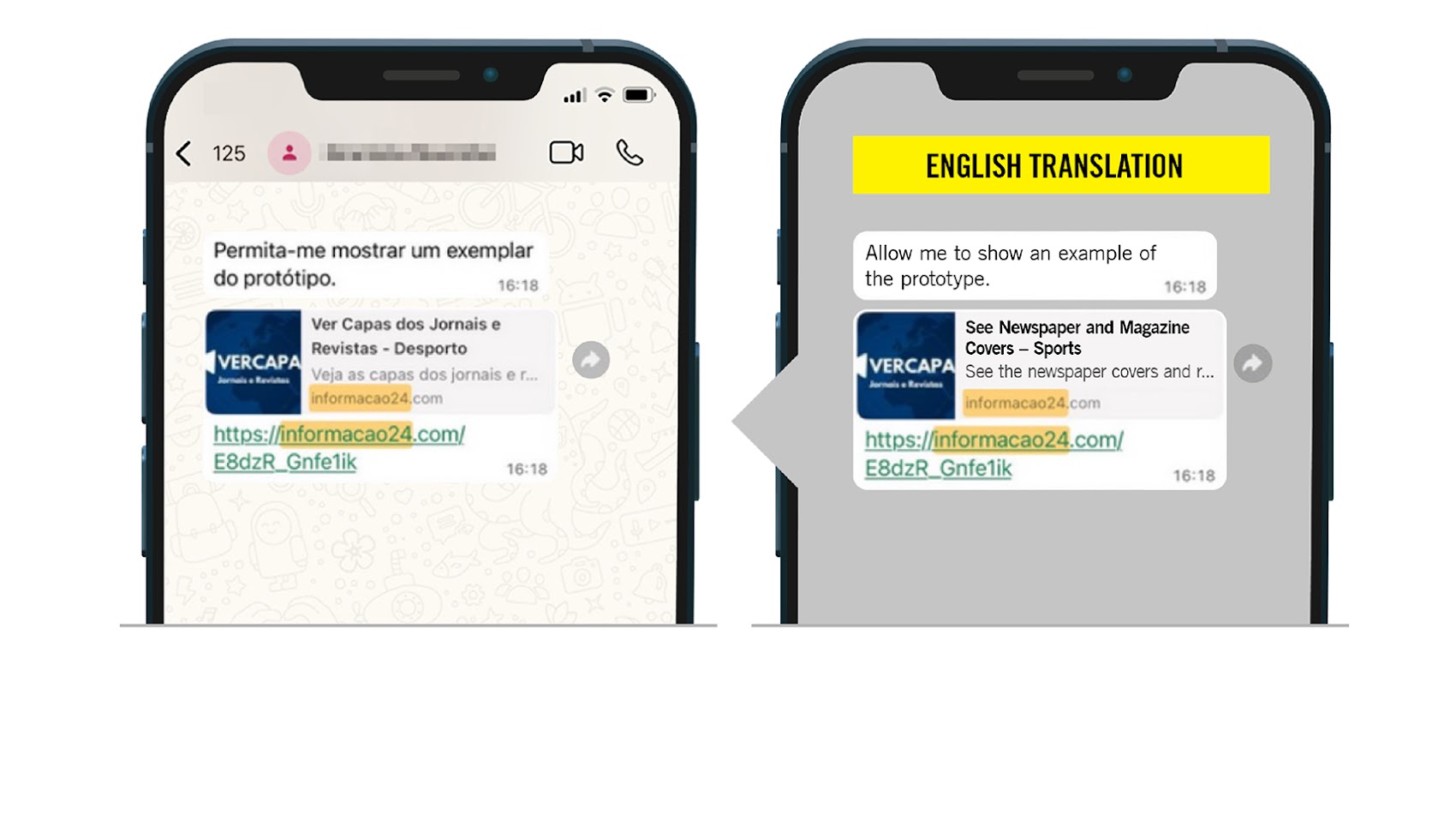

De ontwikkeling valt ook samen met een ander rapport van Amnesty International, waarin bewijs werd ontdekt dat de iPhone van Teixeira Cândido, een Angolese journalist en pleitbezorger voor de persvrijheid, in mei 2024 met succes het doelwit was van Intellexa’s Predator-spyware nadat hij een via WhatsApp ontvangen infectielink had geopend.

De iPhone draaide iOS 16.2, een verouderde versie van het besturingssysteem met bekende beveiligingsproblemen. Het is momenteel niet bekend welke exploit werd gebruikt om de infectie te veroorzaken. In meerdere vorig jaar gepubliceerde rapporten onthulde Recorded Future dat het vermoedelijke Predator-operaties in Angola heeft waargenomen die teruggaan tot 2024.

“Dit is het eerste forensisch bevestigde geval waarin de Predator-spyware wordt gebruikt om het maatschappelijk middenveld in Angola aan te vallen”, aldus de internationale mensenrechtenorganisatie. “Zodra de spyware was geïnstalleerd, kon de aanvaller onbeperkte toegang krijgen tot de iPhone van Teixeira Cândido.”

“De Predator-spyware-infectie lijkt minder dan één dag te hebben geduurd, waarbij de infectie werd verwijderd toen de telefoon van Teixeira Cândido in de avond van 4 mei 2024 opnieuw werd opgestart. Vanaf dat moment tot 16 juni 2024 hebben de aanvallers elf nieuwe pogingen ondernomen om het apparaat opnieuw te infecteren door hem nieuwe kwaadaardige Predator-infectielinks te sturen. Al deze daaropvolgende aanvalspogingen lijken te zijn mislukt, waarschijnlijk omdat de links eenvoudigweg niet werden geopend.”

Volgens een analyse gepubliceerd door het Franse offensieve beveiligingsbedrijf Reverse Society is Predator een commercieel spywareproduct “gebouwd voor betrouwbare inzet op de lange termijn” en stelt het operators in staat modules selectief in of uit te schakelen op basis van doelactiviteit, waardoor ze realtime controle krijgen over de surveillance-inspanningen.

Er is ook ontdekt dat Predator verschillende ongedocumenteerde anti-analysemechanismen bevat, waaronder een monitoringsysteem voor crashreporters voor anti-forensisch onderzoek en SpringBoard-hooking om opname-indicatoren van slachtoffers te onderdrukken wanneer de microfoon of camera wordt geactiveerd, wat de verfijning van de spyware illustreert. Bovendien heeft het expliciete controles om te voorkomen dat het in Amerikaanse en Israëlische landen actief is.

“Deze bevindingen tonen aan dat de operators van Predator gedetailleerd inzicht hebben in mislukte implementaties, (…) waardoor ze hun aanpak kunnen aanpassen aan specifieke doelen”, aldus Jamf Threat Labs-onderzoekers Shen Yuan en Nir Avraham. “Dit foutcodesysteem transformeert mislukte implementaties van zwarte dozen in diagnostische gebeurtenissen.”