Cyberdreigingen evolueren – heeft uw verdedigingsstrategie bijgehouden? Een nieuwe gratis gids die hier beschikbaar is, legt uit waarom Continuous Threat Exposure Management (CTEM) de slimme aanpak is voor proactieve cybersecurity.

Dit beknopte rapport maakt een duidelijke business case voor waarom de uitgebreide aanpak van CTEM de beste algemene strategie is om de cyberverdediging van een bedrijf te versterken in het licht van evoluerende aanvallen. Het presenteert ook een real -world scenario dat illustreert hoe het bedrijf het zou doen tegen een Formjacking -aanval onder drie beveiligingskaders – kwetsbaarheidsbeheer (VM), Attack Surface Management (ASM) en CTEM. Met VM kan de aanval wekenlang onopgemerkt blijven. Met CTEM detecteren en neutraliseren gesimuleerde aanvallen voordat het begint.

Geruststellend verklaart het ook dat CTEM voortbouwt op de huidige VM- en ASM -oplossingen van een bedrijf in plaats van ze te eisen dat ze alles wat ze momenteel gebruiken, moeten worden weggegooid.

Maar eerst-

Wat is CTEM?

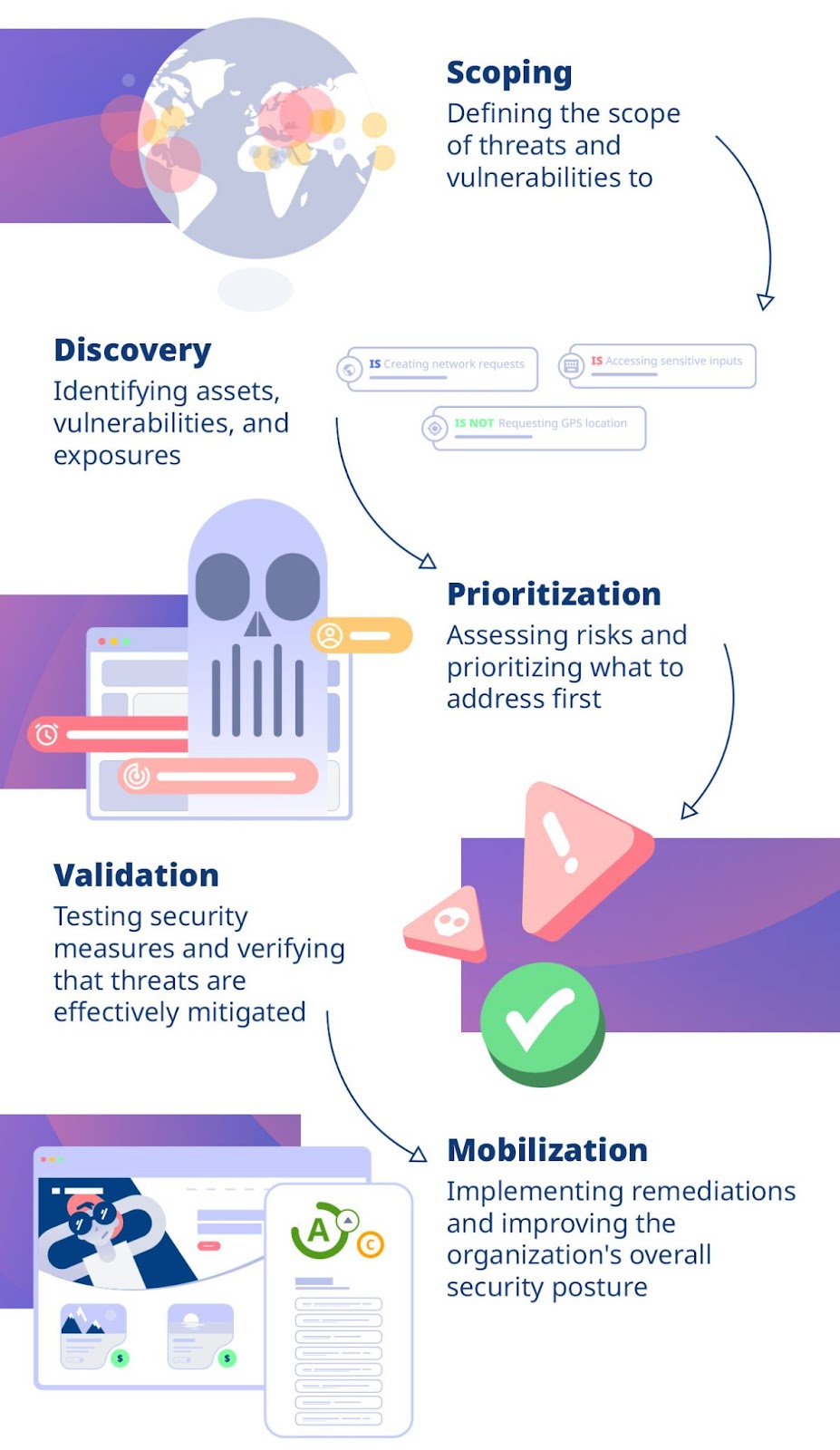

In reactie op steeds meer geavanceerde cyberaanvallen introduceerde Gartner in 2022 continu dreigingsblootstellingsbeheer (CTEM) als een meer proactieve beveiligingsstrategie. Het legde een vijfstappen volgorde van fasen uit:

VM- en ASM -beperkingen

Met de holistische aanpak van CTEM kunnen beveiligingsteams zowel interne als externe bedreigingen beoordelen en reageren op basis van zakelijke prioriteiten. Een deel van het probleem met het vertrouwen op een VM -framework is dat het zich richt op het identificeren en patchen bekend Kwetsbaarheden binnen de interne infrastructuur van een bedrijf. Het is van nature beperkt en reactief, dus hoewel deze aanpak nuttig kan zijn voor het omgaan met een aanval op dit moment, kijken VM-georiënteerde oplossingen niet verder. ASM biedt een bredere reikwijdte maar is nog steeds beperkt. Het biedt zichtbaarheid in externe activa, maar mist continue validatiemogelijkheden, zoals het rapport uitlegt.

CTEM combineert de sterke punten van VM en ASM, maar biedt ook continue monitoring, dreigingsvalidatie, aanvalssimulatie, penetratietests en prioritering op basis van zakelijke impact.

CTEM is zakelijker relevant

Voor CISO’s is het van cruciaal belang om beveiligingsinspanningen te prioriteren op basis van de impact van bedrijven. Moderne websites zijn zeer dynamisch, dus beveiligingsteams hebben niet de tijd om elke wijziging te blokkeren en te onderzoeken die kan optreden zonder de functionaliteit van de websites ernstig te beperken en het bedrijf negatief te beïnvloeden.

CTEM probeert een evenwicht te vinden tussen de concurrerende eisen van risico en kosten door de meest potentieel schadelijke risicofactoren te identificeren en te prioriteren. Het risiconiveau dat elk bedrijf bereid is te accepteren, wordt zijn risicovolle eetlust genoemd, en door een CTEM -oplossing te implementeren, kan het reageren op de bedreigingen waarmee het wordt geconfronteerd volgens zijn eigen unieke definitie van waar dat niveau ligt.

CTEM is een volwassen en effectieve strategie voor het beheren van het complexe landschap van vandaag, en hoewel het kosteneffectief betere beveiliging kan ontgrendelen, vereist het wel strategische implementatie. Er zijn verschillende CTEM -oplossingen op de markt die voldoen aan de vereisten van sommige of alle implementatie -fasen, en de downloadbare PDF vermeldt er verschillende (evenals een selectie van VM- en ASM -oplossingen).

Een goede zal alle activa in kaart brengen in de digitale infrastructuur van een website en controleren op het soort veranderingen die het begin van Magecart, Ransomware en andere aanvallen aangeven, tijdige waarschuwingen leveren volgens de risicovolle eetlust van het bedrijf, assisteer bij het monitoren van compliance en meer . Download de gids nu om te leren hoe CTEM uw bedrijf proactief kan beschermen tegen formjacking, ransomware en andere geavanceerde bedreigingen.