Cisco heeft bevestigd dat een Chinese dreigingsacteur die bekend staat als Salt Typhoon toegang kreeg door waarschijnlijk een bekende beveiligingsfout te misbruiken die werd gevolgd als CVE-2018-0171, en door het verkrijgen van legitieme inloggegevens van het slachtoffer als onderdeel van een gerichte campagne gericht op grote Amerikaanse telecommunicatiebedrijven.

“De dreigingsacteur toonde vervolgens aan dat ze voor langere perioden gedurende langere tijd in één geval in één geval gedurende meer dan drie jaar in beheersomgevingen kunnen blijven bestaan,” zei Cisco Talos, en beschreef de hackers als zeer geavanceerd en goed gefinancierd.

“De lange tijdlijn van deze campagne suggereert een hoge mate van coördinatie, planning en geduld-standaard kenmerken van Advanced Persistent Threat (APT) en door de staat gesponsorde acteurs.”

De majoor van de netwerkapparatuur zei dat het geen bewijs vond dat andere bekende beveiligingsbugs zijn bewapend door de hackingploeg, in tegenstelling tot een recent rapport uit de geregistreerde toekomst dat exploitatiepogingen onthulde met fouten die zijn gevolgd als CVE-2023-20198 en CVE-2013-20273 infiltret netwerken.

Een belangrijk aspect van de campagne is het gebruik van geldige, gestolen referenties om initiële toegang te krijgen, hoewel de manier waarop ze worden verkregen in dit stadium onbekend is. De dreigingsacteur is ook waargenomen om inspanningen te doen om referenties te krijgen via netwerkapparaatconfiguraties en het ontcijferen van lokale accounts met zwakke wachtwoordtypen.

“Bovendien hebben we de dreigingsacteur waargenomen die SNMP, TACACS en RADIUS -verkeer vastlegt, inclusief de geheime toetsen die worden gebruikt tussen netwerkapparaten en TACACS/RADIUS -servers,” merkte Talos op. “De bedoeling van deze verkeersopvang is vrijwel zeker om extra referentiegegevens op te sommen voor vervolggebruik.”

Een ander opmerkelijk gedrag dat door Salt Typhoon wordt getoond, houdt in dat u de technieken van Living-Off-Off-Off-Off-The-Land (LOTL) op netwerkapparaten gebruikt, waardoor de vertrouwde infrastructuur wordt misbruikt, omdat Pivot-punten van de ene telecom naar de andere springt.

Er wordt vermoed dat deze apparaten worden gebruikt als tussenliggende relais om het beoogde uiteindelijke doel te bereiken of als een eerste hop op uitgaande gegevensuitvoeractiviteiten, omdat het een manier biedt voor de tegenstander om gedurende langere tijd onopgemerkt te blijven.

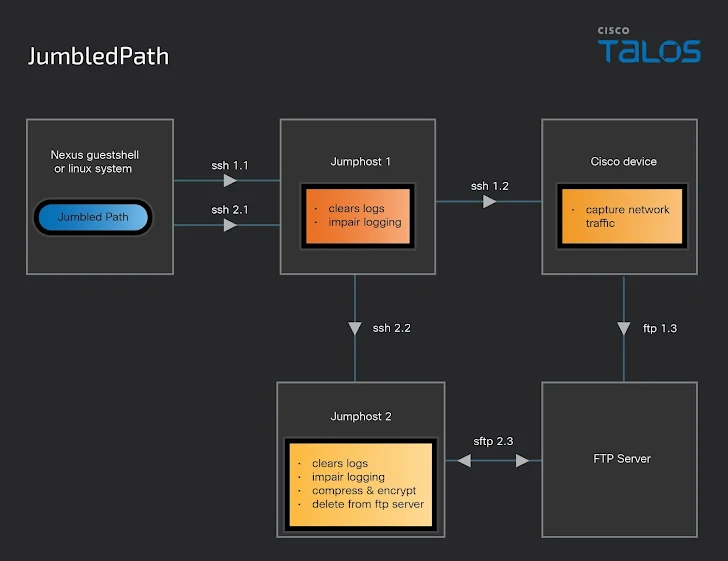

Bovendien is Salt Typhoon opgemerkt met het wijzigen van netwerkconfiguraties om lokale accounts te maken, gastschell toegang mogelijk te maken en externe toegang via SSH te vergemakkelijken. Ook in gebruik is een op maat gemaakt hulpprogramma genaamd JumbledPath waarmee ze een pakketopname op een extern Cisco-apparaat kunnen uitvoeren via een acteur-gedefinieerde jump-host.

Het op Go gebaseerde Elf Binary is ook in staat om logboeken op te ruimen en logging uit te schakelen in een poging om sporen van de kwaadaardige activiteit te verdoezelen en forensische analyse moeilijker te maken. Dit wordt aangevuld met periodieke stappen die zijn ondernomen om relevante logboeken te wissen, waaronder .bash_history, auth.log, lastLog, WTMP en BTMP, waar van toepassing.

“Het gebruik van dit hulpprogramma zou helpen om de oorspronkelijke bron en ultieme bestemming van het verzoek te verdoezelen en zou de operator ook in staat stellen om potentieel anders niet-openbare (of routeerbare) apparaten of infrastructuur door te gaan,” merkte Cisco op.

“De dreigingsacteur heeft het adres van de loopback -interface herhaaldelijk gewijzigd op een gecompromitteerde schakelaar en gebruikte die interface als bron van SSH -verbindingen met extra apparaten in de doelomgeving, waardoor ze effectief toegangscontrolelijsten (ACL’s) kunnen besteden op die apparaten op die apparaten . “

Het bedrijf zei dat het ook “extra doordringende targeting” van Cisco-apparaten met Exposed Smart Install (SMI) identificeerde, gevolgd door de exploitatie van CVE-2018-0171. De activiteit, zo merkte het op, is niet gerelateerd aan zouttyfoon en deelt geen overlappingen met een bekende dreigingsacteur of groep.