De Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) heeft donderdag details vrijgegeven over een zogenaamde achterdeur STEENSTORM die door door de staat gesponsorde dreigingsactoren uit de Volksrepubliek China (VRC) is gebruikt om op lange termijn volharding in gecompromitteerde systemen te handhaven.

“BRICKSTORM is een geavanceerde achterdeur voor VMware vSphere- en Windows-omgevingen”, aldus het bureau. “BRICKSTORM stelt cyberbedreigingsactoren in staat om heimelijke toegang te behouden en biedt mogelijkheden voor initiatie, doorzettingsvermogen en veilige commando- en controle.”

Het aangepaste implantaat, geschreven in Golang, geeft kwaadwillenden in wezen interactieve shell-toegang op het systeem en stelt hen in staat bestanden te doorzoeken, uploaden, downloaden, maken, verwijderen en manipuleren.

De malware, die voornamelijk wordt gebruikt bij aanvallen gericht op overheden en IT-sectoren, ondersteunt ook meerdere protocollen, zoals HTTPS, WebSockets en geneste Transport Layer Security (TLS), voor command-and-control (C2), DNS-over-HTTPS (DoH) om communicatie te verbergen en op te gaan in normaal verkeer, en kan fungeren als een SOCKS-proxy om laterale beweging te vergemakkelijken.

Het cyberbeveiligingsagentschap heeft niet bekendgemaakt hoeveel overheidsinstanties zijn getroffen of welk type gegevens zijn gestolen. De activiteit vertegenwoordigt een voortdurende tactische evolutie van Chinese hackgroepen, die edge-netwerkapparaten zijn blijven aanvallen om netwerken en cloudinfrastructuren te doorbreken.

In een verklaring gedeeld met Reuters verwierp een woordvoerder van de Chinese ambassade in Washington de beschuldigingen en stelde dat de Chinese regering cyberaanvallen niet “aanmoedigt, steunt of samenzweert”.

BRICKSTORM werd voor het eerst gedocumenteerd door Google Mandiant in 2024 bij aanvallen die verband hielden met de zero-day-exploitatie van Ivanti Connect Secure zero-day-kwetsbaarheden (CVE-2023-46805 en CVE-2024-21887). Het gebruik van de malware wordt toegeschreven aan twee clusters die worden gevolgd als UNC5221 en een nieuwe Chinese nexus-tegenstander die door CrowdStrike wordt gevolgd als Warp Panda.

Eerder dit september zeiden Mandiant en Google Threat Intelligence Group (GTIG) dat ze zagen dat juridische diensten, software-as-a-service (SaaS)-aanbieders, Business Process Outsourcers (BPO’s) en technologiesectoren in de VS het doelwit waren van UNC5221 en andere nauw verwante clusters van bedreigingsactiviteiten om de malware te verspreiden.

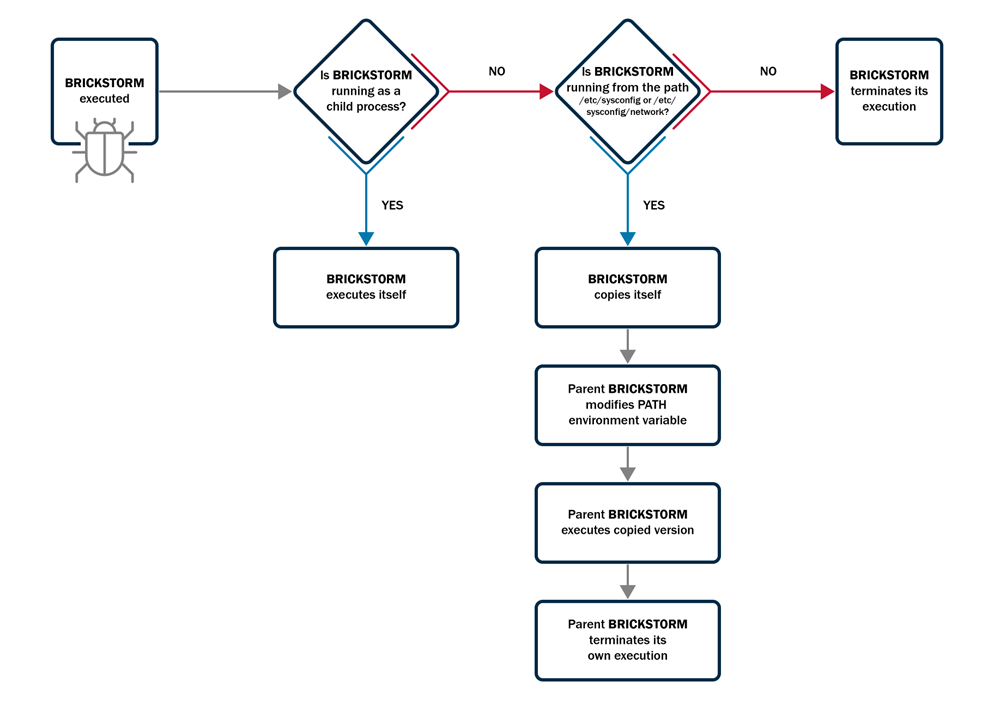

Een belangrijk kenmerk van de malware is volgens CISA het vermogen om zichzelf automatisch opnieuw te installeren of opnieuw op te starten door middel van een zelfcontrolefunctie die ervoor zorgt dat de malware kan blijven functioneren bij eventuele verstoringen.

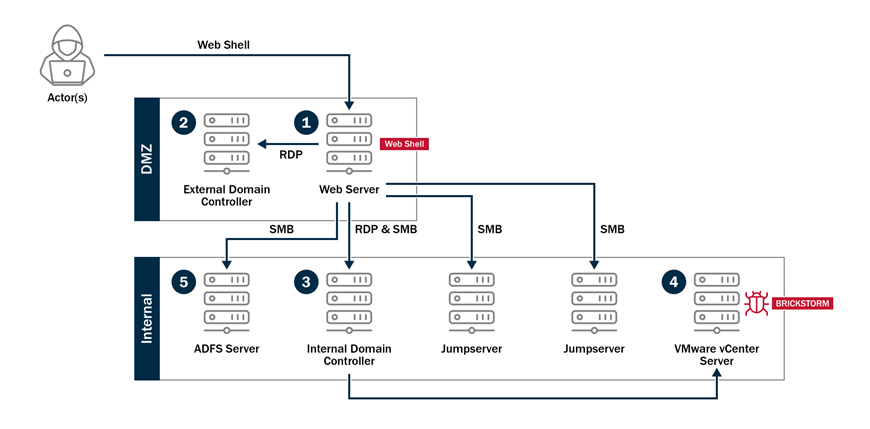

In één geval dat in april 2024 werd ontdekt, zouden de bedreigingsactoren toegang hebben gehad tot een webserver binnen de gedemilitariseerde zone (DMZ) van een organisatie met behulp van een webshell, voordat ze lateraal naar een interne VMware vCenter-server gingen en BRICKSTORM implanteerden. Veel details blijven echter onbekend, waaronder de initiële toegangsvector die bij de aanval werd gebruikt en wanneer de webshell werd ingezet.

Het is ook gebleken dat de aanvallers de toegang misbruiken om inloggegevens voor serviceaccounts te verkrijgen en zich lateraal naar een domeincontroller in de DMZ verplaatsen met behulp van Remote Desktop Protocol (RDP) om Active Directory-informatie vast te leggen. In de loop van de inbraak slaagden de bedreigingsactoren erin om de inloggegevens voor een Managed Service Provider (MSP)-account te bemachtigen, die vervolgens werd gebruikt om van de interne domeincontroller naar de VMware vCenter-server te springen.

CISA zei dat de actoren ook lateraal van de webserver zijn verhuisd met behulp van Server Message Block (SMB) naar twee jump-servers en een Active Directory Federation Services (ADFS)-server, waarbij ze cryptografische sleutels van laatstgenoemde hebben geëxfiltreerd. Dankzij de toegang tot vCenter kon de tegenstander uiteindelijk BRICKSTORM inzetten nadat hij zijn bevoegdheden had verhoogd.

“BRICKSTORM gebruikt aangepaste handlers om een SOCKS-proxy op te zetten, een webserver op het gecompromitteerde systeem te creëren en opdrachten uit te voeren op het gecompromitteerde systeem”, aldus het rapport. Sommige artefacten zijn “ontworpen om te werken in gevirtualiseerde omgevingen, met behulp van een virtuele socket (VSOCK)-interface om communicatie tussen VM’s (virtuele machines) mogelijk te maken, data-exfiltratie te vergemakkelijken en persistentie te behouden.”

Warp Panda gebruikt BRICKSTORM tegen Amerikaanse entiteiten

CrowdStrike zei in zijn analyse van Warp Panda dat het dit jaar meerdere inbraken heeft gedetecteerd die gericht waren op VMware vCenter-omgevingen bij in de VS gevestigde juridische, technologie- en productie-entiteiten die hebben geleid tot de inzet van BRICKSTORM. De groep wordt verondersteld actief te zijn sinds minstens 2022.

“Warp Panda vertoont een hoog niveau van technische verfijning, geavanceerde operationele beveiligingsvaardigheden (OPSEC) en uitgebreide kennis van cloud- en virtuele machine (VM)-omgevingen”, aldus het bedrijf. “Warp Panda vertoont een hoog niveau van stealth en richt zich vrijwel zeker op het behouden van aanhoudende, langdurige, geheime toegang tot gecompromitteerde netwerken.”

Er zijn aanwijzingen dat de hackgroep eind 2023 voor het eerst toegang kreeg tot één entiteit. Naast BRICKSTORM worden bij de aanvallen ook twee voorheen ongedocumenteerde Golang-implantaten ingezet, namelijk Junction en GuestConduit, op respectievelijk ESXi-hosts en gast-VM’s.

Junction fungeert als een HTTP-server om te luisteren naar inkomende verzoeken en ondersteunt een breed scala aan mogelijkheden om opdrachten uit te voeren, netwerkverkeer te proxyeren en te communiceren met gast-VM’s via VM-sockets (VSOCK). GuestConduit daarentegen is een implantaat voor het tunnelen van netwerkverkeer dat zich in een gast-VM bevindt en een VSOCK-listener op poort 5555 tot stand brengt. Zijn primaire verantwoordelijkheid is het faciliteren van de communicatie tussen gast-VM’s en hypervisors.

Initiële toegangsmethoden omvatten de exploitatie van op het internet gerichte edge-apparaten om naar vCenter-omgevingen te draaien, met behulp van geldige inloggegevens of misbruik van vCenter-kwetsbaarheden. Zijwaartse beweging wordt bereikt door gebruik te maken van SSH en het bevoorrechte vCenter-beheeraccount ‘vpxuser’. De hackploeg heeft ook het Secure File Transfer Protocol (SFTP) gebruikt om gegevens tussen hosts te verplaatsen.

Enkele van de misbruikte kwetsbaarheden worden hieronder vermeld:

De hele modus operandi draait om het handhaven van stealth door logs te wissen, bestanden te timestampen en frauduleuze VM’s te maken die na gebruik worden afgesloten. BRICKSTORM, vermomd als goedaardige vCenter-processen, wordt gebruikt om verkeer door vCenter-servers, ESXi-hosts en gast-VM’s te tunnelen.

Vergelijkbaar met de details die door CISA zijn gedeeld, merkte CrowdStrike op dat de aanvallers hun toegang tot vCenter-servers gebruikten om VM’s van domeincontrollers te klonen, mogelijk in een poging de Active Directory Domain Services-database te bemachtigen. Er is ook opgemerkt dat de bedreigingsactoren toegang hebben gekregen tot de e-mailaccounts van werknemers die werken in gebieden die aansluiten bij de belangen van de Chinese overheid.

“Warp Panda heeft waarschijnlijk hun toegang tot een van de gecompromitteerde netwerken gebruikt om rudimentaire verkenningen uit te voeren tegen een overheidsinstantie in de regio Azië-Pacific”, aldus het bedrijf. “Ze hebben ook verbinding gemaakt met verschillende cyberbeveiligingsblogs en een GitHub-repository in het Mandarijn.”

Een ander belangrijk aspect van de activiteiten van Warp Panda is hun focus op het creëren van persistentie in cloudomgevingen en het verkrijgen van toegang tot gevoelige gegevens. CrowdStrike karakteriseert het als een ‘cloudbewuste tegenstander’ en zei dat de aanvallers hun toegang tot de Microsoft Azure-omgevingen van entiteiten misbruikten om toegang te krijgen tot gegevens die zijn opgeslagen in OneDrive, SharePoint en Exchange.

Bij ten minste één incident zijn de hackers erin geslaagd gebruikerssessietokens te bemachtigen, waarschijnlijk door gebruikersbrowserbestanden te exfiltreren en verkeer via BRICKSTORM-implantaten te tunnelen om toegang te krijgen tot Microsoft 365-services via een sessieherhalingsaanval en SharePoint-bestanden te downloaden die verband houden met de netwerkengineering en incidentresponsteams van de organisatie.

De aanvallers hebben ook op aanvullende manieren ingezet om persistentie in te stellen, zoals door een nieuw multi-factor authenticatie (MFA)-apparaat te registreren via een Authenticator-app-code nadat ze zich aanvankelijk hadden aangemeld bij een gebruikersaccount. Bij een andere inbreuk werd de Microsoft Graph API gebruikt om service-principals, applicaties, gebruikers, directoryrollen en e-mails op te sommen.

“De tegenstander richt zich primair op entiteiten in Noord-Amerika en onderhoudt consequent aanhoudende, geheime toegang tot gecompromitteerde netwerken, wat waarschijnlijk inspanningen voor het verzamelen van inlichtingen zal ondersteunen die in lijn zijn met de strategische belangen van de Volksrepubliek China”, aldus CrowdStrike.